Aqui estão duas perguntas para você refletir.

- Você está enfrentando problemas devido a vários scanners de vulnerabilidade de endpoint desconectados?

- Seu processo de gerenciamento de vulnerabilidades parece um jogo de adivinhação devido à falta de contexto sobre quais vulnerabilidades são críticas?

Se você respondeu sim a alguma dessas perguntas, continue lendo, pois chegou a hora de transformar o caos da sua gestão de vulnerabilidades em clareza.

Na Swimlane, sabemos que gestão de vulnerabilidades Não se trata apenas de um processo; é uma corrida contra atacantes que precisam acertar apenas uma vez, enquanto você precisa acertar sempre. Mas se você está com dificuldades para priorizar ameaças por falta de contexto ou por ter que lidar com um milhão de alertas diferentes e diversas ferramentas que não se comunicam entre si, saiba que não está sozinho. Os dados mais recentes mostram que equipes de segurança como a sua enfrentam sérios obstáculos, desde atrasos na correção até uma complexidade excessiva.

Então, o que está te atrasando? Para nos ajudar a descobrir, fizemos uma parceria com a Sapio Research para entrevistar 500 tomadores de decisão em cibersegurança nos EUA e no Reino Unido. Em nosso relatório mais recente, Sob pressão: a gestão de vulnerabilidades está acompanhando o ritmo?

Nesta série contínua, estamos analisando as últimas descobertas do nosso relatório. Este blog se concentra nos dois primeiros desafios que as organizações enfrentam hoje ao gerenciar vulnerabilidades: a falta de contexto e a complexidade geral.

O tempo está se esgotando: a falta de contexto aumenta a urgência.

Você já se sentiu como se faltassem apenas algumas peças para completar o quebra-cabeça ou inseguro sobre quais vulnerabilidades realmente importam? Some a isso a pressão de uma corrida contra o tempo e os ataques, e o cronômetro começa a correr. realmente tique-taque.

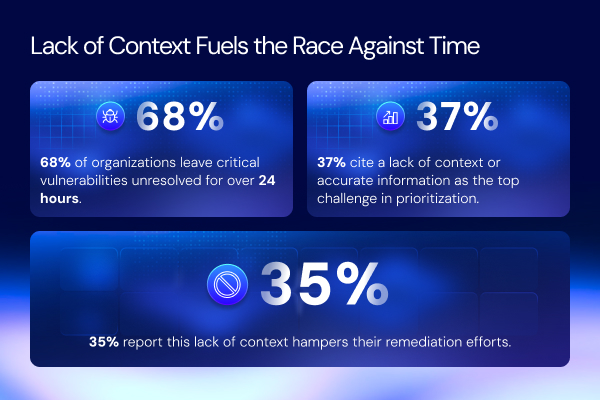

Um dos maiores desafios enfrentados pelos participantes da pesquisa na gestão de vulnerabilidades é a falta de contexto. Um número impressionante. 681 mil organizações relatam deixar vulnerabilidades críticas sem solução por mais de 24 horas., dando aos atacantes uma janela significativa para explorar vulnerabilidades. Esse atraso geralmente decorre da incapacidade de priorizar de forma eficaz devido à falta de contexto ou a informações imprecisas.

- Se você respondeu sim, saiba que não está sozinho(a)—37% de organizações A falta de informações precisas é apontada como o principal desafio na priorização de vulnerabilidades. Sem o contexto adequado, fica difícil avaliar a gravidade das vulnerabilidades, o que dificulta o foco no que é mais importante.

- Adicionalmente, 35% dos respondentes Dizem que essa falta de contexto dificulta seus esforços de correção. Sem uma compreensão clara de como as vulnerabilidades impactam o sistema como um todo, a correção se torna um jogo de adivinhação, atrasando a ação.

Essas descobertas destacam a necessidade urgente de uma abordagem mais contextualizada e informada para o gerenciamento de vulnerabilidades. Ter as ferramentas e os processos certos para coletar e analisar o contexto é a peça que faltava para você e sua equipe, essencial para reduzir o tempo em que as vulnerabilidades permanecem abertas e minimizar o risco de exploração.

Para uma análise mais aprofundada de como um processo bem estruturado deve fluir da detecção à remediação, consulte este guia sobre o assunto. ciclo de vida da gestão de vulnerabilidades.

Escape da complexa teia de sistemas desconexos

Se você chegou até aqui, provavelmente já está familiarizado com a complexidade avassaladora dos sistemas de gerenciamento de vulnerabilidades. Muitas equipes como a sua enfrentam dificuldades com abordagens fragmentadas, tendo que lidar com uma mistura de processos manuais e automatizados que nem sempre se integram perfeitamente.

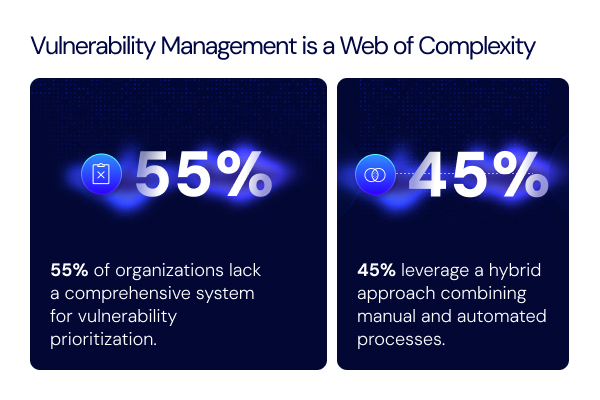

- 55% de organizações Não possuímos um sistema abrangente para priorizar vulnerabilidades. Essa falta de coesão dificulta o gerenciamento eficiente de vulnerabilidades, levando ao aumento do risco e ao desperdício de recursos.

- Apesar da crescente dependência da automação, 45% de equipes Ainda se combinam processos manuais e automatizados. Embora a automação seja crucial para a eficiência, muitos ainda consideram o esforço manual necessário, o que leva a ineficiências e erros.

- Para complicar ainda mais as coisas, você provavelmente está usando uma variedade de ferramentas especializadas. 71% de organizações confiar em ferramentas de gerenciamento de postura de segurança na nuvem (CSPM), 60% usar vários scanners de endpoint e 59% Implante scanners de aplicações web para detecção de vulnerabilidades. Cada ferramenta tem sua finalidade, mas o uso de múltiplos sistemas pode criar um ambiente fragmentado, tornando o gerenciamento de vulnerabilidades ainda mais complexo.

Esses desafios comprovam que, embora muitas equipes invistam em ferramentas e tecnologias para gerenciar vulnerabilidades, muitas ainda carecem de um sistema integrado e coeso para otimizar os esforços. A complexidade de trabalhar com sistemas distintos pode atrasar seus tempos de resposta, deixando você vulnerável a ameaças. Como eu disse antes, os atacantes só precisam acertar uma vez, mas você precisa acertar sempre.

Então, como você pode estar certo sempre? Bem, ficamos felizes que você tenha perguntado.

Controle o caos com a solução de gerenciamento de resposta a vulnerabilidades Swimlane.

Ao abraçar Solução de Gerenciamento de Resposta a Vulnerabilidades (VRM) da Swimlane, Com as cinco estratégias discutidas na primeira parte desta série de posts, você pode otimizar seus processos e tomar decisões baseadas em dados. Assuma o controle dos seus desafios de gerenciamento de vulnerabilidades e concentre-se no que realmente importa: seus dados, seu trabalho, sua organização e VOCÊ.

Demonstração da solução de gerenciamento de resposta a vulnerabilidades Swimlane

Nesta demonstração, Josh Roback, Arquiteto Principal de Soluções de Segurança, mostrará como a solução Swimlane VRM complementa os scanners de vulnerabilidades, fornecendo inteligência de nível empresarial para ações em tempo real. Assista à demonstração de 5 minutos para descobrir como o Swimlane VRM vai além do gerenciamento de vulnerabilidades tradicional.