He aquí dos preguntas que te harán reflexionar.

- ¿Tiene problemas por tener varios escáneres de vulnerabilidad de puntos finales desconectados?

- ¿Su proceso de gestión de vulnerabilidades parece un juego de adivinanzas debido a la falta de contexto sobre qué vulnerabilidades son críticas?

Si respondió afirmativamente a cualquiera de estas preguntas, debe seguir leyendo porque es hora de convertir el caos de la gestión de vulnerabilidades en claridad.

En Swimlane, sabemos que gestión de vulnerabilidades No es solo un proceso; es una carrera contra atacantes que solo necesitan acertar una vez, mientras que tú debes acertar siempre. Pero si te cuesta priorizar las amenazas por falta de contexto o porque tienes que lidiar con un millón de alertas diferentes y varias herramientas que no se comunican entre sí, no estás solo. Los datos más recientes muestran que equipos de seguridad como el tuyo se enfrentan a serios obstáculos, desde retrasos en la remediación hasta una complejidad abrumadora.

¿Qué te frena? Para ayudarnos a descubrirlo, colaboramos con Sapio Research para encuestar a 500 responsables de la toma de decisiones en ciberseguridad en EE. UU. y el Reino Unido. En nuestro último informe, Bajo presión: ¿Está la gestión de vulnerabilidades a la altura?

En esta serie continua, profundizamos en los últimos hallazgos de nuestro informe. Este blog se centra en los dos primeros desafíos que enfrentan las organizaciones hoy en día al gestionar vulnerabilidades: la falta de contexto y la complejidad general.

El reloj de la vulnerabilidad avanza: la falta de contexto alimenta la urgencia

¿Alguna vez sientes que te faltan algunas piezas del rompecabezas para comprender el panorama general o que no estás seguro de qué vulnerabilidades son realmente importantes? Si a eso le sumas la presión de correr contra el tiempo y los atacantes, el reloj empieza a correr. en realidad tictac.

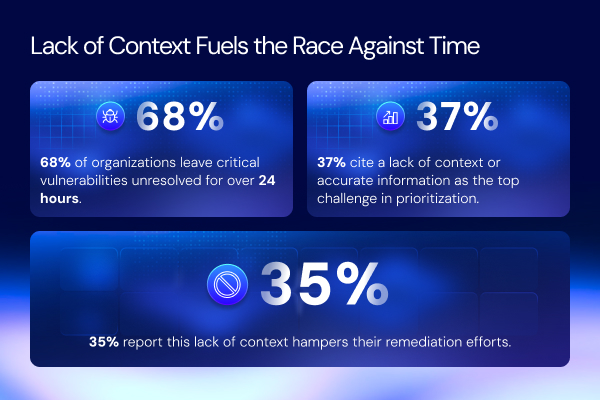

Uno de los desafíos más importantes que enfrentan los encuestados en la gestión de vulnerabilidades es la falta de contexto. Una cifra asombrosa 68% de las organizaciones informan que dejan vulnerabilidades críticas sin resolver durante más de 24 horas, Esto ofrece a los atacantes una ventana de oportunidad considerable para explotar las debilidades. Este retraso suele deberse a la incapacidad de priorizar eficazmente debido a la falta de contexto o a un contexto impreciso.

- Si respondiste que sí, no estás solo.37% de organizaciones Citan la falta de información precisa como su principal desafío al priorizar las vulnerabilidades. Sin el contexto adecuado, es difícil evaluar la gravedad de las vulnerabilidades, lo que dificulta centrarse en lo más importante.

- Además, 35% de los encuestados Dicen que esta falta de contexto obstaculiza sus esfuerzos de remediación. Sin una comprensión clara de cómo las vulnerabilidades impactan al sistema en general, la remediación se convierte en una cuestión de adivinanzas, lo que retrasa la acción.

Estos hallazgos resaltan la urgente necesidad de un enfoque más contextualizado e informado para la gestión de vulnerabilidades. Contar con las herramientas y los procesos adecuados para recopilar y analizar el contexto es la pieza clave que les falta a usted y a su equipo, lo cual es esencial para reducir el tiempo que las vulnerabilidades permanecen abiertas y minimizar el riesgo de explotación.

Para obtener una visión más profunda de cómo debe fluir un proceso bien estructurado desde la detección hasta la remediación, consulte esta guía sobre ciclo de vida de la gestión de vulnerabilidades.

Escápese de la compleja red de sistemas inconexos

Si has llegado hasta aquí, probablemente estés familiarizado con la abrumadora complejidad de los sistemas de gestión de vulnerabilidades. Muchos equipos como el tuyo se enfrentan a enfoques fragmentados, combinando procesos manuales y automatizados que no siempre se integran a la perfección.

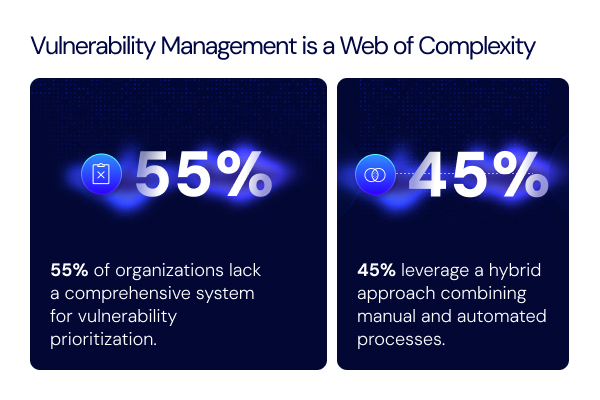

- 55% de organizaciones No cuentan con un sistema integral para priorizar las vulnerabilidades. Esta falta de cohesión dificulta la gestión eficiente de las vulnerabilidades, lo que aumenta el riesgo y desperdicia recursos.

- A pesar de la creciente dependencia de la automatización, 45% de equipos Todavía se combinan procesos manuales y automatizados. Si bien la automatización es crucial para la eficiencia, muchos aún consideran necesario el trabajo manual, lo que genera ineficiencias y errores.

- Para complicar las cosas, es probable que estés utilizando una variedad de herramientas especializadas. 71% de organizaciones Confíe en las herramientas de gestión de la postura de seguridad en la nube (CSPM), 60% utilizar múltiples escáneres de puntos finales y 59% Implementar escáneres de aplicaciones web para la detección de vulnerabilidades. Cada herramienta tiene su propósito, pero el uso de múltiples sistemas puede crear un panorama fragmentado, lo que complica aún más la gestión de vulnerabilidades.

Estos desafíos demuestran que, si bien muchos equipos invierten en herramientas y tecnologías para gestionar vulnerabilidades, muchos aún carecen de un sistema integrado y cohesivo que agilice sus esfuerzos. La complejidad de trabajar con sistemas dispares puede ralentizar los tiempos de respuesta, dejándolos vulnerables a las amenazas. Como mencioné antes, los atacantes solo necesitan acertar una vez, pero usted debe acertar siempre.

Entonces, ¿cómo puedes acertar siempre? Bueno, nos alegra que lo preguntes.

Controle su caos con la solución de gestión de respuesta a vulnerabilidades Swimlane

Abrazando Solución de gestión de respuesta a vulnerabilidades (VRM) de Swimlane, Puede implementar las cinco estrategias que se analizaron en la primera parte de esta serie de blogs, optimizar sus procesos y tomar decisiones basadas en datos. Tome el control de sus desafíos de gestión de vulnerabilidades y concéntrese en lo que realmente importa: sus datos, su trabajo, su organización y usted.

Demostración de la solución de gestión de respuesta a vulnerabilidades de Swimlane

En esta demostración, Josh Roback, Arquitecto Principal de Soluciones de Seguridad, mostrará cómo la solución Swimlane VRM retoma el trabajo de los escáneres de vulnerabilidades, proporcionando inteligencia empresarial para actuar en tiempo real. Vea la demostración de 5 minutos para descubrir cómo Swimlane VRM va más allá de la gestión de vulnerabilidades tradicional.