오픈 소스 데이터를 활용하여 위협 인텔리전스 강화 및 IoC 조회 프로세스를 자동화하는 방법에 대한 단계별 가이드입니다.

코발트 스트라이크란 무엇인가요?

Cobalt Strike는 사이버 보안 전문가들이 네트워크 및 시스템에 대한 공격을 시뮬레이션하는 데 사용하는 인기 있는 침투 테스트 도구입니다. 명령 및 제어, 페이로드 생성, 사후 공격 모듈 등 다양한 기능을 제공하여 공격 및 방어 보안 목적 모두에 활용 가능한 다목적 도구입니다.

하지만 모든 강력한 도구가 그렇듯, 이 또한 악의적인 공격자들이 실제 공격을 감행하는 데 악용될 수 있습니다. 바로 이 지점에서 위협 인텔리전스가 중요한 역할을 합니다.

그러한 위협 인텔리전스 소스 중 하나는 GitHub에서 호스팅되는 C2IntelFeeds 저장소입니다. 이 저장소는 Cobalt Strike 및 기타 명령 및 제어(C2) 서버에 대한 데이터를 제공하는 오픈 소스 피드 모음입니다. 분석가는 이 저장소를 활용하여 Cobalt Strike 공격과 연관될 수 있는 악성 IP 주소, 불량 도메인 및 기타 침해 징후를 사전에 식별할 수 있습니다.

터빈을 이용해 코발트 타격 데이터를 손쉽게 보강하는 방법

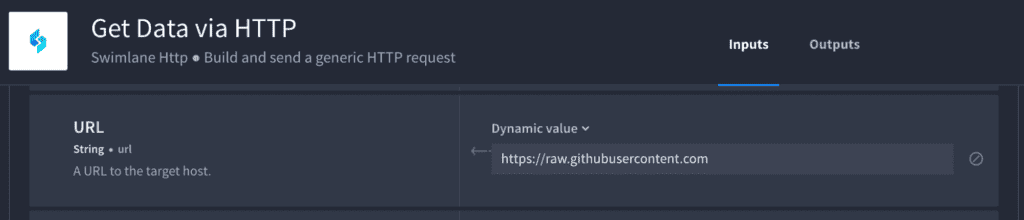

우리는 내장된 기능을 사용할 것입니다. HTTP 커넥터 아래 URL에서 데이터를 수집하기 위해 HTTP 커넥터를 사용하면 코드를 전혀 작성하지 않고도 유연하게 작업할 수 있습니다. HTTP 커넥터는 Postman처럼 GET, POST, DELETE, PUT, PATCH 메서드를 사용할 수 있습니다. 또한 OAuth, Basic, None, Bearer Token, Header 등 다양한 인증 방식과 스코프(Scopes)와 같은 기능도 지원합니다.

1단계: 데이터를 가져옵니다.

각 피드의 URL을 수집하세요:

https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2s-30day-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2s-30day.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2s-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2s.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURL-30day-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURL-30day.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURL-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURL.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURLwithIP-30day-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURLwithIP-30day.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURLwithIP-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURLwithIP.csv

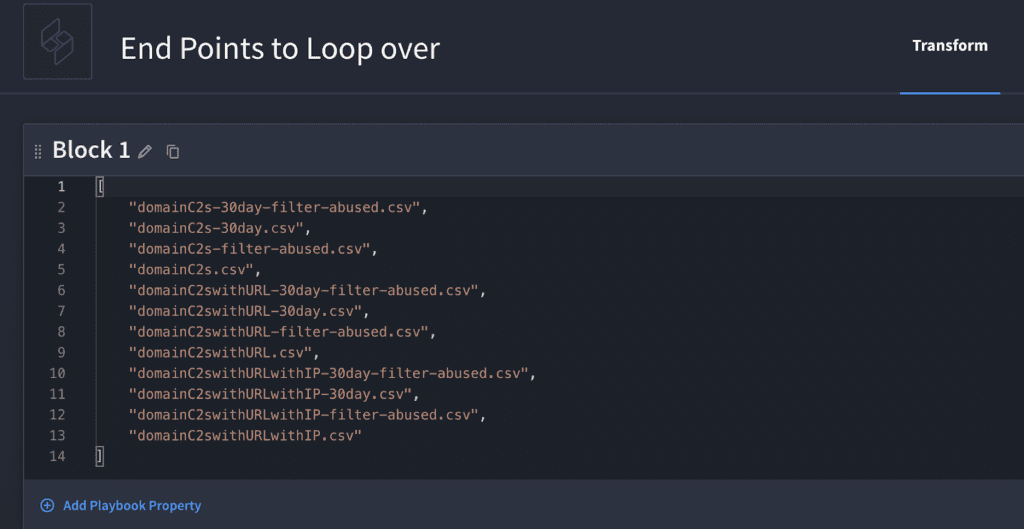

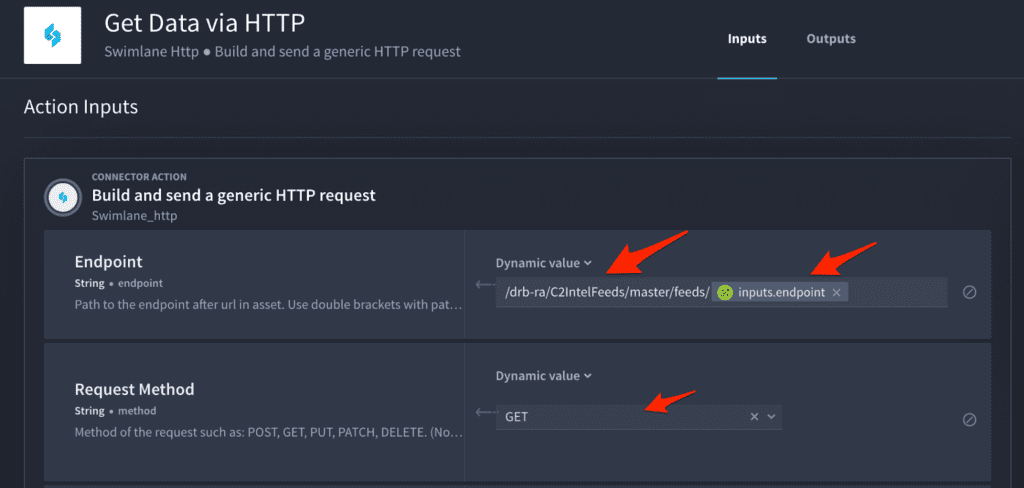

다음으로, 위의 URL들을 자동화에 더 적합하도록 분해해 보겠습니다.

- URL = https://raw.githubusercontent.com

- 엔드포인트 = /drb-ra/C2IntelFeeds/master/feeds

- 그런 다음 각 파일은 다음과 같습니다.

- “domainC2s-filter-abused.csv”,

- “domainC2s.csv”,

- “domainC2swithURL-30day-filter-abused.csv”,

- “domainC2swithURL-30day.csv”,

- “domainC2swithURL-filter-abused.csv”,

- “domainC2swithURL.csv”,

- “domainC2swithURLwithIP-30day-filter-abused.csv”,

- “domainC2swithURLwithIP-30day.csv”,

- “domainC2swithURLwithIP-filter-abused.csv”,

- “domainC2swithURLwithIP.csv”

2단계: 플레이북을 생성합니다.

1단계에서 수집한 데이터를 바탕으로 플레이북을 만들어 보겠습니다. 스윔레인 터빈.

첫 번째 플레이북 작업은 데이터 변환 기능을 사용하여 위에 표시된 파일 목록을 전달하는 것입니다.

팁: 이러한 항목들을 목록으로 추가하고, 하위 플레이북 루프에서 마법 같은 HTTP 커넥터를 사용하여 각 파일을 순회할 수 있습니다. 이 루프에는 "HTTP를 통해 데이터 가져오기"라는 하나의 작업만 있으며, "URL", "엔드포인트", "파일 이름"을 전달합니다.

상위 플레이북에서 "파일 이름"을 전달하기 위해 플레이북 입력을 사용하고 있다는 점에 유의하세요.

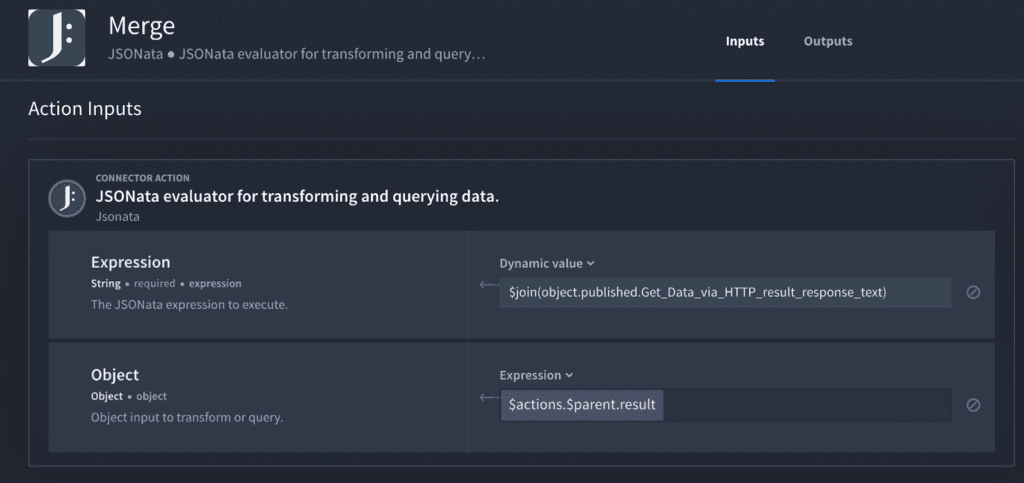

다음으로, 모든 데이터를 하나의 "문자열"로 병합하여 JSONata 액션을 사용하여 IoC를 더 빠르게 찾을 수 있도록 합니다.

자, 이제 위의 표현을 하나씩 분석해 보겠습니다. “$join(object.published.Get_Data_via_HTTP_result_response_text)”

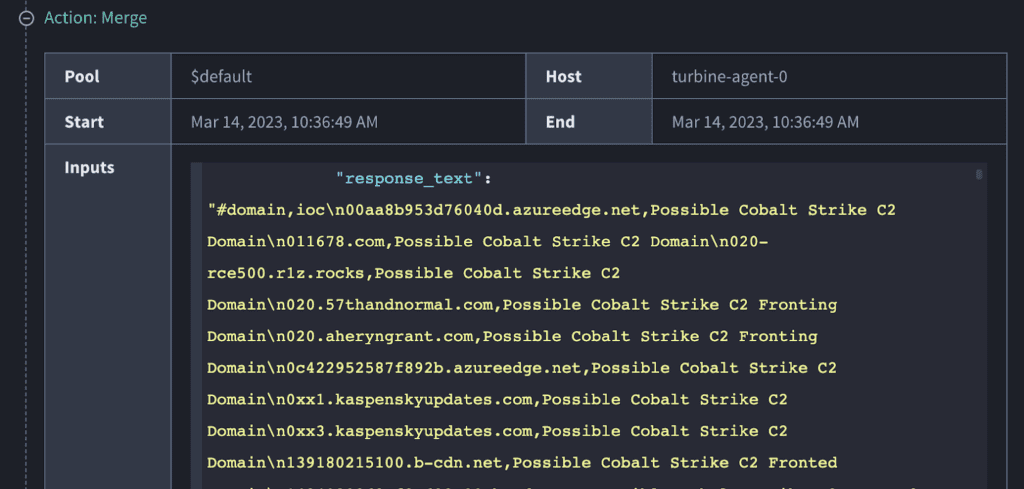

그 “가입하다”" 구문은 JSONata에서 가져온 것입니다. 각 파일에 대해 반환되는 모든 데이터를 보강하고 하나의 문자열로 결합할 것입니다. 다음을 참고하세요. “응답_텍스트” 위의 [.] 표기법과 아래의 JSON 키를 참조하세요.

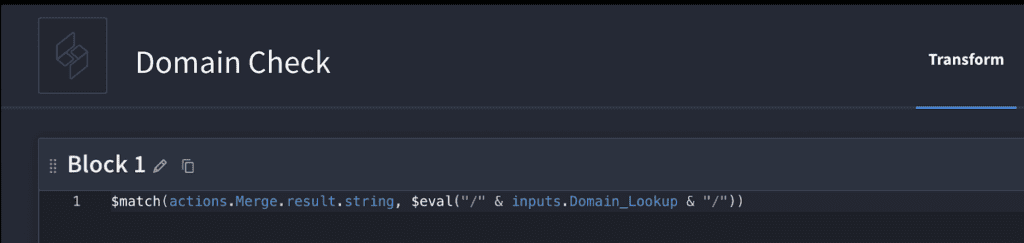

다음으로, 해당 도메인이 목록에 있는지 확인하기 위해 도메인을 조회해야 합니다. “응답_텍스트” 끈.

알고 계셨나요? "를 사용하면 9분을 절약할 수 있습니다."“성냥”Turbine의 데이터 변환 빌더 기능에서 각 파일의 항목을 반복하는 대신 "옵션"을 사용하면 IoC를 찾는 데 걸리는 시간이 단 2초로 단축됩니다. 🤯

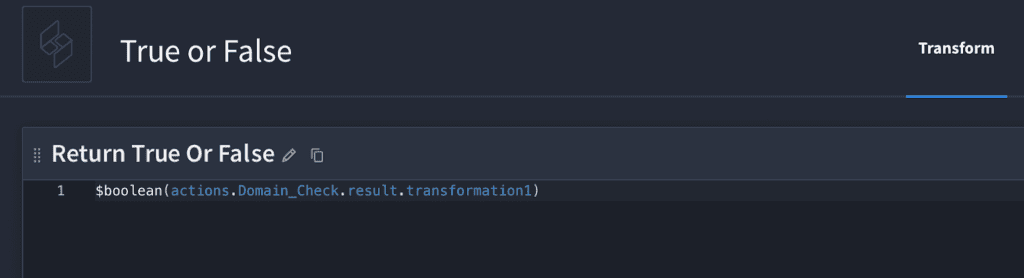

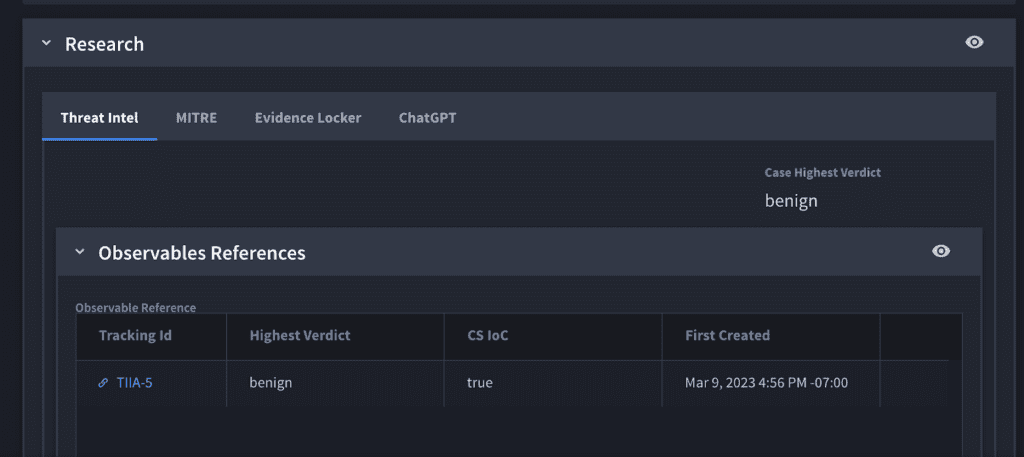

이제 우리는 돌아가고 싶습니다 진실 또는 거짓 저희 사례 관리 시스템에 연결하기 위해 JSONata를 사용할 예정입니다.“부울”.

일단 우리가 가지면 진실 또는 거짓, 또한, 저희는 위협 정보 보강 플레이북을 통해 해당 정보를 처리하고, 이를 사례 관리 시스템에 반영합니다.

자, 이제 아시겠죠? 코발트 스트라이크는 보안 전문가와 악의적인 공격자 모두가 사용하는 강력한 도구입니다. 하지만 C2IntelFeeds와 같은 오픈 소스 위협 인텔리전스를 활용하고 Turbine을 사용하여 탐지 및 복구 프로세스를 자동화하면 조직은 고도화된 사이버 위협으로부터 스스로를 더욱 효과적으로 보호하고 전반적인 보안 태세를 강화할 수 있습니다.

위협 인텔리전스 강화 자동화를 해야 하는 이유

위협 인텔리전스 피드는 잠재적인 사이버 위협을 사전에 식별하고 완화하려는 조직에 필수적인 도구입니다. 보안 팀은 이러한 피드를 활용하여 악성 IP 주소, 불량 도메인 및 기타 침해 지표에 대한 중요한 데이터를 수집하고 잠재적인 위협을 신속하게 탐지하고 대응할 수 있습니다.

스윔레인 터빈 보안 자동화 이 플랫폼은 C2IntelFeeds를 비롯한 다양한 위협 인텔리전스 피드 및 기타 보안 도구와 통합하여 조직의 보안 워크플로우를 간소화할 수 있도록 지원합니다. 이를 통해 보안 팀은 여러 소스에서 데이터를 자동으로 수집 및 분석하여 출처에 관계없이 잠재적 위협을 신속하게 식별하고 해결할 수 있습니다.

코발트 스트라이크든 다른 정교한 공격 방식이든, 이를 활용하면 위협 정보 스윔레인의 자동화 기능을 활용한 데이터 피드는 조직이 고도화된 사이버 위협으로부터 스스로를 더욱 효과적으로 보호할 수 있도록 지원합니다. 보안에 대한 선제적 접근 방식을 취하고 사고 대응 프로세스를 자동화함으로써 조직은 대응 시간을 단축하고 전반적인 보안 태세를 강화하여 궁극적으로 데이터, 시스템 및 사용자의 안전을 보장할 수 있습니다.

스윔레인 터빈 투자수익률(ROI) 보고서

TAG Cyber는 기업들이 잠재적 투자의 재정적 영향을 평가하는 데 도움을 주기 위해 스윔레인 보안 자동화 솔루션에 대한 광범위한 연구를 수행했습니다. 이 독립적인 연구 결과에 따르면 스윔레인 터빈 보안 자동화 플랫폼은 240%의 투자 수익률(ROI)을 달성할 수 있는 것으로 나타났습니다.