Como criar um manual de resposta a incidentes em 9 etapas

Para criar um plano de resposta a incidentes, descreva sistematicamente as etapas que sua organização seguirá, desde a detecção de um incidente até sua completa recuperação, garantindo funções claras, protocolos de comunicação e caminhos de escalonamento. Ele serve como um recurso essencial para manter a continuidade dos negócios e minimizar o impacto de incidentes de segurança.

Ter um plano de resposta a incidentes é essencial para ajudar sua empresa a investigar e responder a violações de dados. Mas o que é exatamente um plano de resposta a incidentes, como criá-lo e por que você precisa de um?

O que é um Manual de Resposta a Incidentes?

Um manual de resposta a incidentes é um conjunto de regras que descreve pelo menos uma ação a ser executada com dados de entrada e acionada por um ou mais eventos. É um componente crítico da cibersegurança, especialmente em relação a automação de segurança plataformas e orquestração, automação e resposta de segurança (SOAR) soluções. Tem como objetivo representar um processo básico de segurança de forma generalizada, que possa ser utilizado em diversas empresas.

Em sua essência, um manual de resposta a incidentes descreve não apenas uma, mas uma série de ações a serem executadas em resposta a dados de entrada específicos ou desencadeadas por diversos eventos. Esse manual atua como um pilar fundamental no âmbito da cibersegurança, particularmente no contexto de plataformas de automação de segurança e no domínio mais amplo das soluções SOAR. Compreender os diferentes tipos de ataques cibernéticos É crucial para o desenvolvimento de manuais eficazes que possam destilar processos complexos de resposta a incidentes em uma estrutura generalizada, porém altamente adaptável. Essa estrutura foi intencionalmente projetada para ser flexível e aplicável a diversas empresas, independentemente de seu porte ou setor de atuação.

Componentes-chave de um manual de resposta a incidentes

De acordo com a IACD, Os manuais de resposta a incidentes "preenchem a lacuna entre as políticas e os procedimentos de uma organização e uma solução de automação de segurança".“

Enquanto um plano de resposta a incidentes O guia destaca as funções gerais e os requisitos de comunicação, indicando as ações a serem tomadas em caso de ameaças. O tempo é essencial quando uma ameaça ocorre. É crucial eliminar etapas e informações desnecessárias do processo de resposta a incidentes.

Os manuais de resposta a incidentes (IR playbooks) podem ser compartilhados entre organizações e incluem componentes comuns, como:

- Condição inicial: O primeiro evento do playbook desencadeia as demais etapas. Geralmente, trata-se da questão de segurança abordada por todo o playbook.

- Etapas do processo: Isso inclui todas as principais ativações que as organizações devem realizar para atender às políticas e aos procedimentos acionados pela condição iniciadora. Este é o componente central de um manual de resposta a incidentes e inclui etapas importantes como gerar ações de resposta, autorizar respostas, colocar em quarentena, etc. Essas etapas geralmente incentivam a automação futura (com supervisão humana), mesmo que a organização não possua essas capacidades atualmente.

- Melhores práticas e políticas locais: Essas etapas dependem do seu setor específico. Incluem atividades que podem ser realizadas além das etapas principais do processo.

- Estado final: Este é o objetivo final do manual de resposta a incidentes. É o resultado desejado com base na condição inicial que representa a conclusão do manual.

- Relação com os requisitos de governança e regulamentação: Este componente relaciona as etapas principais do processo com aquelas exigidas por diversas leis de conformidade e regulamentação.

Como criar um manual de resposta a incidentes em 9 etapas

Aqui estão os passos que a IACD recomenda seguindo os passos para construir um manual de resposta a incidentes:

1. Defina a condição iniciadora e os tipos de incidentes.

Identifique claramente os gatilhos ou eventos específicos que iniciam o playbook, como um alerta de segurança, um relatório de usuário ou uma anomalia do sistema. Classifique-os por tipo de incidente (por exemplo, infecção por malware, violação de dados, etc.)., phishing móvel tentativa, ataque DDoS) para criar playbooks direcionados.

2. Descreva todas as ações e dependências potenciais.

Liste todas as ações concebíveis que podem ser tomadas em resposta à condição inicial, considerando aspectos técnicos e não técnicos. Mapeie as dependências entre essas ações para compreender o fluxo lógico.

3. Priorize as ações (obrigatórias vs. opcionais)

Classifique cada ação como “obrigatória” (deve ocorrer para mitigar a ameaça e alcançar um resultado definido) ou “opcional” (melhores práticas, melhorias ou etapas adicionais que aprimoram a resposta, mas não são estritamente necessárias para a mitigação inicial).

4. Construir o fluxo de trabalho do processo principal

Elabore o fluxo do processo principal usando apenas os elementos "obrigatórios" identificados na etapa 3. Isso forma a espinha dorsal do seu plano de ação, garantindo que as etapas críticas sejam sempre seguidas. Visualize esse fluxo usando fluxogramas ou diagramas de raias para maior clareza.

5. Integrar atividades opcionais por função

Analise as ações “opcionais” e agrupe-as por atividade ou função (por exemplo, monitoramento, enriquecimento de dados, resposta automatizada, verificação, mitigação, comunicação). Isso ajuda a organizar as etapas complementares de forma eficaz.

6. Incorporar processos opcionais no fluxo de trabalho

Modifique o processo principal criado na etapa 4 para indicar pontos lógicos onde quaisquer processos ou atividades opcionais possam ser iniciados ou integrados. Isso garante flexibilidade, mantendo a resposta principal.

7. Documente as ações opcionais com orientações claras.

Detalhe as ações opcionais categorizadas, fornecendo instruções e critérios claros para sua execução. Inclua-as em uma “caixa de opções” ou apêndice, fazendo referência a elas no fluxo de trabalho principal.

8. Defina os estados finais, a escalação e as transferências de responsabilidade.

Identifique claramente os possíveis estados finais do playbook (por exemplo, incidente resolvido, mitigado, encaminhado para outra equipe ou playbook). Defina os caminhos e critérios de escalonamento, bem como pontos de transferência claros para outras equipes ou processos.

9. Identificar a conformidade regulatória e os relatórios necessários

Liste todas as leis regulamentares relevantes e os requisitos do setor que o guia ajuda a cumprir (por exemplo, RGPDInclua requisitos específicos de relatório e prazos que devem ser cumpridos durante e após um incidente.

Quando usar um manual de resposta a incidentes

Um manual de resposta a incidentes é um recurso valioso que deve ser utilizado estrategicamente em resposta a uma ampla gama de incidentes de cibersegurança. Seu papel vai além de grandes violações, abrangendo diversos cenários onde uma resposta estruturada e eficiente é essencial. A seguir, alguns exemplos importantes em que a implementação de um manual de resposta a incidentes de segurança é altamente vantajosa:

- Ataques de ransomware: Os manuais de resposta a incidentes são indispensáveis no combate a ataques de ransomware, onde ações imediatas e coordenadas são cruciais para evitar a perda de dados e mitigar riscos financeiros e operacionais. Esses manuais orientam a organização sobre contenção de ransomware, protocolos de comunicação e possíveis procedimentos de descriptografia.

- Ataques de phishing: Em casos de ataques de phishing, nos quais e-mails ou tentativas de comunicação enganosas podem comprometer informações confidenciais, um manual de resposta a incidentes (IR playbook) fornece etapas claras para os responsáveis pelo tratamento de incidentes. Essas etapas podem incluir a identificação de contas comprometidas, o isolamento de e-mails maliciosos e a notificação dos usuários afetados.

- Infecções por malware: Os manuais de resposta a incidentes são vitais quando um malware se infiltra nos sistemas de uma organização. Eles descrevem os procedimentos para isolar dispositivos infectados, realizar análises de malware e implementar medidas de remediação, que são essenciais para evitar a propagação e os danos subsequentes.

- Aplicações comprometidas: Quando os aplicativos de uma organização são comprometidos ou vulnerabilidades são exploradas, os manuais de resposta a incidentes (IR playbooks) entram em ação para resolver o problema rapidamente. Eles podem orientar o processo de isolamento dos aplicativos afetados, correção de vulnerabilidades e realização de avaliações de segurança.

- Ataques de Negação de Serviço Distribuído (DDoS): Ataques DDoS podem interromper serviços online e afetar a experiência do cliente. Os manuais de resposta a incidentes DDoS oferecem uma abordagem estruturada para lidar com esses incidentes, incluindo análise de tráfego, redirecionamento de tráfego e estratégias de comunicação para manter a disponibilidade do serviço.

- Ameaças internas: Os manuais de resposta a incidentes (IR Playbooks) também são úteis em cenários que envolvem ameaças internas, onde funcionários ou pessoas de dentro da empresa comprometem a segurança intencionalmente ou não. Eles ajudam as organizações a investigar o incidente, mitigar riscos e implementar medidas para prevenir futuras ameaças internas.

- Triagem de incidentes: Além de tipos específicos de ataques, os manuais de resposta a incidentes de segurança podem ser usados para a triagem geral de incidentes. Eles auxiliam na determinação da gravidade de um incidente, na ativação das equipes de resposta apropriadas e na implementação de medidas de contenção.

- Melhoria contínua: Além disso, os manuais de resposta a incidentes podem ser utilizados para aprimorar continuamente a segurança cibernética. A revisão e o aprimoramento regulares desses manuais garantem que eles permaneçam atualizados com as ameaças e tecnologias em constante evolução.

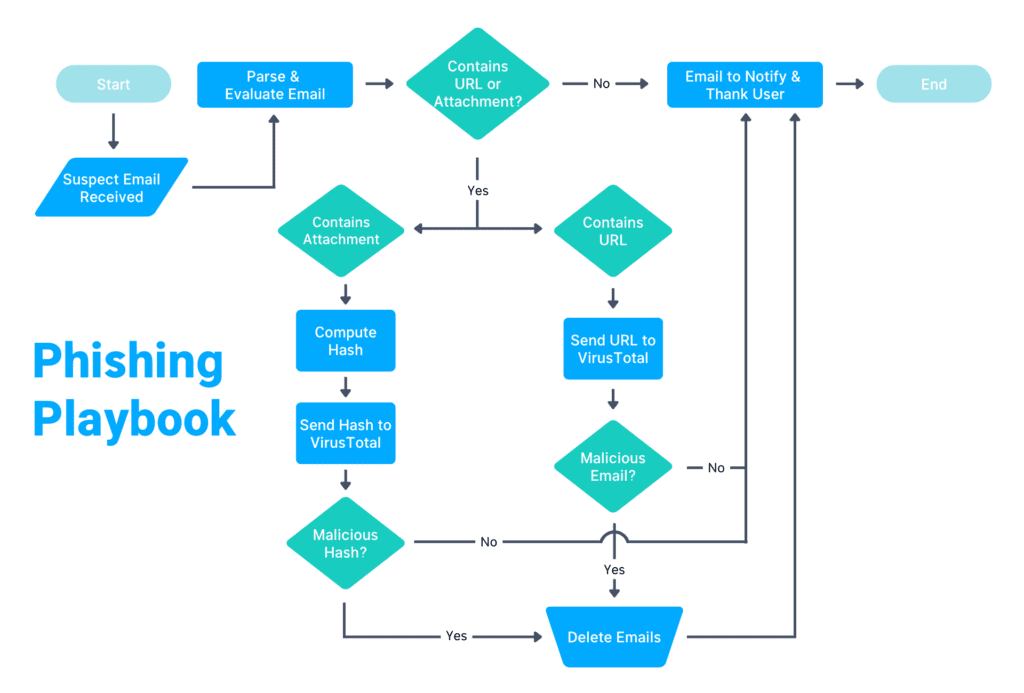

Modelo de Manual de Resposta a Incidentes: Phishing

Assim como um maestro conduz uma orquestra em uma sinfonia, um modelo de plano de resposta a incidentes orquestra as ações da sua equipe de segurança quando um ataque cibernético ocorre. Imagine um roteiro visual claro, como o diagrama abaixo, que detalha cada etapa, desde o momento em que um alerta é acionado até a restauração completa dos seus sistemas. Este modelo não é apenas um documento estático; é um projeto dinâmico que atribui funções, define canais de comunicação e até integra respostas automatizadas, garantindo que cada membro da equipe conheça seu papel e que as ações críticas sejam tomadas com rapidez e eficiência. Ele foi projetado para ser a única fonte de informações confiáveis, minimizando o caos e maximizando sua capacidade de mitigar ameaças, por mais complexas que sejam.

Automação de Resposta a Incidentes

Um resposta automatizada a incidentes A solução fornece à sua organização as ferramentas para modelar e automatizar processos de resposta manuais e demorados.

As tarefas que podem ser automatizadas com a automação, orquestração e resposta de segurança (SOAR) incluem:

- Revisar e analisar fontes de inteligência sobre ameaças.

- Investigação de incidentes envolvendo coleta e análise de logs.

- Atualizando bilhetes

- Coletar métricas e criar relatórios

- Envio de alertas por e-mail

- Resolvendo alertas

Cada etapa automatizada pode economizar minutos para cada Alerta, economizando tempo e melhorando a resposta a incidentes da sua organização.

A automação da resposta a incidentes e os manuais SOAR permitem que sua organização lide com mais ameaças no mesmo período. Além disso, ao automatizar as respostas, sua equipe de cibersegurança pode concentrar seu treinamento e habilidades em ameaças graves, em vez de tarefas rotineiras. Esse efeito multiplicador tem o benefício adicional de aumentar o moral e reduzir o esgotamento profissional dos analistas.

Resumo: Como criar um manual de resposta a incidentes

Um plano de resposta a incidentes bem estruturado é crucial para minimizar danos e garantir a continuidade dos negócios durante ataques cibernéticos. Ele descreve ações claras e passo a passo para sua equipe de segurança, desde a detecção inicial até a recuperação completa, e é aprimorado pela automação, principalmente com soluções SOAR. Planos de resposta eficazes definem funções, padronizam a comunicação e incorporam melhoria contínua com base em incidentes anteriores e ameaças em constante evolução.

Perguntas frequentes sobre o manual de respostas automatizadas

Qual é um exemplo de manuais de resposta a incidentes em ação?

Um exemplo é um manual de estratégias de phishing que bloqueia automaticamente IPs maliciosos, isola os endpoints afetados e notifica as equipes de segurança quando um usuário denuncia um e-mail suspeito.

Quais são os passos para um plano de resposta a incidentes de ransomware?

As principais etapas incluem: detecção e contenção (isolamento dos sistemas afetados), erradicação (remoção do ransomware), recuperação (restauração a partir de backups), análise pós-incidente e comunicação com as partes interessadas.

De que forma o manual de resposta a incidentes do NIST orienta as organizações em seus esforços de resposta?

O Manual de resposta a incidentes do NIST Fornece uma estrutura padronizada que abrange quatro fases: Preparação, Detecção e Análise, Contenção/Erradicação/Recuperação e Atividades Pós-Incidente, oferecendo uma abordagem estruturada para todos os tipos de incidentes.

O que deve ser incluído em um plano de resposta a incidentes de malware para lidar eficazmente com infecções?

Deve incluir etapas para identificar o tipo de malware, conter a propagação, erradicar a infecção de todos os sistemas, restaurar os dados afetados e implementar medidas preventivas.

Quais são as considerações específicas para um manual de resposta a incidentes na nuvem?

Entre as considerações específicas, incluem-se modelos de responsabilidade compartilhada, recursos de nuvem efêmeros, ambientes orientados por API, escalabilidade rápida e integração com ferramentas de segurança nativas da nuvem para visibilidade e controle.

Análise de produtos SANS: Swimlane para resposta a incidentes e visibilidade

Uma análise detalhada de como o Swimlane Turbine, a plataforma de automação com IA ativa, oferece eficiência e eficácia sem precedentes na resposta a incidentes e na visibilidade.