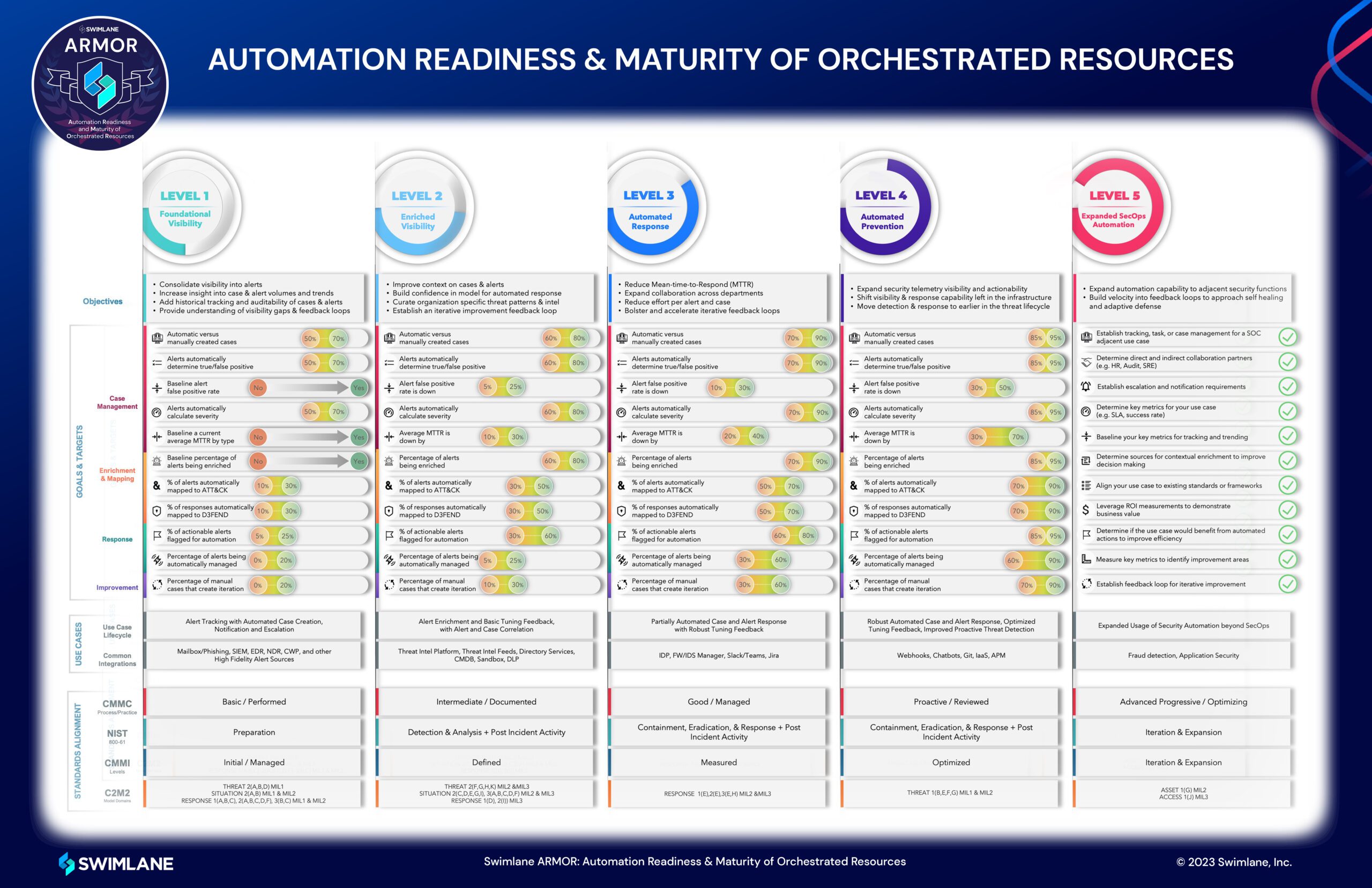

Preparação e Maturidade da Automação de Recursos Orquestrados (ARMOR)

O Relatório Global de Preparação para Ameaças Cibernéticas revela um desalinhamento alarmante entre executivos e analistas de segurança. Para ajudar a pavimentar o caminho a seguir, as organizações podem adotar a estrutura ARMOR.

Entre em contato conosco agora mesmo..

Executivos de todo o mundo acreditam que todos os alertas estão sendo tratados.

%

Na realidade, as organizações estão respondendo a cada um dos alertas.

%

Organizações que lidam com todos os alertas utilizam automação de segurança de baixo código.

%

Análise comparativa de automação

Compare seu nível de segurança em tempo real.

- Quais são as partes interessadas envolvidas no seu programa de automação de segurança?

- Como você gerencia os Acordos de Nível de Serviço (SLAs) e as métricas de desempenho?

- Em que medida você utiliza a automação para obter visibilidade sobre sua postura e desempenho de segurança?

- Qual é o nível atual de automação dos seus processos?

- Quais ferramentas de segurança você tem implementadas atualmente? (Marque todas as opções aplicáveis)

- Quais são as partes interessadas envolvidas no seu programa de automação de segurança?

-

Ninguém 0%

-

A equipe do Centro de Operações de Segurança (SOC) 0%

-

O SOC e departamentos adjacentes (ex.: TI, DevOps, RH, Jurídico) 0%

-

Envolvimento total em toda a empresa 0%

-

- Como você gerencia os Acordos de Nível de Serviço (SLAs) e as métricas de desempenho?

-

Os SLAs e as métricas não estão definidos. 0%

-

Os SLAs e as métricas são monitorados por cada ferramenta de segurança individual. 0%

-

Os SLAs e as métricas são monitorados a partir de um local central. 0%

-

Os SLAs e as métricas são monitorados centralmente com painéis e relatórios personalizáveis. 0%

-

- Em que medida você utiliza a automação para obter visibilidade sobre sua postura e desempenho de segurança?

-

De jeito nenhum 0%

-

Aplicado de forma inconsistente 0%

-

Totalmente integrado e alinhado aos objetivos. 0%

-

Totalmente integrado e continuamente otimizado para resultados máximos. 0%

-

- Qual é o nível atual de automação dos seus processos?

-

Manual 100% 0%

-

Automação mínima (<20%) 0%

-

Automação moderada (20-60%) 0%

-

Maioria automatizada (>60%) 0%

-

- Quais ferramentas de segurança você tem implementadas atualmente? (Marque todas as opções aplicáveis)

-

Segurança de rede (FW, IDS/IPS, NDR, WAF) 0%

-

Plataforma de Detecção e Resposta de Endpoint (EDR) ou Plataforma de Proteção de Endpoint (EPP) 0%

-

Gestão de Eventos e Informações de Segurança (SIEM) 0%

-

Prevenção de Perda de Dados (DLP) 0%

-

Quais são as partes interessadas envolvidas no seu programa de automação de segurança?

- Ninguém

- A equipe do Centro de Operações de Segurança (SOC)

- O SOC e departamentos adjacentes (ex.: TI, DevOps, RH, Jurídico)

- Envolvimento total em toda a empresa

- Ninguém

- A equipe do Centro de Operações de Segurança (SOC)

- O SOC e departamentos adjacentes (ex.: TI, DevOps, RH, Jurídico)

- Envolvimento total em toda a empresa

Como você gerencia os Acordos de Nível de Serviço (SLAs) e as métricas de desempenho?

- Os SLAs e as métricas não estão definidos.

- Os SLAs e as métricas são monitorados por cada ferramenta de segurança individual.

- Os SLAs e as métricas são monitorados a partir de um local central.

- Os SLAs e as métricas são monitorados centralmente com painéis e relatórios personalizáveis.

- Os SLAs e as métricas não estão definidos.

- Os SLAs e as métricas são monitorados por cada ferramenta de segurança individual.

- Os SLAs e as métricas são monitorados a partir de um local central.

- Os SLAs e as métricas são monitorados centralmente com painéis e relatórios personalizáveis.

Em que medida você utiliza a automação para obter visibilidade sobre sua postura e desempenho de segurança?

- De jeito nenhum

- Aplicado de forma inconsistente

- Totalmente integrado e alinhado aos objetivos.

- Totalmente integrado e continuamente otimizado para resultados máximos.

- De jeito nenhum

- Aplicado de forma inconsistente

- Totalmente integrado e alinhado aos objetivos.

- Totalmente integrado e continuamente otimizado para resultados máximos.

Qual é o nível atual de automação dos seus processos?

- Manual 100%

- Automação mínima (<20%)

- Automação moderada (20-60%)

- Maioria automatizada (>60%)

- Manual 100%

- Automação mínima (<20%)

- Automação moderada (20-60%)

- Maioria automatizada (>60%)

Quais ferramentas de segurança você utiliza atualmente? (Marque todas as opções aplicáveis)

- Segurança de rede (FW, IDS/IPS, NDR, WAF)

- Plataforma de Detecção e Resposta de Endpoint (EDR) ou Plataforma de Proteção de Endpoint (EPP)

- Gestão de Eventos e Informações de Segurança (SIEM)

- Prevenção de Perda de Dados (DLP)

- Segurança de rede (FW, IDS/IPS, NDR, WAF)

- Plataforma de Detecção e Resposta de Endpoint (EDR) ou Plataforma de Proteção de Endpoint (EPP)

- Gestão de Eventos e Informações de Segurança (SIEM)

- Prevenção de Perda de Dados (DLP)

Avaliação ARMOR

Muitas organizações se sentem sobrecarregadas pelas pessoas, processos e tecnologia envolvidos na automação de processos de segurança. Descubra o nível de maturidade de automação de segurança da sua empresa com nossa Avaliação ARMOR. Faça a avaliação para receber um relatório personalizado com recomendações sobre como aprimorar sua automação de segurança.

Sobre a metodologia

Pessoas

Avalie o conhecimento da sua equipe sobre as ferramentas de segurança e as habilidades de programação utilizadas na sua organização.

Processo

Descubra o quão bem sua organização definiu e implementou processos e políticas em toda a empresa.

Tecnologia

Aprenda como aprimorar seus casos de uso de automação atuais para evitar ameaças que podem acabar com seus negócios.