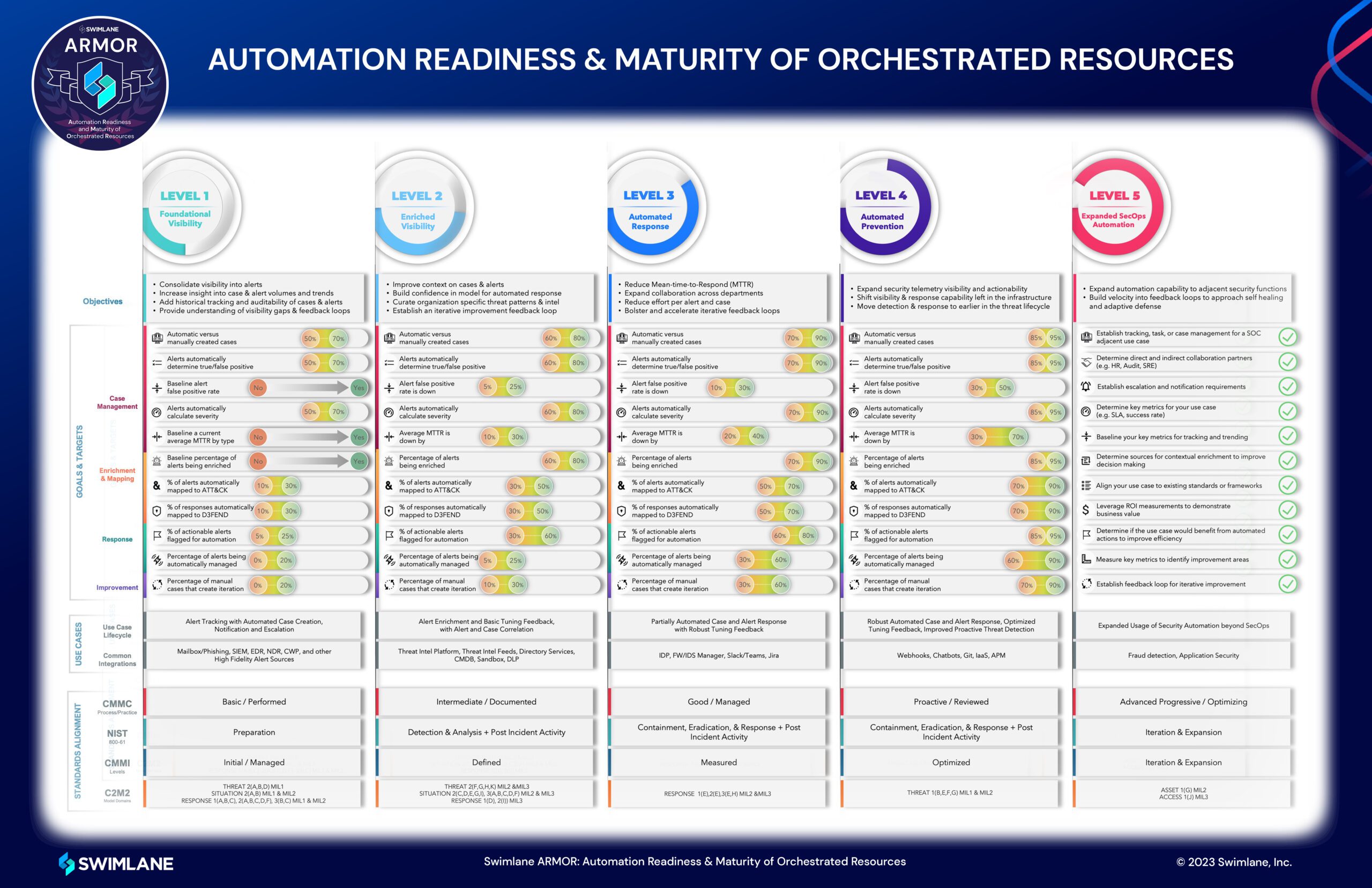

Preparación y madurez de los recursos orquestados para la automatización (ARMOR)

El Informe Global de Preparación ante Ciberamenazas revela una alarmante falta de coordinación entre ejecutivos y analistas de seguridad. Para facilitar el camino, las organizaciones pueden seguir el Marco ARMOR.

Contáctanos ahora.

Los ejecutivos de todo el mundo creen que se están gestionando todas las alertas.

%

De hecho, muchas organizaciones están abordando cada una de las alertas.

%

de las organizaciones que gestionan todas las alertas utilizan automatización de seguridad de bajo código.

%

Punto de referencia de automatización

Compare su postura de seguridad en tiempo real

- ¿Qué partes interesadas participan en su programa de automatización de la seguridad?

- ¿Cómo se gestionan los acuerdos de nivel de servicio (SLA) y las métricas de rendimiento?

- ¿En qué medida utiliza la automatización para obtener visibilidad de su postura y rendimiento de seguridad?

- ¿Cuál es el nivel actual de automatización de sus procesos?

- ¿Qué herramientas de seguridad tienes implementadas actualmente? (Marque todas las que correspondan)

- ¿Qué partes interesadas participan en su programa de automatización de la seguridad?

-

Nadie 0%

-

El equipo del Centro de Operaciones de Seguridad (SOC) 0%

-

El SOC y los departamentos adyacentes (por ejemplo, TI, DevOps, RR. HH., Legal) 0%

-

Compromiso total de toda la empresa 0%

-

- ¿Cómo se gestionan los acuerdos de nivel de servicio (SLA) y las métricas de rendimiento?

-

Los SLA y las métricas no están definidos 0%

-

Los SLA y las métricas son monitoreados por cada herramienta de seguridad individual 0%

-

Los SLA y las métricas se rastrean desde una ubicación central 0%

-

Los SLA y las métricas se controlan de forma centralizada mediante paneles e informes personalizables. 0%

-

- ¿En qué medida utiliza la automatización para obtener visibilidad de su postura y rendimiento de seguridad?

-

De nada 0%

-

Aplicado de manera inconsistente 0%

-

Totalmente integrado y alineado a los objetivos 0%

-

Totalmente integrado y optimizado continuamente para obtener los máximos resultados. 0%

-

- ¿Cuál es el nivel actual de automatización de sus procesos?

-

Manual del 100% 0%

-

Automatización mínima (<20%) 0%

-

Automatización moderada (20-60%) 0%

-

Mayoría automatizada (>60%) 0%

-

- ¿Qué herramientas de seguridad tienes implementadas actualmente? (Marque todas las que correspondan)

-

Seguridad de red (FW, IDS/IPS, NDR, WAF) 0%

-

Respuesta de detección de endpoints (EDR) o Plataforma de protección de endpoints (EPP) 0%

-

Gestión de eventos de información de seguridad (SIEM) 0%

-

Prevención de pérdida de datos (DLP) 0%

-

¿Qué partes interesadas participan en su programa de automatización de la seguridad?

- Nadie

- El equipo del Centro de Operaciones de Seguridad (SOC)

- El SOC y los departamentos adyacentes (por ejemplo, TI, DevOps, RR. HH., Legal)

- Compromiso total de toda la empresa

- Nadie

- El equipo del Centro de Operaciones de Seguridad (SOC)

- El SOC y los departamentos adyacentes (por ejemplo, TI, DevOps, RR. HH., Legal)

- Compromiso total de toda la empresa

¿Cómo se gestionan los acuerdos de nivel de servicio (SLA) y las métricas de rendimiento?

- Los SLA y las métricas no están definidos

- Los SLA y las métricas son monitoreados por cada herramienta de seguridad individual

- Los SLA y las métricas se rastrean desde una ubicación central

- Los SLA y las métricas se controlan de forma centralizada mediante paneles e informes personalizables.

- Los SLA y las métricas no están definidos

- Los SLA y las métricas son monitoreados por cada herramienta de seguridad individual

- Los SLA y las métricas se rastrean desde una ubicación central

- Los SLA y las métricas se controlan de forma centralizada mediante paneles e informes personalizables.

¿En qué medida utiliza la automatización para obtener visibilidad de su postura y rendimiento de seguridad?

- De nada

- Aplicado de manera inconsistente

- Totalmente integrado y alineado a los objetivos

- Totalmente integrado y optimizado continuamente para obtener los máximos resultados.

- De nada

- Aplicado de manera inconsistente

- Totalmente integrado y alineado a los objetivos

- Totalmente integrado y optimizado continuamente para obtener los máximos resultados.

¿Cuál es el nivel actual de automatización de sus procesos?

- Manual del 100%

- Automatización mínima (<20%)

- Automatización moderada (20-60%)

- Mayoría automatizada (>60%)

- Manual del 100%

- Automatización mínima (<20%)

- Automatización moderada (20-60%)

- Mayoría automatizada (>60%)

¿Qué herramientas de seguridad tiene implementadas actualmente? (Marque todas las que correspondan)

- Seguridad de red (FW, IDS/IPS, NDR, WAF)

- Respuesta de detección de endpoints (EDR) o Plataforma de protección de endpoints (EPP)

- Gestión de eventos de información de seguridad (SIEM)

- Prevención de pérdida de datos (DLP)

- Seguridad de red (FW, IDS/IPS, NDR, WAF)

- Respuesta de detección de endpoints (EDR) o Plataforma de protección de endpoints (EPP)

- Gestión de eventos de información de seguridad (SIEM)

- Prevención de pérdida de datos (DLP)

Evaluación ARMOR

Muchas organizaciones se ven abrumadas por la cantidad de personas, procesos y tecnología necesarios para automatizar los procesos de seguridad. Descubra el nivel de madurez de su empresa en automatización de seguridad con nuestra Evaluación ARMOR. Realice la evaluación para recibir un informe personalizado con recomendaciones para optimizar su automatización de seguridad.

Acerca de la metodología

Gente

Mida la perspicacia de su equipo en cuanto a las herramientas de seguridad y las habilidades de codificación implementadas en su organización.

Proceso

Descubra qué tan bien su organización ha definido e implementado procesos y políticas a nivel de toda la empresa.

Tecnología

Aprenda cómo mejorar sus casos de uso de automatización actuales para prevenir amenazas que puedan acabar con su negocio.