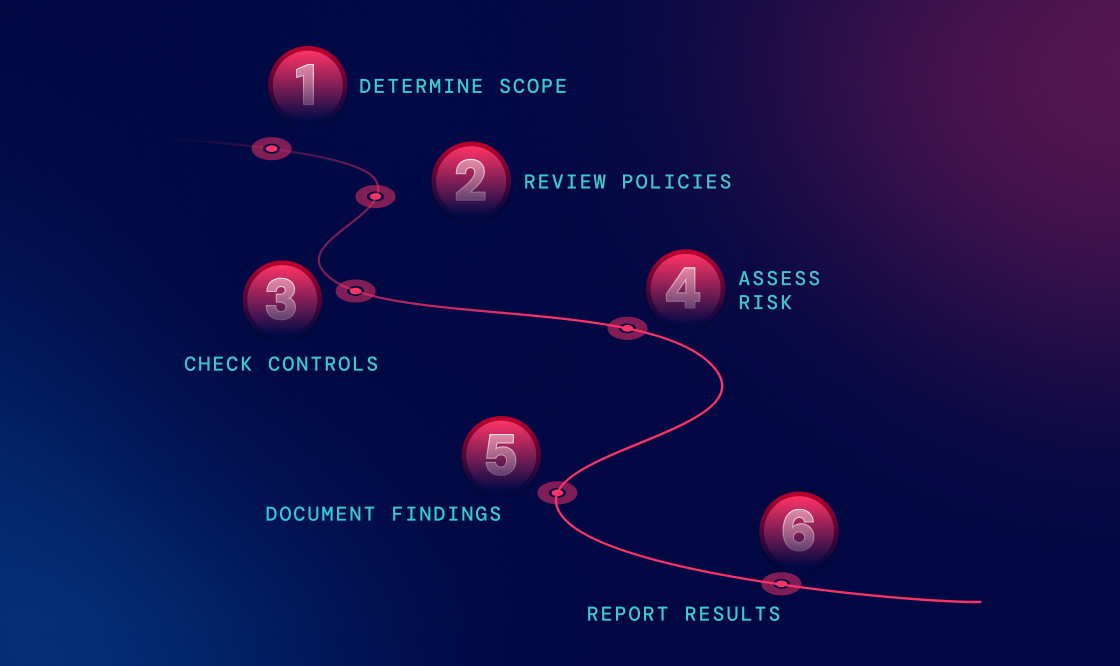

Como realizar uma auditoria de conformidade de cibersegurança em 6 etapas

Seja para se preparar para uma auditoria de cibersegurança e revisão de conformidade ou para atender a padrões como ISO 27001, NIST, SOC 2, ou RGPD, A abordagem fragmentada tradicional simplesmente não é sustentável. É por isso que as organizações estão recorrendo a... automação de segurança, mapeamento de controle e monitoramento contínuo como ferramentas essenciais.

Neste guia, vamos apresentar seis etapas práticas para ajudá-lo a realizar uma auditoria de conformidade de cibersegurança, impulsionada pela automação, validação de controles em tempo real e preparação para auditoria.

O que é uma auditoria de cibersegurança e por que ela é necessária para o cumprimento das normas regulamentares?

Uma auditoria de conformidade de segurança é uma avaliação formal das políticas, controles e práticas de cibersegurança de uma organização para garantir o alinhamento com os padrões regulatórios e da indústria.

A falta de auditorias regulares pode expor sua empresa a:

- Violações de dados que comprometem informações sensíveis

- Interrupções operacionais que prejudicam a continuidade dos negócios

- Sanções legais e regulamentares, incluindo multas e danos à reputação.

Uma auditoria de conformidade de cibersegurança eficaz ajuda as organizações a prevenir esses problemas, identificando proativamente vulnerabilidades e demonstrando responsabilidade perante clientes e reguladores.

A seguir, vamos apresentar seis etapas essenciais para realizar uma auditoria de conformidade de cibersegurança bem-sucedida — de forma eficiente e com confiança.

1. Definir os Requisitos Regulatórios e o Escopo de Conformidade

Antes de iniciar a coleta de evidências, defina claramente quais estruturas ou regulamentações de conformidade sua organização deve seguir. Estas podem incluir:

- SOC 2 para organizações de serviços

- HIPAA para serviços de saúde

- ISO/IEC 27001 para segurança global da informação

- NIST CSF para agências federais ou fornecedores

Defina o escopo da auditoria identificando os departamentos, tipos de dados, sistemas e regiões que se enquadram nos requisitos de conformidade. Alinhe cada obrigação regulatória a processos e controles de negócios específicos.

2. Realizar avaliações de risco e inventário de ativos

Em seguida, realize um avaliação de risco Identificar onde sua organização é mais vulnerável. Isso envolve:

- Mapeamento ativos digitais, incluindo dispositivos, aplicativos e repositórios de dados

- Avaliação de ameaças e do impacto potencial de violações de segurança.

- Classificar os níveis de risco e definir estratégias de mitigação.

Um abrangente inventário de ativos Garante que nada seja negligenciado e estabelece as bases para o mapeamento do controle de conformidade.

3. Automatizar o monitoramento de controles e a coleta de evidências

Um dos maiores desafios para manter a conformidade é acompanhar a coleta de evidências, especialmente em equipes e sistemas distribuídos. Processos manuais tendem a falhar sob pressão, resultando em registros desatualizados ou incompletos.

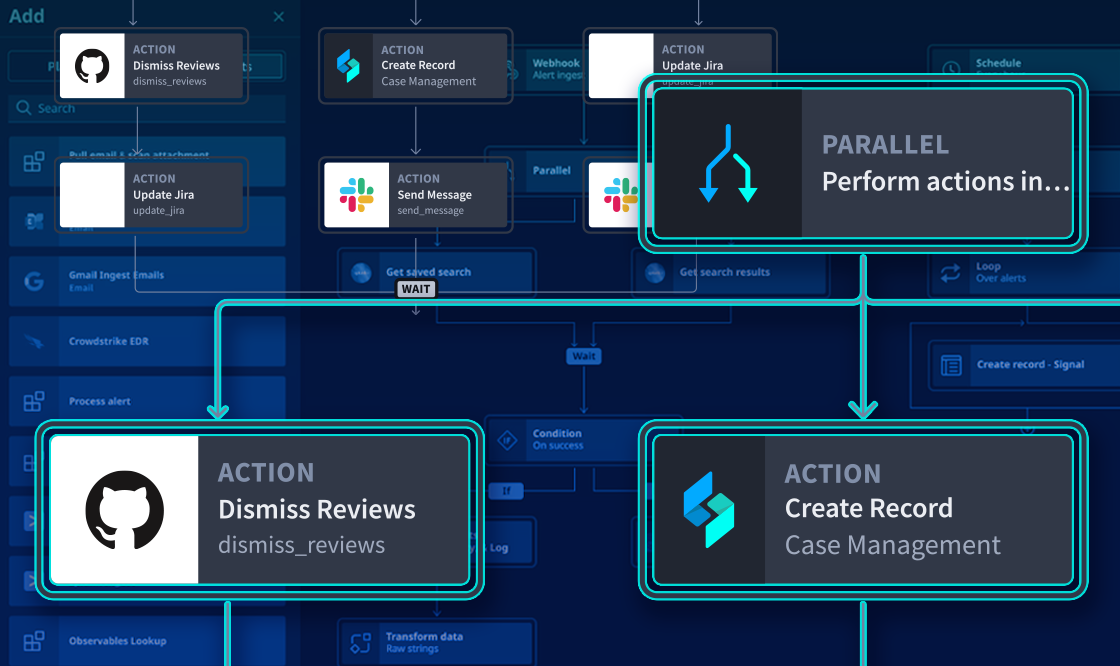

Para superar esse desafio, as organizações estão adotando cada vez mais métodos automatizados para monitorar controles e coletar evidências de auditoria continuamente. Esses sistemas validam se os controles estão funcionando conforme o esperado, rastreiam mudanças ao longo do tempo e centralizam os artefatos de auditoria em um único local. O resultado é uma postura de conformidade mais consistente com uma redução significativa dos custos operacionais.

Solução de Preparação para Auditoria de Conformidade (CAR) da Swimlane Foi projetado especificamente para esse propósito: permitir o monitoramento contínuo da conformidade, reduzir a carga de trabalho manual e garantir a prontidão para auditorias por meio da automação.

4. Detectar e responder a casos de não conformidade ou lacunas.

Após a implementação dos controles, o foco muda para a vigilância. Identificar quando algo dá errado — e agir rapidamente — é fundamental para estar em conformidade com as normas.

Comece por definir o que significa “não conformidade” no seu contexto. Em seguida:

- Implementar verificações ou revisões regulares das principais áreas de controle.

- Estabelecer mecanismos de alerta para desvios ou falhas.

- Crie um processo para investigar, documentar e resolver problemas.

O que mais importa não é a perfeição, mas sim a capacidade de resposta. A correção oportuna, aliada a um histórico documentado de ações corretivas, demonstra aos auditores que sua organização encara a conformidade como uma disciplina contínua.

5. Documentar políticas, procedimentos e controles

Um programa de compliance robusto se baseia em documentação clara e bem mantida. Isso não serve apenas para os auditores — garante que suas equipes compreendam as expectativas e possam responder de forma consistente quando incidentes ocorrerem.

Sua documentação deve incluir:

- Políticas de segurança (ex.: controle de acesso, resposta a incidentes)

- Procedimentos definidos para aplicação e revisão de controles

- Mapas de controle alinhados a cada estrutura de conformidade

- Histórico de revisões e registros de aprovação para rastreabilidade

Muitas equipes tratam essa etapa como algo secundário. Mas quando as políticas são difíceis de encontrar — ou pior, estão desatualizadas — a prontidão para conformidade fica comprometida.

6. Realizar auditorias internas e preparar-se para revisões externas.

Antes de uma auditoria externa, uma auditoria interna ajuda a validar sua preparação e a identificar possíveis problemas.

Esta avaliação interna deve reproduzir a estrutura de uma avaliação externa o mais fielmente possível. Considere:

- Revisar todos os testes de controle e as evidências para garantir sua integridade.

- Realizar entrevistas com as partes interessadas para verificar a adesão à política.

- Testar fluxos de trabalho de resposta (por exemplo, revogação de acesso ou tratamento de violações de segurança)

- Avaliar a rapidez e a precisão com que os dados de auditoria podem ser recuperados.

As auditorias internas têm um duplo propósito: melhorar a sua postura de conformidade e aumentar a confiança entre as equipes. Elas ajudam a transformar a conformidade em uma função repetível e escalável, em vez de uma corrida estressante de última hora.

Tipos de conformidade em cibersegurança

SOC 2

Concentra-se em cinco princípios de serviço de confiança: segurança, disponibilidade, integridade de processamento, confidencialidade e privacidade. É essencial para empresas de SaaS e baseadas em serviços.

ISO/IEC 27001

Uma norma global que define as melhores práticas para um sistema de gestão de segurança da informação (SGSI). Ideal para empresas que operam em múltiplas jurisdições.

Estrutura de Segurança Cibernética do NIST (CSF)

Desenvolvido pelo Instituto Nacional de Padrões e Tecnologia (NIST), ele oferece uma abordagem flexível para gerenciar e reduzir o risco de segurança cibernética.

HIPAA (Lei de Portabilidade e Responsabilidade de Seguros de Saúde)

Aplica-se a profissionais de saúde e parceiros comerciais que gerenciam informações de saúde protegidas (PHI). Garante a privacidade e a segurança dos dados do paciente.

Melhores práticas para auditoria de conformidade em cibersegurança

- Utilize a automação para reduzir o tempo de preparação da auditoria.

- Utilize uma plataforma unificada para mapeamento de controles entre diferentes estruturas.

- Envolva as partes interessadas desde o início, incluindo responsáveis pela conformidade, TI e departamento jurídico.

- Monitore continuamente, não apenas uma vez por ano.

- Treine as equipes regularmente sobre os requisitos e ferramentas em constante evolução.

As auditorias de conformidade em cibersegurança deixaram de ser opcionais e tornaram-se essenciais para o alinhamento regulamentar, a redução de riscos e a confiança do cliente. A utilização de plataformas de automação com IA, como a Swimlane Turbine, pode simplificar drasticamente o processo de auditoria, reduzir o esforço manual e melhorar a confiabilidade dos controles em toda a sua organização.

Aprenda como Turbina Swimlane Simplifica a conformidade e mantém sua organização preparada para auditorias.

Perguntas frequentes sobre auditoria de cibersegurança

O que é uma auditoria de conformidade em cibersegurança?

É um processo formal para avaliar se os controles de cibersegurança de uma organização estão alinhados com os padrões regulatórios e as políticas internas.

Com que frequência você deve realizar uma auditoria de segurança cibernética?

Pelo menos uma vez por ano, ou com maior frequência se exigido pelas normas do setor, pela exposição ao risco ou após alterações significativas.

Qual a diferença entre uma auditoria de cibersegurança e uma auditoria de TI?

Uma auditoria de TI abrange todos os aspectos dos sistemas e processos de TI, enquanto uma auditoria de cibersegurança se concentra especificamente na proteção de dados, sistemas e redes contra ameaças cibernéticas.

Você realiza auditorias de cibersegurança internamente?

Sim, as auditorias internas são conduzidas pelas próprias equipes da organização para avaliar a prontidão. As auditorias externas são realizadas por terceiros certificados.

Solicite uma demonstração

Se você ainda não teve a oportunidade de explorar o Swimlane Turbine, solicite uma demonstração.