Planejar e executar um fluxo de trabalho de resposta a incidentes de cibersegurança significa tentar obter certeza sobre fatos que não podem ser conhecidos antecipadamente. Diante desse desafio, os gerentes de segurança descobrem que automatizar parte ou todo o seu fluxo de trabalho de resposta a incidentes usando uma plataforma de automação de segurança é uma solução eficaz. automação e orquestração de segurança A solução de Automação de Sistemas de Informação (SAO) pode proporcionar inúmeros benefícios. A automação reduz a incerteza e promove a eficiência no processo de resposta. Este artigo explora o que é necessário para que isso aconteça.

Não inclua a morsa no seu planejamento de resposta a incidentes.

O plano de resposta a incidentes da tragédia da plataforma petrolífera Deepwater Horizon em 2010 continha um detalhe curioso que revela muito sobre por que esses planos nem sempre funcionam. O plano de 600 páginas O plano pedia a proteção de “leões-marinhos, focas, lontras-marinhas e morsas” no Golfo do México. Nenhum desses animais habita o Golfo do México, e eles estão incluídos no plano porque o texto foi copiado de um documento escrito para plataformas de petróleo no Ártico.

A única ideia mais ridícula do que enviar pessoas para resgatar morsas em um clima tropical é a noção de que um plano de resposta estático de 600 páginas seria útil em uma emergência real. Mesmo o melhor plano pode se tornar obsoleto com o tempo devido à rotatividade de pessoal e às mudanças nas tecnologias relevantes. Ao preparar seus planos e fluxos de trabalho de resposta a incidentes, lembre-se das morsas para manter o foco no que realmente importa.

Planos comuns de resposta a incidentes

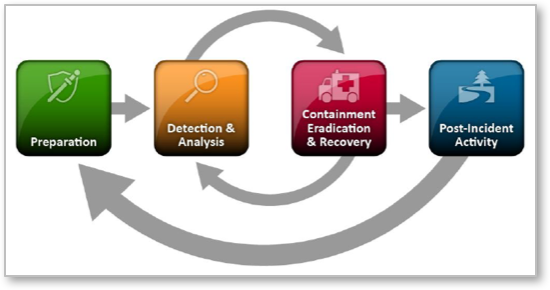

Figura 1 – Fluxo de trabalho básico de resposta a incidentes. (Fonte: NIST – Guia de Tratamento de Incidentes de Segurança Cibernética – Publicação Especial 800-61)

Cada organização possui seu próprio conjunto exclusivo de etapas de resposta a incidentes. No entanto, a maioria dos planos de resposta a incidentes segue um padrão estabelecido em... Guia de Manipulação de Segurança de Computadores do Instituto Nacional de Padrões e Tecnologia (NIST).

Conforme ilustrado na figura, existem quatro elementos essenciais no fluxo de trabalho de resposta a incidentes do NIST:

- Preparação

- Detecção e análise

- Contenção, erradicação e recuperação

- Atividades pós-incidente.

Dentro dessas quatro caixas simples, no entanto, podem existir centenas de etapas que conectam dezenas de pessoas e entidades — e que variam muito de organização para organização.

Destaques da resposta a incidentes

As recomendações do NIST, que são obrigatórias para certos tipos de agências governamentais e empresas, normalmente incluem os seguintes elementos:

- Preparação – Como sabem os gestores de segurança experientes, o melhor plano de resposta a incidentes é aquele que nunca precisa ser usado. O NIST recomenda focar na prevenção de incidentes. É importante antecipar ameaças e mitigá-las com contramedidas eficazes. No entanto, como o cenário de ameaças atual praticamente garante a ocorrência de incidentes, um fluxo de trabalho de resposta a incidentes se beneficia de um planejamento sólido. Já existe estresse suficiente quando um incidente grave ocorre, e é fundamental não ser pego de surpresa por algo realmente inesperado.

Como sabem os gestores de segurança experientes, o melhor plano de resposta a incidentes é aquele que nunca precisa ser usado.

- Detecção e análise – Esta etapa de resposta a incidentes valida a ocorrência de um incidente, determina o que aconteceu e a gravidade do incidente, e estabelece os procedimentos de notificação. As equipes de cibersegurança são frequentemente sobrecarregadas com falsos positivos. Um bom plano de resposta a incidentes reconhece imediatamente os sinais de um incidente, o que ajuda os gestores de segurança a determinar se os eventos observados realmente constituem um incidente. O fluxo de trabalho deve incluir etapas para identificar os vetores de ataque, priorizar a gravidade do incidente, implementar medidas corretivas e comunicar-se com as principais partes interessadas em tempo hábil. O processo também precisa incluir a documentação do incidente.

- Contenção, Erradicação e Recuperação – O fluxo de trabalho de resposta a incidentes invariavelmente documenta a contenção da ameaça. Esta etapa também remove a ameaça do ambiente, recupera quaisquer sistemas afetados, coleta e trata evidências e identifica o atacante.

- Atividades pós-incidente – Após o incidente, a maioria das equipes discute as lições aprendidas, pois isso pode ajudar a aprimorar as defesas e as respostas a incidentes futuros. Em muitos casos, é importante preservar todas as evidências coletadas durante o incidente para auditores, advogados, fornecedores de tecnologia, agências governamentais, seguradoras e outras partes interessadas.

- Coordenação – A resposta a incidentes não é uma atividade individual. Dependendo do tamanho e do escopo da organização e do próprio incidente, o plano de resposta pode envolver a comunicação com partes interessadas internas, como executivos seniores, consultores jurídicos e outros, ou com terceiros externos, como autoridades policiais e a mídia. A forma como essas comunicações são conduzidas pode aumentar ou diminuir o impacto do incidente nos negócios. Por exemplo, a divulgação inadequada de uma violação de dados pode resultar em danos dispendiosos à marca ou em aumento dos custos de atendimento ao cliente. Ou pior, o compartilhamento inadequado de informações pode acarretar responsabilidade legal.

O documento do NIST deixa claro que a resposta a incidentes não é uma atividade individual.

Planos de automação e orquestração de segurança (SAO) e resposta a incidentes

Um incidente de cibersegurança combina risco com complexidade. A combinação desses dois fatores raramente é positiva. A equipe precisa agir com rapidez e eficácia, mesmo que a natureza do incidente não seja totalmente compreendida inicialmente. Com ou sem planejamento, pode não ser possível saber quais partes interessadas precisam ser notificadas, quais recursos são necessários e assim por diante, quando a ameaça é detectada pela primeira vez.

Uma solução é automatizar o máximo possível de etapas do processo. Dessa forma, os membros da equipe podem se concentrar em assuntos importantes, enquanto tarefas rotineiras, como o envio de notificações por e-mail e a avaliação de ameaças, podem ser realizadas automaticamente. Essa é a ideia central. automação de segurança e orquestração (SAO). As soluções SAO, como o Swimlane, substituem as tarefas lentas e manuais dos analistas pela tomada de decisões em velocidade de máquina.

Soluções SOA, como o Swimlane, eliminam tarefas lentas e manuais de analistas em respostas a ameaças e eventos.

Aliada à coleta, padronização e análise abrangentes de dados, a SAO permite que as equipes de segurança implementem medidas sofisticadas. planos de resposta a incidentes. Seu efeito em um fluxo de trabalho de resposta a incidentes se parece com isto:

- Preparação – O SAO permite transformar planos elaborados na fase de preparação em fluxos de trabalho automatizados e acionáveis. Uma solução SAO captura o conhecimento gerado na fase de preparação, tornando-o resistente aos efeitos da rotatividade de pessoal e do esquecimento. Por exemplo, se parte do plano inclui notificar determinadas partes interessadas durante um incidente, essa tarefa será executada automaticamente. A equipe não precisará consultar um PDF nunca lido antes para determinar quem deve ser notificado.

- Detecção e análise – As soluções de SAO (Alertas de Segurança Operacional) simplificam as etapas críticas de detecção e análise. Por exemplo, uma solução de SAO pode coletar dados contextuais de alertas de múltiplas fontes, analisá-los e recomendar um curso de ação ao analista. Ou ainda, pode executar automaticamente as ações preventivas apropriadas, como abrir um chamado no Jira, enviar e-mails para as principais partes interessadas, colocar a ameaça em quarentena, atualizar o banco de dados de ameaças e assim por diante.

- Contenção, erradicação e recuperação – A produtividade da equipe é crucial na resposta a incidentes, e as etapas de resposta podem não estar alinhadas com a disponibilidade de pessoal no momento do incidente. No entanto, as soluções SAO ajudam a equipe de cibersegurança a trabalhar com eficiência e a economizar horas em tarefas de resposta a incidentes e detecção de ameaças. Parte desse ganho de produtividade decorre da capacidade dos membros da equipe de monitorar um incidente a partir de uma única instância e agir quando necessário.

- Incorporação de processos de reação em equipe As soluções SAO podem reproduzir as práticas detalhadas dos melhores membros da equipe de segurança. Como seus processos de reação (por exemplo, o que é importante, o que não é, quem contatar, para quem enviar e-mail, o que fazer etc.) são incluídos em fluxos de trabalho automatizados, a ferramenta captura conhecimento e melhores práticas. Ao "lembrar" como as coisas são feitas, o SAO pode mitigar a perda de conhecimento durante a inevitável rotatividade de pessoal.

- Atividades pós-incidente – Por sua própria natureza, as soluções SAO criam registros das tarefas de resposta a incidentes que executam. Isso permite uma visão mais holística de um incidente e proporciona economia de tempo na revisão do incidente após a resolução.

- Coordenação – As soluções SAO orquestram a coordenação entre pessoas, entidades e sistemas que surgem nos fluxos de trabalho de resposta a incidentes. Elas facilitam para os membros da equipe se concentrarem em decisões críticas em vez de notificações – o sistema faz isso por eles.

Como a Swimlane pode ajudar

A Swimlane entrega automação e orquestração de segurança que é fácil de implementar, usar, gerenciar e dimensionar. O Swimlane permite que uma equipe de operações de segurança aproveite os recursos de suas soluções de segurança existentes e enriqueça as informações apresentadas ao analista.

Quer saber mais sobre a solução Swimlane SAO? Baixe nosso e-book: Automatizando a resposta a incidentes.