La planification et l'exécution d'un processus de réponse aux incidents de cybersécurité impliquent de tenter d'établir des certitudes sur des faits impossibles à connaître à l'avance. Face à ce défi, les responsables de la sécurité constatent que l'automatisation partielle ou totale de leur processus de réponse aux incidents à l'aide d'un système automatisé s'avère utile. automatisation et orchestration de la sécurité La solution SAO (Automatisation des Appels d'Offres) offre de nombreux avantages. L'automatisation réduit l'incertitude et améliore l'efficacité du processus de réponse. Cet article explique comment y parvenir.

N’incluez pas le morse dans votre plan de réponse aux incidents

Le plan d'intervention en cas de catastrophe de la plateforme pétrolière Deepwater Horizon en 2010 contenait un détail curieux qui en dit long sur les raisons pour lesquelles ces plans ne fonctionnent pas toujours. Le plan de 600 pages Le texte préconisait la protection des “ otaries, phoques, loutres de mer et morses ” du golfe du Mexique. Or, aucun de ces animaux n'y vit, et leur présence dans le plan est due au plagiat d'un document initialement rédigé pour des plateformes pétrolières en Arctique.

La seule idée plus absurde que d'envoyer des gens secourir des morses sous les tropiques est celle de croire qu'un plan d'intervention statique de 600 pages serait utile en cas d'urgence réelle. Même le meilleur plan peut devenir obsolète avec le temps, en raison du roulement du personnel et de l'évolution des technologies. Lors de l'élaboration de vos plans et procédures de gestion des incidents, gardez ces morses à l'esprit pour vous concentrer sur l'essentiel.

Plans communs de réponse aux incidents

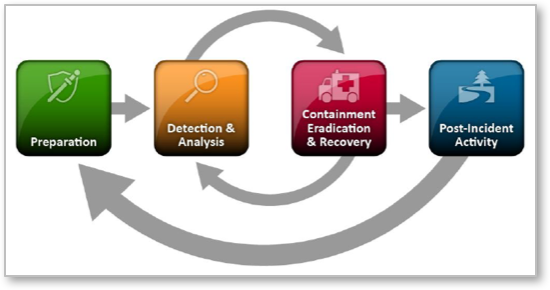

Figure 1 – Flux de travail de base en cas d’incident. (Source : NIST – Guide de gestion des incidents de sécurité informatique – Publication spéciale 800-61)

Chaque organisation possède son propre ensemble unique de procédures de réponse aux incidents. Cependant, la plupart des plans de réponse aux incidents suivent un modèle défini dans le Guide de gestion de la sécurité informatique du National Institute of Standards and Technology (NIST).

Comme le montre la figure, le flux de travail de réponse aux incidents du NIST comporte quatre éléments essentiels :

- Préparation

- Détection et analyse

- Confinement, éradication et rétablissement

- Activités post-incident.

Cependant, derrière ces quatre cases simples se cachent des centaines d'étapes reliant des dizaines de personnes et d'entités — et variant considérablement d'une organisation à l'autre.

Points saillants de la réponse aux incidents

Les recommandations du NIST, qui sont obligatoires pour certains types d'organismes gouvernementaux et d'entreprises, comprennent généralement les éléments suivants :

- Préparation - Comme le savent les responsables de la sécurité expérimentés, le meilleur plan de réponse aux incidents est celui qu'on n'a jamais à utiliser. Le NIST recommande de privilégier la prévention. Il est important d'anticiper les menaces et de les atténuer par des contre-mesures efficaces. Cependant, étant donné que l'environnement de menaces actuel garantit quasiment la survenue d'incidents, une préparation rigoureuse est essentielle pour un processus de réponse efficace. Un incident grave est déjà suffisamment stressant ; mieux vaut donc ne pas être pris au dépourvu par un événement véritablement imprévu.

Comme le savent les responsables de la sécurité expérimentés, le meilleur plan de réponse aux incidents est celui qu'on n'a jamais à utiliser.

- Détection et analyse – Cette étape de réponse aux incidents permet de confirmer la survenue d'un incident, d'en déterminer la nature et la gravité, et de mettre en place des procédures de notification. Les équipes de cybersécurité sont submergées de faux positifs. Un plan de réponse aux incidents efficace permet d'identifier immédiatement les signes d'un incident, aidant ainsi les responsables de la sécurité à déterminer si les événements observés constituent réellement un incident. Le processus doit inclure des étapes pour identifier les vecteurs d'attaque, prioriser la gravité de l'incident, mettre en œuvre des mesures correctives et communiquer rapidement avec les principales parties prenantes. La documentation de l'incident est également indispensable.

- Confinement, éradication et rétablissement – Le processus de réponse aux incidents documente systématiquement le confinement de la menace. Cette étape permet également d'éliminer la menace de l'environnement, de restaurer les systèmes affectés, de recueillir et de traiter les preuves et d'identifier l'attaquant.

- Activités post-incident – Après un incident, la plupart des équipes analysent les enseignements tirés, ce qui peut contribuer à améliorer les dispositifs de sécurité et les interventions en cas d'incident. Dans de nombreux cas, il est important de conserver toutes les preuves recueillies pendant l'incident à destination des auditeurs, des avocats, des fournisseurs de technologies, des organismes gouvernementaux, des assureurs et des autres parties prenantes.

- Coordination – La gestion des incidents n'est pas une activité solitaire. Selon la taille et l'envergure de l'organisation, ainsi que la nature de l'incident, le plan de réponse peut impliquer des communications avec des parties prenantes internes (direction générale, service juridique, etc.) ou externes (forces de l'ordre, médias, etc.). La manière dont ces communications sont gérées peut amplifier ou atténuer l'impact de l'incident sur l'activité. Par exemple, une divulgation maladroite d'une fuite de données peut entraîner des dommages importants à l'image de marque ou une augmentation des coûts du service client. Pire encore, une communication d'informations mal gérée peut engager la responsabilité juridique de l'organisation.

Le document du NIST indique clairement que la réponse aux incidents n'est pas une activité solitaire.

Plans d'automatisation et d'orchestration de la sécurité (SAO) et de réponse aux incidents

Un incident de cybersécurité combine risque et complexité. Ces deux facteurs réunis sont rarement favorables. L'équipe doit agir vite et efficacement, même si la nature de l'incident n'est pas pleinement comprise d'emblée. Avec ou sans plan, il est possible que l'on ignore quelles parties prenantes doivent être informées, quelles ressources sont nécessaires, etc., au moment de la détection de la menace.

Une solution consiste à automatiser autant d'étapes du processus que possible. Ainsi, les membres de l'équipe peuvent se concentrer sur les points importants tandis que les tâches routinières, comme l'envoi de notifications par courriel et l'évaluation des menaces, peuvent être effectuées automatiquement. C'est l'idée qui sous-tend automatisation de la sécurité et orchestration (SAO). Les solutions SAO, comme Swimlane, remplacent les tâches lentes et manuelles des analystes par une prise de décision à la vitesse de la machine.

Les solutions SOA, comme Swimlane, éliminent les tâches d'analyse manuelles et lentes liées aux réponses aux menaces et aux événements.

Associée à une collecte, une normalisation et une analyse exhaustives des données, la SAO permet aux équipes de sécurité de mettre en œuvre des solutions sophistiquées. plans d'intervention en cas d'incident. Son impact sur un flux de travail de réponse aux incidents se présente comme suit :

- Préparation - SAO permet de transformer les plans élaborés en amont en flux de travail automatisés et opérationnels. Une solution SAO centralise les connaissances générées lors de la phase de préparation, les rendant ainsi insensibles aux fluctuations du personnel et aux oublis. Par exemple, si le plan prévoit d'informer certaines parties prenantes en cas d'incident, cette tâche sera exécutée automatiquement. L'équipe n'aura plus besoin de consulter un document PDF inconnu pour identifier les personnes à alerter.

- Détection et analyse – Les solutions SAO simplifient les étapes critiques de détection et d'analyse. Par exemple, une solution SAO peut collecter des données d'alerte contextuelles provenant de sources multiples, les analyser et recommander une ligne de conduite à l'analyste. Elle peut également exécuter automatiquement les actions préventives appropriées, telles que la création d'un ticket dans JIRA, l'envoi d'e-mails aux parties prenantes clés, la mise en quarantaine de la menace, la mise à jour de la base de données des menaces, etc.

- Confinement, éradication et rétablissement – La productivité des équipes est essentielle lors de la gestion des incidents, et les procédures de réponse peuvent ne pas être adaptées aux effectifs disponibles au moment où un incident survient. Cependant, les solutions SAO permettent aux équipes de cybersécurité d'être plus efficaces et de gagner un temps précieux lors de la gestion des incidents et de la détection des menaces. Ce gain de productivité provient en partie de la possibilité pour les membres de l'équipe de suivre un incident depuis une interface unique et d'intervenir en cas de besoin.

- Intégration des processus de réaction d'équipe Les solutions SAO peuvent reproduire les pratiques détaillées des meilleurs membres de l'équipe de sécurité. En intégrant leurs processus de réaction (par exemple, ce qui est important, ce qui ne l'est pas, qui contacter, quelles actions entreprendre, etc.) dans des flux de travail automatisés, l'outil capture les connaissances et les bonnes pratiques. En “ mémorisant ” les méthodes de travail, le SAO peut limiter la perte de savoir-faire lors des inévitables mouvements de personnel.

- Activités post-incident – De par leur nature, les solutions SAO créent des journaux des tâches de réponse aux incidents qu'elles effectuent. Cela permet une vision plus globale de l'incident et un gain de temps lors de son analyse après résolution.

- Coordination – Les solutions SAO orchestrent la coordination entre les personnes, les entités et les systèmes impliqués dans les flux de travail de réponse aux incidents. Elles permettent aux membres de l'équipe de se concentrer sur les décisions critiques plutôt que sur les notifications : le système s'en charge.

Comment Swimlane peut vous aider

Swimlane offre automatisation et orchestration de la sécurité Facile à mettre en œuvre, à utiliser, à gérer et à faire évoluer, Swimlane permet aux équipes de sécurité d'exploiter les capacités de leurs solutions de sécurité existantes et d'enrichir les informations présentées aux analystes.

Vous souhaitez en savoir plus sur la solution Swimlane SAO ? Téléchargez notre e-book : Automatisation de la réponse aux incidents.