Tenho duas perguntas para você.

- Seu processo de gerenciamento de vulnerabilidades está no seu nível máximo? ponto de ruptura?

- Você está entre os 68% de organizações que têm dificuldade em Corrigir vulnerabilidades críticas em 24 horas?

Você deve continuar lendo se respondeu sim a alguma dessas perguntas.

Não é segredo que o volume de vulnerabilidades que suas equipes de segurança precisam encontrar, priorizar e corrigir é enorme. Com riscos crescentes e pressões regulatórias, suas equipes de segurança precisam navegar por uma teia de ameaças cada vez mais complexa. E a realidade é que as ferramentas de gerenciamento de vulnerabilidades estão em constante evolução. seu ponto de ruptura—lutando para acompanhar a velocidade e a escala das ameaças atuais. E sejamos honestos, as soluções legadas de gerenciamento de vulnerabilidades não estão dando conta do recado.

Na Swimlane, entendemos sua frustração em tentar se manter à frente da infinidade de vulnerabilidades descobertas. É por isso que nos dedicamos a fornecer soluções que ajudam você a filtrar o ruído e retomar o controle. Nossa missão é simples: oferecer a clareza e a automação com IA necessárias para priorizar o que realmente importa. Com a transparência como princípio fundamental, capacitamos empresas e MSSPs com as ferramentas certas para prevenir violações, garantir a conformidade e, finalmente, se libertar do caos da gestão de vulnerabilidades.

Mas como as equipes de segurança estão lidando com os desafios críticos de gerenciamento de vulnerabilidades? Para descobrir, fizemos uma parceria com a Sapio Research para entrevistar 500 tomadores de decisão em cibersegurança nos EUA e no Reino Unido. Em nosso relatório mais recente, Sob pressão: a gestão de vulnerabilidades está acompanhando o ritmo?

Ao longo desta série de posts no blog, vamos analisar as principais descobertas e explorar como as equipes podem superar esses obstáculos com soluções mais inteligentes e eficientes.

Desvendando o Caos da Gestão de Vulnerabilidades: Uma Teia de Complexidade

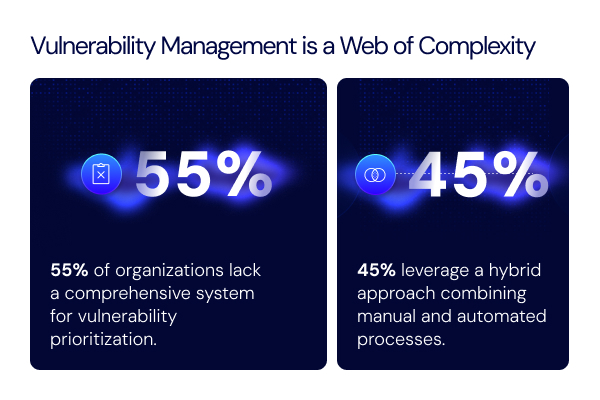

Uma das descobertas mais surpreendentes de nossa pesquisa é que mais da metade (55%Muitas organizações não possuem um sistema abrangente para priorização de vulnerabilidades. Essa lacuna significa que as vulnerabilidades são frequentemente gerenciadas de forma fragmentada, dificultando o foco das equipes nas ameaças mais críticas. Os processos de gerenciamento de vulnerabilidades são tipicamente reativos (como a maioria das soluções atuais), dependendo de uma abordagem híbrida que combina esforços manuais com automação — uma solução que, embora útil, está longe do ideal. No entanto, a complexidade não termina aí. Não é incomum que as organizações utilizem diversas ferramentas de varredura de vulnerabilidades em sua superfície de ataque. Por exemplo:

- 71% dos entrevistados utilizam gerenciamento de postura de segurança na nuvem.

- 60% dos respondentes usam vários scanners de ponto final.

- 59% dos entrevistados usam scanners de aplicativos da web

Embora os scanners de vulnerabilidades sejam um ponto de partida necessário, a realidade de múltiplos scanners leva à fragmentação dos dados e a dificuldades na priorização das descobertas mais importantes. Portanto, levanto duas questões fundamentais para vocês:

- De quantos scanners de vulnerabilidades sua equipe depende?

- Você tem dificuldade em priorizar e agir com base em resultados obtidos em diferentes ferramentas?

Se você respondeu sim a qualquer uma das perguntas, seu processo de gerenciamento de vulnerabilidades pode estar chegando ao limite.

As Duas Corridas dos Ratos: Vida e Vulnerabilidades

É provável que você já esteja numa corrida desenfreada contra a vida, o trabalho e tudo o mais. Mas, infelizmente, existe outra corrida que você não pode se dar ao luxo de perder: a corrida contra as vulnerabilidades. Porque, sejamos honestos, os ataques de curto prazo (zero day) não são mais incomuns e não esperam por ninguém.

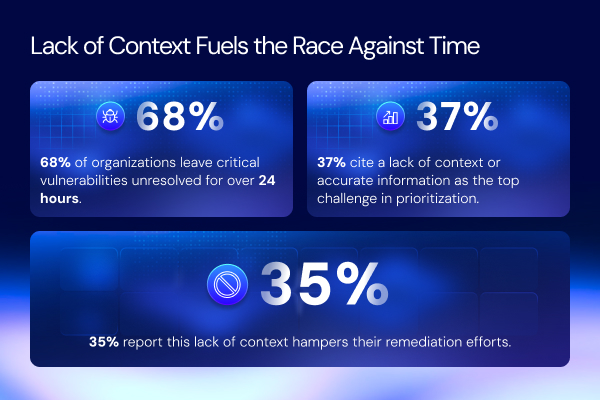

A velocidade é essencial na correção de vulnerabilidades, porém 681% das organizações relatam que leva mais de 24 horas para corrigir uma vulnerabilidade crítica.. Então, o que está impedindo as equipes de avançarem?

De acordo com 37% dos respondentes, O maior desafio na priorização e correção de vulnerabilidades é a falta de contexto ou de informações precisas. Com mais de 39.000 novas vulnerabilidades identificadas somente em 2024., Os entrevistados concordam que estão com dificuldades para acompanhar o volume de trabalho e que frequentemente lidam com dados incompletos, o que leva a atrasos e ineficiências.

Essa falta de contexto contribui para tempos de resposta mais lentos e aumenta as chances de vulnerabilidades passarem despercebidas. Diante dessas ameaças crescentes, o tempo é essencial, e você precisa de soluções mais inteligentes que permitam uma tomada de decisão mais rápida e bem fundamentada.

Os custos ocultos do trabalho manual que ninguém te avisa.

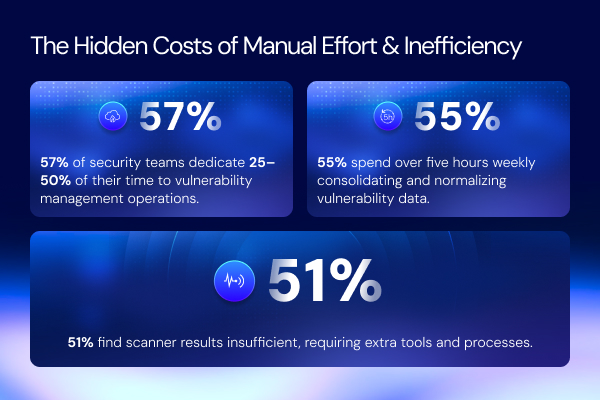

Talvez você já saiba disso, mas vamos analisar com mais detalhes. De acordo com os participantes da pesquisa, os processos manuais estão consumindo muito tempo e recursos das equipes de segurança. Faz sentido, não é? Confira estes números do relatório:

- Mais da metade dos entrevistados (57%) relatam que suas equipes gastam 25% a 50% do tempo que dedicavam a tarefas manuais relacionadas às operações de gerenciamento de vulnerabilidades.

Isso inclui o processo demorado de consolidação e normalização de dados de vulnerabilidade, que 55% de organizações gastar mais de cinco horas por semana Sozinho. Leia isso de novo. Cinco horas CADA semana…

Essas ineficiências são dispendiosas, com as empresas perdendo uma quantia estimada em $47.580 por funcionário anualmente devido ao esforço manual envolvido na gestão de vulnerabilidades.

Com a expansão das superfícies de ataque e a evolução implacável das ameaças, as falhas nas ferramentas tradicionais de gerenciamento de vulnerabilidades tornam-se impossíveis de ignorar. Outra pergunta para você:

- Você ou sua equipe de segurança já estão sobrecarregados?

Se você respondeu sim, sem mudanças e uma abordagem mais eficiente, todo o seu sistema pode ceder à pressão, chegando ao seu ponto de ruptura.

Conformidade regulatória: o mal necessário

Regulamentação Conformidade… É como declarar o imposto de renda. Algo muito corriqueiro, frequentemente negligenciado, mas essencial para o sucesso ou para… bem, estar em conformidade! Dito isso, a pressão para atender às exigências regulatórias só aumenta, e os riscos são maiores do que nunca.

- 65% das organizações expressam preocupação com o fato de seus programas de gerenciamento de vulnerabilidades poderem não atender aos requisitos de uma auditoria regulatória.

- 73% dos entrevistados temem possíveis multas devido a práticas inadequadas de gestão de vulnerabilidades.

Com regulamentações mais rigorosas e maior escrutínio por parte dos órgãos reguladores, sua organização enfrenta riscos crescentes. Como exploraremos em publicações futuras, o gerenciamento eficaz de vulnerabilidades é fundamental para evitar penalidades dispendiosas e danos à reputação.

Dicas para transformar o caos da sua vulnerabilidade em clareza.

Chegou a hora de se libertar da corrida desenfreada contra as vulnerabilidades, pois o estado atual da gestão de vulnerabilidades é insustentável. Os participantes da pesquisa deixam claro: as equipes de segurança estão afogadas em dados fragmentados, processos isolados e tarefas manuais demoradas. Em outras palavras, tanto as equipes de segurança quanto suas ferramentas de gestão de vulnerabilidades estão à beira do colapso. Portanto, se você está preso nessa mesma corrida desenfreada que os participantes da pesquisa, é hora de adotar uma abordagem mais inteligente e eficiente. Aqui estão cinco dicas que ajudarão a transformar o caos das vulnerabilidades em clareza:

- Consolidar dados de vulnerabilidade

Unifique os dados de vulnerabilidades de vários scanners para obter uma visão abrangente e uma melhor tomada de decisão. - Automatize a priorização e a correção

Utilize a automação para priorizar rapidamente as vulnerabilidades e acelerar os esforços de correção, reduzindo a carga de trabalho manual. - Facilitar a colaboração entre equipes

Permitir fluxos de trabalho e comunicação contínuos entre as equipes de segurança, TI e conformidade para melhorar a eficiência. - Use o contexto para tomar decisões mais inteligentes.

Incorpore informações sobre ameaças e dados de ativos para fornecer contexto e permitir uma melhor priorização e resposta às vulnerabilidades. - Garantir o monitoramento contínuo e a adaptação.

Implemente monitoramento em tempo real e processos adaptativos para se antecipar às ameaças emergentes e manter sua estratégia de gerenciamento de vulnerabilidades ágil.

Ao abraçar o Solução de Gerenciamento de Resposta a Vulnerabilidades (VRM) para Swimlane Com essas cinco dicas, você poderá otimizar processos e tomar decisões baseadas em dados. Finalmente, você poderá controlar o caos da gestão de vulnerabilidades e se concentrar no que realmente importa: seus dados, seu trabalho, sua organização, VOCÊ.

Solução de gerenciamento de resposta a vulnerabilidades Swimlane

O Solução de Gerenciamento de Resposta a Vulnerabilidades (VRM) para Swimlane Fecha o ciclo da Gestão de Vulnerabilidades. É a solução mais inteligente do setor para priorização e gestão de riscos mais eficazes.

Confira esta ficha técnica para saber como ela pode ajudar você a evitar violações, falhas de conformidade e penalidades dispendiosas.