J'ai deux questions à vous poser.

- Votre processus de gestion des vulnérabilités est-il à son niveau optimal ? point de rupture ?

- Faites-vous partie des 68% des organisations qui ont du mal à Remédier aux vulnérabilités critiques en moins de 24 heures ?

Vous devriez continuer à lire si vous avez répondu oui à l'une ou l'autre de ces questions.

Il est de notoriété publique que le volume considérable de vulnérabilités que vos équipes de sécurité doivent identifier, prioriser et corriger est colossal. Face à la multiplication des risques et des pressions réglementaires, vos équipes de sécurité doivent naviguer dans un réseau de menaces de plus en plus complexe. Or, force est de constater que les outils de gestion des vulnérabilités sont encore loin d'être à la hauteur. leur point de rupture—peinent à suivre le rythme et l'ampleur des menaces actuelles. Et soyons honnêtes, les solutions traditionnelles de gestion des vulnérabilités ne suffisent plus.

Chez Swimlane, nous comprenons votre frustration face au flux incessant de vulnérabilités découvertes. C'est pourquoi nous nous engageons à vous fournir des solutions qui vous permettent d'y voir plus clair et de reprendre le contrôle. Notre mission est simple : vous offrir la clarté et l'automatisation par IA nécessaires pour vous concentrer sur l'essentiel. La transparence étant au cœur de notre démarche, nous donnons aux entreprises et aux MSSP les outils adéquats pour prévenir les violations de données, garantir la conformité et enfin se libérer du chaos de la gestion des vulnérabilités.

Mais comment les équipes de sécurité gèrent-elles les défis critiques liés à la gestion des vulnérabilités ? Pour le savoir, nous nous sommes associés à Sapio Research afin d’interroger 500 décideurs en cybersécurité aux États-Unis et au Royaume-Uni. Dans notre dernier rapport, Sous pression : la gestion des vulnérabilités suit-elle le rythme ?

Tout au long de cette série d'articles de blog, nous analyserons les principaux résultats et explorerons comment les équipes peuvent surmonter ces obstacles grâce à des solutions plus intelligentes et plus efficaces.

Démêler le chaos de la gestion des vulnérabilités : un réseau de complexité

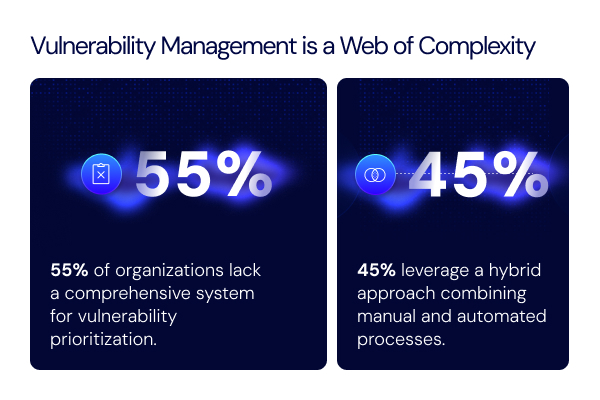

L'un des résultats les plus frappants de notre enquête est que plus de la moitié (55%De nombreuses organisations ne disposent pas d'un système complet de priorisation des vulnérabilités. Ce manque se traduit souvent par une gestion fragmentée des vulnérabilités, ce qui complique la tâche des équipes souhaitant se concentrer sur les menaces les plus critiques. Les processus de gestion des vulnérabilités sont généralement réactifs (comme la plupart des solutions actuelles), reposant sur une approche hybride mêlant interventions manuelles et automatisation – une solution certes utile, mais loin d'être optimale. La complexité ne s'arrête pas là. Il n'est pas rare que les organisations utilisent plusieurs outils d'analyse des vulnérabilités sur l'ensemble de leur surface d'attaque. Par exemple :

- 71% des répondants utilisent la gestion de la posture de sécurité du cloud

- 60% des répondants utilisent plusieurs scanners de points de terminaison

- 59% des répondants utilisent des scanners d'applications Web

Bien que les scanners de vulnérabilités constituent un point de départ indispensable, la multiplication des scanners engendre une fragmentation des données et complique la priorisation des résultats les plus pertinents. C’est pourquoi je vous pose deux questions essentielles :

- Combien de scanners de vulnérabilités votre équipe utilise-t-elle ?

- Avez-vous du mal à prioriser et à exploiter les résultats obtenus avec différents outils ?

Si vous avez répondu oui à l'une ou l'autre de ces questions, votre processus de gestion des vulnérabilités pourrait être au bord de la rupture.

Les deux courses effrénées : vie et vulnérabilités

Vous êtes probablement déjà pris dans une course effrénée contre la vie, le travail et tout le reste. Mais malheureusement, il y a une autre course que vous ne pouvez pas vous permettre de perdre : celle contre les failles de sécurité. Car, soyons honnêtes, les pannes sont devenues monnaie courante et elles n'attendent personne.

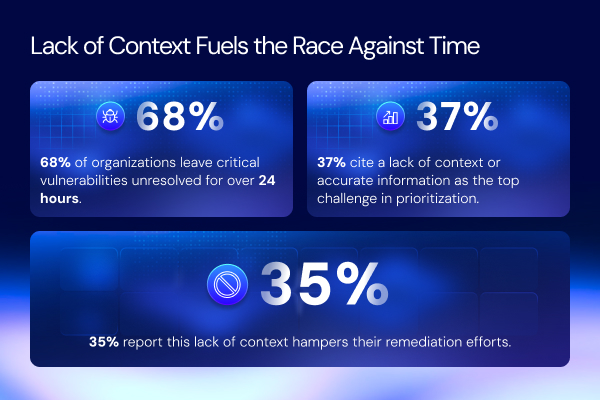

La rapidité est essentielle pour corriger les vulnérabilités, mais 68% des organisations signalent qu'il leur faut plus de 24 heures pour corriger une vulnérabilité critique. Alors, qu'est-ce qui freine les équipes ?

Selon 37% de répondants, Le principal défi en matière de priorisation et de correction des vulnérabilités réside dans le manque de contexte ou d'informations précises. 39 000 nouvelles vulnérabilités ont été identifiées rien qu’en 2024., Les personnes interrogées s'accordent à dire qu'elles ont du mal à gérer le volume de données partagées et qu'elles travaillent souvent avec des données incomplètes, ce qui entraîne des retards et des inefficacités.

Ce manque de contexte contribue à des délais de réponse plus longs et augmente le risque que des failles de sécurité passent inaperçues. Face à ces menaces croissantes, le temps est compté et vous avez besoin de solutions plus intelligentes permettant une prise de décision plus rapide et plus éclairée.

Les coûts cachés des efforts manuels dont on ne vous parle pas

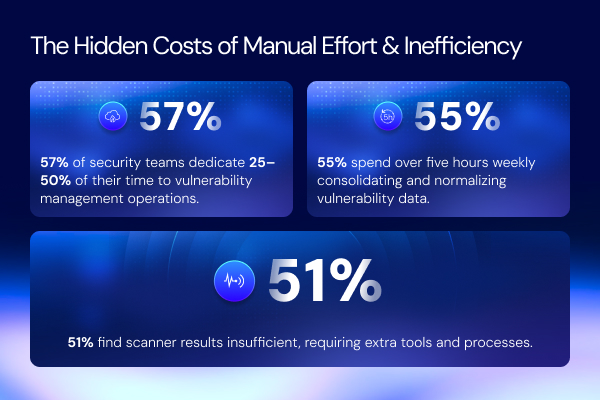

Voici une information que vous connaissez peut-être déjà, mais approfondissons-la. D'après les personnes interrogées dans le cadre de ce rapport, les processus manuels absorbent une part importante du temps et des ressources des équipes de sécurité. Étonnant, non ? Jetez un œil à ces chiffres tirés du rapport :

- Plus de la moitié des personnes interrogées (57%) signalent que leurs équipes dépensent 25% à 50% de leur temps consacré à des tâches manuelles liées aux opérations de gestion des vulnérabilités.

Cela inclut le processus fastidieux de consolidation et de normalisation des données de vulnérabilité, qui 55% d'organisations dépenser plus de cinq heures par semaine seul. Relisez ça. Cinq heures CHAQUE semaine…

Ces inefficacités sont coûteuses, les entreprises perdant environ [montant manquant]. $47 580 par employé et par an en raison des efforts manuels que requiert la gestion des vulnérabilités.

Face à l'expansion des surfaces d'attaque et à l'évolution incessante des menaces, les failles des outils traditionnels de gestion des vulnérabilités deviennent impossibles à ignorer. Une autre question :

- Votre équipe de sécurité ou vous-même êtes-vous déjà surchargés de travail ?

Si vous avez répondu oui, sans changement et sans approche plus efficace, tout votre système pourrait s'effondrer sous la pression, le poussant jusqu'à un point de rupture.

Conformité réglementaire : le mal nécessaire

Réglementaire La conformité… c'est comme faire sa déclaration d'impôts. Très routinière, souvent négligée, mais essentielle pour réussir ou… être en règle ! Cela dit, la pression pour respecter les exigences réglementaires ne cesse de croître et les enjeux sont plus importants que jamais.

- 65% des organisations expriment des inquiétudes quant au fait que leurs programmes de gestion des vulnérabilités pourraient ne pas satisfaire à un audit réglementaire.

- 73% des répondants craignent des amendes potentielles en raison de pratiques de gestion de la vulnérabilité inadéquates.

Face à des réglementations plus strictes et à une surveillance accrue des organismes de contrôle, votre organisation est confrontée à des risques accrus. Comme nous l'aborderons dans de prochains articles, une gestion efficace des vulnérabilités est essentielle pour éviter des sanctions coûteuses et une atteinte à votre réputation.

Conseils pour transformer votre chaos lié à la vulnérabilité en clarté

Il est temps de sortir de cette course effrénée contre les vulnérabilités, car la gestion actuelle de ces dernières est intenable. Les participants à l'étude sont unanimes : les équipes de sécurité sont submergées par des données fragmentées, des processus cloisonnés et des tâches manuelles chronophages. Autrement dit, les équipes de sécurité et leurs outils de gestion des vulnérabilités sont à bout de souffle. Si vous êtes vous aussi pris dans cette course contre la montre, il est temps d'adopter une approche plus intelligente et plus efficace. Voici cinq conseils pour vous aider à y voir plus clair dans votre gestion des vulnérabilités :

- Consolider les données de vulnérabilité

Unifiez les données de vulnérabilité provenant de plusieurs scanners pour une vue d'ensemble et une meilleure prise de décision. - Automatisation de la priorisation et de la correction

Tirez parti de l'automatisation pour prioriser rapidement les vulnérabilités et accélérer les efforts de correction, réduisant ainsi la charge de travail manuelle. - Faciliter la collaboration inter-équipes

Facilitez les flux de travail et la communication entre les équipes de sécurité, d'informatique et de conformité afin d'améliorer l'efficacité. - Utilisez le contexte pour prendre des décisions plus intelligentes

Intégrer les renseignements sur les menaces et les données relatives aux actifs afin de contextualiser la priorisation des vulnérabilités et d'y répondre plus efficacement. - Assurer un suivi et une adaptation continus

Mettez en œuvre une surveillance en temps réel et des processus adaptatifs pour garder une longueur d'avance sur les menaces émergentes et maintenir l'agilité de votre stratégie de gestion des vulnérabilités.

En embrassant le Solution de gestion des réponses aux vulnérabilités (VRM) Swimlane Vous appliquerez ces cinq conseils, rationaliserez vos processus et prendrez des décisions basées sur les données. Vous pourrez enfin maîtriser la gestion chaotique de vos vulnérabilités et vous concentrer sur l'essentiel : vos données, votre travail, votre organisation, et vous-même.

Solution de gestion des réponses aux vulnérabilités de Swimlane

Le Solution de gestion des réponses aux vulnérabilités (VRM) Swimlane Elle boucle la boucle en matière de gestion des vulnérabilités. C'est la solution la plus intelligente du secteur pour une priorisation et une gestion des risques plus efficaces.

Consultez cette fiche technique pour découvrir comment elle peut vous aider à éviter les violations de données, les manquements à la conformité et les sanctions coûteuses.