Tengo dos preguntas para ti.

- ¿Está su proceso de gestión de vulnerabilidades en su mejor momento? ¿punto de ruptura?

- ¿Estás entre los? 68% de organizaciones a las que les resulta difícil ¿Remediar vulnerabilidades críticas en 24 horas?

Deberías seguir leyendo si respondiste afirmativamente a cualquiera de estas preguntas.

No es ningún secreto que la enorme cantidad de vulnerabilidades que sus equipos de seguridad deben detectar, priorizar y parchear es abrumadora. Con el aumento de los riesgos y las presiones regulatorias, sus equipos de seguridad deben navegar por una red de amenazas cada vez más compleja. Y la realidad es que las herramientas de gestión de vulnerabilidades están... su punto de ruptura—luchando por mantenerse al día con la velocidad y la escala de las amenazas actuales. Y, siendo sinceros, las soluciones de gestión de vulnerabilidades tradicionales no son suficientes.

En Swimlane, comprendemos su frustración al intentar anticiparse a los innumerables hallazgos de vulnerabilidades. Por eso, nos comprometemos a ofrecer soluciones que le ayuden a identificar las vulnerabilidades y recuperar el control. Nuestra misión es simple: brindarle la claridad y la automatización de IA necesarias para priorizar lo más importante. Con la transparencia como eje central, dotamos a empresas y proveedores de servicios de gestión de vulnerabilidades (MSSP) con las herramientas adecuadas para prevenir brechas, garantizar el cumplimiento normativo y, por fin, liberarse del caos de la gestión de vulnerabilidades.

Pero ¿cómo gestionan los equipos de seguridad los desafíos críticos de la gestión de vulnerabilidades? Para averiguarlo, nos asociamos con Sapio Research para encuestar a 500 responsables de la toma de decisiones en ciberseguridad en EE. UU. y el Reino Unido. En nuestro último informe, Bajo presión: ¿Está la gestión de vulnerabilidades a la altura?

A lo largo de esta serie de blogs, analizaremos los hallazgos clave y exploraremos cómo los equipos pueden superar estos obstáculos con soluciones más inteligentes y eficientes.

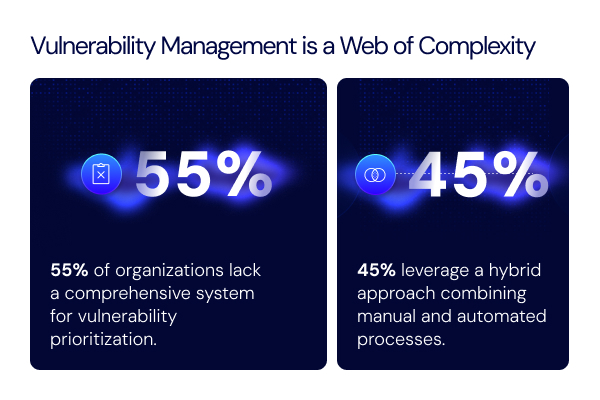

Desenrede el caos de la gestión de vulnerabilidades: una red de complejidad

Uno de los hallazgos más sorprendentes de nuestra encuesta es que más de la mitad (55%) de las organizaciones carecen de un sistema integral para la priorización de vulnerabilidades. Esta deficiencia implica que las vulnerabilidades suelen gestionarse de forma fragmentada, lo que dificulta que los equipos se centren en las amenazas más críticas. Los procesos de gestión de vulnerabilidades suelen ser reactivos (como la mayoría de las soluciones actuales), y se basan en un enfoque híbrido que combina esfuerzos manuales con automatización; una solución que, si bien es útil, dista mucho de ser óptima. Sin embargo, la complejidad no termina ahí. No es raro que las organizaciones utilicen múltiples herramientas de análisis de vulnerabilidades en toda su superficie de ataque. Por ejemplo:

- El 71% de los encuestados utiliza la gestión de la postura de seguridad en la nube

- El 60% de los encuestados utiliza múltiples escáneres de puntos finales

- El 59% de los encuestados utiliza escáneres de aplicaciones web

Si bien los escáneres de vulnerabilidades son un punto de partida necesario, la realidad de contar con múltiples escáneres genera datos fragmentados y dificulta la priorización de los hallazgos más importantes. Por lo tanto, les planteo dos preguntas clave:

- ¿De cuántos escáneres de vulnerabilidad depende su equipo?

- ¿Tiene dificultades para priorizar y actuar en función de los hallazgos obtenidos en diferentes herramientas?

Si respondió afirmativamente a cualquiera de las preguntas, su proceso de gestión de vulnerabilidades podría estar llegando a su punto límite.

Las dos carreras de ratas: vida y vulnerabilidades

Probablemente ya estés en una carrera contra la vida, el trabajo y todo lo demás. Pero, por desgracia, hay otra carrera que no puedes permitirte perder: la carrera contra las vulnerabilidades. Porque, seamos sinceros, los días cero ya no son raros y no esperan a nadie.

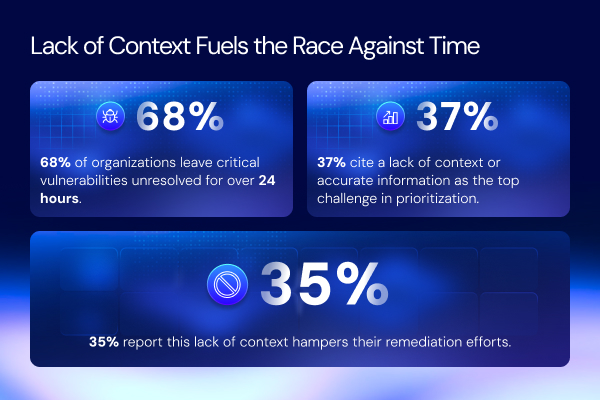

La velocidad es esencial a la hora de remediar vulnerabilidades, pero El 68% de las organizaciones informa que se necesitan más de 24 horas para remediar una vulnerabilidad crítica. Entonces, ¿qué es lo que frena a los equipos?

De acuerdo a 37% de los encuestados, El mayor desafío para priorizar y remediar las vulnerabilidades es la falta de contexto o información precisa. Con más de 39.000 nuevas vulnerabilidades identificadas solo en 2024, Los encuestados coinciden en que les cuesta mantenerse al día con el volumen de intercambio y a menudo trabajan con datos incompletos, lo que genera demoras e ineficiencias.

Esta falta de contexto contribuye a tiempos de respuesta más lentos y aumenta la probabilidad de que se pasen por alto vulnerabilidades. Ante estas crecientes amenazas, el tiempo apremia, y se necesitan soluciones más inteligentes que permitan una toma de decisiones más rápida e informada.

Los costos ocultos de los esfuerzos manuales de los que no te advierten

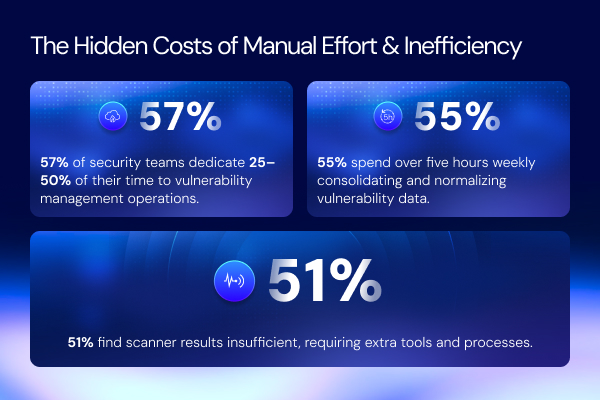

Quizás ya sepas algo, pero profundicemos un poco más. Según los encuestados del informe, los procesos manuales consumen tiempo y recursos de los equipos de seguridad. ¿Te lo imaginas? Echa un vistazo a estas cifras del informe:

- Más de la mitad de los encuestados (57%) informan que sus equipos gastan 25% a 50% de su tiempo en tareas manuales relacionadas con operaciones de gestión de vulnerabilidades.

Esto incluye el proceso que requiere mucho tiempo de consolidación y normalización de los datos de vulnerabilidad, que 55% de organizaciones gastar más de cinco horas cada semana Solo. Vuelve a leerlo. Cinco horas. CADA semana…

Estas ineficiencias son costosas y las empresas pierden aproximadamente... $47,580 por empleado al año debido a los esfuerzos manuales involucrados en la gestión de vulnerabilidades.

A medida que las superficies de ataque se expanden y las amenazas evolucionan a un ritmo implacable, las fallas en las herramientas tradicionales de gestión de vulnerabilidades se vuelven imposibles de ignorar. Otra pregunta para usted:

- ¿Usted o su equipo de seguridad ya están al límite de sus capacidades?

Si respondió que sí, sin cambios y un enfoque más eficiente, todo su sistema podría colapsar bajo presión, llevándolo al punto de quiebre.

Cumplimiento normativo: el mal necesario

Regulador Cumplimiento… Es como hacer la declaración de la renta. Algo muy rutinario, a menudo pasado por alto, pero esencial para tener éxito o… ¡cumplir con las normas! Dicho esto, la presión para cumplir con los requisitos regulatorios no hace más que crecer, y hay más en juego que nunca.

- El 65% de las organizaciones expresan preocupación por que sus programas de gestión de vulnerabilidades podrían no satisfacer una auditoría regulatoria.

- El 73% de los encuestados teme posibles multas debido a prácticas inadecuadas de gestión de vulnerabilidades.

Con regulaciones más estrictas y un mayor escrutinio por parte de los organismos reguladores, su organización se enfrenta a mayores riesgos. Como exploraremos en futuras publicaciones, una gestión eficaz de vulnerabilidades es fundamental para evitar costosas sanciones y daños a la reputación.

Consejos para convertir el caos de tu vulnerabilidad en claridad

Es hora de romper con la competencia feroz contra las vulnerabilidades, ya que el estado actual de la gestión de vulnerabilidades es insostenible. Los encuestados del informe lo dejan claro: los equipos de seguridad están saturados de datos fragmentados, procesos aislados y tareas manuales que consumen mucho tiempo. En otras palabras, tanto los equipos de seguridad como sus herramientas de gestión de vulnerabilidades están al borde del colapso. Por lo tanto, si se encuentra en la misma situación que los encuestados, es hora de adoptar un enfoque más inteligente y eficiente. Aquí tiene cinco consejos que le ayudarán a transformar su caos de vulnerabilidades en claridad:

- Consolidar datos de vulnerabilidad

Unifique los datos de vulnerabilidad de múltiples escáneres para obtener una visión integral y una mejor toma de decisiones. - Automatizar la priorización y la remediación

Aproveche la automatización para priorizar rápidamente las vulnerabilidades y acelerar los esfuerzos de remediación, reduciendo la carga de trabajo manual. - Facilitar la colaboración entre equipos

Habilite flujos de trabajo fluidos y comunicación entre los equipos de seguridad, TI y cumplimiento para mejorar la eficiencia. - Utilice el contexto para tomar decisiones más inteligentes

Incorpore inteligencia sobre amenazas y datos de activos para proporcionar contexto para una mejor priorización y respuesta ante las vulnerabilidades. - Garantizar el seguimiento y la adaptación continuos

Implemente procesos adaptativos y de monitoreo en tiempo real para mantenerse a la vanguardia de las amenazas emergentes y mantener ágil su estrategia de gestión de vulnerabilidades.

Al abrazar la Solución de gestión de respuesta a vulnerabilidades (VRM) de Swimlane Implementarás estos cinco consejos, optimizarás procesos y tomarás decisiones basadas en datos. Finalmente, podrás controlar el caos de la gestión de vulnerabilidades y concentrarte en lo que realmente importa: tus datos, tu trabajo, tu organización, TÚ.

Solución de gestión de respuesta a vulnerabilidades de carriles de nado

El Solución de gestión de respuesta a vulnerabilidades (VRM) de Swimlane Cierra el ciclo de la gestión de vulnerabilidades. Es la solución más inteligente del sector para una priorización y gestión de riesgos más eficientes.

Consulte esta hoja de datos para saber cómo puede ayudarle a evitar infracciones, fallos de cumplimiento y sanciones costosas.