Dominando as ferramentas de gerenciamento de vulnerabilidades e a automação.

Um dos pilares da segurança robusta é um processo eficaz de gerenciamento de vulnerabilidades, que envolve a identificação, avaliação e mitigação de riscos em seus sistemas. Neste guia, exploraremos o que são ferramentas de gerenciamento de vulnerabilidades, seus principais recursos e como a solução da Swimlane pode ajudar. Solução de Gerenciamento de Resposta a Vulnerabilidades (VRM) aprimora o processo através de automação de segurança com IA.

O que é Gestão de Vulnerabilidades?

A gestão de vulnerabilidades é um processo contínuo e proativo de identificação, avaliação e correção de vulnerabilidades na infraestrutura de TI da sua organização. Isso inclui falhas de software, configurações incorretas e configurações de segurança fracas que podem ser exploradas por invasores.

A importância da gestão de vulnerabilidades em cibersegurança não pode ser subestimada. Uma vulnerabilidade não corrigida representa um ponto de entrada potencial para cibercriminosos, tornando a identificação e a remediação dessas fragilidades essenciais para proteger sua organização contra violações de dados e ataques de ransomware. ataques e outras ameaças.

O que é uma ferramenta de gerenciamento de vulnerabilidades?

Uma ferramenta de gerenciamento de vulnerabilidades é projetada para automatizar a identificação e avaliação de vulnerabilidades em um sistema. Essas ferramentas examinam sua rede, aplicativos e dispositivos em busca de falhas de segurança conhecidas e configurações incorretas, fornecendo relatórios que ajudam as equipes de TI a priorizar os esforços de correção com base na gravidade das ameaças.

O papel das ferramentas de gestão de vulnerabilidades vai além da mera identificação — elas são uma parte fundamental da mitigação proativa de riscos, oferecendo monitoramento contínuo, varredura e gerenciamento de patches para ajudar a garantir que as vulnerabilidades sejam corrigidas antes de serem exploradas por invasores.

O papel das ferramentas de gestão de vulnerabilidades

As ferramentas de gerenciamento de vulnerabilidades desempenham um papel fundamental na proteção da infraestrutura e dos dados sensíveis de uma organização. Aqui está um resumo de suas principais funções:

- Identificar, avaliar e mitigar vulnerabilidadesEssas ferramentas analisam continuamente os sistemas e relatam vulnerabilidades em tempo real, permitindo que as equipes identifiquem pontos fracos antes que possam ser explorados.

- Monitoramento contínuo e avaliação de riscosAo monitorar continuamente o ambiente de TI, essas ferramentas ajudam as organizações a acompanhar a evolução dos riscos e a garantir que as vulnerabilidades sejam corrigidas prontamente.

- Considerações sobre conformidade e regulamentaçãoAs ferramentas de gestão de vulnerabilidades também ajudam a garantir a conformidade com as regulamentações do setor (por exemplo, RGPD, HIPAA) fornecendo recursos de documentação e geração de relatórios que rastreiam a correção de vulnerabilidades.

4 Características Essenciais de Ferramentas Eficazes de Gestão de Vulnerabilidades

Ao selecionar uma ferramenta de gerenciamento de vulnerabilidades, é importante considerar os recursos que melhor atendem às necessidades da sua organização. As ferramentas mais eficazes devem oferecer o seguinte:

- Varredura e detecção automatizadasAnálises automáticas de redes, endpoints e aplicações para detectar vulnerabilidades conhecidas rapidamente.

- Priorização de riscos e integração de inteligência de ameaçasFerramentas eficazes integram inteligência de ameaças para priorizar. vulnerabilidades baseadas no risco, garantindo que as ameaças críticas sejam abordadas em primeiro lugar.

- Remediação e gestão de patchesA capacidade de acionar ações ou alertas de correção automatizados para garantir que as vulnerabilidades sejam corrigidas e mitigadas rapidamente.

- Relatórios e acompanhamento de conformidadeAs ferramentas de gerenciamento de vulnerabilidades devem gerar relatórios que acompanhem as vulnerabilidades e o progresso da correção, auxiliando em auditorias de conformidade e na melhoria contínua da segurança.

Tipos comuns de ferramentas de gerenciamento de vulnerabilidades

As ferramentas de gerenciamento de vulnerabilidades vêm em vários formatos, cada um adaptado a ambientes ou necessidades específicas. Vejamos os tipos mais comuns:

Ferramentas de gerenciamento de vulnerabilidades empresariaisEssas ferramentas são projetadas para organizações de grande porte e ajudam a garantir a segurança. empresa redes através da análise e priorização de vulnerabilidades em infraestruturas complexas.

Ferramentas de gerenciamento de vulnerabilidades específicas para contêineresCom o aumento do uso de aplicativos em contêineres, agora existem ferramentas especializadas disponíveis para detectar vulnerabilidades em contêineres e plataformas de orquestração de contêineres.

Ferramentas de gerenciamento de vulnerabilidades baseadas em nuvemÀ medida que as empresas migram para o nuvem, ferramentas de gerenciamento de vulnerabilidades evoluíram para lidar com riscos específicos da nuvem.

O papel da automação de segurança na gestão de vulnerabilidades

Embora as ferramentas tradicionais de gerenciamento de vulnerabilidades forneçam informações valiosas sobre as fragilidades de segurança, seu potencial máximo é frequentemente limitado por processos de resposta manual. Isso cria desafios significativos para organizações que lidam com vulnerabilidades em larga escala ou ameaças em rápida evolução.

Os benefícios de automação de gerenciamento de vulnerabilidades são claras:

- Redução do erro humanoA automação minimiza o risco de falhas ou atrasos nas respostas a vulnerabilidades críticas.

- Remediação mais rápidaFluxos de trabalho automatizados permitem que as equipes de segurança resolvam vulnerabilidades mais rapidamente, reduzindo o tempo de resposta. Tempo médio para remediação (MTTR).

- Integração perfeitaA automação pode integrar ferramentas de gerenciamento de vulnerabilidades com outros sistemas de segurança (como, por exemplo, SIEM ou SOAR plataformas), criando um ecossistema de segurança integrado e eficiente.

Por exemplo, o cliente da Swimlane, Northland Power, A Northland Power conseguiu reduzir o tempo gasto na gestão de vulnerabilidades ao aproveitar os recursos de automação da Swimlane. Ao automatizar tarefas essenciais, a empresa pôde se concentrar em atividades mais estratégicas. iniciativas de cibersegurança, ao mesmo tempo que melhoram seu nível geral de segurança. Confira alguns dos resultados abaixo:

- Redução do tempo para corrigir vulnerabilidades críticas: A Northland Power alcançou uma redução de 30% no tempo necessário para corrigir vulnerabilidades críticas, melhorando sua postura geral de segurança.

- Aumento da eficiência no tratamento de solicitações do usuário: A automação resultou em um ganho de eficiência de 100% no tratamento de solicitações de serviço do usuário, permitindo que a equipe de segurança se concentrasse em tarefas mais estratégicas.

- Medidas escaláveis de redução de riscos: A Northland Power planeja automatizar a correção de aproximadamente 921.030 vulnerabilidades críticas, demonstrando a escalabilidade de soluções automatizadas na redução de riscos de segurança.

Como a solução de Gestão de Resposta a Vulnerabilidades (VRM) da Swimlane aprimora a gestão de vulnerabilidades.

A raia Gestão de Resposta a Vulnerabilidades (VRM) A solução eleva a gestão de vulnerabilidades a um novo patamar. Enquanto as ferramentas tradicionais de gestão de vulnerabilidades se concentram na identificação de vulnerabilidades, o VRM ajuda as organizações a responder e corrigir essas vulnerabilidades mais rapidamente com automação por IA.

O Swimlane VRM foi projetado para preencher a lacuna onde as ferramentas tradicionais de gerenciamento de vulnerabilidades falham. Veja como:

- automação impulsionada por IAO Swimlane VRM automatiza os fluxos de trabalho de resposta para gerenciamento de vulnerabilidades, reduzindo drasticamente o tempo necessário para avaliar, priorizar e corrigir vulnerabilidades.

- Integração perfeitaO VRM funciona perfeitamente com as ferramentas de gerenciamento de vulnerabilidades existentes, centralizando os dados e fornecendo uma abordagem unificada para a correção de vulnerabilidades.

- Correlação de inteligência de ameaçasA Swimlane integra inteligência de ameaças, permitindo que as equipes de segurança correlacionem vulnerabilidades com ameaças em tempo real, ajudando-as a priorizar vulnerabilidades críticas mais rapidamente.

- Remediação mais rápida: Swimlane's manuais personalizáveis Automatize tarefas de correção, desde a aplicação de patches até a abertura de chamados, garantindo que as vulnerabilidades sejam resolvidas de forma rápida e eficiente.

Como escolher a ferramenta de gestão de vulnerabilidades certa para a sua organização

Selecionar a ferramenta de gerenciamento de vulnerabilidades correta é crucial para manter uma postura de segurança robusta. Ao avaliar soluções, considere fatores como:

- EscalabilidadeA ferramenta é escalável conforme o crescimento da sua organização e a evolução das suas necessidades de segurança?

- AutomatizaçãoOferece automação robusta para reduzir tarefas manuais e melhorar os tempos de resposta?

- ConformidadeIsso ajuda a garantir a conformidade com as normas regulamentares e as melhores práticas do setor?

- IntegraçõesÉ possível integrá-lo perfeitamente com sua infraestrutura de segurança existente, incluindo SIEMs, plataformas SOAR e feeds de inteligência de ameaças?

Para empresas que buscam automação perfeita e fluxos de trabalho integrados, Solução VRM da Swimlane Oferece uma opção abrangente e escalável para lidar com vulnerabilidades de forma rápida e eficiente.

Solicite uma demonstração hoje!

Resumindo:

A gestão de vulnerabilidades (GV) é um processo contínuo e proativo que utiliza ferramentas automatizadas para identificar, avaliar e mitigar riscos. Ferramentas de GV eficazes são essenciais para a segurança, oferecendo:

- digitalização automatizada para detecção rápida de vulnerabilidades.

- priorização de riscos integrado com inteligência de ameaças.

- Remediação e gerenciamento de patches.

- Relatórios para fins de conformidade e monitoramento contínuo.

A automação de segurança é essencial para superar as limitações manuais, permitindo uma correção mais rápida e reduzindo erros humanos. A solução de Gerenciamento de Resposta a Vulnerabilidades (VRM) da Swimlane aprimora isso ao aproveitar a capacidade de resposta a vulnerabilidades. automação impulsionada por IA e integração perfeita para acelerar a resposta e a correção de vulnerabilidades. Os critérios de seleção para a ferramenta ideal devem priorizar escalabilidade, automação robusta, suporte à conformidade e recursos de integração.

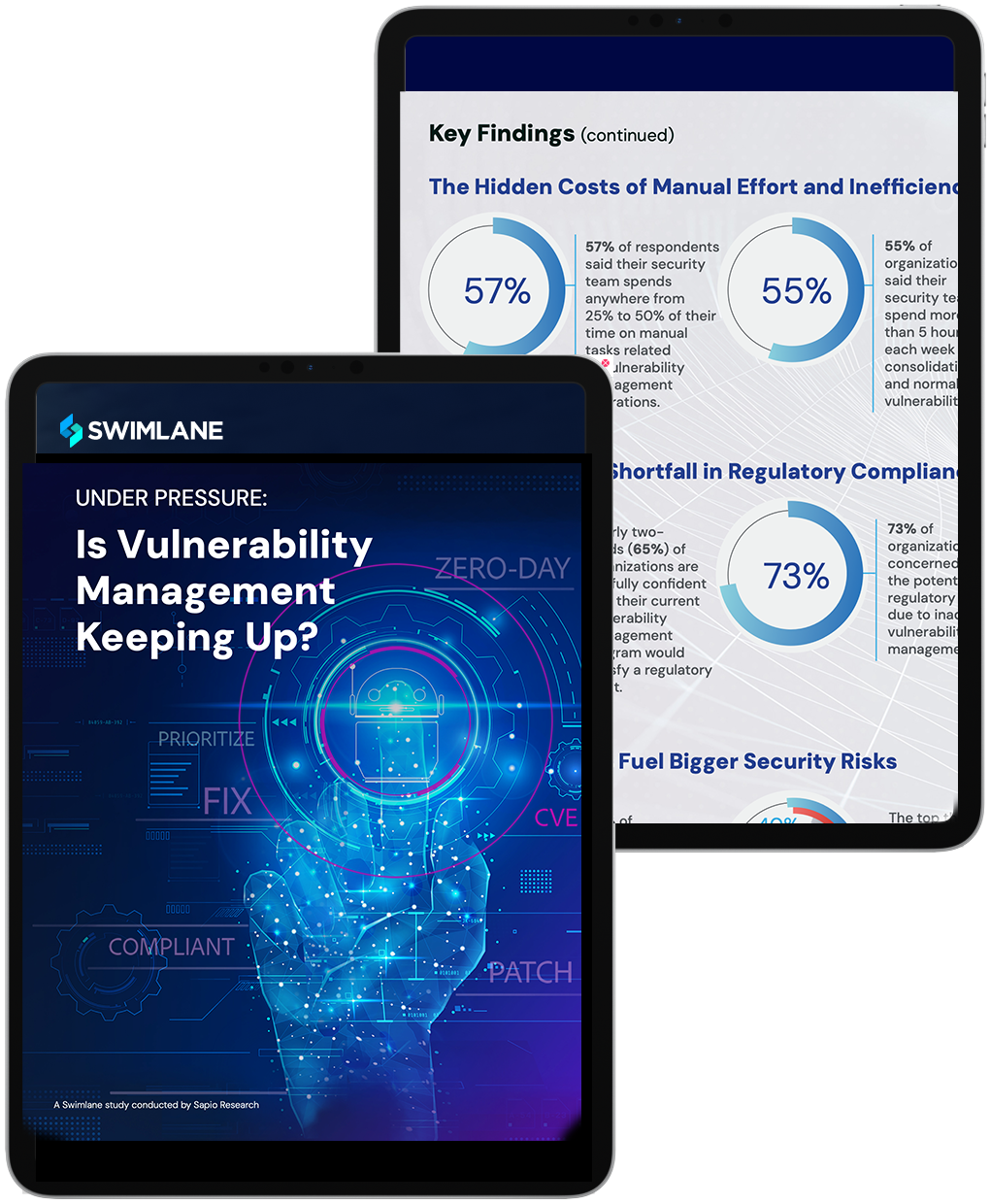

Sob pressão: a gestão de vulnerabilidades está acompanhando o ritmo?

Sua organização está entre as 681.030 que têm dificuldade em corrigir vulnerabilidades críticas em 24 horas? A pesquisa da Swimlane revela conclusões baseadas em dados sobre a realidade do problema.