Phishing Continua sendo um método de ataque perigosamente eficaz. Aproximadamente. 91% de ataques bem-sucedidos começam com phishing.. Em média, 30% dos e-mails de phishing enviados são abertos e visualizados.. Considerando o custo e o esforço mínimos envolvidos na criação e no envio de um e-mail, é Não é de admirar que esse método continue sendo tão popular. para os atacantes. E está se tornando cada vez mais difícil detectar uma tentativa de phishing. Os atacantes que enviam e-mails de phishing podem esperar que o anexo ou link malicioso seja acessado entre 10% e 15%. em algumas empresas.

Sem phishing automação, Um analista precisa receber manualmente um e-mail potencialmente malicioso por meio de algum sistema de detecção ou notificação de um usuário. Em seguida, ele deve inspecionar o e-mail e extrair manualmente os detalhes para validá-los. Isso significa examinar cada parte do e-mail em detalhes (cabeçalhos, corpo, tudo) e identificar qualquer coisa que possa ser um indicador de comprometimento (IOC). Para determinar o risco do IOC, os analistas precisam acessar diversas fontes de inteligência de ameaças e enriquecimento de dados. Normalmente, isso exige copiar e colar informações em janelas ou abas adicionais do navegador para investigar os IOCs e determinar seu risco. Essas etapas são tediosas, demoradas, monótonas, repetitivas e fáceis de serem prejudicadas. Executar a resposta e quaisquer ações de remediação adiciona ainda mais etapas e mais tempo a toda a tarefa de lidar com uma única mensagem de phishing em potencial.

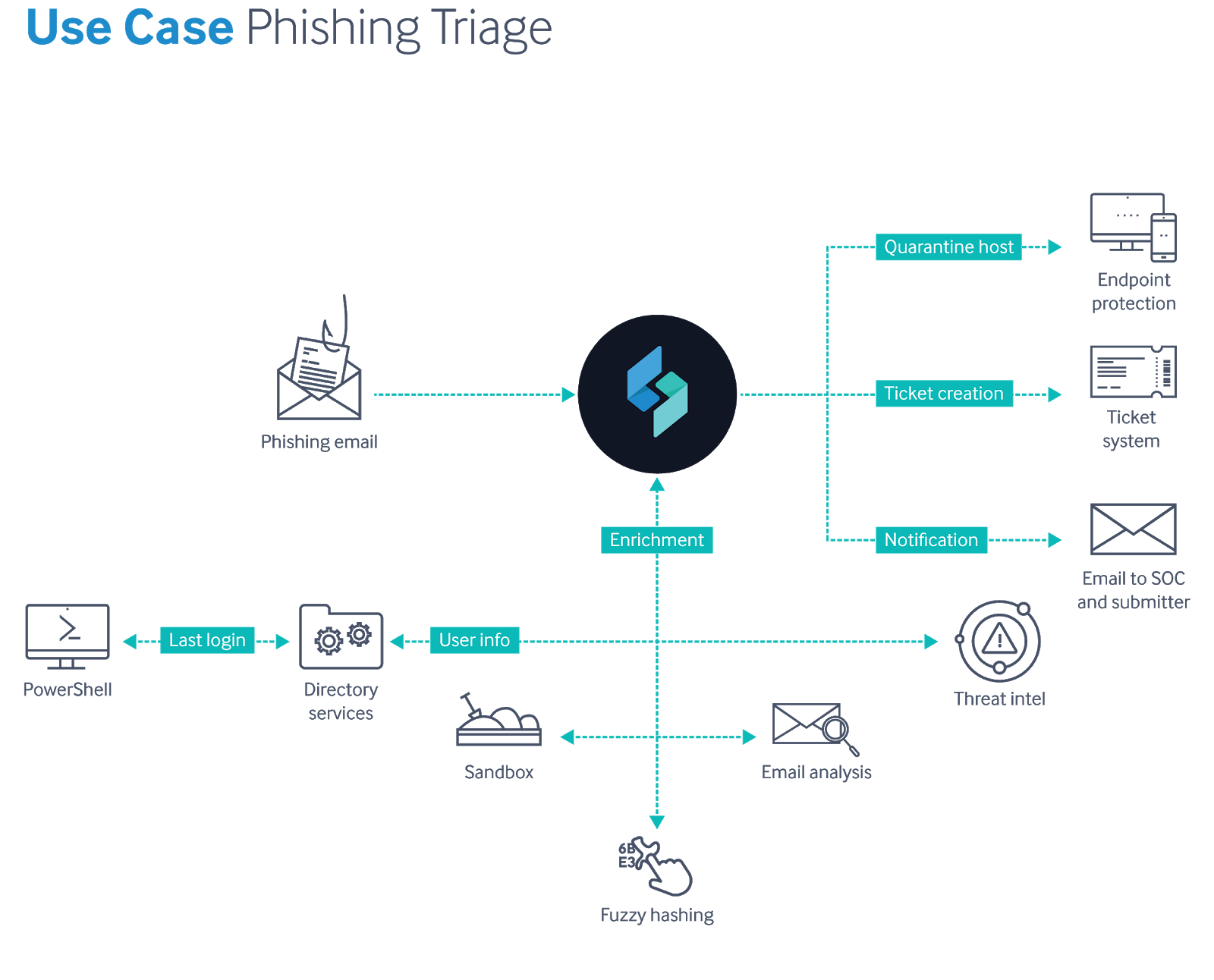

Uma excelente maneira de combater esse problema é tornar suas ferramentas e equipe existentes significativamente mais eficazes. Automatizando a triagem de phishing com orquestração, automação e resposta de segurança (SOAR) É a maneira de eliminar a maioria, e em alguns casos todas, as tarefas manuais. Além disso, o SOAR oferece uma forma de lidar com cada evento e todas as etapas de suporte na velocidade da máquina. Usando o Swimlane como sua plataforma SOAR, você pode ingerir e analisar e-mails, realizar pesquisas de inteligência de ameaças e lidar com a resposta e remediação, o que significa que essas etapas são executadas em velocidades muito superiores à capacidade humana. As etapas também são garantidas de acordo com o manual, o seu plano de ação. O Swimlane não perde nenhuma etapa nem comete erros acidentalmente, portanto, a precisão também excede a capacidade humana. Mais importante ainda, o SOAR lida com as tarefas tediosas, monótonas e repetitivas que rapidamente esgotam e sobrecarregam os analistas. Isso significa que os analistas ficam livres para contribuir com tarefas humanas mais importantes, como pesquisa, busca de ameaças e avaliação especializada de eventos questionáveis. O diagrama abaixo mostra uma visão geral de como a triagem de phishing pode ser realizada com o Swimlane.

Este fluxo de trabalho de incidente de phishing começa com o Swimlane ingerindo um e-mail de uma caixa de correio organizacional monitorada, onde os usuários enviam spam suspeito e e-mails de phishing. Quando um e-mail chega, ele é automaticamente ingerido e analisado. Detalhes como cabeçalho, assunto, corpo e endereços de e-mail são inseridos em campos de dados em um novo registro de caso. Possíveis indicadores de comprometimento (IOCs), como endereços IP, URLs e domínios, também são analisados e inseridos nos campos apropriados. À medida que os IOCs são identificados pelo fluxo de trabalho, integrações com outras ferramentas são automaticamente acionadas para enriquecer os dados e determinar o nível de risco associado. O fluxo de trabalho de phishing também utiliza integrações para verificar os dados do usuário e, se necessário, adicionar informações adicionais ao registro. Anexos ou URLs encontrados no e-mail são implantados em um ambiente de teste (sandbox) e avaliados. Este fluxo de trabalho também emprega hash aproximado (fuzzy hashing) para comparar os dados com outros eventos conhecidos.

Os dados retornados pelas diversas ferramentas e recursos são adicionados imediatamente ao registro. O fluxo de trabalho utiliza as informações combinadas no registro para determinar uma pontuação de risco geral e se o e-mail de phishing A mensagem deve ser considerada maliciosa, suspeita ou benigna. Se o risco geral for grave e indicar que o e-mail é malicioso, o fluxo de trabalho executa a resposta e/ou remediação designada. Neste exemplo, isso inclui etapas como o isolamento automático do endpoint usando a ferramenta EDR, a geração e atribuição automática de um chamado de TI para que o sistema seja restaurado a um estado não infectado e uma notificação ao SOC e ao usuário, informando-os sobre a situação.

Pista de natação A solução SOAR também permite a automatização de tarefas proativas adicionais, como a busca por ameaças. Quando um e-mail malicioso é detectado, a solução pode pesquisar imediatamente todas as caixas de correio da organização e identificar outras caixas de correio onde esses indicadores maliciosos estejam presentes. Dependendo do nível de automatização desejado, esses e-mails adicionais podem ser excluídos automaticamente ou apresentados automaticamente a um analista com uma opção de ação escolhida com um único clique. Automatizando a triagem de alertas de phishing Este é apenas um exemplo de caso de uso do que o SOAR pode fazer pela sua organização. Mergulhe conosco Para saber mais!