Phishing sigue siendo un método de ataque peligrosamente eficaz. Aproximadamente El 91% de los ataques exitosos comienza con phishing. En promedio, 30% de los correos electrónicos de phishing enviados se abren y se visualizan. Teniendo en cuenta el minúsculo coste y esfuerzo que supone crear y enviar un correo electrónico, es No es de extrañar que este método siga siendo tan popular. Para los atacantes. Y cada vez es más difícil detectar un intento de phishing. Los atacantes que envían correos electrónicos de phishing pueden esperar entre 10% y 15% de acceso al archivo adjunto o enlace malicioso. en algunas empresas.

Sin phishing automatización, Un analista debe recibir manualmente un correo electrónico potencialmente malicioso mediante algún sistema de detección o mediante una notificación de un usuario. A continuación, debe inspeccionar el correo electrónico y extraer manualmente los detalles para validarlos. Esto implica examinar cada parte del correo electrónico en detalle (encabezados, cuerpo, etc.) e identificar cualquier elemento que pueda ser un indicador de vulnerabilidad (IOC). Para determinar el riesgo del IOC, los analistas deben acceder a diversas fuentes de inteligencia de amenazas y enriquecimiento. Esto suele requerir copiar y pegar información en ventanas o pestañas adicionales del navegador para investigar los IOC y determinar su riesgo. Estos pasos son tediosos, lentos, monótonos, repetitivos y fáciles de desorganizar. Ejecutar la respuesta y cualquier acción de remediación añade aún más pasos y más tiempo a la tarea de gestionar un solo mensaje potencial de phishing.

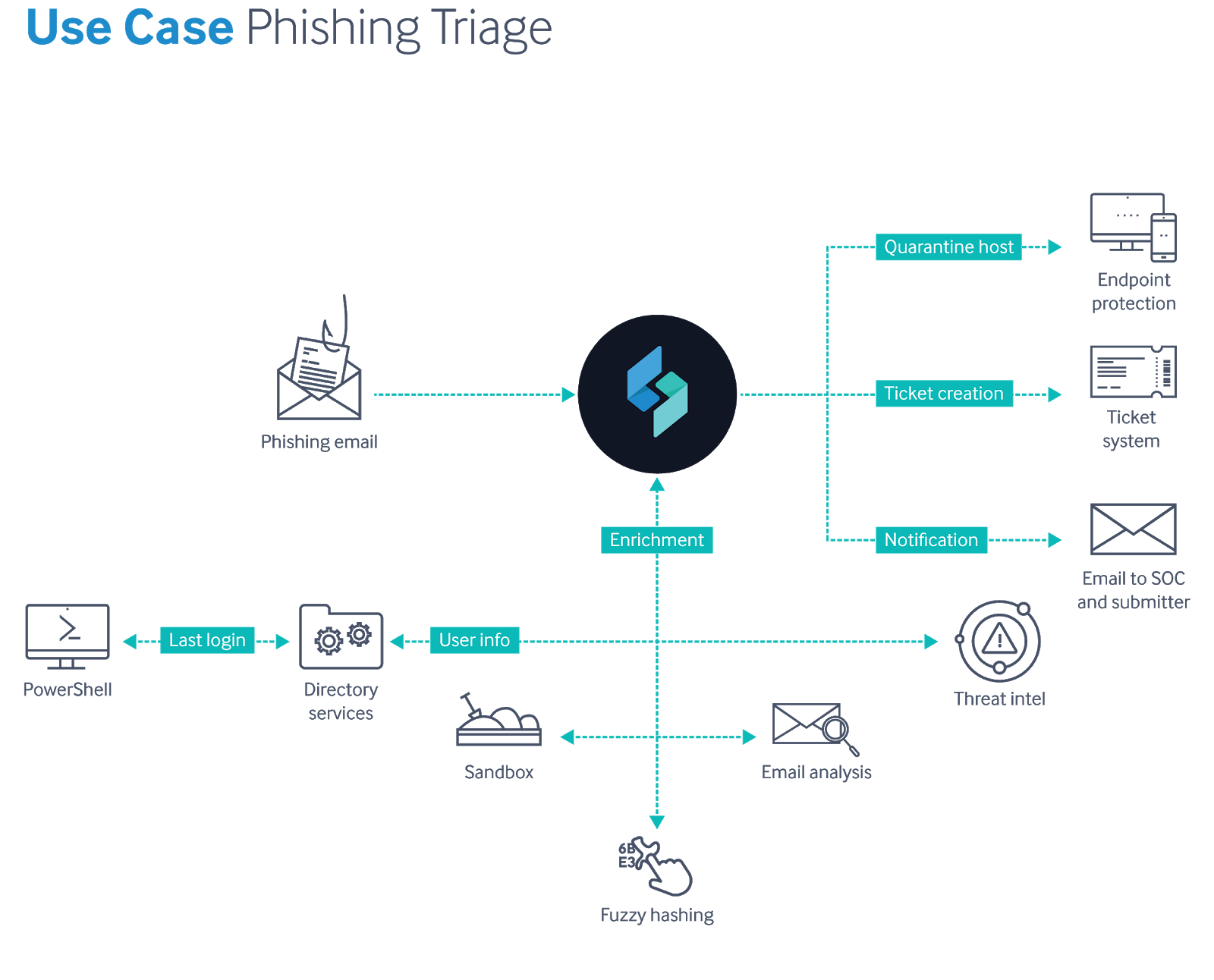

Una excelente manera de combatir este problema es hacer que sus herramientas y personal actuales sean significativamente más efectivos. Automatización de la clasificación de phishing con Orquestación, automatización y respuesta de seguridad (SOAR) es la manera de eliminar la mayoría, y en algunos casos todas, las tareas manuales. Además, SOAR proporciona una manera de manejar cada evento y todos los pasos de soporte a la velocidad de la máquina. Usando Swimlane como su plataforma SOAR, puede ingerir y analizar correos electrónicos, realizar búsquedas de inteligencia de amenazas y manejar la respuesta y la remediación significa que estos pasos se ejecutan a velocidades que superan la capacidad humana. También se garantiza que los pasos se realicen según el manual, su manual de estrategias. Swimlane no se salta un paso ni comete un error accidentalmente, por lo que la precisión también supera la capacidad humana. Lo más importante es que SOAR maneja las tareas tediosas, monótonas y repetitivas que rápidamente agotan y abruman a los analistas. Esto significa que los analistas tienen tiempo libre para aportar valor a tareas humanas más importantes como la investigación, la búsqueda de amenazas y la evaluación experta de eventos cuestionables. El diagrama a continuación muestra una vista general de una forma en que se puede lograr la clasificación de phishing con Swimlane.

Este flujo de trabajo de incidentes de phishing comienza con Swimlane ingiriendo un correo electrónico desde un buzón de correo de una organización monitoreada donde los usuarios envían spam sospechoso y correos electrónicos de phishing. Cuando llega un correo electrónico, se procesa y analiza automáticamente. Detalles como el encabezado, el asunto, el cuerpo y las direcciones de correo electrónico se colocan en los campos de datos de un registro de caso recién creado. Los posibles IOC, como direcciones IP, URL y dominios, también se analizan en los campos correspondientes. A medida que el flujo de trabajo identifica los IOC, se activan automáticamente las integraciones con otras herramientas para enriquecer los datos y determinar el nivel de riesgo asociado. El flujo de trabajo de phishing también utiliza integraciones para verificar los datos del usuario y, si se desea, añadir información adicional al registro. Los archivos adjuntos o las URL que se encuentran en el correo electrónico se implementan mediante un recurso de entorno de pruebas y se evalúan. Este flujo de trabajo también emplea hash difuso para comparar los datos con otros eventos conocidos.

Los datos obtenidos de las diversas herramientas y recursos se agregan inmediatamente al registro. El flujo de trabajo utiliza la información combinada del registro para determinar una puntuación de riesgo general y si... correo electrónico de phishing Debe considerarse malicioso, sospechoso o benigno. Si el riesgo general es grave e indica que el correo electrónico es malicioso, el flujo de trabajo ejecuta la respuesta o solución designada. En este ejemplo, esto incluye pasos como poner en cuarentena automáticamente el endpoint mediante la herramienta EDR, generar y asignar automáticamente un ticket de TI para restaurar el sistema a un estado no infectado y notificar al SOC y al usuario sobre la situación.

Carril de natación También permite la automatización de tareas proactivas adicionales, como la búsqueda de amenazas. Al detectar un correo electrónico malicioso, la solución SOAR puede buscar inmediatamente en todos los buzones de la organización e identificar cualquier otro buzón con indicadores maliciosos. Según el nivel de automatización deseado, esos correos electrónicos adicionales pueden eliminarse automáticamente o presentarse automáticamente a un analista con la opción de un solo clic para la acción elegida. Automatizar la clasificación de alertas de phishing es solo un ejemplo de caso de uso de lo que SOAR puede hacer por su organización. Sumérgete con nosotros ¡Para saber más!