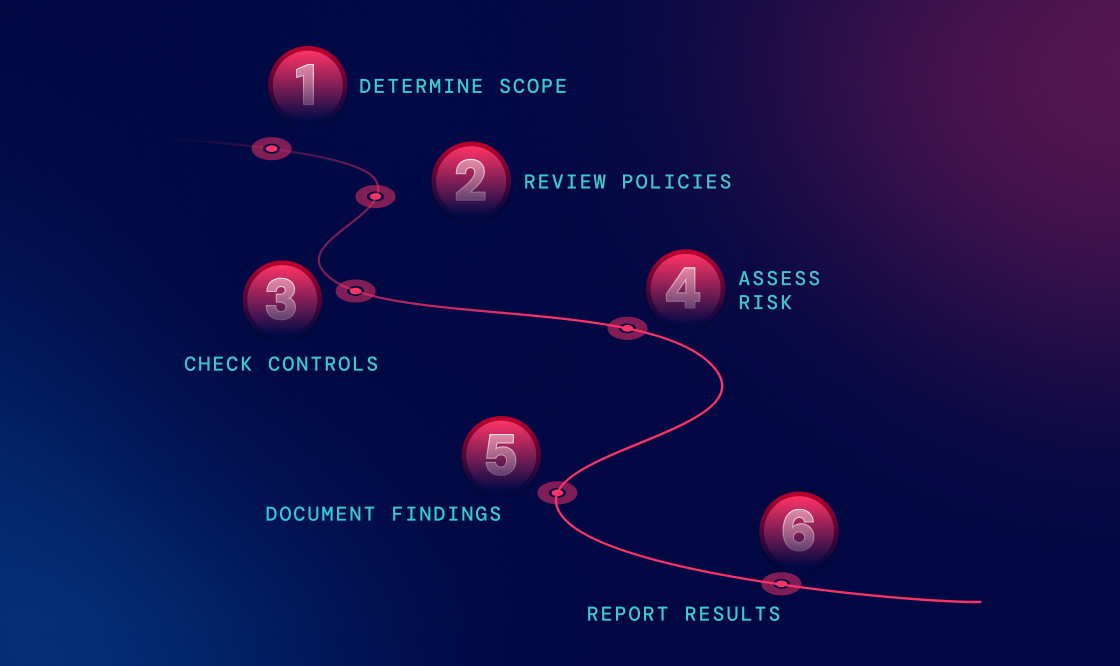

Wie man ein Cybersicherheits-Compliance-Audit in 6 Schritten durchführt

Ob Sie sich auf ein Cybersicherheitsaudit und eine Compliance-Prüfung vorbereiten oder daran arbeiten, Standards wie ISO 27001, NIST, SOC 2, oder DSGVO, Der traditionelle, fragmentierte Ansatz ist schlichtweg nicht zukunftsfähig. Deshalb wenden sich Organisationen Folgendem zu: Sicherheitsautomatisierung, Kontrollmapping und kontinuierliche Überwachung sind unerlässliche Werkzeuge.

In diesem Leitfaden stellen wir Ihnen sechs praktische Schritte vor, die Ihnen bei der Durchführung eines Cybersecurity-Compliance-Audits helfen, das auf Automatisierung, Echtzeit-Kontrollvalidierung und Auditvorbereitung basiert.

Was ist ein Cybersicherheitsaudit und warum ist es für die Einhaltung gesetzlicher Vorschriften notwendig?

Ein Security Compliance Audit ist eine formale Bewertung der Cybersicherheitsrichtlinien, -kontrollen und -praktiken einer Organisation, um die Übereinstimmung mit regulatorischen und branchenspezifischen Standards sicherzustellen.

Werden keine regelmäßigen Audits durchgeführt, kann dies Ihr Unternehmen folgenden Risiken aussetzen:

- Datenpannen, die sensible Informationen gefährden

- Betriebsstörungen, die die Geschäftskontinuität beeinträchtigen

- Rechtliche und behördliche Sanktionen, einschließlich Geldstrafen und Reputationsschäden

Ein effektives Cybersecurity-Compliance-Audit hilft Unternehmen, diese Probleme zu vermeiden, indem es proaktiv Schwachstellen identifiziert und gegenüber Kunden und Aufsichtsbehörden Rechenschaft ablegt.

Im nächsten Schritt zeigen wir Ihnen sechs wichtige Schritte, wie Sie ein erfolgreiches Cybersecurity-Compliance-Audit effizient und souverän durchführen können.

1. Definition der regulatorischen Anforderungen und des Compliance-Umfangs

Bevor Sie mit der Beweissammlung beginnen, legen Sie klar fest, welche Compliance-Rahmenbedingungen oder Vorschriften Ihr Unternehmen einhalten muss. Dazu gehören beispielsweise:

- SOC 2 für Dienstleistungsorganisationen

- HIPAA für das Gesundheitswesen

- ISO/IEC 27001 für globale Informationssicherheit

- NIST CSF für Bundesbehörden oder Anbieter

Legen Sie den Umfang des Audits fest, indem Sie die Abteilungen, Datentypen, Systeme und Regionen identifizieren, die den Compliance-Anforderungen unterliegen. Ordnen Sie jede regulatorische Verpflichtung spezifischen Geschäftsprozessen und Kontrollen zu.

2. Risikobewertungen und Bestandsaufnahme der Anlagen durchführen

Als Nächstes führen Sie Folgendes durch: Risikobewertung um herauszufinden, wo Ihre Organisation am verwundbarsten ist. Dies beinhaltet:

- Abbildung digitale Assets, einschließlich Geräte, Anwendungen und Datenspeicher

- Bewertung von Bedrohungen und potenziellen Auswirkungen von Sicherheitsverletzungen

- Risikostufen einstufen und Risikominderungsstrategien definieren

Eine umfassende Anlageninventar stellt sicher, dass nichts übersehen wird und legt den Grundstein für die Zuordnung von Compliance-Kontrollen.

3. Automatisierung der Kontrollüberwachung und Beweissicherung

Eine der größten Herausforderungen bei der Einhaltung von Compliance-Vorgaben ist die kontinuierliche Erfassung von Nachweisen – insbesondere in verteilten Teams und Systemen. Manuelle Prozesse stoßen unter Zeitdruck häufig an ihre Grenzen, was zu veralteten oder unvollständigen Aufzeichnungen führt.

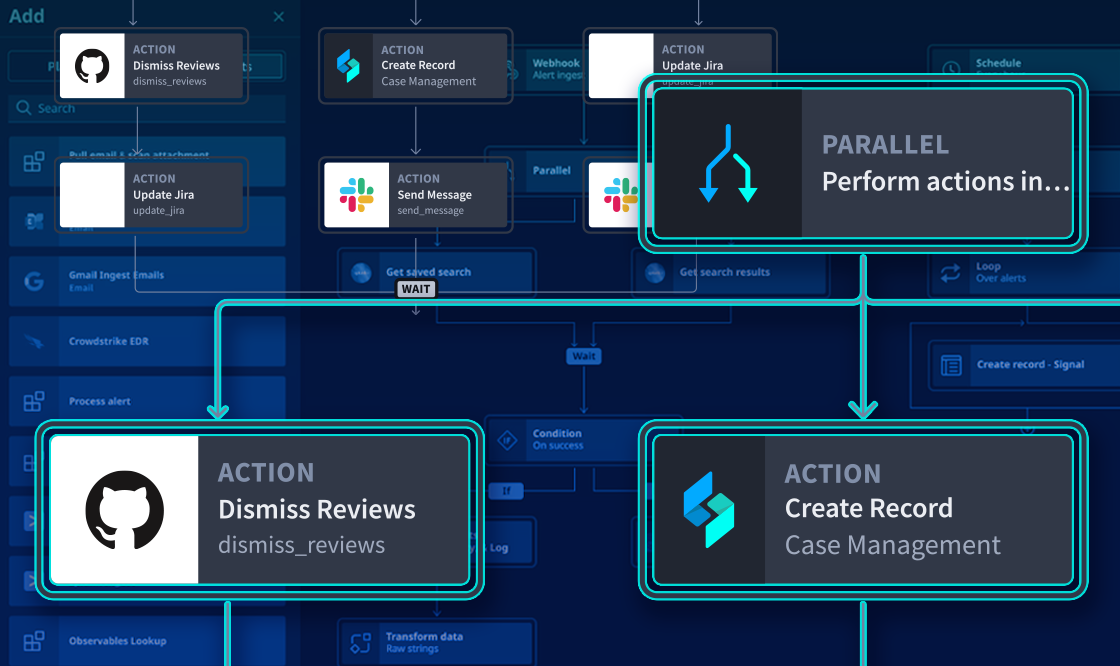

Um dem entgegenzuwirken, setzen Unternehmen zunehmend auf automatisierte Methoden zur Überwachung von Kontrollen und zur kontinuierlichen Erfassung von Prüfungsnachweisen. Diese Systeme überprüfen die Wirksamkeit der Kontrollen, verfolgen Veränderungen im Zeitverlauf und zentralisieren Prüfungsdokumente. Das Ergebnis ist eine konsistentere Compliance bei deutlich geringerem Aufwand.

Swimlanes Lösung zur Vorbereitung auf Compliance-Audits (CAR). ist speziell für diesen Zweck konzipiert – es ermöglicht die kontinuierliche Überwachung der Einhaltung von Vorschriften, reduziert den manuellen Arbeitsaufwand und gewährleistet die Auditbereitschaft durch Automatisierung.

4. Nichteinhaltung oder Lücken erkennen und darauf reagieren

Sobald Ihre Kontrollmechanismen implementiert sind, verlagert sich der Fokus auf Wachsamkeit. Zu erkennen, wenn etwas schiefgeht – und schnell darauf zu reagieren – ist ein zentraler Bestandteil der Compliance-Bereitschaft.

Definieren Sie zunächst, was “Nichteinhaltung” in Ihrem Kontext bedeutet. Dann:

- Führen Sie regelmäßige Scans oder Überprüfungen wichtiger Kontrollbereiche durch.

- Alarmmechanismen für Abweichungen oder Ausfälle einrichten.

- Erstellen Sie einen Prozess zur Untersuchung, Dokumentation und Behebung von Problemen.

Entscheidend ist nicht Perfektion, sondern Reaktionsfähigkeit. Zeitnahe Korrekturmaßnahmen, verbunden mit einer dokumentierten Historie der durchgeführten Maßnahmen, zeigen den Prüfern, dass Ihr Unternehmen Compliance als kontinuierliche Aufgabe betrachtet.

5. Richtlinien, Verfahren und Kontrollen dokumentieren

Ein wirksames Compliance-Programm basiert auf einer klaren und gut gepflegten Dokumentation. Diese ist nicht nur für die Prüfer wichtig, sondern stellt sicher, dass Ihre Teams die Erwartungen verstehen und im Falle von Vorfällen einheitlich reagieren können.

Ihre Dokumentation sollte Folgendes enthalten:

- Sicherheitsrichtlinien (z. B. Zugriffskontrolle, Reaktion auf Sicherheitsvorfälle)

- Festgelegte Verfahren für die Anwendung und Überprüfung von Kontrollen

- Kontrollkarten, die auf die jeweiligen Compliance-Rahmenwerke abgestimmt sind.

- Revisionshistorie und Genehmigungsdokumente zur Rückverfolgbarkeit

Viele Teams behandeln diesen Schritt als Nebensache. Doch wenn Richtlinien schwer zu finden oder, schlimmer noch, veraltet sind, ist die Compliance-Bereitschaft gefährdet.

6. Interne Audits durchführen und externe Prüfungen vorbereiten

Vor einer externen Prüfung hilft eine interne Prüfung dabei, Ihre Bereitschaft zu bestätigen und potenzielle Probleme aufzudecken.

Diese interne Überprüfung sollte die Struktur einer externen Begutachtung so genau wie möglich nachbilden. Beachten Sie Folgendes:

- Überprüfung aller Kontrolltests und Nachweise auf Vollständigkeit

- Befragung von Interessengruppen zur Überprüfung der Einhaltung der Richtlinien

- Testen von Reaktionsabläufen (z. B. Zugriffsentzug oder Umgang mit Datenschutzverletzungen)

- Bewertung der Geschwindigkeit und Genauigkeit des Abrufs von Prüfdaten

Interne Audits erfüllen einen doppelten Zweck: Sie verbessern Ihre Compliance-Situation und stärken das Vertrauen der Teams. Sie tragen dazu bei, Compliance zu einer wiederholbaren und skalierbaren Funktion zu machen – anstatt zu einer stressigen, hektischen Angelegenheit in letzter Minute.

Arten der Cybersicherheitskonformität

SOC 2

Es konzentriert sich auf fünf Vertrauensdienstprinzipien: Sicherheit, Verfügbarkeit, Verarbeitungsintegrität, Vertraulichkeit und Datenschutz. Es ist ein Muss für SaaS- und dienstleistungsorientierte Unternehmen.

ISO/IEC 27001

Ein globaler Standard, der bewährte Verfahren für ein Informationssicherheits-Managementsystem (ISMS) beschreibt. Ideal für Unternehmen, die in mehreren Ländern tätig sind.

NIST Cybersecurity Framework (CSF)

Es wurde vom National Institute of Standards and Technology entwickelt und bietet einen flexiblen Ansatz zur Bewältigung und Reduzierung von Cybersicherheitsrisiken.

HIPAA (Gesetz zur Portabilität und Verantwortlichkeit von Krankenversicherungen)

Gilt für Gesundheitsdienstleister und Geschäftspartner, die geschützte Gesundheitsdaten (PHI) verwalten. Gewährleistet die Vertraulichkeit und Sicherheit von Patientendaten.

Best Practices für Cybersicherheits-Compliance-Audits

- Nutzen Sie Automatisierung, um die Vorbereitungszeit für Audits zu verkürzen.

- Nutzen Sie eine einheitliche Plattform für die Steuerungszuordnung über verschiedene Frameworks hinweg.

- Binden Sie die relevanten Stakeholder frühzeitig ein, darunter Compliance-Beauftragte, IT-Abteilung und Rechtsabteilung.

- Kontinuierliche Überwachung, nicht nur einmal im Jahr.

- Schulen Sie die Teams regelmäßig hinsichtlich sich ändernder Anforderungen und Tools.

Cybersecurity-Compliance-Audits sind nicht länger optional – sie sind unerlässlich für die Einhaltung regulatorischer Vorgaben, die Risikominimierung und das Vertrauen der Kunden. Der Einsatz von KI-Automatisierungsplattformen wie Swimlane Turbine kann den Auditprozess deutlich optimieren, den manuellen Aufwand reduzieren und die Zuverlässigkeit der Kontrollen im gesamten Unternehmen verbessern.

Erfahren Sie, wie Swimlane-Turbine vereinfacht die Einhaltung von Vorschriften und sorgt dafür, dass Ihr Unternehmen jederzeit für Audits bereit ist.

Häufig gestellte Fragen zu Cybersicherheitsaudits

Was ist ein Compliance-Audit im Bereich Cybersicherheit?

Es handelt sich um ein formelles Verfahren zur Beurteilung, ob die Cybersicherheitskontrollen einer Organisation mit regulatorischen Standards und internen Richtlinien übereinstimmen.

Wie häufig sollte man ein Cybersicherheitsaudit durchführen?

Mindestens einmal jährlich oder häufiger, falls dies durch Branchenstandards, Risikoexposition oder nach wesentlichen Änderungen erforderlich ist.

Worin besteht der Unterschied zwischen einem Cybersicherheitsaudit und einem IT-Audit?

Ein IT-Audit umfasst alle Aspekte von IT-Systemen und -Prozessen, während sich ein Cybersicherheits-Audit speziell auf den Schutz von Daten, Systemen und Netzwerken vor Cyberbedrohungen konzentriert.

Führen Sie intern ein Cybersicherheitsaudit durch?

Ja, interne Audits werden von den eigenen Teams der Organisation durchgeführt, um die Bereitschaft zu beurteilen. Externe Audits werden von zertifizierten Dritten durchgeführt.

Demo anfordern

Falls Sie noch keine Gelegenheit hatten, Swimlane Turbine auszuprobieren, fordern Sie eine Demo an.