Die meisten Datenpannen werden durch Insider verursacht.

%

Mitarbeiter/Personen mit autorisiertem Zugriff können Daten aus Unwissenheit, Fahrlässigkeit oder böswilliger Absicht weitergeben.

Durchschnittliche jährliche Kosten von Insiderbedrohungen.

$

M

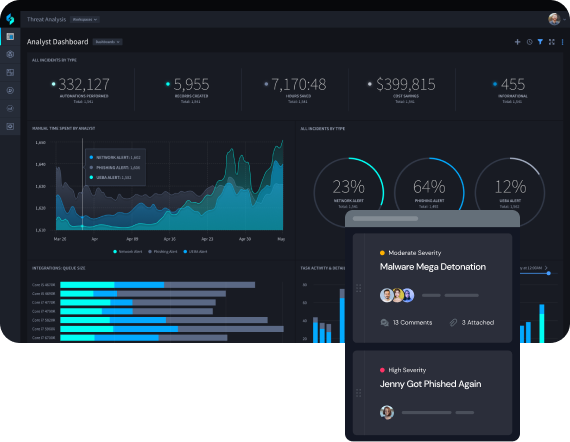

Durch Sicherheitsautomatisierung können SecOps-Teams schnell reagieren, wenn sie auf bösartiges menschliches Verhalten aufmerksam gemacht werden.

für SecOps-Teams zur Bewältigung von Insiderrisiken

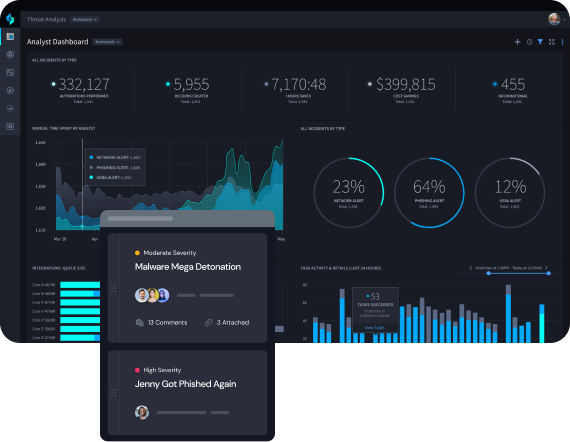

Aufzeichnungssystem

SecOps-Teams verfügen über die Integrationen und Informationen, die sie benötigen, um sich besser gegen potenzielle Insider-Bedrohungen zu verteidigen.

Insider-Risikosignale in koordinierte Reaktion umwandeln

Swimlane korreliert Benutzeraktivitäten über Identitäts-, Endpunkt- und Datensysteme hinweg, um Insiderrisiken frühzeitig zu erkennen und die Verhinderung von Datenexfiltration zu automatisieren. Es orchestriert Folgemaßnahmen wie Zugriffsüberprüfungen oder Kontosperrungen, löst Workflows aus, weist Fälle zu und führt jede Untersuchung bis zur Lösung, bevor Vorfälle eskalieren. Die Zusammenführung von Insiderrisikodaten aus Sicherheits-, Identitäts-, Personal- und Rechtssystemen ermöglicht SecOps-Teams eine zentrale und verlässliche Übersicht über Benutzeraktivitäten, Zugriffsänderungen, Fallzuständigkeit und Reaktionsstatus.

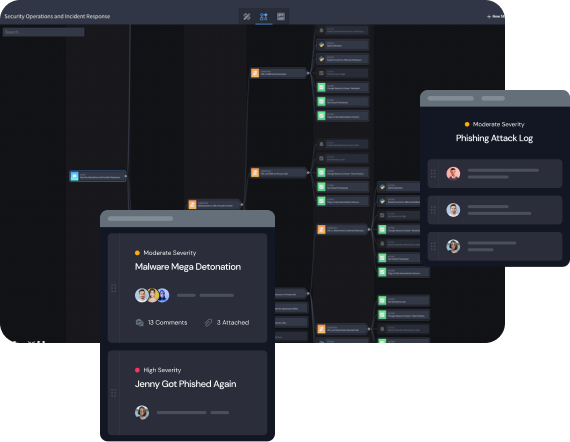

Beheben Sie Insiderbedrohungen durch einen vernetzten Workflow

Swimlane verbindet Ermittlung, Anreicherung, Fallweiterleitung, Eindämmung und Auditdokumentation, sodass Teams schnell und kontrolliert von verdächtigen Aktivitäten zur Eindämmung übergehen können.

Verbesserung der funktionsübergreifenden Zusammenarbeit

Programme zur Bekämpfung von Insiderbedrohungen erfordern die richtige Kombination aus Personal, Prozessen und Technologie. Benutzerorientierte Dashboards, Berichte und Fallmanagement binden Rechts-, Personal- und Compliance-Teams in den Reaktionsprozess ein. Strukturierte Arbeitsabläufe für Untersuchung, Überprüfung und Eskalation werden durch rollenbasierte Zugriffskontrolle und sichere Fallzusammenarbeit unterstützt.

Verhindern Sie, dass sensible Daten das Unternehmen verlassen.

Riskante Datenbewegungen lassen sich kontrollieren, bevor es zu einem Sicherheitsverstoß kommt. Swimlane erkennt ungewöhnliche Dateiaktivitäten, untersucht verdächtige Downloads, beugt dem Missbrauch von Cloud-Speicher vor und erzwingt Gegenmaßnahmen zum Schutz von Quellcode, geistigem Eigentum und regulierten Daten.

- Ungewöhnliche Dateizugriffsmuster und große oder verdächtige Downloads kennzeichnen.

- Missbrauch von Cloud-Speichern und unautorisierte Datenübertragungen untersuchen.

- Schützen Sie Quellcode, geistiges Eigentum und sensible Geschäftsressourcen.

- Überwachen Sie den Zugriff auf regulierte Daten über verschiedene Endpunkte und Benutzerrollen hinweg.

- Richtlinienbasierte Reaktionsmaßnahmen durchsetzen, um Datenverlust einzudämmen und zu verhindern.

Führen Sie in jeder Umgebung eine Reaktion auf Insiderbedrohungen durch.

Swimlane verbindet die Erkennung, Untersuchung, Reaktion und Berichterstattung von Insiderbedrohungen in einem einzigen Workflow und orchestriert so Maßnahmen, die über Sicherheits- und Geschäftsumgebungen hinausgehen.

Flexible Bereitstellung und Skalierung

Unterstützung von Cloud- und Hybridumgebungen ohne Beeinträchtigung bestehender Tools.

Sicherheits- und Geschäftskontext vereinheitlichen

Integrieren Sie SIEM-, EDR-, IAM-, DLP-, ITSM-, HR-Plattformen und Cloud-Anwendungen, um relevante Benutzer-, Zugriffs- und Aktivitätsdaten in jeden Fall einzubeziehen.

Koordinierung der Reaktion teamübergreifend

Ermöglichen Sie es SOC-, HR-, Rechts- und Compliance-Teams, über denselben Fall-Workflow zu agieren.

Operative Transparenz aufrechterhalten

Verfolgen Sie Fälle, Aktionen und Ergebnisse mit Echtzeit-Dashboards und Berichten.

Swimlane vs Traditionelle MSSP-Operationen

| Fähigkeit | Traditionelle Tools zur Bedrohung durch Insider | Swimlane-Automatisierung für Insider-Bedrohungen |

| Einblick in Insiderrisiken | Setzt auf isolierte Warnmeldungen, die sich über nicht miteinander verbundene Tools erstrecken. | Vereinheitlicht Warnmeldungen in einer einzigen Fallansicht mit vollständigem Benutzer-, Daten- und Systemkontext |

| Untersuchungsansatz | Erfordert die manuelle Datenerfassung aus mehreren Umgebungen | Automatisiert die Datenanreicherung über SIEM-, EDR-, IAM-, DLP-, HR- und ITSM-Systeme hinweg. |

| Workflow-Ausführung | Hängt von statischen Regeln und vordefinierten Prozessen ab | Nutzt adaptive, KI-gestützte Arbeitsabläufe, die Fälle risikobasiert vorantreiben. |

| Funktionsübergreifende Reaktion | Beschränkt auf Sicherheitsteams mit fragmentierter Zusammenarbeit | Verbindet SOC-, HR-, Rechts- und Compliance-Teams in einem einzigen Workflow |

| Dokumentation und Audit | Erfordert manuelle Dokumentation und Berichterstattung. | Pflegt eine revisionssichere Fallhistorie mit vollständiger Aktivitätsverfolgung |

| Reaktionsgeschwindigkeit | Langsamere Reaktion durch verzögerte Aktionen und manuelle Koordination | Ermöglicht Zugriffskontrolle, Eindämmung und Richtliniendurchsetzung in Echtzeit. |

Häufig gestellte Fragen zur Erkennung von Insiderbedrohungen

Was versteht man unter Insider-Bedrohungserkennung?

Die Erkennung von Insiderbedrohungen identifiziert riskante oder böswillige Aktivitäten von Mitarbeitern, Auftragnehmern oder Partnern durch die Überwachung des Benutzerverhaltens, der Zugriffsmuster und der Datenbewegungen in den Systemen.

Wie automatisiert Swimlane die Reaktion auf Insiderbedrohungen?

Swimlane verbindet Untersuchung, Datenanreicherung, Fallmanagement und Reaktionsmaßnahmen zu einem einzigen Workflow und hilft Teams so, Risiken schneller zu validieren, Maßnahmen zuzuweisen und Insiderbedrohungen schneller einzudämmen.

Wie können Sicherheitsteams Datenexfiltration durch Insider untersuchen?

Durch die Überwachung ungewöhnlicher Dateizugriffe, großer Downloads, Cloud-Speicheraktivitäten und Datenbewegungsmuster können Teams potenzielle Datenexfiltration frühzeitig erkennen und darauf reagieren.

Ja, Swimlane ermöglicht die sichere Zusammenarbeit zwischen SOC-, HR-, Rechts- und Compliance-Teams durch rollenbasierte Zugriffsrechte, strukturierte Arbeitsabläufe und einen gemeinsamen Fallkontext.

Swimlane integriert sich in wichtige Umgebungen, die Identitäts-, Endpunkt-, Daten- und Sicherheits-Stacks abdecken, um Signale zu vereinheitlichen und eine koordinierte Reaktion auf Insiderbedrohungen zu ermöglichen.

Automatisierte Erkennung von Insiderbedrohungen mit Swimlane

Die weltweit leistungsfähigste Plattform für Sicherheitsautomatisierung