sind auf Zero Trust vorbereitet

%

Nicht alle Bundesbehörden sind darauf vorbereitet, die Zero-Trust-Anforderungen der US-Regierung zu erfüllen.

Setzen Sie auf Low-Code-Sicherheitsautomatisierung.

%

Viele Bundesbehörden verfügen über die notwendigen Instrumente, um alle Kriterien für die Umsetzung des Zero-Trust-Konzepts zu erfüllen.

Bereitstellungsmodelle mit Feature-Parodie

Modelle

Vollständige Bereitstellungskontrolle. Von On-Premises über Air-Gap bis hin zu Cloud-nativen Umgebungen bietet Swimlane vollen Funktionsumfang.

Befolgen Sie das Zero-Trust-Mandat

Die Exekutivverordnung M-21-31 der Biden-Administration besagt, dass die Orchestrierung und Reaktion auf Sicherheitsautomatisierung (STEIGENUm die Zero-Trust-Vorgabe von 2024 zu erfüllen, ist dies erforderlich. Mehr als die Hälfte der US-Bundesbehörden nutzen bereits Low-Code-Sicherheitsautomatisierung, um dies umzusetzen. Zero Trust und Einhaltung der bundesstaatlichen regulatorischen Anforderungen.

Stärkung der Verteidigung gegen Angriffe von Nationalstaaten

Regierungen weltweit sind häufig Zielscheibe von Advanced Persistent Threats (APT) und staatlichen Akteuren. Die Cybersecurity and Infrastructure Security Agency (CISA) bietet Open-Source-Informationen, um Organisationen bei der Verteidigung gegen bösartige, staatlich geförderte Angreifer zu unterstützen. Viele Bundesbehörden verlassen sich darauf. Sicherheitsautomatisierungsplattformen um ihre Abwehrmaßnahmen gegen diese ausgeklügelten Angriffe zu integrieren und zu koordinieren.

Sicherheitstalente rekrutieren, binden und fördern

351 Bundesbehörden gehen davon aus, dass sie nie über ein vollständig besetztes Sicherheitsteam mit den erforderlichen Qualifikationen verfügen werden. Daher setzen sie verstärkt auf Low-Code-Sicherheitslösungen, um die Umsetzung der SOAR-Komponente der Exekutivverordnung zu vereinfachen. Nach der Implementierung profitieren die Sicherheitsteams von der Effizienz und Skalierbarkeit, die die Sicherheitsautomatisierung bietet.

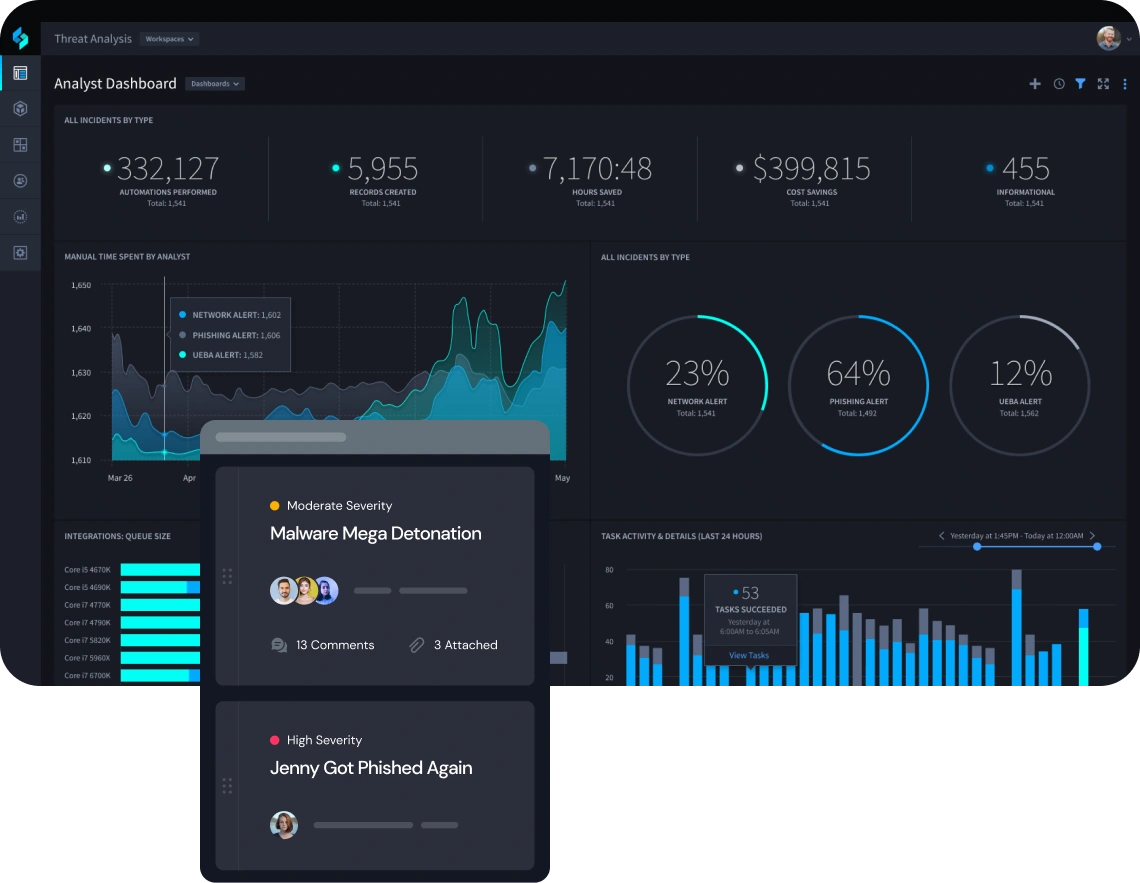

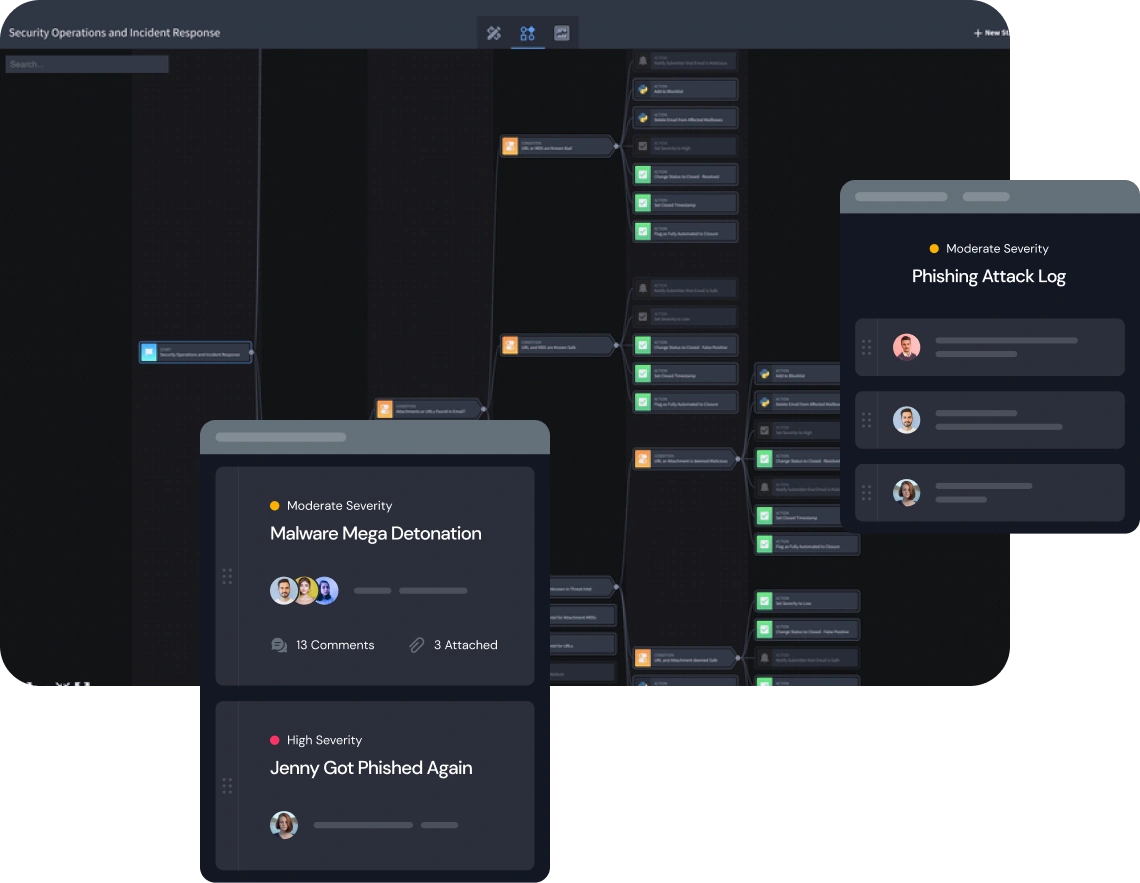

Gewinnen Sie auf Erkenntnissen basierende Sicherheitsinformationen

Integrieren Sie unterschiedliche Sicherheitstechnologien in eine zentrale Automatisierungspipeline, um Transparenz zu schaffen. Ein robustes Fallmanagement mit anpassbaren Dashboards und Berichten ermöglicht Cybersicherheitsteams im öffentlichen Sektor schnelle und präzise Entscheidungen.

Fallstudie: Sicherheit von US-Regierungsbehörden

Eine detaillierte Analyse eines großen Managed Security Services Providers (MSSP) mit mehreren rund um die Uhr besetzten Security Operations Centern (SOCs) weltweit, der vor der gemeinsamen Herausforderung stand, eine wachsende Anzahl von Kunden mit begrenzter Anzahl an Analysten zu betreuen, und wie er diese Herausforderung mit der Sicherheitsautomatisierungsplattform von Swimlane bewältigte.

Swimlane-Turbine erkunden

Die weltweit leistungsfähigste Plattform für Sicherheitsautomatisierung