Comment réaliser un audit de conformité en cybersécurité en 6 étapes

Que vous vous prépariez à un audit de cybersécurité et à un examen de conformité ou que vous vous efforciez de respecter des normes comme ISO 27001, NIST, SOC 2, ou RGPD, L’approche fragmentée traditionnelle n’est tout simplement pas viable. C’est pourquoi les organisations se tournent vers… automatisation de la sécurité, la cartographie des zones de contrôle et la surveillance continue sont des outils essentiels.

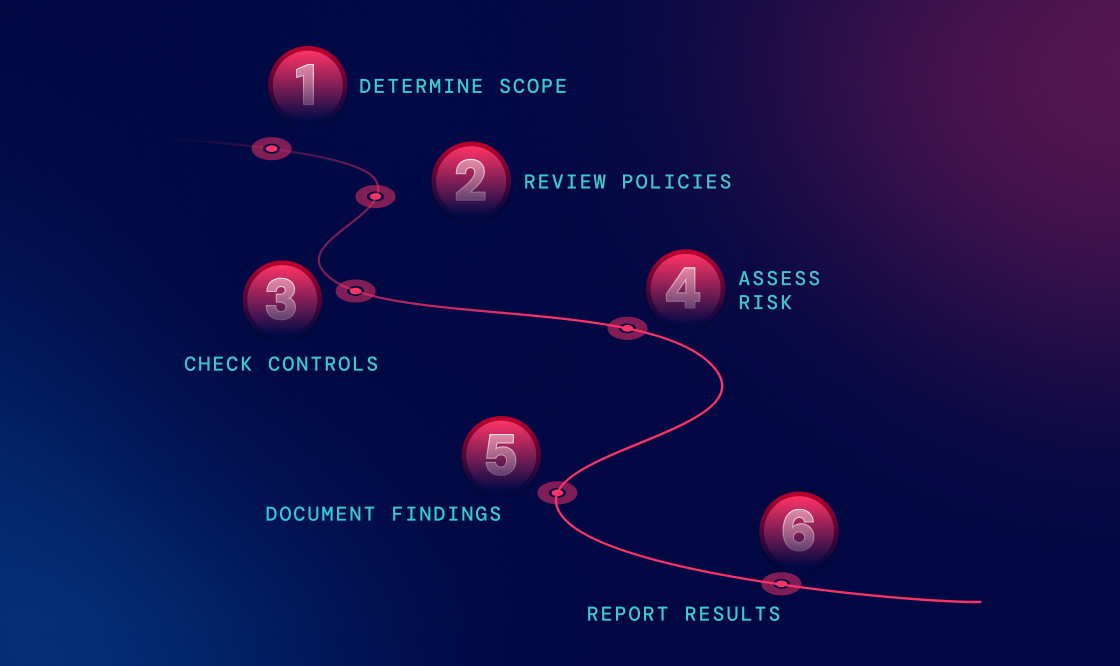

Dans ce guide, nous allons passer en revue six étapes pratiques pour vous aider à réaliser un audit de conformité en matière de cybersécurité, grâce à l'automatisation, la validation des contrôles en temps réel et la préparation à l'audit.

Qu’est-ce qu’un audit de cybersécurité et pourquoi est-il nécessaire pour la conformité réglementaire ?

Un audit de conformité en matière de sécurité est une évaluation formelle des politiques, des contrôles et des pratiques de cybersécurité d'une organisation afin de garantir leur alignement avec les normes réglementaires et sectorielles.

Le fait de ne pas effectuer d'audits réguliers peut exposer votre entreprise à :

- Fuites de données compromettant des informations sensibles

- Perturbations opérationnelles qui nuisent à la continuité des activités

- Sanctions légales et réglementaires, y compris les amendes et les dommages à la réputation

Un audit de conformité en matière de cybersécurité efficace aide les organisations à prévenir ces problèmes en identifiant de manière proactive les vulnérabilités et en démontrant leur responsabilité envers leurs clients et les organismes de réglementation.

Ensuite, nous vous présenterons six étapes clés pour mener à bien un audit de conformité en cybersécurité, de manière efficace et en toute confiance.

1. Définir les exigences réglementaires et le périmètre de conformité

Avant de procéder à la collecte de preuves, définissez clairement les cadres de conformité ou les réglementations que votre organisation doit respecter. Il peut s'agir notamment des éléments suivants :

- SOC 2 pour les organisations de services

- HIPAA pour les soins de santé

- Norme ISO/CEI 27001 pour la sécurité mondiale de l'information

- NIST CSF pour les agences fédérales ou les fournisseurs

Définissez le périmètre de l'audit en identifiant les services, les types de données, les systèmes et les régions concernés par les exigences de conformité. Alignez chaque obligation réglementaire sur des processus et des contrôles métiers spécifiques.

2. Réaliser des évaluations des risques et un inventaire des actifs

Ensuite, effectuez un l'évaluation des risques pour identifier les points faibles de votre organisation. Cela implique :

- Cartographie actifs numériques, y compris les appareils, les applications et les référentiels de données

- Évaluation des menaces et de l'impact potentiel des violations

- Évaluer les niveaux de risque et définir les stratégies d'atténuation

Un ensemble inventaire des actifs garantit qu'aucun détail n'est négligé et jette les bases de la cartographie des contrôles de conformité.

3. Automatiser la surveillance des contrôles et la collecte des preuves

L'un des principaux défis du maintien de la conformité réside dans la collecte des preuves, notamment au sein d'équipes et de systèmes distribués. Les processus manuels ont tendance à se dégrader sous la pression, ce qui entraîne des dossiers obsolètes ou incomplets.

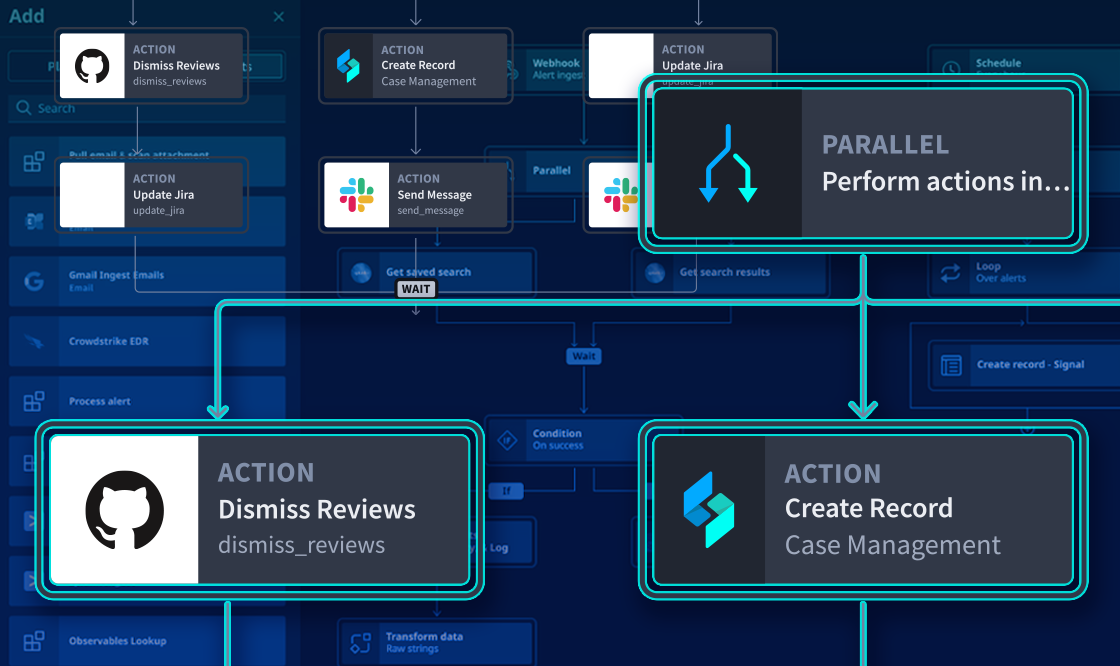

Pour pallier ce problème, les organisations adoptent de plus en plus de méthodes automatisées pour surveiller les contrôles et collecter en continu les éléments probants d'audit. Ces systèmes vérifient le bon fonctionnement des contrôles, suivent leur évolution dans le temps et centralisent les documents d'audit. Il en résulte une conformité renforcée et une réduction significative des coûts.

Solution de préparation aux audits de conformité (CAR) de Swimlane est conçu spécifiquement à cet effet : permettre une surveillance continue de la conformité, réduire les charges de travail manuelles et garantir la préparation aux audits grâce à l'automatisation.

4. Détecter les cas de non-conformité ou les lacunes et y remédier

Une fois vos contrôles en place, l'accent est mis sur la vigilance. Identifier les problèmes et réagir rapidement est essentiel pour être en conformité.

Commencez par définir ce que signifie la “ non-conformité ” dans votre contexte. Ensuite :

- Mettre en œuvre des analyses ou des examens réguliers des zones de contrôle clés

- Mettre en place des mécanismes d'alerte en cas d'écarts ou de défaillances.

- Créer un processus pour enquêter, documenter et résoudre les problèmes

Ce qui compte avant tout, ce n'est pas la perfection, mais la réactivité. Une correction rapide, accompagnée d'un historique documenté des mesures correctives prises, démontre aux auditeurs que votre organisation considère la conformité comme une discipline permanente.

5. Documenter les politiques, les procédures et les contrôles

Un programme de conformité efficace repose sur une documentation claire et à jour. Il ne s'agit pas seulement de documentation destinée aux auditeurs : elle garantit que vos équipes comprennent les attentes et peuvent réagir de manière cohérente en cas d'incident.

Votre documentation doit inclure :

- Politiques de sécurité (par exemple, contrôle d'accès, réponse aux incidents)

- Procédures définies pour l'application et le contrôle

- Cartes de contrôle alignées sur chaque cadre de conformité

- Historique des révisions et registres d'approbation pour la traçabilité

Nombre d'équipes considèrent cette étape comme une simple formalité. Or, lorsque les politiques sont difficiles à trouver, ou pire, obsolètes, la conformité est compromise.

6. Réaliser des audits internes et se préparer aux examens externes

Avant un audit externe, un audit interne permet de valider votre préparation et de mettre en évidence les problèmes potentiels.

Cette évaluation interne devrait reproduire au plus près la structure d'une évaluation externe. À prendre en considération :

- Vérification de l'exhaustivité de tous les tests de contrôle et des preuves

- Mener des entretiens avec les parties prenantes pour vérifier le respect des politiques

- Tests des flux de réponse (par exemple, révocation d'accès ou gestion des violations de données)

- Évaluer la rapidité et la précision avec lesquelles les données d'audit peuvent être récupérées

Les audits internes ont un double objectif : améliorer votre conformité et renforcer la confiance au sein des équipes. Ils permettent de transformer la conformité en une fonction reproductible et évolutive, plutôt qu’en une course contre la montre stressante de dernière minute.

Types de conformité en cybersécurité

SOC 2

Elle repose sur cinq principes fondamentaux de confiance : sécurité, disponibilité, intégrité du traitement, confidentialité et protection de la vie privée. C’est un outil indispensable pour les entreprises SaaS et les sociétés de services.

ISO/CEI 27001

Une norme internationale définissant les meilleures pratiques pour un système de gestion de la sécurité de l'information (SGSI). Idéale pour les entreprises opérant dans plusieurs juridictions.

Cadre de cybersécurité du NIST (CSF)

Développé par le National Institute of Standards and Technology, il offre une approche flexible pour gérer et réduire les risques liés à la cybersécurité.

Loi HIPAA (Health Insurance Portability and Accountability Act)

S'applique aux professionnels de santé et à leurs partenaires commerciaux qui gèrent des informations de santé protégées (ISP). Garantit la confidentialité et la sécurité des données des patients.

Meilleures pratiques en matière d'audit de conformité en cybersécurité

- Tirez parti de l'automatisation pour réduire le temps de préparation des audits.

- Utilisez une plateforme unifiée pour le mappage des contrôles entre les frameworks.

- Impliquez les parties prenantes dès le début, notamment les responsables de la conformité, les équipes informatiques et juridiques.

- Surveillez en continu, et pas seulement une fois par an.

- Former régulièrement les équipes aux exigences et outils en constante évolution

Les audits de conformité en cybersécurité ne sont plus une option : ils sont essentiels pour garantir la conformité réglementaire, réduire les risques et instaurer la confiance des clients. L’utilisation de plateformes d’automatisation basées sur l’IA, telles que Swimlane Turbine, permet de rationaliser considérablement le processus d’audit, de réduire les interventions manuelles et d’améliorer la fiabilité des contrôles au sein de votre organisation.

Apprenez comment Turbine de couloir de nage simplifie la conformité et permet à votre organisation d'être toujours prête pour les audits.

FAQ sur l'audit de cybersécurité

Qu’est-ce qu’un audit de conformité en cybersécurité ?

Il s'agit d'un processus formel permettant d'évaluer si les contrôles de cybersécurité d'une organisation sont conformes aux normes réglementaires et aux politiques internes.

À quelle fréquence faut-il réaliser un audit de cybersécurité ?

Au moins une fois par an, ou plus fréquemment si les normes de l'industrie, l'exposition aux risques ou des changements importants l'exigent.

Quelle est la différence entre un audit de cybersécurité et un audit informatique ?

Un audit informatique couvre tous les aspects des systèmes et processus informatiques, tandis qu'un audit de cybersécurité se concentre spécifiquement sur la protection des données, des systèmes et des réseaux contre les cybermenaces.

Effectuez-vous un audit de cybersécurité en interne ?

Oui, les audits internes sont réalisés par les équipes de l'organisation elle-même afin d'évaluer son niveau de préparation. Les audits externes sont effectués par des tiers certifiés.

Demander une démo

Si vous n'avez pas encore eu l'occasion de découvrir Swimlane Turbine, demandez une démonstration.