La plupart des violations de données sont causées par des personnes internes à l'entreprise.

%

Les employés ou les personnes ayant un accès autorisé peuvent divulguer des données par inadvertance, négligence ou malice.

Coût annuel moyen des menaces internes.

$

M

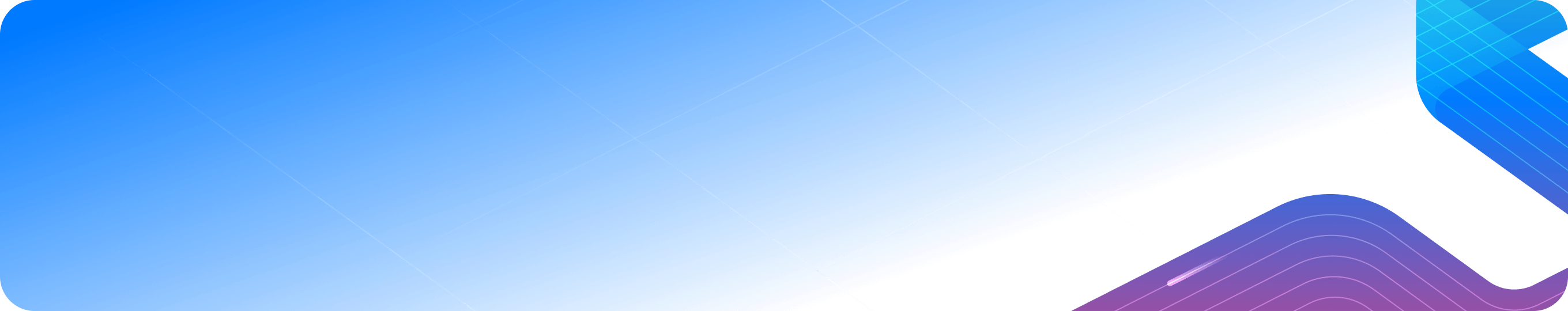

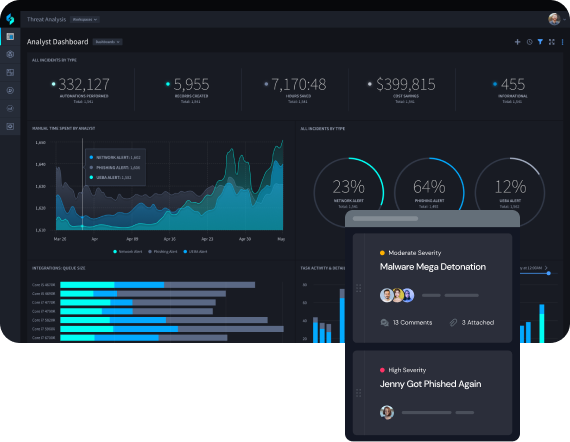

Grâce à l'automatisation de la sécurité, les équipes SecOps peuvent agir rapidement lorsqu'elles sont alertées d'un comportement humain malveillant.

pour les équipes SecOps de gestion des risques internes

Système d'enregistrement

Les équipes SecOps disposent des intégrations et des informations nécessaires pour mieux se défendre contre les menaces internes potentielles.

Transformer les signaux de risque interne en une réponse coordonnée

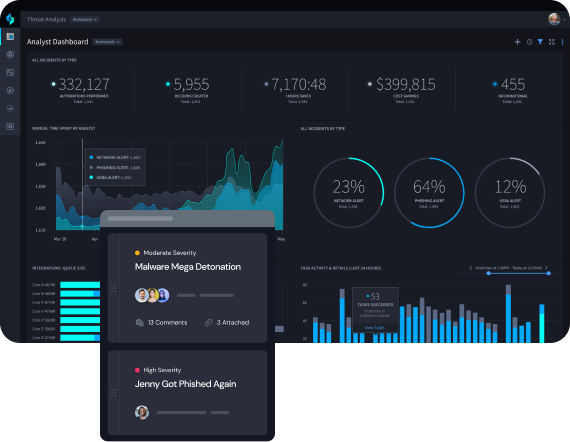

Swimlane met en corrélation l'activité des utilisateurs au sein des systèmes d'identité, de terminaux et de données afin de détecter plus tôt les risques internes et d'automatiser la prévention de l'exfiltration de données. La solution orchestre les actions de suivi, telles que la vérification des accès ou le confinement des comptes, déclenche des flux de travail, attribue les dossiers et pilote chaque enquête jusqu'à sa résolution avant que les incidents ne s'aggravent. Unifiez les données relatives aux risques internes au sein des systèmes de sécurité, d'identité, de ressources humaines et juridiques pour offrir aux équipes SecOps une vision unique et fiable de l'activité des utilisateurs, des modifications d'accès, de la responsabilité des dossiers et de l'état des réponses.

Résolvez les menaces internes grâce à un flux de travail connecté.

Swimlane relie les documents d'enquête, d'enrichissement, d'acheminement des cas, de confinement et d'audit afin que les équipes puissent passer de l'activité suspecte au confinement avec rapidité et contrôle.

Améliorer la collaboration interfonctionnelle

Les programmes de lutte contre les menaces internes nécessitent une combinaison adéquate de ressources humaines, de processus et de technologies. Des tableaux de bord intuitifs, des outils de reporting et de gestion des cas permettent aux équipes juridiques, RH et de conformité d'être intégrées au processus de réponse, grâce à des flux de travail structurés pour l'investigation, l'analyse et l'escalade, soutenus par un contrôle d'accès basé sur les rôles et une collaboration sécurisée sur les dossiers.

Empêchez les données sensibles de quitter l'entreprise

Contrôlez les mouvements de données à risque avant qu'ils ne constituent une violation. Swimlane signale toute activité de fichiers inhabituelle, enquête sur les téléchargements suspects, bloque les utilisations abusives du stockage cloud et met en œuvre des mesures de riposte pour protéger le code source, la propriété intellectuelle et les données réglementées.

- Signaler les schémas d'accès aux fichiers inhabituels et les téléchargements volumineux ou suspects.

- Enquêter sur les utilisations abusives du stockage en nuage et les transferts de données non autorisés.

- Protéger le code source, la propriété intellectuelle et les actifs commerciaux sensibles.

- Surveiller l'accès aux données réglementées via les terminaux et les rôles des utilisateurs.

- Mettre en œuvre des mesures de réponse fondées sur des politiques afin de contenir et de prévenir les pertes de données.

Mettre en œuvre une réponse aux menaces internes dans tous les environnements

Swimlane intègre la détection des menaces internes, l'investigation, la réponse et le signalement dans un flux de travail unique, orchestrant les actions au-delà des environnements de sécurité et d'entreprise.

Déployez et faites évoluer avec flexibilité

Prise en charge des environnements cloud et hybrides sans perturber les outils existants.

Unifier le contexte de sécurité et d'entreprise

Intégrez les plateformes SIEM, EDR, IAM, DLP, ITSM, RH et les applications cloud pour apporter les données pertinentes sur les utilisateurs, les accès et les activités à chaque dossier.

Coordonner la réponse entre les équipes

Permettre aux équipes SOC, RH, juridiques et de conformité d'agir à partir du même flux de travail de traitement des dossiers.

Maintenir la visibilité opérationnelle

Suivez les dossiers, les actions et les résultats grâce à des tableaux de bord et des rapports en temps réel.

Opérations Swimlane vs MSSP traditionnelles

| Capacité | Outils traditionnels de lutte contre les menaces internes | Automatisation des menaces internes de Swimlane |

| visibilité des risques internes | Repose sur des alertes cloisonnées provenant d'outils non connectés | Unifie les alertes dans une vue unique de chaque cas avec le contexte complet de l'utilisateur, des données et du système. |

| Approche d'enquête | Nécessite la collecte manuelle de données provenant de plusieurs environnements | Automatise l'enrichissement des données dans les systèmes SIEM, EDR, IAM, DLP, RH et ITSM. |

| Exécution du flux de travail | Dépend de règles statiques et de processus prédéfinis | Utilise des flux de travail adaptatifs, basés sur l'IA, qui font progresser les dossiers en fonction du risque. |

| Réponse interfonctionnelle | Limité aux équipes de sécurité dont la collaboration est fragmentée. | Connecte les équipes SOC, RH, juridiques et de conformité au sein d'un flux de travail unique |

| Documentation et audit | Nécessite une documentation et un rapport manuels | Conserve un historique des dossiers prêt pour l'audit avec un suivi complet des activités |

| vitesse de réponse | Réponse plus lente, actions retardées et coordination manuelle | Permet le contrôle d'accès, le confinement et l'application des politiques en temps réel |

FAQ sur la détection des menaces internes

Qu’est-ce que la détection des menaces internes ?

La détection des menaces internes identifie les activités risquées ou malveillantes des employés, des sous-traitants ou des partenaires en surveillant le comportement des utilisateurs, les schémas d'accès et les mouvements de données sur les systèmes.

Comment Swimlane automatise-t-il la réponse aux menaces internes ?

Swimlane intègre les phases d'enquête, d'enrichissement des données, de gestion des cas et de réponse dans un flux de travail unique, aidant ainsi les équipes à valider les risques, à attribuer des actions et à contenir plus rapidement les menaces internes.

Comment les équipes de sécurité peuvent-elles enquêter sur l'exfiltration de données par des employés internes ?

En surveillant les accès inhabituels aux fichiers, les téléchargements importants, l'activité de stockage en nuage et les schémas de déplacement des données, les équipes peuvent identifier et réagir rapidement aux éventuelles exfiltrations de données.

Oui, Swimlane permet une collaboration sécurisée entre les équipes SOC, RH, juridiques et de conformité grâce à un accès basé sur les rôles, des flux de travail structurés et un contexte de cas partagé.

Swimlane s'intègre aux environnements clés couvrant l'identité, les terminaux, les données et les piles de sécurité afin d'unifier les signaux et de favoriser une réponse coordonnée aux menaces internes.

Automatisez la détection des menaces internes avec Swimlane

La plateforme d'automatisation de sécurité la plus performante au monde