Coût moyen d'une violation de données en 2022

$

M

Les attaquants utilisent l'automatisation, alors rétablissez l'équilibre avec SOAR.

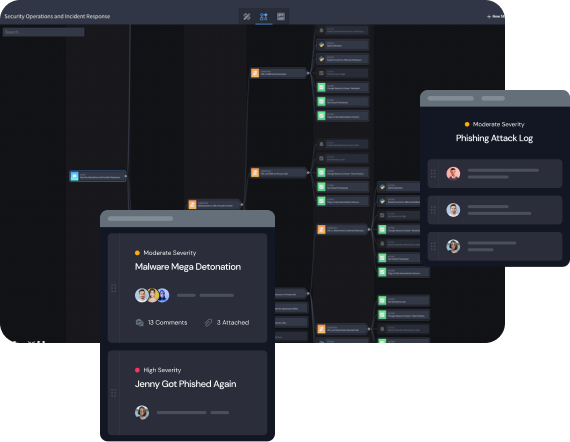

Ce cadre aide les chasseurs à identifier les acteurs de la menace.

MITRE ATT&CK

Swimlane fournit des commandes, des requêtes et même des détections potentielles pour des techniques spécifiques.

et la chasse aux menaces d'entités

situationnel

Swimlane automatise l'analyse des vulnérabilités et des données d'attaques externes afin d'identifier les TTP (Tactiques, Techniques et Procédures) émergentes.

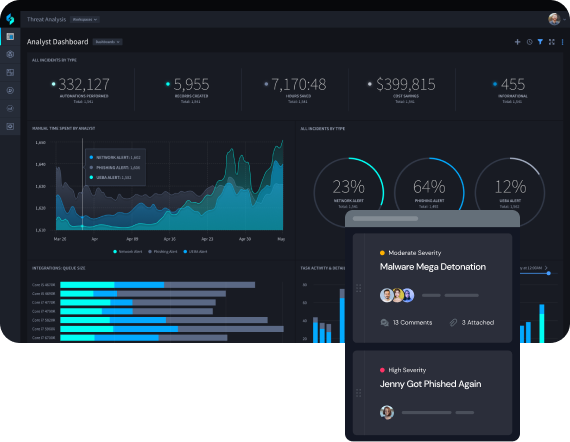

Intégrer des outils pour une meilleure visibilité

Les intégrations autonomes de Swimlane Turbine offrent une solution d'orchestration indépendante de tout écosystème, ne nécessitant aucune ressource de développement. Ceci améliore les capacités de détection et de réponse, tout en protégeant efficacement l'organisation contre les attaques.

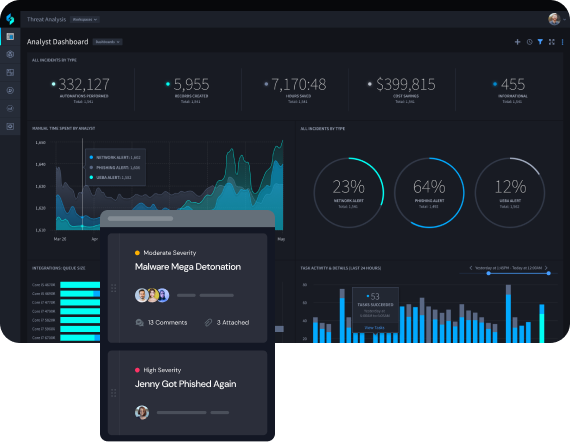

Réduisez le MTTD et le MTTR de 50%

Automatisez les tâches répétitives pour aider à rechercher en continu les menaces à la vitesse de la machine, permettant ainsi à votre équipe de sécurité de se concentrer plus rapidement sur les menaces plus complexes tout en réduisant le temps moyen de détection (MTTD) et de réponse (MTTR).

Rationaliser le processus de recherche des menaces

Alignez vos processus et procédures sur les meilleures pratiques du secteur grâce à des playbooks et des workflows entièrement personnalisables et automatisés. Utilisez le générateur de playbooks low-code adaptable de Swimlane pour créer les automatisations nécessaires afin d'accélérer le processus de recherche et de filtrer les informations superflues.

Atténuer l'épuisement professionnel des analystes

Swimlane prend en charge les tâches répétitives et chronophages liées à la chasse aux menaces, permettant ainsi aux analystes de se concentrer sur des missions stratégiques. Swimlane Turbine aide également les équipes SecOps à standardiser et à déployer à grande échelle leurs processus de sécurité critiques.

Automatisez la chasse aux menaces avec Swimlane Turbine

La plateforme d'automatisation de sécurité la plus performante au monde