Test produit SANS : Swimlane pour la réponse aux incidents et la visibilité

AGENTS IA

Des intégrations aux playbooks, des agents d'IA aux widgets de tableau de bord, en passant par des solutions complètes, Swimlane Marketplace propose la collection la plus exhaustive de modules d'automatisation d'IA.

LIGNE - 01

Exchange, Teams, Sentinel, Graph, AD, Azure, 365 Security et bien plus encore

Plus de 40 fonctionnalités disponibles via l'API Checkpoint R-80 et l'API de réputation.

EC2, IAM, CloudWatch, Config, GuardDuty, SecurityHub, S3 et bien plus encore

IronPort, ThreatResponse, AMP, Umbrella, Meraki, Firepower et bien d'autres

CrowdStrike Falcon, bac à sable d'analyse hybride et protection de l'identité

Intégré à FortiSIEM, FortiGATE, FortiMANAGER et FortiEDR

Elastic Security, Elasticsearch (V6, V7, V8) et Elastic Endgame

NetskopeAPI (V1/V2) pour gérer les événements, les alertes, les rapports et les politiques

Ingestion d'alertes Turbine pour les cas d'utilisation d'alertes précoces automatisées

VirusTotal, Workspace, Chronicle, Compute, BigQuery et Mandiant

Gestion des vulnérabilités et réponse aux incidents liés aux technologies opérationnelles

LIGNE - 02

Intégration de l'API Okta pour gérer les utilisateurs, les applications et les groupes

Intégration des utilisateurs, des équipes, des services et des politiques, et création d'incidents

CortexXDR, AutoFocus, Wildfire, Panorama, URLFiltering et bien plus encore !

Intégration poussée des renseignements, des vulnérabilités et des fuites de données d'identification

Plateforme Singularity XDR, DataSet et BOTsink (anciennement Attivo)

Intègre Tenable.io, Tenable.SC et l'analyseur de vulnérabilités Nessus

Intégrer Vision One, Deep Discovery, Apex Central et TippingPoint

Intégration pour le filtrage des indicateurs de compromission (IOC), les listes de blocage, les recherches et les rapports

Obtenez des données, modifiez les événements importants et effectuez des exécutions ponctuelles avec Splunk

Elastic Security, Elasticsearch (V6, V7, V8) et Elastic Endgame

Intégrations avec Workspace ONE et 6 produits VMware Carbon Black

Automatisez vos opérations grâce à Tanium et son pack de réponse aux menaces.

Nous savons que l'automatisation n'est pas une solution universelle, et nos tarifs ne font pas exception. La plupart de nos clients trouvent la solution idéale et économique parmi nos différentes options tarifaires pour entreprises et MSSP (voir ci-dessous). Besoin d'une solution sur mesure ? Si vous recherchez un forfait personnalisé ou une tarification par utilisateur, il vous suffit de nous contacter. Contactez notre équipe commerciale. Nous sommes là pour vous aider à trouver la solution idéale !

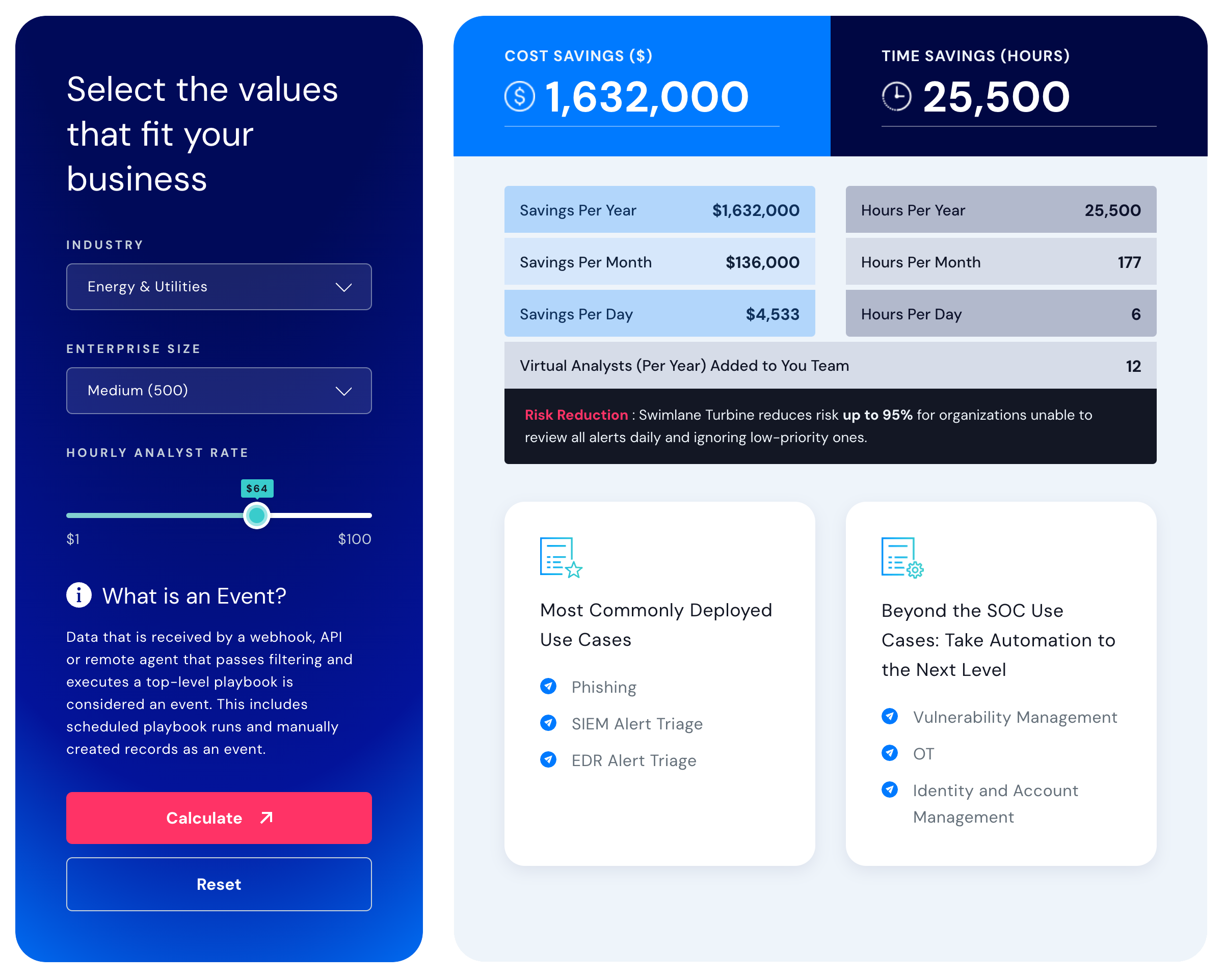

Une étude indépendante sur le retour sur investissement (RSI) menée par TAG Cyber a révélé 240% ROI Pour la plateforme d'automatisation IA Turbine, utilisez ce calculateur pour estimer rapidement le retour sur investissement de votre organisation avec Swimlane.

Couloir de nage.

De grandes organisations à la pointe de la sécurité, telles que Bloomberg, Sagicor et Toshiba, font progresser les opérations de leur organisation de sécurité grâce à Swimlane.

Approuvé par