Todos sabemos que as equipes de operações de segurança (SecOps) estão sobrecarregadas pela quantidade extrema de alertas que recebem diariamente. As organizações são atacadas por todos os lados, quer tenham consciência disso ou não. Esses ataques variam desde engenharia social, e-mails maliciosos, serviços e aplicativos vulneráveis, configuração incorreta (fadiga no trabalho), etc.

Tradicionalmente em um Centro de operações de segurança (SOC), A análise de malware — mais especificamente a engenharia reversa — é conduzida por um membro altamente treinado da equipe de segurança. Dependendo Dependendo do tamanho da sua equipe, isso pode envolver várias pessoas. Um SOC pode receber centenas — até milhares — de alertas sobre arquivos potencialmente maliciosos, desde usuários que reportam mensagens maliciosas ao EDR até estações de trabalho. e registros de eventos do servidor.

Com a quantidade avassaladora de alertas recebidos, os analistas de malware (ou engenheiros reversos) recebem apenas uma pequena porcentagem do total de binários potencialmente maliciosos de uma organização para revisar. À medida que os autores de malware evoluem e o uso de técnicas mais sofisticadas aumenta, as equipes de segurança precisam agir em todos os alertas – e não apenas na pequena porcentagem mencionada – automatizando suas análises de malware.

O que é análise de malware?

A análise de malware é o processo de dissecar e compreender softwares maliciosos (malware) para identificar seu comportamento, funcionalidade e potencial impacto em um sistema ou rede. O objetivo da análise de malware é desenvolver uma compreensão do funcionamento interno do malware, incluindo sua finalidade, capacidades e vetores de ataque.

Benefícios da automação da análise de malware com automação de segurança de baixo código

Automatizando a análise de malware com a ajuda de um plataforma de automação de segurança de baixo código Pode proporcionar diversos benefícios, incluindo:

Maior velocidade e eficiência: A análise manual de malware pode ser demorada e exigir muitos recursos humanos. Ao automatizar o processo, as equipes de segurança podem analisar grandes volumes de amostras de malware de forma rápida e eficiente, o que lhes permite identificar e responder a ameaças. mais rápido.

Consistência e precisãoA automatização da análise de malware pode eliminar erros humanos e fornecer resultados consistentes e precisos. As ferramentas automatizadas podem seguir o mesmo processo para cada amostra, o que reduz o risco de erros ou omissões.

Melhor alocação de recursosA automatização da análise de malware pode liberar os profissionais de segurança para se concentrarem em tarefas de nível superior, como o desenvolvimento de novas contramedidas e a melhoria da postura geral de segurança da organização.

Economia de custosA análise manual de malware pode ser cara e exige muito tempo e recursos. Automatizar o processo pode ajudar as organizações a reduzir custos e melhorar a eficiência geral de suas operações de segurança.

Automatizando a análise de malware em arquivos maliciosos

Ao aproveitar os alertas que você já recebe, a automação de segurança de baixo código pode automatizar o processo de análise de malware para determinar se são necessárias ações adicionais. Veja abaixo a análise automatizada de malware em ação.

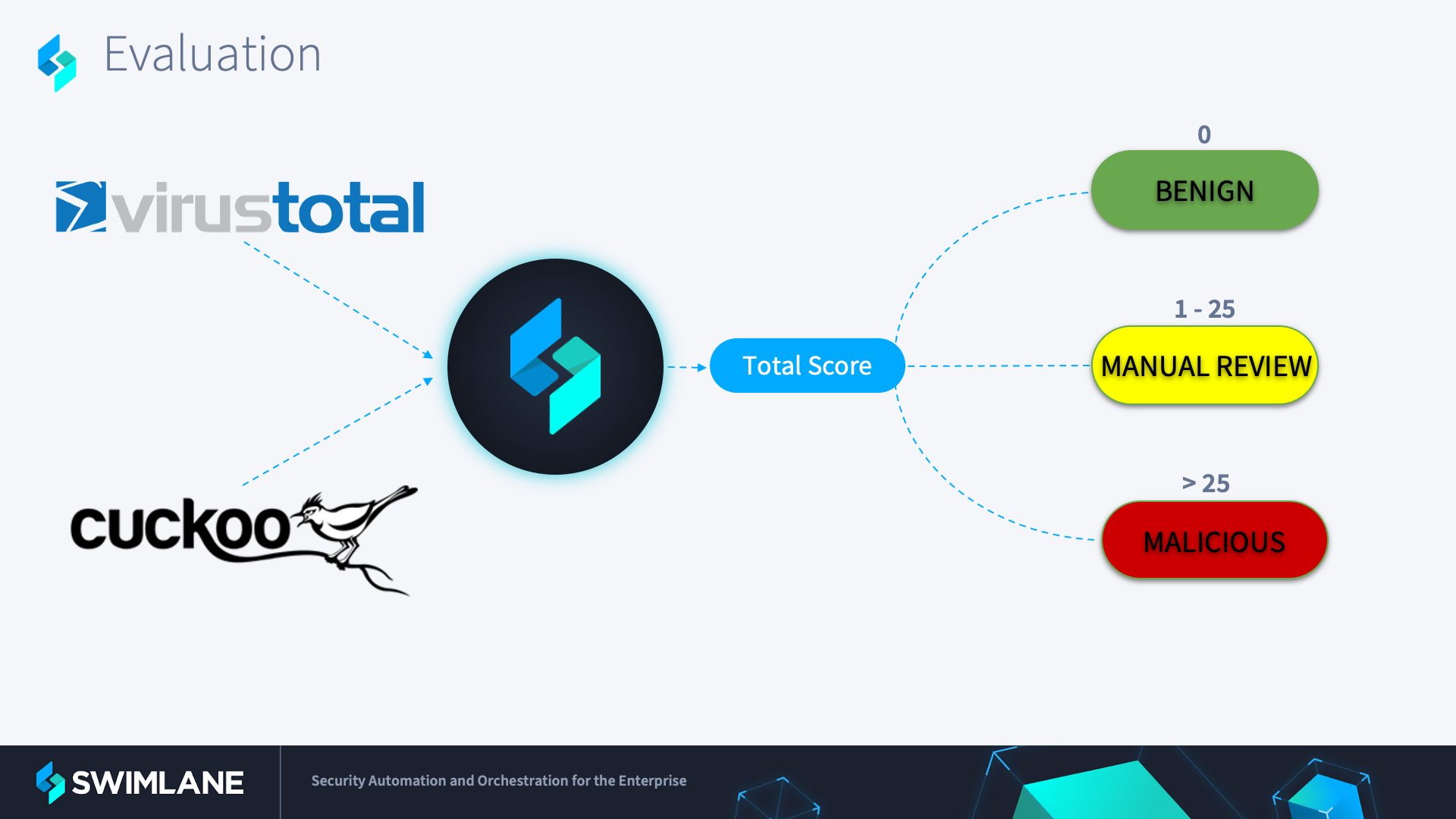

Plataformas de automação de segurança como Turbina Swimlane Expanda os fluxos de trabalho básicos de análise de malware com uma interface de usuário modular para uma experiência de automação mais acessível. Uma vez integrado aos seus serviços atuais, você pode usar processos de sandbox/análise internos (como Cuckoo Sandbox, etc.) ou externos (como Hybrid-Analysis, SNDBOX, Joe Sandbox, McAfee Advanced Threat Defense, etc.) para automatizar a triagem de alertas relacionados a arquivos e URLs potencialmente maliciosos.

Como funciona:

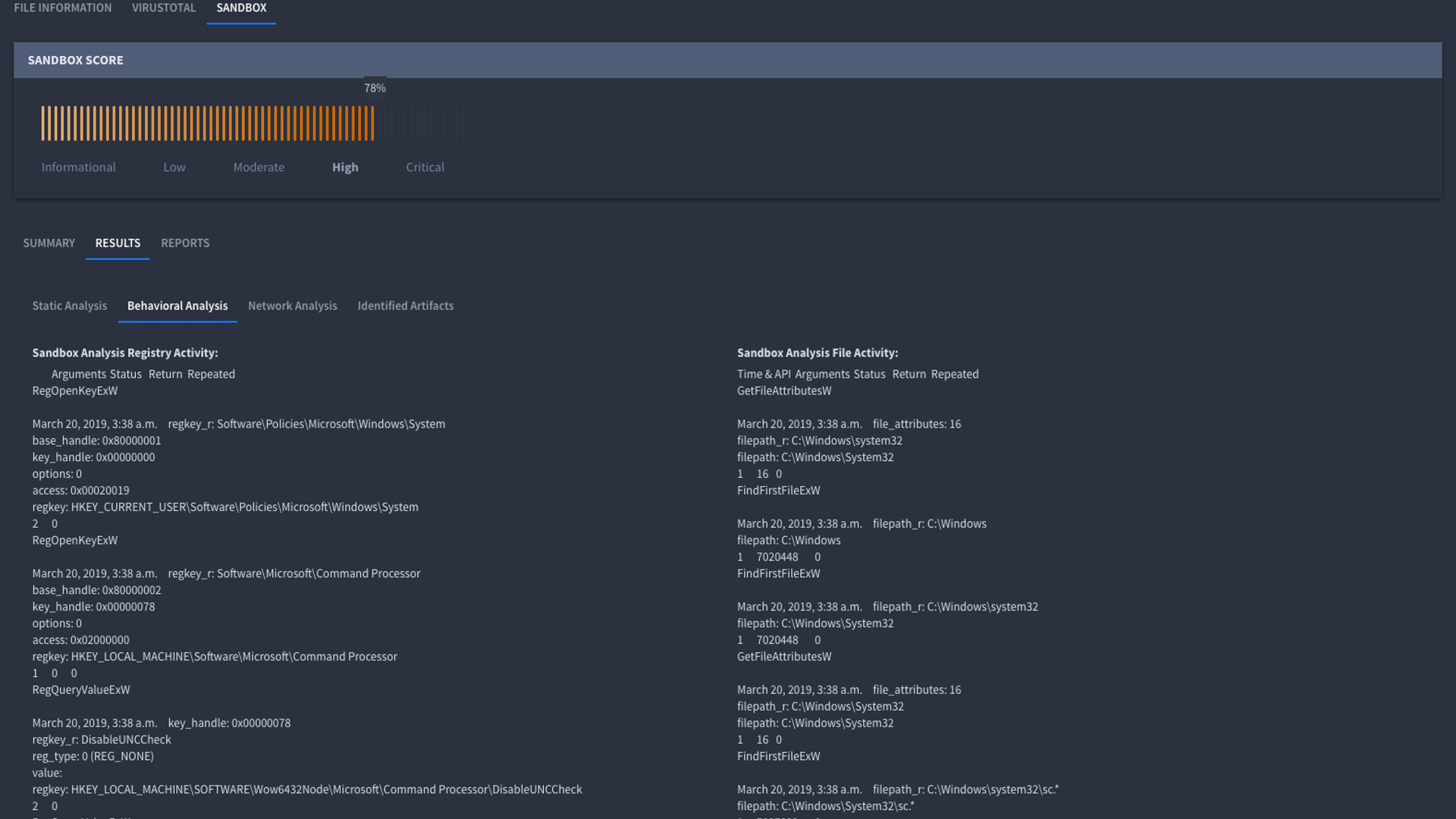

Ao enviar um arquivo malicioso, a plataforma de automação de segurança pode retornar informações básicas do arquivo (hashes, nome, tipo etc.), além de iniciar uma análise de malware em segundo plano. Você pode automatizar o envio de arquivos potencialmente maliciosos para serviços de sandbox internos e externos (como Cuckoo Sandbox, Hybrid-Analysis etc.). Adicionalmente, você pode analisar o arquivo usando nosso pacote VirusTotal.

Assim que a análise for concluída, as integrações com o sandbox e o VirusTotal retornarão seus respectivos resultados. Com base nos valores retornados, calcularemos as pontuações de cada integração individualmente, bem como uma pontuação geral de ameaça, considerando a análise realizada.

Automatizar a análise inicial de malware em alertas recebidos garante que sua equipe de SecOps não fique ocupada com consultas ao VirusTotal e análises manuais — ela pode se concentrar em ações mais proativas em vez de reativas. E isso é só o começo. Saiba mais. casos de uso para automação de segurança com pouco código.

Webinar sobre o caso de uso do SOAR: Análise automatizada de malware

Saiba mais sobre análise automatizada de malware. Assista ao webinar sob demanda onde Rickard conversa com o especialista em automação Jay Spann sobre como automatizar o processo de análise de malware com automação de segurança de baixo código.