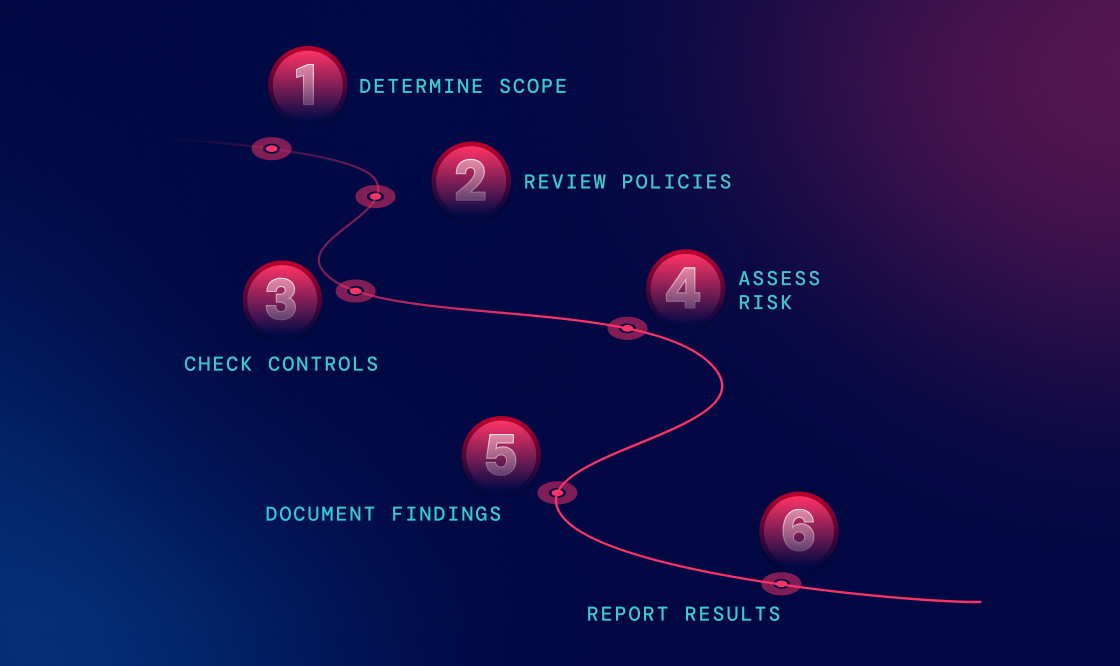

Cómo realizar una auditoría de cumplimiento de ciberseguridad en 6 pasos

Ya sea que se esté preparando para una auditoría de ciberseguridad y una revisión de cumplimiento o esté trabajando para cumplir con estándares como ISO 27001, Instituto Nacional de Estándares y Tecnología (NIST), SOC 2, o RGPD, El enfoque fragmentado tradicional simplemente no es sostenible. Por eso las organizaciones están recurriendo a automatización de la seguridad, el mapeo de control y el monitoreo continuo como herramientas esenciales.

En esta guía, repasaremos seis pasos prácticos que lo ayudarán a realizar una auditoría de cumplimiento de ciberseguridad, impulsada por la automatización, la validación del control en tiempo real y la preparación para la auditoría.

¿Qué es una auditoría de ciberseguridad y por qué es necesaria para el cumplimiento normativo?

Una auditoría de cumplimiento de seguridad es una evaluación formal de las políticas, controles y prácticas de ciberseguridad de una organización para garantizar la alineación con los estándares regulatorios y de la industria.

No realizar auditorías periódicas puede exponer su negocio a:

- Violaciones de datos que comprometen información confidencial

- Interrupciones operativas que dañan la continuidad del negocio

- Sanciones legales y reglamentarias, incluidas multas y daños a la reputación

Una auditoría de cumplimiento de ciberseguridad eficaz ayuda a las organizaciones a prevenir estos problemas identificando de forma proactiva las vulnerabilidades y demostrando responsabilidad ante los clientes y los reguladores.

A continuación, lo guiaremos a través de seis pasos clave para realizar una auditoría de cumplimiento de ciberseguridad exitosa, de manera eficiente y con confianza.

1. Definir los requisitos reglamentarios y el alcance del cumplimiento

Antes de comenzar a recopilar evidencia, defina claramente los marcos o regulaciones de cumplimiento que debe seguir su organización. Estos pueden incluir:

- SOC 2 para organizaciones de servicios

- HIPAA para la atención médica

- ISO/IEC 27001 para la seguridad de la información global

- NIST CSF para agencias federales o proveedores

Establezca el alcance de la auditoría identificando los departamentos, tipos de datos, sistemas y regiones que cumplen con los requisitos de cumplimiento. Alinee cada obligación regulatoria con los procesos y controles específicos del negocio.

2. Realizar evaluaciones de riesgos e inventario de activos

A continuación, realice una Evaluación de riesgos Para identificar las áreas más vulnerables de su organización. Esto implica:

- Cartografía activos digitales, incluidos dispositivos, aplicaciones y repositorios de datos

- Evaluación de amenazas y el impacto potencial de las infracciones

- Clasificación de niveles de riesgo y definición de estrategias de mitigación

Un completo inventario de activos garantiza que no se pase nada por alto y establece las bases para el mapeo del control de cumplimiento.

3. Automatizar el control, la supervisión y la recopilación de pruebas

Uno de los mayores desafíos para mantener el cumplimiento normativo es mantenerse al día con la recopilación de evidencia, especialmente en equipos y sistemas distribuidos. Los procesos manuales tienden a fallar bajo presión, lo que genera registros obsoletos o incompletos.

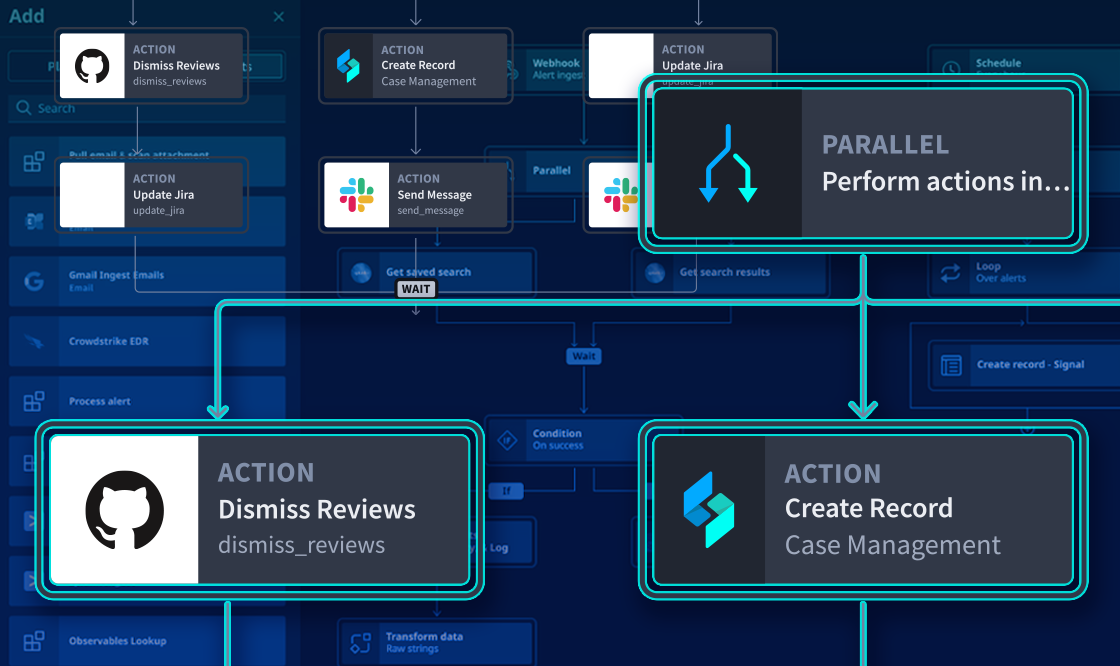

Para superar esto, las organizaciones adoptan cada vez más métodos automatizados para supervisar los controles y recopilar evidencia de auditoría continuamente. Estos sistemas validan si los controles funcionan según lo previsto, rastrean los cambios a lo largo del tiempo y centralizan los artefactos de auditoría en un solo lugar. El resultado es una postura de cumplimiento más consistente con una carga de trabajo significativamente menor.

Solución de preparación para auditorías de cumplimiento (CAR) de Swimlane está diseñado específicamente para este propósito: permite el monitoreo continuo del cumplimiento, reduce las cargas de trabajo manuales y garantiza la preparación para la auditoría a través de la automatización.

4. Detectar y responder ante incumplimientos o brechas

Una vez implementados los controles, el enfoque se centra en la vigilancia. Identificar cuándo algo sale mal y actuar con rapidez es fundamental para la preparación para el cumplimiento.

Comience por definir qué se entiende por “incumplimiento” en su contexto. Luego:

- Implementar escaneos o revisiones regulares de áreas de control clave

- Establecer mecanismos de alerta ante desviaciones o fallos

- Crear un proceso para investigar, documentar y resolver problemas.

Lo más importante no es la perfección, sino la capacidad de respuesta. Una remediación oportuna, combinada con un historial documentado de acciones correctivas, demuestra a los auditores que su organización considera el cumplimiento como una disciplina continua.

5. Documentar políticas, procedimientos y controles

Un programa de cumplimiento sólido se basa en una documentación clara y bien mantenida. Esto no es solo para los auditores, sino que garantiza que sus equipos comprendan las expectativas y puedan responder de forma coherente ante incidentes.

Su documentación debe incluir:

- Políticas de seguridad (por ejemplo, control de acceso, respuesta a incidentes)

- Procedimientos definidos para aplicar y revisar los controles

- Mapas de control alineados a cada marco de cumplimiento

- Historial de revisiones y registros de aprobación para trazabilidad

Muchos equipos dan por sentado este paso. Pero cuando las políticas son difíciles de encontrar, o peor aún, están desactualizadas, la preparación para el cumplimiento se ve comprometida.

6. Realizar auditorías internas y prepararse para revisiones externas

Antes de que se realice una auditoría externa, una auditoría interna ayuda a validar su preparación y detectar posibles problemas.

Esta revisión interna debe imitar lo más fielmente posible la estructura de una evaluación externa. Considere lo siguiente:

- Revisar todas las pruebas de control y la evidencia para verificar su integridad

- Entrevistar a las partes interesadas para verificar el cumplimiento de las políticas

- Probar flujos de trabajo de respuesta (por ejemplo, revocación de acceso o gestión de infracciones)

- Evaluar la rapidez y precisión con la que se pueden recuperar los datos de auditoría

Las auditorías internas tienen un doble propósito: mejorar la postura de cumplimiento y fomentar la confianza en los equipos. Ayudan a convertir el cumplimiento en una función repetible y escalable, en lugar de una lucha estresante de última hora.

Tipos de cumplimiento de ciberseguridad

SOC 2

Se centra en cinco principios de servicio de confianza: seguridad, disponibilidad, integridad del procesamiento, confidencialidad y privacidad. Es imprescindible para empresas SaaS y de servicios.

ISO/IEC 27001

Un estándar global que describe las mejores prácticas para un sistema de gestión de seguridad de la información (SGSI). Ideal para empresas que operan en múltiples jurisdicciones.

Marco de Ciberseguridad del NIST (CSF)

Desarrollado por el Instituto Nacional de Estándares y Tecnología, proporciona un enfoque flexible para gestionar y reducir el riesgo de ciberseguridad.

HIPAA (Ley de Portabilidad y Responsabilidad del Seguro Médico)

Aplica a proveedores de atención médica y socios comerciales que gestionan información médica protegida (PHI). Garantiza la privacidad y seguridad de los datos de los pacientes.

Mejores prácticas de auditoría de cumplimiento de ciberseguridad

- Aproveche la automatización para reducir el tiempo de preparación de la auditoría

- Utilice una plataforma unificada para controlar el mapeo entre marcos

- Involucre a las partes interesadas desde el principio, incluidos los responsables de cumplimiento, TI y legales.

- Monitorizar continuamente, no sólo una vez al año

- Capacitar periódicamente a los equipos sobre los requisitos y herramientas en constante evolución.

Las auditorías de cumplimiento de ciberseguridad ya no son opcionales: son esenciales para la alineación regulatoria, la reducción de riesgos y la confianza del cliente. El uso de plataformas de automatización de IA como Swimlane Turbine puede optimizar drásticamente el proceso de auditoría, reducir el esfuerzo manual y mejorar la fiabilidad del control en toda la organización.

Aprenda cómo Turbina de carriles de natación Simplifica el cumplimiento y mantiene a su organización preparada para auditorías.

Preguntas frecuentes sobre auditorías de ciberseguridad

¿Qué es una auditoría de cumplimiento en ciberseguridad?

Es un proceso formal para evaluar si los controles de ciberseguridad de una organización se alinean con los estándares regulatorios y las políticas internas.

¿Con qué frecuencia se debe realizar una auditoría de ciberseguridad?

Al menos una vez al año o con mayor frecuencia si lo requieren los estándares de la industria, la exposición al riesgo o después de cambios significativos.

¿Cuál es la diferencia entre una auditoría de ciberseguridad y una auditoría de TI?

Una auditoría de TI cubre todos los aspectos de los sistemas y procesos de TI, mientras que una auditoría de ciberseguridad se centra específicamente en proteger datos, sistemas y redes de amenazas cibernéticas.

¿Realiza una auditoría de ciberseguridad internamente?

Sí, los equipos de la organización realizan auditorías internas para evaluar la preparación. Las auditorías externas las realizan terceros certificados.

Solicitar una demostración

Si aún no ha tenido la oportunidad de explorar Swimlane Turbine, solicite una demostración.