Coste medio de una filtración de datos en 2022

$

M

Los atacantes utilizan la automatización, por lo que hay que nivelar el campo de juego con SOAR.

El marco ayuda a los cazadores a identificar a los actores amenazantes

MITRE ATT&CK

Swimlane proporciona comandos potenciales, consultas e incluso detecciones para técnicas específicas.

y caza de amenazas de entidades

Situacional

Swimlane automatiza el análisis de vulnerabilidades y datos de ataques externos para identificar TTP de tendencia.

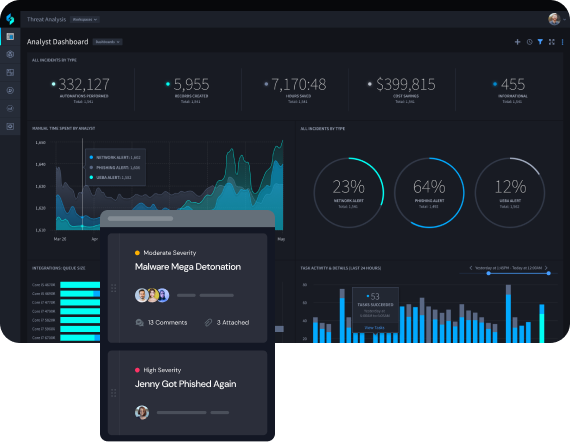

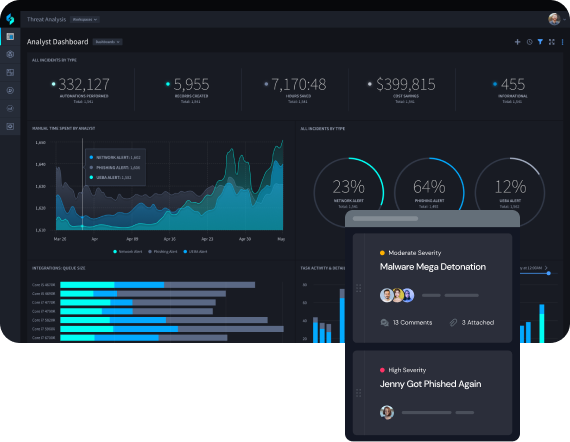

Integrar herramientas para una mejor visibilidad

Las integraciones autónomas de Swimlane Turbine ofrecen una solución de orquestación independiente del ecosistema sin necesidad de recursos de desarrollo. Esto mejora las capacidades de búsqueda y la respuesta, a la vez que protege eficazmente a la organización contra ataques.

Reducir MTTD y MTTR en 50%

Automatice tareas repetitivas para ayudar a buscar amenazas continuamente a la velocidad de la máquina, lo que permitirá a su equipo de seguridad concentrarse en amenazas más complejas más rápidamente y, al mismo tiempo, reducir el tiempo medio de detección (MTTD) y respuesta (MTTR).

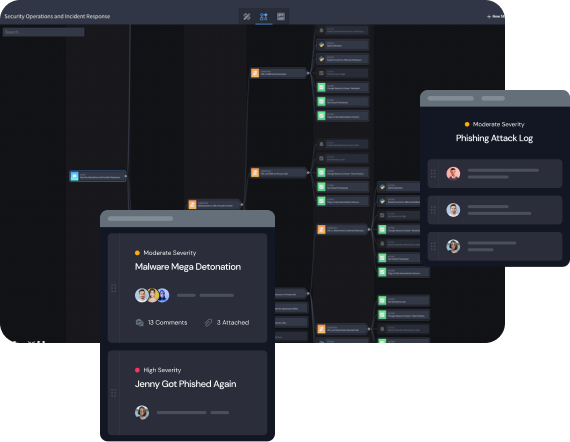

Agilice el proceso de búsqueda de amenazas

Alinee sus procesos y procedimientos con las mejores prácticas del sector con guías y flujos de trabajo automatizados y totalmente personalizables. Utilice el generador de guías de bajo código adaptable de Swimlane para crear las automatizaciones necesarias para acelerar el flujo de trabajo de búsqueda y filtrar el ruido.

Mitigar el agotamiento del analista

Swimlane gestiona las tareas rutinarias y laboriosas de la búsqueda de amenazas, para que los analistas puedan dedicar su tiempo al trabajo estratégico. Swimlane Turbine también ayuda a SecOps a estandarizar y escalar procesos críticos de seguridad.

Automatiza la búsqueda de amenazas con Swimlane Turbine

La plataforma de automatización de seguridad más capaz del mundo