de las violaciones de datos son causadas por personas internas.

%

Los empleados o personas con acceso autorizado pueden filtrar datos por descuido, negligencia o malicia.

costo anual promedio de las amenazas internas.

$

M

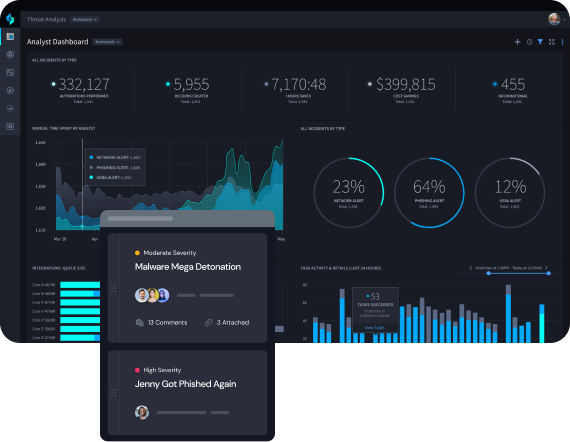

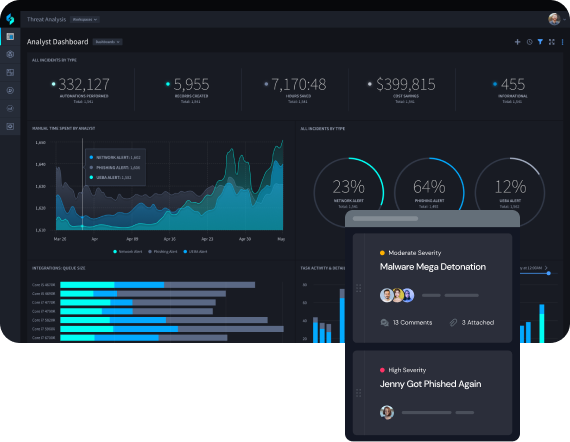

Con la automatización de la seguridad, los equipos de SecOps pueden actuar rápidamente cuando se les alerta sobre un comportamiento humano malicioso.

Para que los equipos de SecOps gestionen el riesgo interno

Sistema de registro

Los equipos de SecOps tienen las integraciones y la información que necesitan para defenderse mejor contra posibles amenazas internas.

Transforme las señales de riesgo interno en una respuesta coordinada.

Swimlane correlaciona la actividad del usuario en los sistemas de identidad, endpoints y datos para detectar riesgos internos con antelación y automatizar la mitigación de la filtración de datos. Coordina acciones de respuesta posteriores, como la revisión de accesos o la contención de cuentas, activa flujos de trabajo, asigna casos e impulsa cada investigación hasta su resolución antes de que los incidentes escalen. Unifica los datos de riesgo interno en los sistemas de seguridad, identidad, recursos humanos y legales para brindar a los equipos de operaciones de seguridad una visión centralizada y fiable de la actividad del usuario, los cambios de acceso, la titularidad de los casos y el estado de la respuesta.

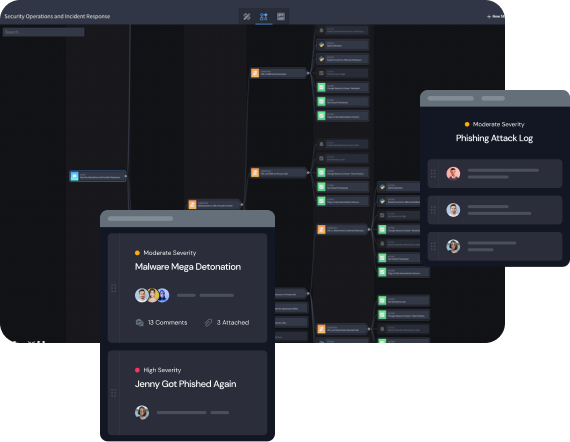

Resuelva las amenazas internas mediante un flujo de trabajo conectado.

Swimlane conecta la investigación, el enriquecimiento de datos, el enrutamiento de casos, la contención y la documentación de auditoría para que los equipos puedan pasar de la actividad sospechosa a la contención con rapidez y control.

Mejorar la colaboración interfuncional

Los programas de prevención de amenazas internas requieren la combinación adecuada de personas, procesos y tecnología. Los paneles de control, los informes y la gestión de casos centrados en el usuario integran a los equipos legales, de recursos humanos y de cumplimiento normativo en el proceso de respuesta, con flujos de trabajo estructurados para la investigación, la revisión y la escalada, respaldados por el acceso basado en roles y la colaboración segura en los casos.

Evite que los datos confidenciales salgan de la empresa.

Controla el movimiento de datos riesgoso antes de que se convierta en una brecha de seguridad. Swimlane detecta actividad inusual en archivos, investiga descargas sospechosas, controla el uso indebido del almacenamiento en la nube e implementa medidas de respuesta que protegen el código fuente, la propiedad intelectual y los datos regulados.

- Detecta patrones de acceso a archivos inusuales y descargas grandes o sospechosas.

- Investigar el uso indebido del almacenamiento en la nube y las transferencias de datos no autorizadas.

- Proteja el código fuente, la propiedad intelectual y los activos comerciales confidenciales.

- Supervisar el acceso a los datos regulados a través de los puntos finales y los roles de usuario.

- Implementar acciones de respuesta basadas en políticas para contener y prevenir la pérdida de datos.

Implementar una respuesta a amenazas internas en todos los entornos.

Swimlane integra la detección, la investigación, la respuesta y la elaboración de informes sobre amenazas internas en un único flujo de trabajo, coordinando acciones que van más allá de los entornos de seguridad y empresariales.

Implementa y escala con flexibilidad.

Compatibilidad con entornos en la nube e híbridos sin interrumpir las herramientas existentes.

Unificar la seguridad y el contexto empresarial.

Integre plataformas SIEM, EDR, IAM, DLP, ITSM, de recursos humanos y aplicaciones en la nube para incorporar datos relevantes de usuarios, accesos y actividades en cada caso.

Coordinar la respuesta entre los equipos

Permitir que los equipos de SOC, RR. HH., legal y de cumplimiento actúen desde el mismo flujo de trabajo del caso.

Mantener la visibilidad operativa

Realice un seguimiento de los casos, las acciones y los resultados con paneles de control e informes en tiempo real.

Operaciones de Swimlane frente a operaciones MSSP tradicionales

| Capacidad | Herramientas tradicionales para la detección de amenazas internas | Automatización de amenazas internas de Swimlane |

| Visibilidad del riesgo interno | Se basa en alertas aisladas que abarcan herramientas desconectadas. | Unifica las alertas en una única vista de caso con contexto completo del usuario, los datos y el sistema. |

| Enfoque de la investigación | Requiere la recopilación manual de datos de múltiples entornos. | Automatiza el enriquecimiento de datos en sistemas SIEM, EDR, IAM, DLP, HR e ITSM. |

| Ejecución del flujo de trabajo | Depende de reglas estáticas y procesos predefinidos. | Utiliza flujos de trabajo adaptativos con soporte de IA que hacen avanzar los casos en función del riesgo. |

| Respuesta interfuncional | Limitado a equipos de seguridad con colaboración fragmentada | Conecta los equipos de SOC, RRHH, legal y cumplimiento dentro de un mismo flujo de trabajo. |

| Documentación y auditoría | Requiere documentación e informes manuales. | Mantiene un historial de casos listo para auditoría con seguimiento completo de la actividad. |

| Velocidad de respuesta | Respuesta más lenta con acciones retardadas y coordinación manual. | Permite el control de acceso, la contención y la aplicación de políticas en tiempo real. |

Preguntas frecuentes sobre la detección de amenazas internas

¿Qué es la detección de amenazas internas?

La detección de amenazas internas identifica actividades riesgosas o maliciosas por parte de empleados, contratistas o socios mediante el monitoreo del comportamiento del usuario, los patrones de acceso y el movimiento de datos a través de los sistemas.

¿Cómo automatiza Swimlane la respuesta ante amenazas internas?

Swimlane integra la investigación, el enriquecimiento de datos, la gestión de casos y las acciones de respuesta en un único flujo de trabajo, lo que ayuda a los equipos a validar riesgos, asignar acciones y contener amenazas internas con mayor rapidez.

¿Cómo pueden los equipos de seguridad investigar la filtración de datos por parte de personas internas?

Al supervisar el acceso inusual a archivos, las descargas de gran tamaño, la actividad de almacenamiento en la nube y los patrones de movimiento de datos, los equipos pueden identificar y responder a posibles filtraciones de datos de forma temprana.

Sí, Swimlane permite una colaboración segura entre los equipos de SOC, RR. HH., legal y de cumplimiento normativo, con acceso basado en roles, flujos de trabajo estructurados y contexto de casos compartido.

Swimlane se integra con entornos clave que abarcan las pilas de identidad, punto final, datos y seguridad para unificar señales e impulsar una respuesta coordinada ante amenazas internas.

Automatiza la detección de amenazas internas con Swimlane

La plataforma de automatización de seguridad más capaz del mundo