El panorama de proveedores de seguridad se consolida constantemente, pero nunca se consolidará. No existe una solución tecnológica universal. Como resultado, el 32% de las empresas cuenta con 31 o más productos de seguridad independientes, lo que dificulta que las organizaciones obtengan visibilidad frente a los ciberataques. La tecnología de automatización de la seguridad es un factor clave que facilita las operaciones de seguridad.Operaciones de seguridad) Los equipos se mantienen al día con las amenazas. Existen muchos tipos de opciones de automatización, pero no todas son iguales. Esto es especialmente cierto en lo que respecta a la calidad de las integraciones. Al evaluar el coste total de propiedad de varias plataformas de automatización de seguridad, es fundamental comparar la rentabilidad y los recursos de desarrollo continuos necesarios para gestionar una solución. Después de todo, la verdadera eficacia de una solución de automatización de seguridad radica en su capacidad para minimizar las complejidades.

Continúe leyendo esta publicación para comprender los criterios y consideraciones clave para evaluar la calidad de las integraciones que un proveedor de automatización de seguridad puede admitir.

La realidad de las integraciones: 4 consejos que debes conocer

Cómo superar el laberinto de API

Cuando no existen integraciones predefinidas, la carga de crearlas y mantenerlas recae sobre usted. Esto requiere crear innumerables conectores personalizados, lo que a menudo implica revisar la documentación para identificar los puntos finales de API necesarios para extraer los datos deseados. Con miles de puntos finales para elegir, sus desarrolladores se enfrentan a la ardua tarea de identificar los correctos, un proceso que requiere no solo tiempo, sino también un profundo conocimiento de las complejidades de cada API.

Para superar este laberinto de API, busque un proveedor que ofrezca integraciones ilimitadas. Esta opción simplificará enormemente su proceso de automatización, eliminando la necesidad de una amplia experiencia en API. Puede lograr una integración en tiempo real con cualquier API REST, aplicando lógica de negocio fluida para optimizar la ejecución de estrategias mediante una experiencia de integración intuitiva y sin código. Conecte y extraiga datos significativos fácilmente sin necesidad de programar.

Cómo definir fácilmente una lógica empresarial compleja

Gestionar las complejidades de la integración, especialmente la definición de una lógica de negocio compleja, suele ser un desafío. Muchas organizaciones se enfrentan a la necesidad de conocimientos especializados, como el dominio de JSON, para articular la lógica compleja dentro de los conectores. Esta dependencia de las habilidades técnicas puede generar cuellos de botella, lo que dificulta la agilidad necesaria para adaptarse a las cambiantes necesidades del negocio. Las complejidades específicas de cada proveedor complican aún más la situación, dificultando que las organizaciones mantengan un entorno de integración cohesionado.

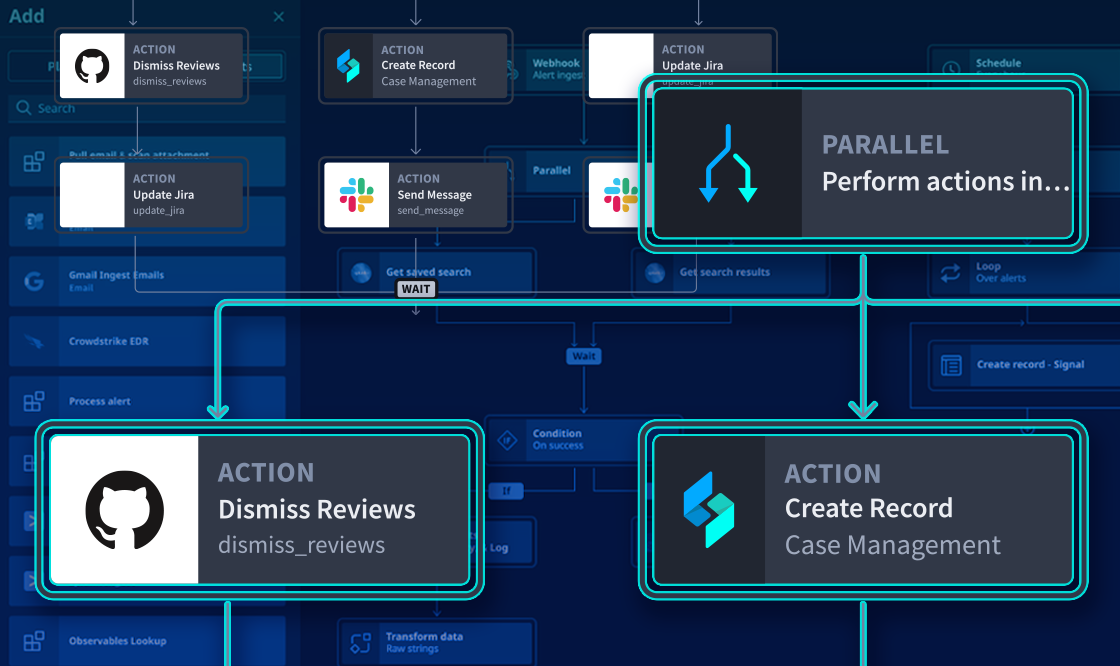

La adopción de transformaciones nativas en los playbooks surge como una solución transformadora. Con la centralización de la lógica de negocio en las transformaciones nativas, ya no es necesario ser experto en formatos de datos complejos como JSON. Esto no solo democratiza el proceso de integración, sino que también agiliza la orquestación de flujos de trabajo. La naturaleza independiente de los proveedores de las transformaciones nativas garantiza una compatibilidad fluida entre diversas plataformas, lo que reduce las dependencias y facilita un entorno de integración más ágil y escalable. La transparencia y el diseño intuitivo de las transformaciones nativas mejoran la colaboración y la facilidad de mantenimiento, lo que permite abordar la complejidad de las integraciones con facilidad y eficiencia.

Cómo conectar con un panorama de seguridad en constante evolución

Las API están en constante evolución y los endpoints cambian o quedan obsoletos con frecuencia. Esto dificulta el mantenimiento de conectores personalizados, lo que requiere mucho tiempo y recursos. Tenga cuidado con las integraciones de automatización de seguridad que no se adaptan a los cambios de API, ya que pueden causar interrupciones y problemas de inconsistencia de datos.

Evite la carga del mantenimiento de los conectores seleccionando un proveedor que los actualice proactivamente y sin problemas. Esta estrategia de no intervención no solo ahorra tiempo y recursos, sino que también aumenta la fiabilidad de las integraciones. Ahora puede priorizar el aprovechamiento de los datos sin las complejidades del mantenimiento de los conectores.

Qué tan crítico es el soporte del proveedor

En el cambiante panorama de seguridad, la falta de soporte técnico por parte de los proveedores puede transformar la aparentemente sencilla tarea de integración en un laberinto de desafíos. Si no puede confiar en el soporte de los proveedores, podría encontrarse lidiando con las complejidades de adaptar conectores personalizados a las API en constante evolución, quedando atrapado en un ciclo de adaptación constante.

Cuando un proveedor ofrece integraciones ilimitadas, demuestra un compromiso firme con la confianza y la colaboración. La posibilidad de descargarlas directamente desde una tienda en la aplicación garantiza que obtenga el máximo provecho de las soluciones de orquestación independientes del ecosistema para cualquier función de seguridad.

Presentamos las integraciones autónomas de Swimlane Turbine

Creemos que debería poder integrarse con cualquier cosa. Swimlane Turbine's Integraciones autónomas Ofrecer una solución de orquestación independiente del ecosistema que reduce en gran medida la necesidad de recursos para desarrolladores. Turbina empodera Equipos de SecOps navegar por el panorama de integración con facilidad y eficiencia abstrayendo la lógica empresarial en componentes, permitiendo la integración sin código y enfatizando las asociaciones con proveedores por sobre las compilaciones personalizadas.

Solicitar una demostración

Vea cómo Swimlane Turbine puede ayudarlo a usted y a su equipo de SecOps a integrarse con cualquier API REST solicitando una demostración a continuación.