Cómo crear un manual de respuesta a incidentes en 9 pasos

Para crear un manual de respuesta a incidentes, describa sistemáticamente los pasos que su organización seguirá desde la detección de un incidente hasta su recuperación completa, garantizando roles, protocolos de comunicación y vías de escalamiento claros. Este manual es un recurso fundamental para mantener la continuidad del negocio y minimizar el impacto de los incidentes de seguridad.

Contar con un manual de respuesta a incidentes es esencial para ayudar a su empresa a investigar y responder ante filtraciones de datos. Pero ¿qué es exactamente, cómo se crea uno y por qué es necesario?

¿Qué es un Manual de Respuesta a Incidentes?

Un manual de respuesta a incidentes es un conjunto de reglas que describe al menos una acción que se ejecutará con datos de entrada y que se activará ante uno o más eventos. Es un componente crítico de la ciberseguridad, especialmente en relación con... automatización de la seguridad plataformas y Orquestación, automatización y respuesta de seguridad (SOAR) Soluciones. Su objetivo es representar un proceso de seguridad básico de forma generalizada que pueda utilizarse en diversas empresas.

En esencia, un manual de respuesta a incidentes describe no solo una, sino una serie de acciones que deben ejecutarse en respuesta a datos de entrada específicos o desencadenadas por diversos eventos. Este manual es fundamental en el ámbito de la ciberseguridad, especialmente en el contexto de las plataformas de automatización de la seguridad y el ámbito más amplio de las soluciones SOAR. Comprender las diferentes tipos de ataques cibernéticos Es crucial para desarrollar estrategias eficaces que permitan sintetizar procesos complejos de respuesta a incidentes en un marco generalizado, pero altamente adaptable. Este marco está diseñado para ser flexible y aplicable en diversas empresas, independientemente de su tamaño o sector.

Componentes clave de un manual de respuesta a incidentes

Según la IACD, Los manuales de respuesta a incidentes “reducen la brecha entre las políticas y los procedimientos de una organización y una [solución] de automatización de la seguridad”.”

Mientras que un plan de respuesta a incidentes Se destacan los roles generales y los requisitos de comunicación, y un manual de estrategias indica las acciones a tomar ante las amenazas. El tiempo es crucial cuando ocurre una amenaza. Es fundamental eliminar pasos e información innecesarios del proceso de respuesta a incidentes.

Los manuales de respuesta a incidentes (IR playbooks) se pueden compartir entre organizaciones e incluyen componentes comunes, como:

- Condición de iniciación: El primer evento del playbook desencadena el resto de los pasos. A menudo, es el problema de seguridad abordado en todo el playbook.

- Pasos del proceso: Esto incluye todas las activaciones principales que las organizaciones deben realizar para cumplir con las políticas y procedimientos desencadenados por la condición inicial. Este es el componente central de un manual de respuesta ante incidentes (IR) e incluye pasos clave como generar acciones de respuesta, autorizar respuestas, poner en cuarentena, etc. Estos pasos suelen fomentar la automatización futura (con supervisión humana), incluso si la organización no cuenta actualmente con dichas capacidades.

- Mejores prácticas y políticas locales: Estos dependen de su industria específica. Incluyen actividades que pueden realizarse además de los pasos principales del proceso.

- Estado final: Este es el objetivo final del manual de respuesta a incidentes. Es el resultado deseado, basado en la condición inicial, que representa la finalización del manual.

- Relación con la gobernanza y los requisitos regulatorios: Este componente relaciona los pasos clave del proceso con los requeridos por diversas leyes regulatorias y de cumplimiento.

Cómo crear un manual de respuesta a incidentes en 9 pasos

Aquí están los pasos que recomienda la IACD A continuación se indican los pasos para elaborar un manual de respuesta a incidentes:

1. Definir la condición de inicio y los tipos de incidentes

Identifique claramente los desencadenantes o eventos específicos que inician la estrategia, como una alerta de seguridad, un informe de usuario o una anomalía del sistema. Clasifíquelos por tipo de incidente (p. ej., infección de malware, filtración de datos, etc.)., phishing móvil intento de ataque DDoS) para crear manuales específicos.

2. Describa todas las posibles acciones y dependencias

Enumere todas las acciones posibles que podrían tomarse en respuesta a la condición inicial, considerando tanto los aspectos técnicos como los no técnicos. Describa las dependencias entre estas acciones para comprender el flujo lógico.

3. Priorizar acciones (obligatorias vs. opcionales)

Clasifique cada acción como “requerida” (debe ocurrir para mitigar la amenaza y lograr un resultado definido) u “opcional” (mejores prácticas, mejoras o pasos adicionales que mejoran la respuesta pero que no son estrictamente necesarios para la mitigación inicial).

4. Construir el flujo de trabajo del proceso central

Diseñe el flujo del proceso principal utilizando únicamente los elementos "requeridos" identificados en el paso 3. Esto constituye la base de su manual de estrategias, garantizando que siempre se sigan los pasos críticos. Visualice este flujo mediante diagramas de flujo o diagramas de carriles para mayor claridad.

5. Integrar actividades opcionales por función

Revise las acciones "opcionales" y agrúpelas por actividad o función (p. ej., monitoreo, enriquecimiento de datos, respuesta automatizada, verificación, mitigación, comunicación). Esto ayuda a organizar eficazmente los pasos complementarios.

6. Incorpore procesos opcionales dentro del flujo de trabajo

Modifique el proceso principal creado en el paso 4 para indicar los puntos lógicos donde se podrían iniciar o integrar procesos o actividades opcionales. Esto garantiza la flexibilidad y mantiene la respuesta principal.

7. Documentar acciones opcionales con una guía clara

Detalle las acciones opcionales categorizadas, proporcionando instrucciones y criterios claros para su ejecución. Inclúyalas en un cuadro de opciones o un apéndice, haciendo referencia a ellas desde el flujo de trabajo principal.

8. Definir estados finales, escalada y transferencias

Identifique claramente los posibles estados finales del manual de estrategias (p. ej., incidente resuelto, mitigado, escalado a otro equipo o manual de estrategias). Defina las rutas y los criterios de escalamiento, así como los puntos de transferencia claros a otros equipos o procesos.

9. Identificar el cumplimiento normativo y la presentación de informes

Enumere todas las leyes regulatorias y los requisitos de la industria relevantes que el manual ayuda a satisfacer (por ejemplo, RGPD). Incluya requisitos de informes específicos y plazos que deben cumplirse durante y después de un incidente.

Cuándo utilizar un manual de respuesta a incidentes

Un manual de respuesta a incidentes es un recurso valioso que debe utilizarse estratégicamente para responder a diversos incidentes de ciberseguridad. Su función va más allá de las infracciones graves y abarca una amplia gama de escenarios donde una respuesta estructurada y eficiente es esencial. A continuación, se presentan algunos ejemplos clave en los que implementar un manual de respuesta a incidentes de seguridad resulta muy ventajoso:

- Ataques de ransomware: Los manuales de respuesta a incidentes son indispensables al abordar ataques de ransomware, donde las acciones inmediatas y coordinadas son cruciales para prevenir la pérdida de datos y mitigar los riesgos financieros y operativos. Los manuales orientan a la organización sobre la contención del ransomware, los protocolos de comunicación y los posibles procedimientos de descifrado.

- Ataques de phishing: En caso de ataques de phishing, donde correos electrónicos o intentos de comunicación engañosos pueden comprometer información confidencial, un manual de IR proporciona pasos claros para los gestores de incidentes. Estos pasos pueden incluir la identificación de las cuentas comprometidas, la cuarentena de correos electrónicos maliciosos y la notificación a los usuarios afectados.

- Infecciones de malware: Los manuales de respuesta a incidentes son vitales cuando el malware se infiltra en los sistemas de una organización. Describen los procedimientos para aislar los dispositivos infectados, realizar análisis de malware e implementar medidas de remediación, esenciales para prevenir una mayor propagación y daños.

- Aplicaciones comprometidas: Cuando las aplicaciones de una organización se ven comprometidas o se explotan vulnerabilidades, las estrategias de IR entran en juego para abordar el problema con rapidez. Estas estrategias pueden guiar el proceso de aislar las aplicaciones afectadas, corregir vulnerabilidades y realizar evaluaciones de seguridad.

- Ataques de denegación de servicio distribuido (DDoS): Los ataques DDoS pueden interrumpir los servicios en línea y afectar la experiencia del cliente. Los manuales de estrategias ofrecen un enfoque estructurado para gestionar incidentes DDoS, incluyendo análisis y desvío de tráfico, y estrategias de comunicación para mantener la disponibilidad del servicio.

- Amenazas internas: Los Playbooks de IR también son útiles en escenarios con amenazas internas, donde empleados o personas con información privilegiada comprometen la seguridad, intencional o involuntariamente. Ayudan a las organizaciones a investigar el incidente, mitigar los riesgos e implementar medidas para prevenir futuras amenazas internas.

- Triaje de incidentes: Más allá de los tipos de ataque específicos, los manuales de respuesta a incidentes de seguridad pueden utilizarse para la clasificación general de incidentes. Ayudan a determinar la gravedad de un incidente, a activar los equipos de respuesta adecuados y a implementar medidas de contención.

- Mejora continua: Además, los playbooks de IR pueden emplearse para la mejora continua de la ciberseguridad. Su revisión y perfeccionamiento periódico garantiza que se mantengan actualizados ante las amenazas y tecnologías en constante evolución.

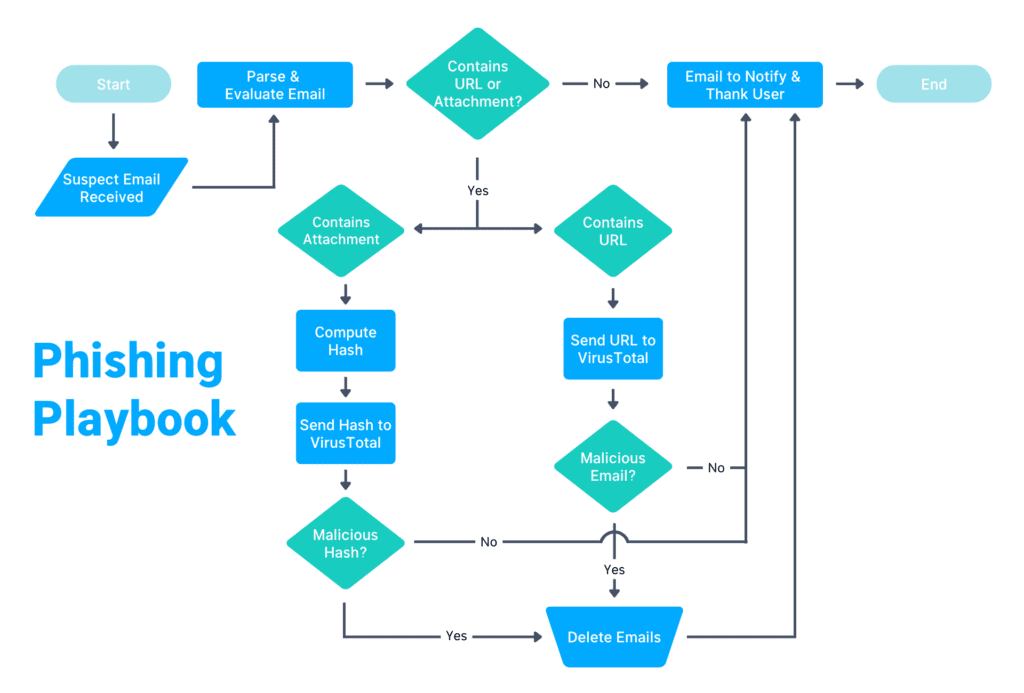

Plantilla de manual de respuesta a incidentes: phishing

Así como un director de orquesta guía a una orquesta a través de una sinfonía, una plantilla de manual de respuesta a incidentes orquesta las acciones de su equipo de seguridad cuando ocurre un ciberataque. Imagine una hoja de ruta clara y visual, como el diagrama a continuación, que describe cada paso, desde el momento en que suena una alerta hasta la restauración completa de sus sistemas. Esta plantilla no es solo un documento estático; es un plan dinámico que asigna roles, define canales de comunicación e incluso integra respuestas automatizadas, garantizando que cada miembro del equipo conozca su parte y que las acciones críticas se tomen con rapidez y eficiencia. Está diseñada para ser la única fuente de información veraz, minimizando el caos y maximizando su capacidad para mitigar amenazas, sin importar su complejidad.

Automatización de la respuesta a incidentes

Un respuesta automatizada a incidentes La solución proporciona a su organización las herramientas para modelar y automatizar procesos de respuesta manuales y que consumen mucho tiempo.

Las tareas que se pueden automatizar con automatización de seguridad, orquestación y respuesta (SOAR) incluyen:

- Revisión y análisis de fuentes de inteligencia de amenazas

- Investigación de incidentes relacionados con la recopilación y el análisis de registros

- Actualización de tickets

- Recopilación de métricas y creación de informes

- Envío de alertas por correo electrónico

- Resolución de alertas

Cada paso automatizado puede ahorrar minutos. cada alerta, ahorrando tiempo y mejorando la respuesta a incidentes de su organización.

La automatización de la respuesta a incidentes y los playbooks SOAR permiten a su organización gestionar más amenazas en el mismo tiempo. Además, al automatizar las respuestas, su equipo de ciberseguridad puede centrar su formación y habilidades en amenazas graves en lugar de tareas rutinarias. Este multiplicador de fuerza tiene el efecto positivo adicional de elevar la moral y reducir el agotamiento de los analistas.

TL;DR Cómo crear un manual de respuesta a incidentes

Un manual de respuesta a incidentes bien estructurado es crucial para minimizar los daños y garantizar la continuidad del negocio durante los ciberataques. Describe acciones claras y paso a paso para su equipo de seguridad, desde la detección inicial hasta la recuperación completa, y se ve reforzado por la automatización, especialmente con las soluciones SOAR. Los manuales eficaces definen roles, estandarizan la comunicación e incorporan la mejora continua basada en incidentes pasados y amenazas en evolución.

Preguntas frecuentes sobre el Manual de Respuesta Automatizada

¿Cuál es un ejemplo de manuales de respuesta a incidentes en acción?

Un ejemplo es un manual de phishing que bloquea automáticamente direcciones IP maliciosas, aísla los puntos finales afectados y notifica a los equipos de seguridad cuando un usuario informa un correo electrónico sospechoso.

¿Cuáles son los pasos de un manual de respuesta a incidentes de ransomware?

Los pasos clave incluyen: detección y contención (aislar los sistemas afectados), erradicación (eliminar ransomware), recuperación (restaurar desde copias de seguridad), análisis posterior al incidente y comunicación con las partes interesadas.

¿Cómo guía el manual de respuesta a incidentes del NIST a las organizaciones en sus esfuerzos de respuesta?

El Manual de respuesta a incidentes del NIST Proporciona un marco estandarizado que abarca cuatro fases: preparación, detección y análisis, contención/erradicación/recuperación y actividad posterior al incidente, ofreciendo un enfoque estructurado para todos los tipos de incidentes.

¿Qué debe incluirse en un manual de respuesta a incidentes de malware para manejar infecciones de manera eficaz?

Debe incluir pasos para identificar el tipo de malware, contener su propagación, erradicar la infección de todos los sistemas, restaurar los datos afectados e implementar medidas preventivas.

¿Cuáles son las consideraciones únicas para un manual de respuesta a incidentes en la nube?

Las consideraciones únicas incluyen modelos de responsabilidad compartida, recursos de nube efímeros, entornos impulsados por API, escalabilidad rápida e integración con herramientas de seguridad nativas de la nube para visibilidad y control.

Revisión del producto SANS: Swimlane para respuesta a incidentes y visibilidad

Profundice en cómo Swimlane Turbine, la plataforma de automatización de IA agente, ofrece una eficiencia y eficacia sin precedentes en la respuesta a incidentes y la visibilidad.