Planificar y ejecutar un flujo de trabajo de respuesta a incidentes de ciberseguridad implica intentar obtener certeza sobre hechos que no se pueden conocer de antemano. Ante este desafío, los gerentes de seguridad consideran que automatizar parte o la totalidad de su flujo de trabajo de respuesta a incidentes mediante... automatización y orquestación de la seguridad La solución SAO puede ofrecer numerosos beneficios. La automatización reduce la incertidumbre y promueve la eficiencia en el proceso de respuesta. Este artículo explora cómo lograrlo.

No incluya a la morsa en su planificación de respuesta a incidentes

El plan de respuesta a incidentes por la tragedia de la plataforma petrolera Deepwater Horizon en 2010 contenía un detalle curioso que revela mucho sobre por qué estos planes no siempre funcionan. El plan de 600 páginas Exigieron la protección de los leones marinos, las focas, las nutrias marinas y las morsas en el Golfo de México. Ninguno de estos animales habita en el Golfo de México, y están incluidos en el plan porque el texto fue copiado de un documento redactado para plataformas petrolíferas en el Ártico.

La única idea más ridícula que enviar gente a rescatar morsas en un clima tropical es pensar que un plan de respuesta estático de 600 páginas sería útil en una emergencia real. Incluso el mejor plan puede volverse inútil con el tiempo debido a la rotación de personal y los cambios en la tecnología relevante. Al preparar sus planes y flujos de trabajo de respuesta a incidentes, tenga en cuenta a las morsas para centrarse en lo importante.

Planes comunes de respuesta a incidentes

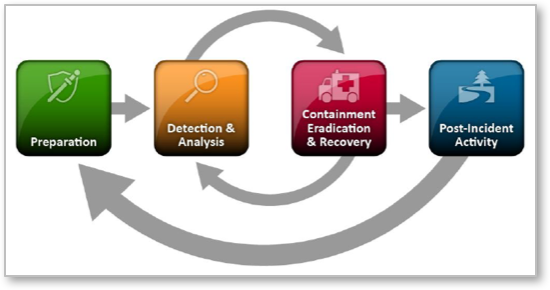

Figura 1: Flujo de trabajo básico de respuesta a incidentes. (Fuente: NIST – Guía de Manejo de Incidentes de Seguridad Informática – Publicación Especial 800-61)

Cada organización tiene su propio conjunto único de pasos de respuesta a incidentes. Sin embargo, la mayoría de los planes de respuesta a incidentes siguen un patrón establecido en el Guía de manejo de seguridad informática del Instituto Nacional de Estándares y Tecnología (NIST).

Como se muestra en la figura, hay cuatro elementos esenciales en el flujo de trabajo de respuesta a incidentes del NIST:

- Preparación

- Detección y análisis

- Contención, erradicación y recuperación

- Actividad post incidente.

Sin embargo, dentro de estas cuatro simples cajas puede haber cientos de pasos que conectan a docenas de personas y entidades, y que varían ampliamente según la organización.

Aspectos destacados de la respuesta a incidentes

Las recomendaciones del NIST, que son obligatorias para ciertos tipos de agencias gubernamentales y empresas, generalmente incluyen los siguientes elementos:

- Preparación - Como saben los gerentes de seguridad con experiencia, el mejor plan de respuesta a incidentes es el que nunca se necesita usar. El NIST recomienda centrarse en la prevención de incidentes. Es importante anticipar las amenazas y mitigarlas con contramedidas efectivas. Sin embargo, dado que el entorno de amenazas actual prácticamente garantiza la ocurrencia de incidentes, un flujo de trabajo de respuesta a incidentes se beneficia de una preparación sólida. Ya hay suficiente estrés cuando ocurre un incidente grave, y conviene no dejarse sorprender por algo realmente inesperado.

Como saben los administradores de seguridad experimentados, el mejor plan de respuesta a incidentes es el que nunca hay que utilizar.

- Detección y análisis – Este paso de respuesta a incidentes valida la ocurrencia de un incidente, determina qué sucedió y su gravedad, e implementa procedimientos de notificación. Los equipos de ciberseguridad están inundados de falsos positivos. Un buen plan de respuesta a incidentes reconoce inmediatamente las señales de un incidente, lo que ayuda a los responsables de seguridad a determinar si los eventos observados constituyen realmente un incidente. El flujo de trabajo debe incluir pasos para identificar los vectores de ataque, priorizar la gravedad del incidente, implementar medidas correctivas y comunicarse con las partes interesadas clave de forma oportuna. El proceso también debe incluir la documentación del incidente.

- Contención, erradicación y recuperación – El flujo de trabajo de respuesta a incidentes documenta invariablemente la contención de la amenaza. Este paso también elimina la amenaza del entorno, recupera los sistemas afectados, recopila y gestiona evidencias e identifica al atacante.

- Actividad posterior al incidente – Tras el incidente, la mayoría de los equipos analizan las lecciones aprendidas, ya que pueden ayudar a mejorar las defensas y las respuestas a incidentes en el futuro. En muchos casos, es importante conservar toda la evidencia recopilada durante el incidente para auditores, abogados, proveedores de tecnología, agencias gubernamentales, aseguradoras y otras partes interesadas.

- Coordinación – La respuesta a incidentes no es una actividad individual. Dependiendo del tamaño y el alcance de la organización y del incidente en sí, el plan de respuesta a incidentes puede implicar la comunicación con las partes interesadas internas, como los altos ejecutivos, el departamento jurídico y otros, o con terceros externos, como las fuerzas del orden y los medios de comunicación. La forma en que se gestionan estas comunicaciones puede aumentar o disminuir el impacto empresarial del incidente. Por ejemplo, una divulgación deficiente de una filtración de datos podría resultar en un costoso daño a la marca o en un aumento de los costos de atención al cliente. O peor aún, una comunicación deficiente de la información podría generar responsabilidades legales.

El documento del NIST deja claro que la respuesta a incidentes no es una actividad individual.

Automatización y orquestación de la seguridad (SAO) y planes de respuesta a incidentes

Un incidente de ciberseguridad combina riesgo y complejidad. Estos dos factores juntos rara vez son beneficiosos. El equipo debe actuar con rapidez y eficacia, aunque la naturaleza del incidente no se comprenda completamente desde el principio. Con o sin plan, es posible que no se sepa a qué partes interesadas se debe notificar, qué recursos se requieren, etc., cuando se detecta la amenaza por primera vez.

Una solución es automatizar tantos pasos del proceso como sea posible. De esta manera, los miembros del equipo pueden centrarse en asuntos importantes mientras que las tareas rutinarias, como el envío de notificaciones por correo electrónico y la evaluación de amenazas, se pueden realizar automáticamente. Esta es la idea que rodea automatización de la seguridad y orquestación (SAO). Las soluciones SAO, como Swimlane, reemplazan las tareas lentas y manuales de los analistas con una toma de decisiones a velocidad de máquina.

Las soluciones SOA, como Swimlane, eliminan las tareas analíticas manuales y lentas de las respuestas a amenazas y eventos.

Junto con la recopilación, estandarización y análisis exhaustivos de datos, SAO permite a los equipos de seguridad implementar soluciones sofisticadas. planes de respuesta a incidentes. Su efecto en un flujo de trabajo de respuesta a incidentes se ve así:

- Preparación - SAO permite convertir los planes desarrollados durante la preparación en flujos de trabajo automatizados y prácticos. Una solución SAO captura el conocimiento generado en la etapa de preparación, lo que la hace resistente a la rotación de personal y al olvido. Por ejemplo, si parte del plan incluye notificar a ciertas partes interesadas durante un incidente, dicha tarea se realizará automáticamente. El equipo no tendrá que abrir un PDF inédito para determinar a quién alertar.

- Detección y análisis – SAO optimiza los pasos críticos de detección y análisis. Por ejemplo, una solución SAO puede recopilar datos de alertas contextuales de múltiples fuentes, analizarlos y recomendar una estrategia al analista. O bien, puede ejecutar automáticamente las acciones preventivas adecuadas, como crear un ticket en JIRA, enviar correos electrónicos a las partes interesadas clave, poner la amenaza en cuarentena, actualizar la base de datos de amenazas, etc.

- Contención, erradicación y recuperación – La productividad del equipo es fundamental en la respuesta a incidentes, y los pasos a seguir pueden no estar alineados con las condiciones del personal en el momento del incidente. Sin embargo, las soluciones SAO ayudan al equipo de ciberseguridad a trabajar eficientemente y a ahorrar horas en la respuesta a incidentes y la detección de amenazas. Parte del aumento de la productividad se debe a la capacidad del miembro del equipo para supervisar un incidente desde una sola instancia y tomar las medidas necesarias.

- Incorporación de procesos de reacción en equipo Las soluciones SAO pueden imitar las prácticas detalladas de los mejores miembros del equipo de seguridad. Al integrar sus procesos de reacción (p. ej., qué es importante, qué no lo es, a quién llamar, a quién enviar un correo electrónico, qué hacer, etc.) en flujos de trabajo automatizados, la herramienta captura el conocimiento y las mejores prácticas. Al recordar cómo se hacen las cosas, SAO puede mitigar la pérdida de conocimiento durante la inevitable rotación de personal.

- Actividad posterior al incidente – Por su naturaleza, las soluciones SAO generan registros de las tareas de respuesta a incidentes que realizan. Esto permite una visión más integral de un incidente y ahorra tiempo al revisarlo una vez resuelto.

- Coordinación – Las soluciones SAO orquestan la coordinación entre personas, entidades y sistemas que surgen en los flujos de trabajo de respuesta a incidentes. Facilitan que los miembros del equipo se concentren en decisiones críticas en lugar de en las notificaciones: el sistema lo hace por ellos.

Cómo puede ayudar Swimlane

Swimlane cumple automatización y orquestación de la seguridad Fácil de implementar, usar, administrar y escalar, Swimlane permite a un equipo de operaciones de seguridad aprovechar las capacidades de sus soluciones de seguridad existentes y enriquecer la información presentada al analista.

¿Quieres saber más sobre la solución Swimlane SAO? Descarga nuestro ebook: Automatización de la respuesta a incidentes.