Las organizaciones monitorean, detectan y responden constantemente a alertas y amenazas potenciales a su entorno provenientes de diversas fuentes. Una fuente en particular, que puede ser un poco difícil de alcanzar y de la que se habla mucho menos, es la seguridad de la cadena de suministro. Las organizaciones dedican mucho tiempo a comprender cuándo se agregan dispositivos no autorizados a sus redes y cómo se protegen y monitorean. Por lo general, no inspeccionamos ni analizamos rigurosamente los dispositivos que recibimos de nuestros proveedores de confianza, lo cual es comprensible, ya que las habilidades y herramientas para inspeccionarlos no son las de un profesional de seguridad típico.

Cómo el gobierno federal protege las cadenas de suministro

Los propios proveedores dedican mucho tiempo y esfuerzo a comprender y proteger sus cadenas de suministro, y el gobierno tiene programas rigurosos, que incluyen La estrategia del DHS y DARPA SHIELD. Sin embargo, si miramos más allá de los proveedores y el gobierno federal, parece haber una disminución bastante significativa en cuanto a capacidad y enfoque. Como consumidores de hardware, asumimos que las fuentes a las que les compramos son confiables y que la seguridad de esos dispositivos está incluida en el precio del hardware. Pero al hacer esa suposición, nos exponemos a un riesgo potencial, o al menos lo ignoramos.

Las amenazas potenciales en la cadena de suministro son comunes

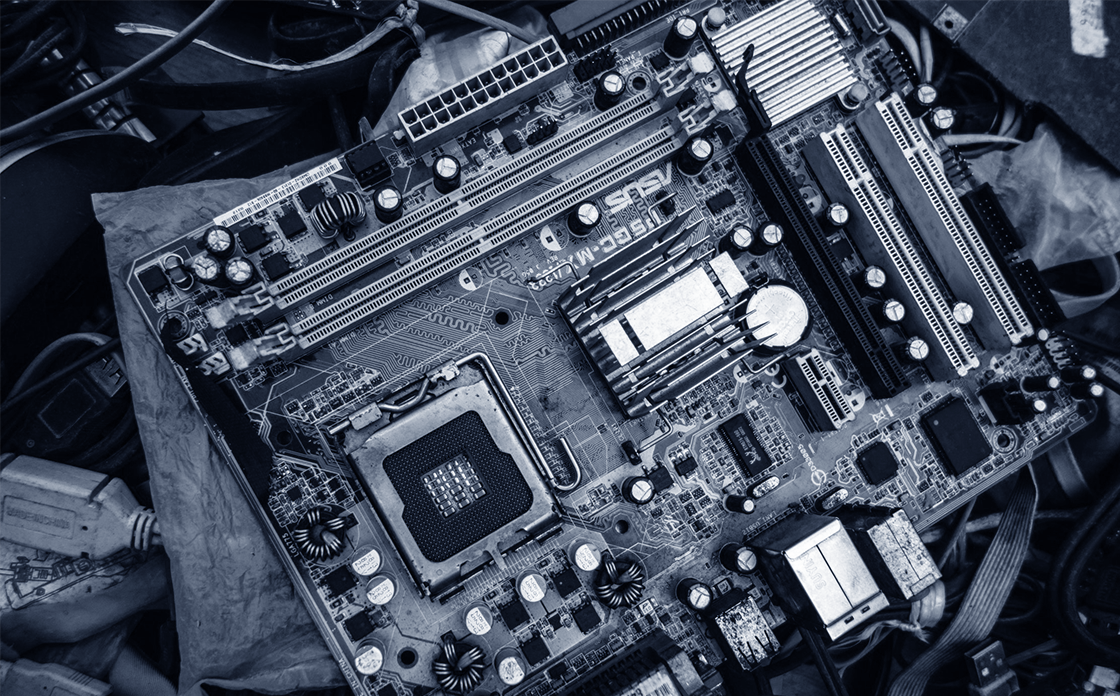

No voy a entrar en una diatriba del tipo "se está cayendo el cielo y todo su hardware está comprometido", pero al considerar todos los riesgos potenciales para su organización, es bueno tener en cuenta las posibles amenazas en su cadena de suministro. Y no es que estos riesgos sean inéditos. Hay ejemplos de proveedores que envían hardware nuevo y reacondicionado con software espía, como en los casos de Lenovo preinstala software espía en sus portátiles y Advertencia de Dell sobre malware en placas base de servidores. También hay software de prueba de concepto que se ha creado que, en el momento de su lanzamiento, se podía aprovechar en más de 100 placas base diferentes. Y cada año en Defcon, Además de los concursos de barbas, cervezas refrescantes y hacking de coches, también hay un concurso para acceder específicamente a equipos antimanipulación (con precinto de seguridad) y su embalaje. Esto no se trata solo de miedo, incertidumbre y duda (FUD).

Cómo asegurar la cadena de suministro

Entonces, ¿qué puede hacer al respecto? Obviamente, investigar cómo sus proveedores protegen su cadena de suministro y exigirles responsabilidades es un buen comienzo, pero no sirve de nada a posteriori. Como regla general, debe tener cuidado con los equipos reacondicionados, especialmente si no provienen directamente del proveedor OEM. Pero si un dispositivo se ve comprometido, independientemente de si se trata de hardware, malware u otra causa, habrá algún tipo de comunicación con una fuente externa para que estas capacidades puedan exfiltrar datos o ejecutar acciones remotamente. Proteger su red se reduce a las operaciones de seguridad estándar y la monitorización de las comunicaciones de red que se producen en la empresa, desde el punto final hasta el perímetro.

Desafíos para la seguridad de la cadena de suministro

Sin embargo, este enfoque presenta dos desafíos. En primer lugar, si el activo afectado es una computadora portátil o un dispositivo móvil, existe la oportunidad de aprovechar el Wi-Fi abierto (como se describe en Jonathan Brossard en el documento técnico citado anteriormente), que no puede monitorear. Además, su infraestructura fija también puede comprometer su red en general. Por ejemplo, un servidor comprometido con acceso restringido a internet podría acceder a su red Wi-Fi para invitados para conectarse a un sitio externo y descargar un conjunto malicioso de instrucciones de comando y control.

El segundo problema es el frecuente exceso de información que monitorizar. ¿Cómo se filtra todo el tráfico que proviene de fuentes internas? Si bien las listas blancas y las cadenas de agente de usuario son excelentes maneras de garantizar que el tráfico de red solo se dirija a ubicaciones autorizadas, no siempre permiten identificar el problema. Detectar una cantidad inusualmente grande de fallos del agente de usuario o solicitudes web fallidas podría ser uno de los mejores métodos para identificar este tipo de comunicaciones, pero debido al gran volumen de eventos, esto suele ser inviable.

Cómo la automatización de la seguridad facilita la seguridad de la cadena de suministro

Aquí es donde automatización de la seguridad Puede ser su aliado, ayudándole a modelar la identificación de falsos positivos, intentos de comunicación benignos y, en última instancia, maliciosos a velocidades de máquina. Una cosa que puede hacer es ser proactivo al investigar las sesiones de red que se dirigen a destinos nuevos o desconocidos y notificar automáticamente (por Slack, correo electrónico, ticket, etc.) a su equipo de seguridad. Y si tiene dificultades para investigar las direcciones de destino (IP/URL/dominio), puede usar la automatización para aprovechar recursos de investigación, como WhoIS, Dominio, ASN, GeoIP o información de inteligencia de amenazas. Estos pueden aprovecharse para identificar automáticamente direcciones de destino potencialmente maliciosas y hacer que el proceso de clasificación de cantidades masivas de sesiones de red sea más manejable.