Face à la sophistication et à la fréquence croissantes des cyberattaques, les équipes de sécurité sont mises à rude épreuve. Malgré l'augmentation des budgets alloués à la sécurité, la plupart des entreprises peinent à recruter suffisamment de personnel qualifié pour gérer l'ensemble des menaces.

Les grandes organisations reçoivent jusqu'à 10 000 alertes de sécurité par jour.

La pénurie de personnel généralisée dans le secteur, conjuguée à l'explosion des nouvelles menaces et des points d'entrée vulnérables, empêche les équipes de sécurité de gérer manuellement les menaces potentielles. Face à un tel flux constant de menaces, elles ne peuvent tout simplement pas enquêter sur la grande majorité des attaques potentielles.

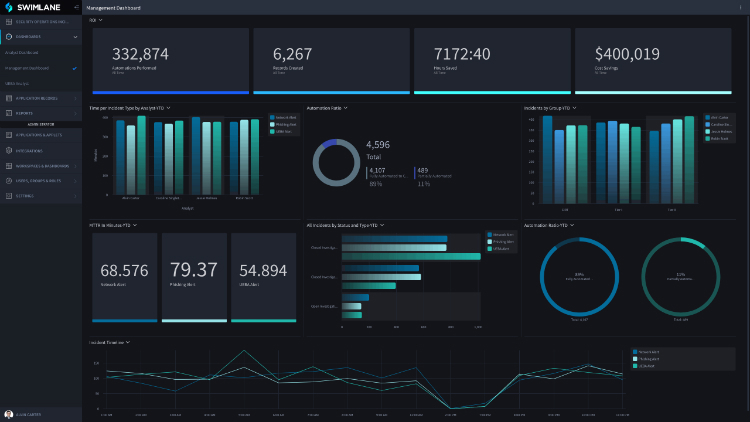

C’est pourquoi de nombreuses équipes se tournent vers des outils d’automatisation qui promettent d’alléger la charge de travail liée aux investigations sur les menaces et d’accroître l’efficacité. L’intégration de ces outils d’automatisation aux analystes humains révèle tout le potentiel de la gestion des opérations de sécurité. De plus, l’utilisation de l’automatisation avec avancé orchestration de la sécurité tire parti des atouts des deux solutions pour affiner la surveillance de la sécurité et réduire le temps moyen de résolution (MTTR).

Que devez-vous rechercher dans une solution d'automatisation et d'orchestration de la sécurité ?

Recherche et évaluation proactives des menaces

Dans le contexte actuel des menaces, la vigilance passive ne suffit plus. Les stratégies de sécurité efficaces agissent sans attendre qu'un problème soit signalé. Compte tenu du nombre considérable de menaces potentielles, moins de 1 % des alertes de sécurité critiques font l'objet d'une analyse manuelle. C'est pourquoi les meilleurs outils utilisent des flux de travail automatisés pour rechercher en continu les menaces potentielles, analyser les alertes et transmettre les résultats à l'équipe de sécurité via un système centralisé. Cette approche tire pleinement parti des compétences de vos équipes et de vos outils technologiques grâce à :

- La chasse automatisée aux menaces fournit aux analystes des informations plus complètes et de meilleure qualité sur les menaces potentielles avant qu'elles ne deviennent un problème.

- Des outils de triage plus intelligents qui analysent automatiquement les alarmes des logiciels SIEM, en intégrant le contexte des événements afin de réduire les recherches manuelles fastidieuses.

- Une meilleure veille sur les menaces permet de mettre à jour en permanence les processus actuels en fonction de l'évolution des indicateurs de compromission (IOC), afin que les analystes puissent agir plus rapidement.

Surveillance complète des menaces internes

Tout en surveillant de près les potentielles attaques externes, les entreprises doivent également prévenir les intrusions internes, qui présentent des défis spécifiques. Par exemple, les attaques internes sont particulièrement difficiles à détecter car elles ont tendance à se propager sur plusieurs systèmes et à ressembler fortement à l'activité normale des utilisateurs.

Cependant, la vérification manuelle des permissions utilisateur pour identifier les comportements anormaux est lente et fastidieuse. Votre équipe n'a pas le temps de valider manuellement toutes les activités des utilisateurs. Par conséquent, vous avez besoin d'un moyen de déléguer une partie de cette tâche à des systèmes automatisés capables de :

- Identifiez les menaces internes avant qu'elles ne causent des dommages importants grâce à une vérification rapide

- Désactiver les comptes utilisateurs et déclencher une mise en quarantaine immédiate

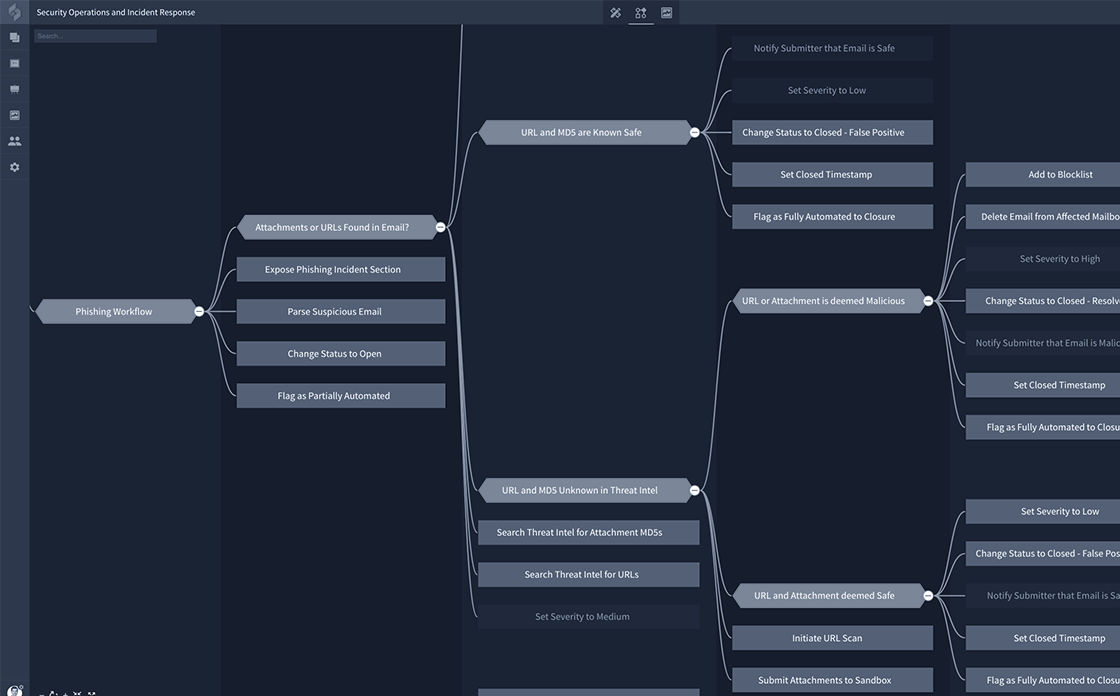

- Automatisez l'analyse du phishing pour lutter contre le volume incroyablement élevé d'e-mails de phishing potentiels reçus quotidiennement.

Bien que les menaces externes soient au cœur de nombreuses stratégies de sécurité, les organisations doivent également être attentives aux activités internes suspectes.

Collecte accrue de données pour une compréhension immédiate et à long terme

L'association de l'automatisation et de l'orchestration de la sécurité permet à la gestion des opérations de sécurité de disposer de plus de données et d'une meilleure gestion des recherches collectées automatiquement.

Dans le contexte actuel, les données constituent à la fois un atout essentiel et une source majeure de risques, selon la capacité des outils à les collecter et à les stocker. Lors d'enquêtes numériques, les enquêteurs doivent généralement recueillir des preuves auprès de multiples systèmes tiers, ce qui représente une charge de travail manuelle considérable et un temps précieux. L'accès à des données de veille sur les menaces à long terme permet aux équipes SecOps d'élaborer des stratégies de sécurité pérennes. Les équipes de sécurité capables d'intégrer l'automatisation au processus d'investigation peuvent réagir plus rapidement aux menaces réelles, réduisant ainsi drastiquement le MTTR et minimisant les risques.

- Automatisation de la collecte de données médico-légales à partir de plusieurs outils et stockage des preuves dans un référentiel centralisé

- L'intégration de la gestion des dossiers permet un accès immédiat et intuitif à tous les détails médico-légaux nécessaires, réduisant considérablement le temps requis pour mener une enquête.

- Utiliser les indicateurs recueillis au fil du temps pour identifier les opportunités d'utilisation plus ciblée de l'automatisation et de l'orchestration

Automatisation et orchestration de la sécurité des couloirs de nage

Automatisation et orchestration de la sécurité L'amélioration de la gestion des opérations de sécurité est essentielle. Swimlane offre une solution complète, facile à configurer et intuitive. Ses outils performants rationalisent les flux de travail de réponse aux incidents, optimisant ainsi les opérations de sécurité globales grâce à l'exploitation et à l'amélioration de l'infrastructure de sécurité existante de l'organisation.

La solution peut être utilisée pour :

- Identifier et se défendre contre les attaques de phishing

- Améliorer le triage SIEM

- Soutenir une meilleure chasse aux menaces

- Contribuer à la détection des menaces internes

- Compiler de meilleurs renseignements sur les menaces

- Appliquer la vérification d'identité

- Enquêtes médico-légales complètes et exhaustives

- Renforcer la protection des terminaux

Les analystes n'ont plus à perdre de temps à collecter des informations et à trier des alertes, ce qui leur permet de consacrer moins de temps aux tâches administratives et plus de temps à l'étude des menaces potentielles.

Pour en savoir plus sur l'amélioration de la gestion des opérations de sécurité grâce à l'automatisation et à l'orchestration de la sécurité, Contactez-nous.