Comment élaborer un plan de réponse aux incidents en 9 étapes

Pour élaborer un plan de réponse aux incidents, décrivez systématiquement les étapes que votre organisation suivra, de la détection d'un incident à son rétablissement complet, en précisant clairement les rôles, les protocoles de communication et les procédures d'escalade. Ce plan constitue une ressource essentielle pour assurer la continuité des activités et minimiser l'impact des incidents de sécurité.

Disposer d'un plan de réponse aux incidents est essentiel pour aider votre entreprise à enquêter sur les violations de données et à y réagir. Mais qu'est-ce qu'un plan exactement, comment le créer et pourquoi en avez-vous besoin ?

Qu'est-ce qu'un plan de réponse aux incidents ?

Un plan de réponse aux incidents est un ensemble de règles décrivant au moins une action à exécuter à partir de données d'entrée et déclenchée par un ou plusieurs événements. Il s'agit d'un élément essentiel de la cybersécurité, notamment en ce qui concerne… automatisation de la sécurité plateformes et orchestration, automatisation et réponse en matière de sécurité (SOAR) solutions. Il s'agit de représenter un processus de sécurité de base de manière généralisée, utilisable dans diverses entreprises.

Un plan de réponse aux incidents décrit fondamentalement non pas une seule action, mais une série d'actions à exécuter en fonction de données spécifiques ou d'événements déclenchés par divers éléments. Ce plan constitue un pilier essentiel de la cybersécurité, notamment pour les plateformes d'automatisation de la sécurité et les solutions SOAR. Comprendre les différentes modalités de réponse aux incidents est crucial. types de cyberattaques Il est essentiel de disposer de manuels d'intervention efficaces pour simplifier les processus complexes de réponse aux incidents et les intégrer dans un cadre généralisé, mais hautement adaptable. Ce cadre est conçu pour être flexible et applicable à diverses entreprises, quels que soient leur taille ou leur secteur d'activité.

Éléments clés d'un plan de réponse aux incidents

Selon l'IACD, Les manuels de réponse aux incidents “ comblent le fossé entre les politiques et procédures d'une organisation et une solution d'automatisation de la sécurité ”.”

Bien que plan d'intervention en cas d'incident Ce document décrit les rôles et les exigences de communication, et indique les actions à entreprendre face aux menaces. En cas de menace, chaque seconde compte. Il est donc essentiel d'éliminer les étapes et les informations superflues du processus de réponse aux incidents.

Les manuels de réponse aux incidents (manuels IR) peuvent être partagés entre les organisations et comprennent des composants communs, tels que :

- Condition déclenchante : Le premier événement du scénario déclenche les étapes suivantes. Il s'agit souvent du problème de sécurité traité par l'ensemble du scénario.

- Étapes du processus : Cela inclut toutes les activations majeures que les organisations doivent mettre en œuvre pour se conformer aux politiques et procédures déclenchées par l'événement initial. Il s'agit de l'élément central d'un plan de gestion des incidents, comprenant des étapes clés telles que la génération d'actions de réponse, l'autorisation des réponses, la mise en quarantaine, etc. Ces étapes favorisent généralement l'automatisation future (sous supervision humaine), même si l'organisation ne dispose pas actuellement des capacités nécessaires.

- Meilleures pratiques et politiques locales : Ces éléments dépendent de votre secteur d'activité. Ils comprennent des activités pouvant être menées en complément des étapes principales du processus.

- État final : Il s'agit de l'objectif final du plan d'intervention en cas d'incident. C'est le résultat souhaité, en fonction de la situation initiale, qui marque la fin du plan.

- Lien avec les exigences de gouvernance et de réglementation : Ce composant établit un lien entre les étapes clés du processus et celles requises par les différentes lois et réglementations en matière de conformité.

Comment élaborer un plan de réponse aux incidents en 9 étapes

Voici les étapes recommandées par l'IACD Voici les étapes à suivre pour élaborer un plan de réponse aux incidents :

1. Définir la condition déclenchante et les types d'incidents

Identifiez clairement les déclencheurs ou événements spécifiques qui initient le scénario, tels qu'une alerte de sécurité, un signalement d'utilisateur ou une anomalie système. Classez-les par type d'incident (par exemple, infection par un logiciel malveillant, violation de données, etc.)., hameçonnage mobile tentative (attaque DDoS) pour créer des scénarios ciblés.

2. Décrire toutes les actions et dépendances potentielles

Dressez la liste de toutes les actions envisageables en réponse à la condition initiale, en tenant compte des aspects techniques et non techniques. Cartographiez les dépendances entre ces actions afin de comprendre le flux logique.

3. Prioriser les actions (obligatoires vs facultatives)

Classez chaque action comme “ obligatoire ” (doit être mise en œuvre pour atténuer la menace et atteindre un résultat défini) ou “ facultative ” (meilleures pratiques, améliorations ou mesures supplémentaires qui améliorent la réponse mais ne sont pas strictement nécessaires à l’atténuation initiale).

4. Élaborer le flux de travail du processus principal

Concevez le flux de processus principal en utilisant uniquement les éléments “ obligatoires ” identifiés à l’étape 3. Ce flux constitue la base de votre plan d’action et garantit le respect des étapes critiques. Pour plus de clarté, visualisez-le à l’aide d’organigrammes ou de diagrammes de couloirs.

5. Intégrer les activités optionnelles par fonction

Examinez les actions “ facultatives ” et regroupez-les par activité ou fonction (par exemple : surveillance, enrichissement des données, réponse automatisée, vérification, atténuation, communication). Cela permet d’organiser efficacement les étapes complémentaires.

6. Intégrer les processus optionnels dans le flux de travail

Modifiez le processus principal créé à l'étape 4 afin d'indiquer les points logiques où des processus ou activités optionnels pourraient être initiés ou intégrés. Cela garantit la flexibilité tout en préservant la réponse principale.

7. Documenter les actions facultatives avec des instructions claires

Détaillez les actions optionnelles catégorisées, en fournissant des instructions claires et des critères pour leur exécution. Intégrez-les dans un encadré “ options ” ou une annexe, en y faisant référence dans le flux de travail principal.

8. Définir les états finaux, l'escalade et les transferts

Identifiez clairement les états finaux possibles du plan d'action (par exemple : incident résolu, atténué, transmis à une autre équipe ou à un autre plan d'action). Définissez les voies et les critères d'escalade, ainsi que les points de transfert clairs vers d'autres équipes ou processus.

9. Identifier la conformité réglementaire et les obligations de déclaration

Énumérez toutes les lois réglementaires et exigences sectorielles pertinentes que le guide aide à satisfaire (par exemple, RGPDInclure les exigences et les délais de déclaration spécifiques qui doivent être respectés pendant et après un incident.

Quand utiliser un manuel de réponse aux incidents

Un plan de réponse aux incidents est une ressource précieuse qui doit être utilisée de manière stratégique face à un large éventail d'incidents de cybersécurité. Son rôle dépasse le simple cadre des violations majeures et englobe de nombreux scénarios où une réponse structurée et efficace est essentielle. Voici quelques exemples clés où le déploiement d'un plan de réponse aux incidents de sécurité s'avère particulièrement avantageux :

- Attaques par rançongiciel : Les procédures de réponse aux incidents sont indispensables face aux attaques de rançongiciels, car des actions immédiates et coordonnées sont cruciales pour prévenir les pertes de données et atténuer les risques financiers et opérationnels. Ces procédures guident l'organisation sur le confinement du rançongiciel, les protocoles de communication et les procédures de déchiffrement potentielles.

- Attaques de phishing : En cas d'attaques de phishing, où des courriels ou des tentatives de communication trompeuses peuvent compromettre des informations sensibles, un plan de gestion des incidents (PRA) fournit des instructions claires aux responsables de la gestion des incidents. Ces instructions peuvent inclure l'identification des comptes compromis, la mise en quarantaine des courriels malveillants et l'information des utilisateurs concernés.

- Infections par logiciels malveillants : Les plans de réponse aux incidents sont essentiels lorsqu'un logiciel malveillant infiltre les systèmes d'une organisation. Ils décrivent les procédures d'isolement des appareils infectés, d'analyse du logiciel malveillant et de mise en œuvre des mesures correctives, indispensables pour prévenir toute propagation et tout dommage supplémentaires.

- Applications compromises : Lorsqu'une application d'une organisation est compromise ou que des vulnérabilités sont exploitées, les procédures de réponse aux incidents (IR) sont mises en œuvre pour résoudre rapidement le problème. Elles peuvent guider le processus d'isolation des applications affectées, de correction des vulnérabilités et de réalisation d'évaluations de sécurité.

- Attaques par déni de service distribué (DDoS) : Les attaques DDoS peuvent perturber les services en ligne et impacter l'expérience client. Les guides de bonnes pratiques proposent une approche structurée pour gérer les incidents DDoS, incluant l'analyse et le détournement du trafic, ainsi que des stratégies de communication pour garantir la disponibilité du service.

- Menaces internes : Les guides de gestion des risques sont également utiles en cas de menaces internes, lorsque des employés ou des personnes internes compromettent la sécurité, intentionnellement ou non. Ils aident les organisations à enquêter sur l'incident, à atténuer les risques et à mettre en œuvre des mesures pour prévenir de futures menaces internes.

- Tri des incidents : Au-delà des types d'attaques spécifiques, les procédures de réponse aux incidents de sécurité peuvent servir au triage général des incidents. Elles permettent d'évaluer la gravité d'un incident, de mobiliser les équipes d'intervention appropriées et de mettre en œuvre des mesures de confinement.

- Amélioration continue : De plus, les guides de gestion des incidents peuvent servir aux initiatives d'amélioration continue en cybersécurité. Leur révision et leur perfectionnement réguliers garantissent leur adéquation aux menaces et technologies en constante évolution.

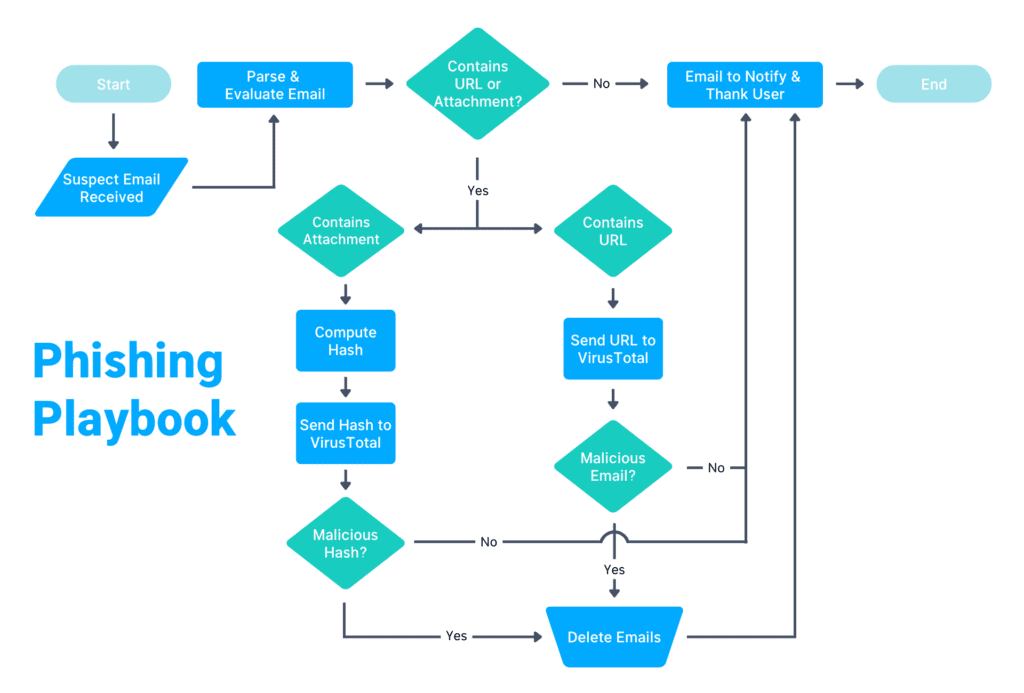

Modèle de plan de réponse aux incidents : Hameçonnage

À l'instar d'un chef d'orchestre dirigeant une symphonie, un modèle de plan de réponse aux incidents orchestre les actions de votre équipe de sécurité en cas de cyberattaque. Imaginez une feuille de route claire et visuelle, comme le schéma ci-dessous, détaillant chaque étape, de l'alerte initiale à la restauration complète de vos systèmes. Ce modèle n'est pas un simple document statique ; c'est un plan dynamique qui attribue les rôles, définit les canaux de communication et intègre même des réponses automatisées, garantissant ainsi que chaque membre de l'équipe connaisse son rôle et que les actions critiques soient entreprises rapidement et efficacement. Conçu pour être la source unique d'information fiable, il minimise le chaos et maximise votre capacité à atténuer les menaces, aussi complexes soient-elles.

Automatisation de la réponse aux incidents

Un réponse automatisée aux incidents Cette solution fournit à votre organisation les outils nécessaires pour modéliser et automatiser les processus de réponse manuels et chronophages.

Les tâches qui peuvent être automatisées grâce à l'automatisation, l'orchestration et la réponse en matière de sécurité (SOAR) comprennent :

- Examen et analyse des sources de renseignements sur les menaces

- Enquêter sur les incidents liés à la collecte et à l'analyse des journaux de bord

- Mise à jour des billets

- Collecte de données et création de rapports

- Envoi d'alertes par e-mail

- Résolution des alertes

Chaque étape automatisée peut faire gagner de précieuses minutes. chaque alerte, gain de temps et amélioration de la réponse aux incidents au sein de votre organisation.

L'automatisation de la réponse aux incidents et les playbooks SOAR permettent à votre organisation de gérer davantage de menaces dans le même laps de temps. De plus, grâce à l'automatisation des réponses, votre équipe de cybersécurité peut concentrer ses efforts et ses compétences sur les menaces sérieuses plutôt que sur les tâches répétitives. Ce gain de productivité a également l'avantage d'améliorer le moral des équipes et de réduire l'épuisement professionnel des analystes.

En bref : Comment élaborer un plan de réponse aux incidents

Un plan de réponse aux incidents bien structuré est essentiel pour minimiser les dégâts et garantir la continuité des activités lors de cyberattaques. Il décrit des actions claires et détaillées pour votre équipe de sécurité, de la détection initiale à la restauration complète, et est optimisé par l'automatisation, notamment grâce aux solutions SOAR. Les plans efficaces définissent les rôles, standardisent la communication et intègrent une démarche d'amélioration continue basée sur les incidents passés et l'évolution des menaces.

FAQ sur le guide de réponse automatisée

Quel est un exemple de procédure de réponse aux incidents mise en œuvre ?

Par exemple, un plan d'action anti-phishing bloque automatiquement les adresses IP malveillantes, isole les terminaux affectés et notifie les équipes de sécurité lorsqu'un utilisateur signale un courriel suspect.

Quelles sont les étapes d'un plan de réponse à un incident de type ransomware ?

Les étapes clés comprennent : la détection et le confinement (isolation des systèmes affectés), l'éradication (suppression du ransomware), la récupération (restauration à partir des sauvegardes), l'analyse post-incident et la communication avec les parties prenantes.

Comment le guide de réponse aux incidents du NIST accompagne-t-il les organisations dans leurs efforts de réponse ?

Le Manuel de réponse aux incidents du NIST propose un cadre standardisé comprenant quatre phases : préparation, détection et analyse, confinement/éradication/rétablissement et activités post-incident, offrant une approche structurée pour tous les types d'incidents.

Que doit contenir un plan de réponse aux incidents liés aux logiciels malveillants pour gérer efficacement les infections ?

Il devrait inclure des étapes pour identifier le type de logiciel malveillant, contenir sa propagation, éradiquer l'infection de tous les systèmes, restaurer les données affectées et mettre en œuvre des mesures préventives.

Quelles sont les considérations spécifiques à prendre en compte pour un plan de réponse aux incidents dans le cloud ?

Les considérations spécifiques incluent les modèles de responsabilité partagée, les ressources cloud éphémères, les environnements pilotés par API, la scalabilité rapide et l'intégration avec des outils de sécurité natifs du cloud pour la visibilité et le contrôle.

Test produit SANS : Swimlane pour la réponse aux incidents et la visibilité

Découvrez en détail comment Swimlane Turbine, la plateforme d'automatisation IA agentique, offre une efficacité et une performance sans précédent en matière de réponse aux incidents et de visibilité.