Surveillance, évaluation et réponse aux fuites d'identifiants

Les nombreuses possibilités d'utilisation conjointe des produits Swimlane et Recorded Future offrent des cas d'usage uniques et performants. La surveillance de l'exposition des identités est un exemple récent qui mérite d'être souligné.

Avant toute chose, vous aurez besoin de Swimlane et du nouveau module Identity Intelligence de Recorded Future. Cette fonctionnalité est conçue pour fournir aux utilisateurs les dernières informations sur les fuites d'identifiants provenant du web. Grâce aux sources exclusives de Recorded Future, les utilisateurs peuvent être avertis dès que leurs informations sont détectées dans une nouvelle fuite. C'est crucial, car une fuite d'identifiants non détectée pourrait avoir des conséquences désastreuses entre de mauvaises mains. Le nouveau module Identity Intelligence de Recorded Future offre aux analystes toutes les informations nécessaires pour empêcher proactivement les personnes malveillantes de trouver des identifiants actifs.

Swimlane et Recorded Future se sont associés pour accélérer la correction des identifiants compromis grâce à l'automatisation low-code, et ont récemment co-organisé un webinaire sur le sujet ensemble.Il va de soi que la réponse aux alertes de compromission d'identifiants est une procédure urgente. Notre objectif pour nos clients communs est de permettre aux analystes de transférer un maximum de tâches vers les flux de travail automatisés low-code de Swimlane. Ainsi, des cas d'utilisation automatisés comme celui-ci permettront aux analystes de réduire leur temps de réponse et de se consacrer à des missions de sécurité plus stratégiques.

Voyons comment ça fonctionne

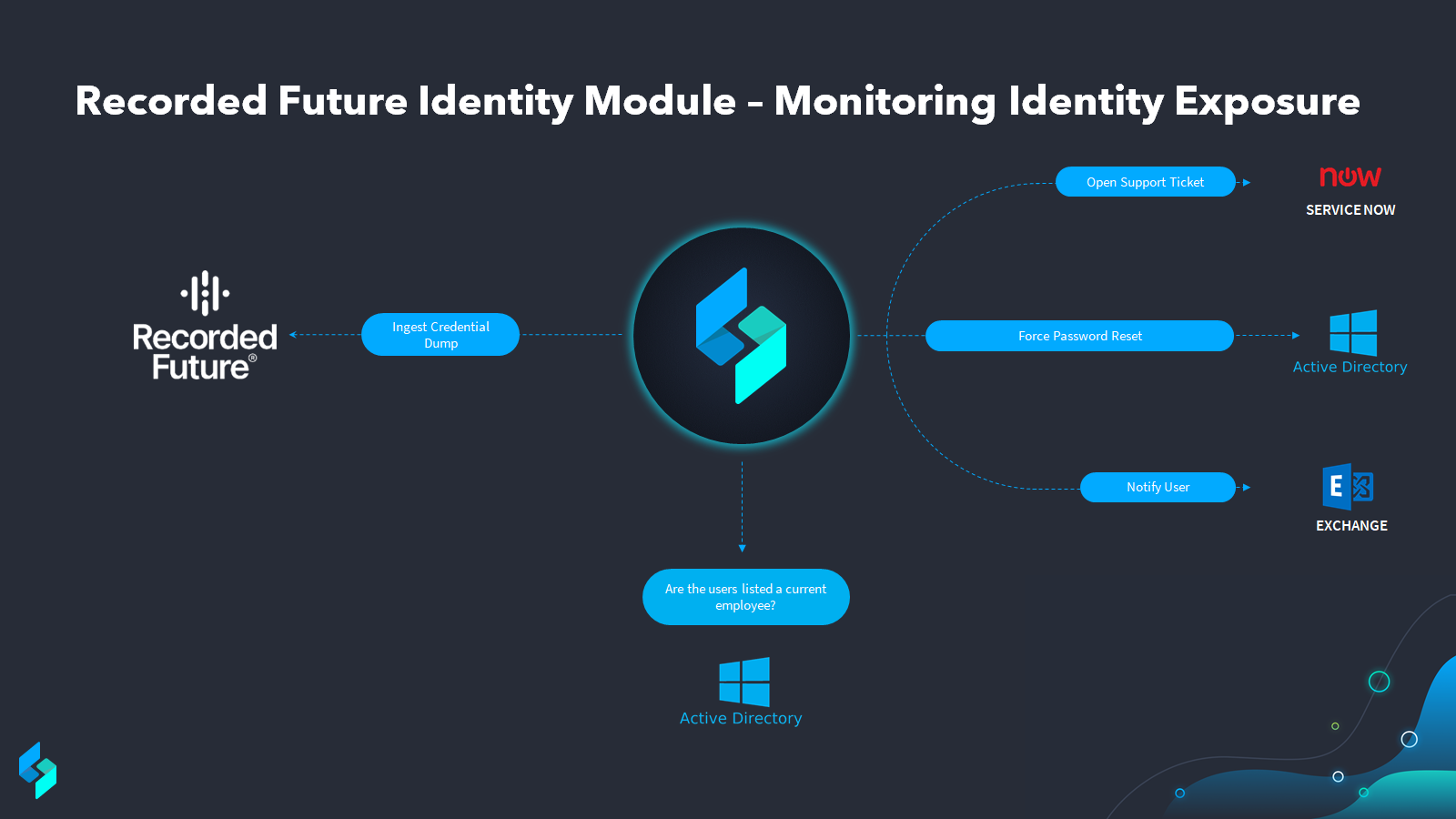

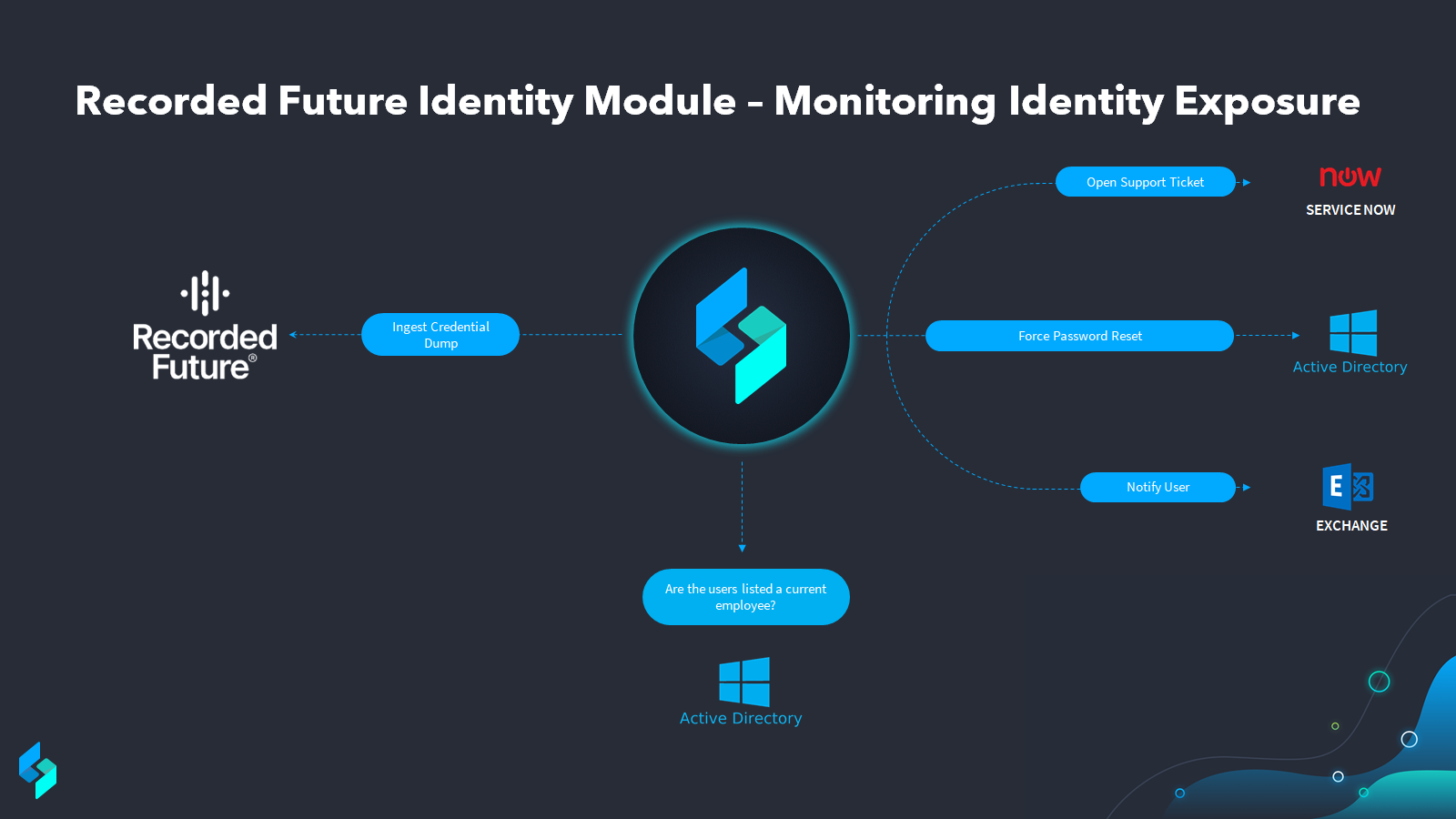

Le schéma ci-dessus illustre le déroulement général de l'automatisation de l'extraction de ces identifiants. Pour une explication plus détaillée, nous avons décomposé ce cas d'utilisation en quatre étapes simples.

Recorded Future identifie une fuite d'identifiants :Notre flux de travail commence lorsque le module d'identité de Recorded Future récupère un nouveau fichier d'informations d'identification provenant de l'une de ses nombreuses sources pour le domaine que nous lui avons demandé de surveiller.

Recorded Future envoie les identifiants détectés à Swimlane : Cette liste d'identifiants est ensuite automatiquement importée dans Swimlane à intervalles réguliers. Une fois l'importation terminée, Swimlane crée automatiquement un enregistrement pour chaque identifiant et lance le processus d'enrichissement.

Swimlane enrichit le renseignement sur les menaces :Maintenant que nous avons la liste et que nous savons que tous les identifiants concernent le bon domaine de l'entreprise, nous pouvons la vérifier dans Active Directory ou un autre outil d'annuaire afin de nous assurer qu'elle ne concerne que les identifiants de nos employés actuels. Pour tous les autres, l'automatisation peut déclencher des actions pour garantir leur désactivation.

Les analystes reçoivent des renseignements exploitables et suppriment les identifiants divulgués : Une fois que nous avons identifié uniquement nos employés actifs figurant dans la fuite d'identifiants, les analystes peuvent exploiter l'automatisation Swimlane de différentes manières, selon ce qui convient le mieux à leur organisation. La méthode la plus simple consiste à forcer la réinitialisation des mots de passe de tous les employés actuels présents dans la liste de la fuite, comme illustré dans le schéma ci-dessus. Cela garantit la désactivation de tous les identifiants exposés, quel que soit l'utilisateur qui y a accès. Avec cette configuration, l'ensemble du processus peut être automatisé. Pour ceux qui souhaitent examiner plus en détail les identifiants exposés afin de vérifier qu'il ne s'agit pas d'anciens mots de passe d'employés actuels, des tables arc-en-ciel peuvent être utilisées pour analyser chaque hachage individuellement.

Résultats de l'automatisation de la sécurité low-code

L'automatisation de l'ensemble du domaine peut être utilisée dans ce cas d'usage, ce qui permet un gain de temps considérable tout au long du cycle de vie et rend la tâche beaucoup plus gérable pour les équipes de sécurité. Toutes les opérations d'enrichissement et les actions peuvent être effectuées directement depuis la plateforme Swimlane, optimisant ainsi le temps habituellement consacré à jongler entre différents outils pour approfondir l'investigation ou prendre des mesures. À mesure que de plus en plus de ces fuites d'identifiants se retrouvent sur le web :

Pour en savoir plus sur cette intégration, inscrivez-vous à notre prochaine conférence. webinaire !

Turbine de couloir de nage

Réservez une démonstration en direct de Swimlane Turbine avec nos experts ! Découvrez comment notre plateforme d’automatisation de la sécurité basée sur l’IA peut vous aider à résoudre les problèmes les plus complexes au sein de votre organisation de sécurité.