Les techniques automatisées de lutte contre le phishing révolutionnent la manière dont les individus et les organisations se défendent contre la menace constante et évolutive des attaques de phishing. Hameçonnage, un type d'attaque de cybersécurité L’envoi de courriels semblant provenir de sources réputées afin d’extorquer des informations personnelles ou de déployer des logiciels malveillants demeure une menace répandue à laquelle toute organisation doit faire face.

Il est important de comprendre les approches novatrices qui redessinent le paysage de la lutte contre le phishing. méthodes et comment automatisation de la sécurité C'est le meilleur moyen de défendre votre organisation contre eux.

Qu'est-ce que l'antiphishing ?

La lutte contre le phishing désigne les mesures et les technologies conçues pour se protéger contre les attaques de phishing, comme les courriels et les techniques de fraude. hameçonnage mobile, le spear phishing et attaques de baleines.La lutte contre le phishing comprend des techniques permettant de détecter et de contrer les tentatives d'accès non autorisé à des données personnelles, telles que : mots de passe et les numéros de carte de crédit, visant à améliorer la sécurité en ligne et protéger les utilisateurs et prévenir la fraude financière.

Le rôle de l'automatisation dans la lutte contre le phishing

Les techniques automatisées de lutte contre le phishing offrent une solution dynamique en identifiant rapidement, analyser et neutraliser les menaces. Ces systèmes y parviennent en utilisant des algorithmes avancés et des modèles d'apprentissage automatique pour tirer des enseignements des nouvelles tactiques, assurant une protection continue et à jour.

Les quatre principales techniques automatisées de lutte contre le phishing comprennent :

1. Filtrage des courriels

Le filtrage des courriels constitue votre première ligne de défense contre hameçonnage Grâce à des opérations automatisées, chaque courriel entrant fait l'objet d'une analyse approfondie afin de détecter tout contenu suspect. Cela inclut les liens malveillants, les pièces jointes problématiques ou les structures textuelles trompeuses conçues pour imiter des communications légitimes. En identifiant et en filtrant immédiatement ces messages potentiellement dangereux, l'automatisation de la sécurité les empêche d'atteindre la boîte de réception de l'utilisateur, réduisant ainsi considérablement le risque de menaces de sécurité au sein de votre organisation.

2. Analyse des URL

Les solutions d'automatisation de la sécurité sont conçues pour analyser minutieusement les URL en temps réel, détectant et empêchant efficacement l'accès aux sites identifiés comme hameçonnage Ils détectent les tentatives ou les comportements suspects. Grâce à cette analyse rigoureuse, ils peuvent identifier avec précision les noms de domaine anormaux ou l'utilisation de sous-domaines trompeurs, garantissant ainsi une protection renforcée.

3. Partage de renseignements sur les menaces :

La mise en œuvre de l'automatisation de la sécurité permet la collaboration entre les réseaux et le partage renseignements sur les menaces et des indicateurs de compromission (IoC). Ce mécanisme de défense collective renforce la protection de tous les participants en diffusant rapidement les informations sur les nouvelles techniques d'hameçonnage. De plus, intégration autonome permet à chaque participant de mieux anticiper et de se défendre contre les cyberattaques potentielles, garantissant ainsi un environnement numérique plus sûr et plus résilient pour tous les acteurs concernés.

4. Modèles d'apprentissage automatique

Ces modèles sont entraînés sur de vastes ensembles de données d'emails d'hameçonnage et d'emails légitimes afin d'identifier les schémas et anomalies subtils qui indiquent des tentatives d'hameçonnage. En analysant ces immenses collections de données d'emails en temps réel, les modèles apprennent à distinguer les messages inoffensifs de ceux conçus à des fins malveillantes, améliorant ainsi continuellement leur capacité à identifier les incidents potentiels.

Avantages des solutions anti-phishing automatisées

Maintenant que nous savons comment l'automatisation de la sécurité soutient les techniques anti-hameçonnage, expliquons les avantages :

- Évolutivité : Les systèmes automatisés peuvent traiter d'énormes quantités de données, assurant une protection en temps réel contre des milliers de tentatives d'hameçonnage.

- Augmenter l'efficacité : Avec des centaines de faux positifs, les erreurs humaines et la lassitude face aux alertes peuvent s'installer au fil du temps. L'automatisation réduit considérablement le temps nécessaire pour identifier et neutraliser les menaces, minimisant ainsi les dommages potentiels.

- Améliorer réponse aux incidents: En moyenne, le tri manuel d'une attaque prend environ 30 minutes. L'automatisation améliore la lutte contre le phishing. délai moyen de réponse (MTTR) en filtrant rapidement le bruit des faux positifs.

- Prévenir l'épuisement professionnel des analystes SOC : Les analystes au sein de votre Opérations de sécurité peut être submergé d'alertes. En automatisant cas d'utilisation du phishing, Les analystes peuvent ainsi gagner un temps précieux en ne traitant que des menaces réelles.

- Adaptabilité: Grâce à un apprentissage continu, ces systèmes s'adaptent aux nouvelles techniques d'hameçonnage plus rapidement que l'humain. Équipe SecOps. Leur capacité à mettre à jour constamment leur base de connaissances leur permet de garder une longueur d'avance, garantissant ainsi un niveau de sécurité numérique plus élevé.

- Protection complète : Par intégrer divers outils, cas d'utilisation, et des approches, la lutte automatisée contre le phishing offre une stratégie de défense multicouche.

Formation anti-hameçonnage au sein de votre organisation

Bien que l'automatisation de la sécurité et l'IA soient essentielles, l'humain reste indispensable. analystes SOC La cybersécurité restera toujours un élément clé du maintien de la posture globale de cybersécurité d'une organisation. Pour se préparer aux attaques inévitables, les organisations peuvent sensibiliser leurs employés à la lutte contre le phishing en :

- Simulation d'attaques de phishing : Les organisations peuvent mener des simulations d'attaques de phishing pour tester la vigilance et la réactivité de leurs employés. Cela permet d'identifier plus rapidement les vulnérabilités et d'améliorer la capacité des employés à reconnaître les tentatives de phishing.

- Mise en œuvre de programmes d'entraînement sur mesure : Les programmes de formation qui utilisent des exemples spécifiques à l'industrie et qui sensibilisent les employés aux meilleures pratiques anti-hameçonnage adaptées à leur environnement de travail peuvent être essentiels pour prévenir les attaques.

- Présentation d'exemples concrets : En utilisant des cas réels d'hameçonnage, comme l'escroquerie observée dans le Campagne 0katapus, pour montrer aux employés à quoi pourraient ressembler les tentatives et comment les repérer.

- Hameçonnage mobile conscience: Mandat des cours qui traitent des vulnérabilités spécifiques aux appareils mobiles et au phishing par SMS (smishing), apprenant aux employés à reconnaître et à éviter ces types d'escroqueries.

- Améliorer les mécanismes de signalementLa génération automatisée de rapports sur les menaces et la formation des employés au traitement efficace des données permettent une intervention plus rapide. réponse aux incidents et d'éventuels changements de stratégie pour prévenir de futurs événements.

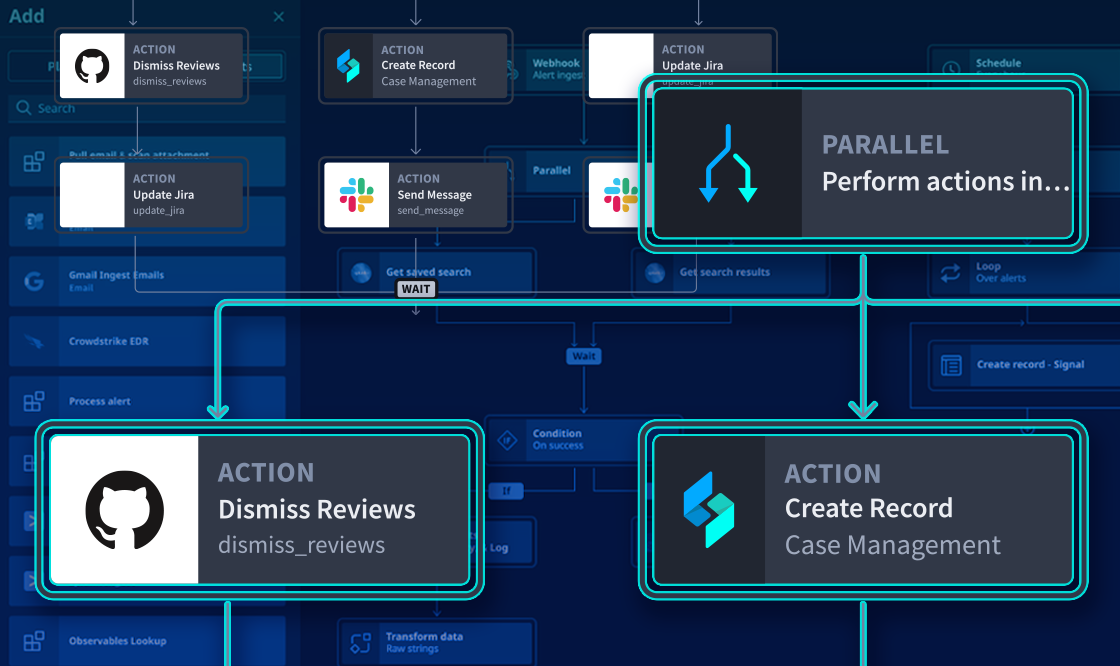

Prévenez le phishing en automatisant la protection anti-phishing avec Swimlane Turbine

Les solutions anti-hameçonnage doivent être innovantes et adaptables à l'évolution du paysage numérique. Turbine de couloir de nage permet de gagner des heures de travail en ce qui concerne triage des tentatives d'hameçonnage. Notre plateforme d'automatisation de la sécurité, optimisée par l'IA, propose une solution clé en main pour automatiser les techniques anti-phishing. La solution anti-phishing Swimlane est compatible avec toutes les plateformes de détection d'emails pour ingérer, enrichir, trier et signaler les cas et incidents liés au phishing. Ce diagramme de flux présente un aperçu du fonctionnement de Swimlane Turbine et de son automatisation des techniques anti-phishing. Visitez notre site web. Marché Swimlane Pour en savoir plus ou parcourir les connecteurs de détection d'e-mails.

Demander une démo

Si vous n'avez pas encore eu l'occasion de découvrir Swimlane Turbine, demandez une démonstration.