À propos de Thetabyte

Le partenaire MSSP : Thétaoctet, un fournisseur de services de cybersécurité spécialisé et reconnu pour la modernisation des SOC d'entreprises à grande échelle, a été sélectionné pour diriger ce projet crucial pour la Nigerian National Petroleum Corporation (NNPC).

Le client final : La NNPC, compagnie pétrolière nationale nigériane détenue par l'État, est l'une des plus grandes entreprises énergétiques d'Afrique. Ses vastes activités sous-tendent une part essentielle de l'économie nigériane, ce qui rend la sécurité et la continuité de ses opérations particulièrement complexes et d'une importance capitale pour le pays.

Le projet : Thetabyte déployé Turbine de couloir de nage En tant que plateforme centrale d'automatisation par IA pour moderniser le centre des opérations de sécurité (SOC) de la NNPC, la sécurisation d'une entité de cette envergure nécessitait une solution extrêmement flexible et robuste, capable d'intégrer des infrastructures existantes diversifiées.

Défis en matière de cybersécurité

SOLUTION D'AUTOMATISATION PAR IA

Expérience de construction de playbook simple

Toile de turbine Il offre une grande flexibilité visuelle et intuitive (glisser-déposer) pour la création de playbooks personnalisés complexes. Sa conception modulaire et à faible code simplifie et optimise l'automatisation pour les analystes de tous niveaux (L1 à L3), accélérant considérablement le déploiement de nouvelles fonctionnalités d'automatisation par Thetabyte.

Intégrations infinies

La capacité de Turbine à s'intégrer à pratiquement n'importe quel outil via API, notamment grâce à Marché Swimlane, a permis à Thetabyte d'unifier rapidement la pile de sécurité diversifiée de NNPC, y compris les outils propriétaires de renseignement sur les menaces.

Visibilité unifiée pour les parties prenantes

Tableaux de bord en temps réel et rapports enrichis par l'IA assurer la transparence et la visibilité opérationnelles pour les parties prenantes techniques et de direction.

RÉSULTATS

60% Triage automatisé de niveau 1

Au cours des trois premiers mois, plus de 601 TP3T de tâches de triage de niveau 1 ont été automatisées, réduisant ainsi la charge de travail des analystes et leur permettant de se concentrer sur les initiatives de sécurité stratégiques.

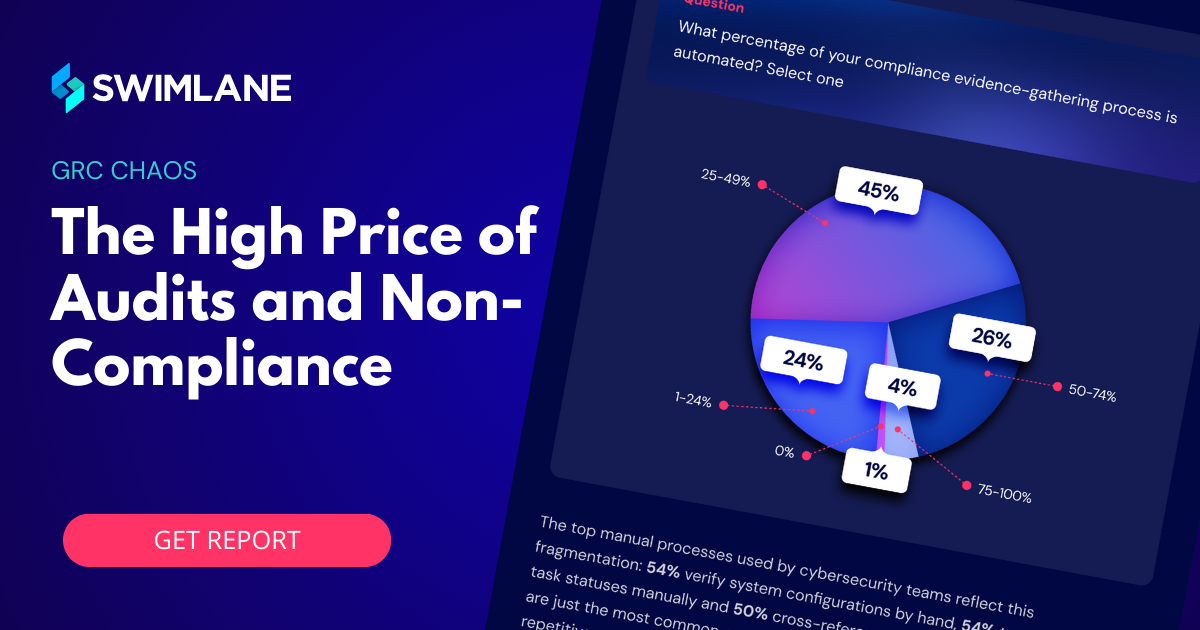

Réduction du temps de réponse aux incidents (70%)

Le temps moyen de détection (MTTD) et le temps moyen de réponse (MTTR) ont diminué de manière significative, tandis que de meilleures pistes d'audit et de rapports ont instantanément amélioré la préparation à la conformité.

Menace neutralisée en moins de 5 minutes

Une campagne de logiciels malveillants ciblant les employés de la NNPC a été détectée et isolée en moins de 5 minutes, empêchant ainsi toute compromission des comptes utilisateurs.

“ Je recommanderais Swimlane à mes collègues car il permet aux équipes de sécurité d'en faire plus avec moins. Il automatise les tâches fastidieuses, accélère les interventions critiques et donne aux analystes la liberté de se concentrer sur l'essentiel. ”

Ron Maman

Directeur des opérations