réduction du MTTD et du MTTR

%

Les opérations de sécurité (SecOps) réduisent considérablement les temps moyens critiques après le déploiement de l'orchestration et de la réponse en matière de sécurité.

grande capacité d'action

x

Les opérations de sécurité (SecOps) entraînent une croissance exponentielle de l'efficacité des actions de sécurité.

des alertes sont manquées

%

Sans SOAR, les SOC peuvent être submergés par la multiplication des alertes.

L'orchestration de la sécurité permet une prise de décision à la vitesse de la machine

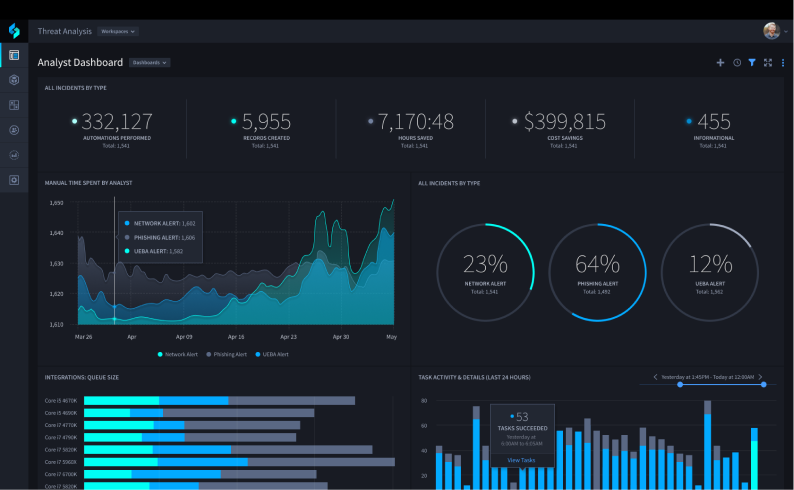

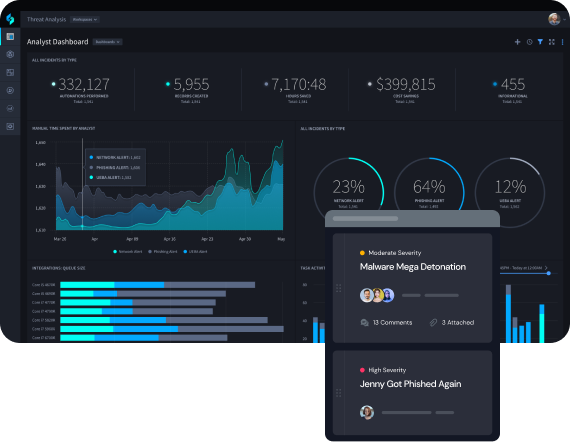

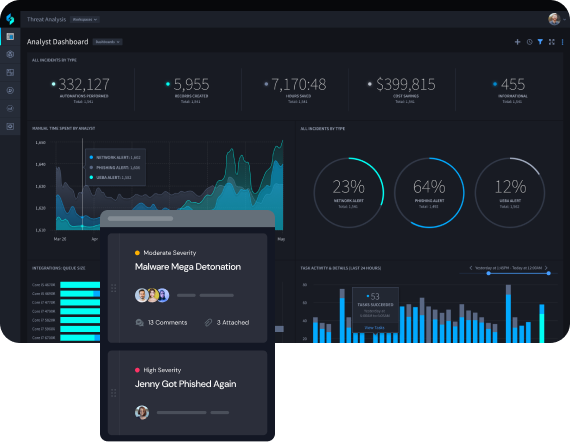

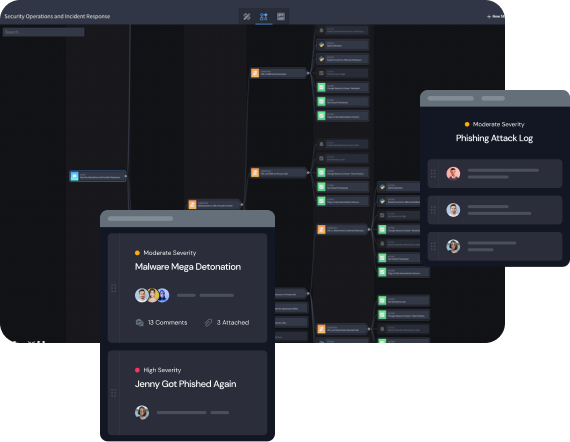

Éliminez la dépendance vis-à-vis des fournisseurs et les écosystèmes fermés en choisissant une plateforme SOAR (Security Orchestration, Automation and Response) capable de s'intégrer à tous vos systèmes. Une orchestration de sécurité complète garantit aux équipes SecOps un accès rapide aux informations nécessaires pour une gestion des incidents plus efficace.

CARACTÉRISTIQUES

Connecter les équipes cloisonnées, la télémétrie et les flux de travail

Regardez cette vidéo de 3 minutes pour découvrir comment les entreprises, les agences gouvernementales et les fournisseurs de services rationalisent leurs opérations de sécurité grâce aux fonctionnalités d'orchestration de la sécurité.

Mettez en place un système d'enregistrement pour vos opérations de sécurité

L'orchestration de la sécurité combine les données humaines et machine issues des processus SecOps afin de centraliser toutes ces données disparates dans une interface unique, ce qui accélère la prise de décision. Il devient ainsi plus facile d'accéder aux données nécessaires pour agir rapidement, atténuer les menaces et protéger votre organisation.

Obtenez un contexte amélioré pour prioriser les alertes

Évitez les pertes de temps et de ressources en filtrant les faux positifs afin de mettre immédiatement en évidence les menaces critiques. Lorsqu'une attaque s'inscrit dans un schéma plus large, Turbine exploite les informations issues du renseignement sur les menaces et d'autres plateformes d'indicateurs de compromission (IOC) pour comprendre rapidement le problème et faciliter une action immédiate.

Déclencher une correction en un clic

L'orchestration de la sécurité permet l'interopérabilité et la gestion des activités sur l'ensemble des plateformes de sécurité et des outils opérationnels associés, depuis une console d'administration centralisée. L'intégration bidirectionnelle de Turbine permet de répondre à toute alerte par des mesures de défense en profondeur à la vitesse de la machine.

Prêt à commencer ?