Wenn Unternehmen implementieren Low-Code-Sicherheitsautomatisierungslösungen, Sie haben die Möglichkeit, sich als Sicherheitsteam weiterzuentwickeln, indem sie ihre Handlungsfähigkeit über das Security Operations Center (SOC) hinaus erweitern. Dies bedeutet, dass sie Anwendungsfälle automatisieren, die über die grundlegenden SOAR-Anwendungsfälle (Security Orchestration Automation and Response) hinausgehen, wie zum Beispiel Phishing. Sobald die Sicherheitsteams von umfangreichen Aufgaben entlastet sind, können sie Sicherheitsprozesse in Bereichen wie Identität, Risikomanagement, Netzwerk, Datenschutz, DevOps und vielem mehr automatisieren.

Ein Swimlane-Kunde, im Folgenden Bank Mega genannt, hat sein Risikomanagement durch die Automatisierung der Reaktion auf kompromittierte Zugangsdaten verbessert und so Betrug verhindert. Dieser Anwendungsfall entstand im Zusammenhang mit einem Betrugsversuch bei Überweisungen. Durch die vollständige Automatisierung der Untersuchung und Reaktion auf solche Vorfälle konnte Bank Mega die Bearbeitungszeit deutlich verkürzen, sein Risikomanagement verbessern und Analystenzeit einsparen. Allein durch die Automatisierung der Reaktion auf kompromittierte Zugangsdaten und Phishing-Angriffe sparen Kunden wie Bank Mega in der Regel einen kompletten Vollzeitmitarbeiter ein.

Der Fall des Überweisungsbetrugs

Ein Kunde der Bank Mega meldete, dass er eine Rechnung per E-Mail von der Bank Mega erhalten hatte, in der er zur Umleitung einer Zahlung aufgefordert wurde. Glücklicherweise erkannte der Kunde, dass es sich um eine Phishing-E-Mail handelte, und zahlte die Rechnung nicht. Stattdessen wandte er sich mit einer aktualisierten und erweiterten Sicherheitsbewertung an die Bank Mega. Diese Bewertung war mit Zugangsdaten versendet worden, die zuvor auf einer im Darknet veröffentlichten Webseite aufgetaucht waren.

Low-Code-Sicherheitsautomatisierung für die Überwachung von Anmeldeinformationen

Die Bank Mega wusste, dass sie eine praktikable Lösung benötigte, um sich und ihre Kunden künftig vor potenziellen Überweisungsbetrugsfällen dieser Art zu schützen. Um ihre Sicherheitslage zu verbessern, abonnierte sie einen Dienst zur Überwachung kompromittierter Zugangsdaten. Recorded Future, die sie integrierten Swimlane, ihr Low-Code-Sicherheitsautomatisierungstool.

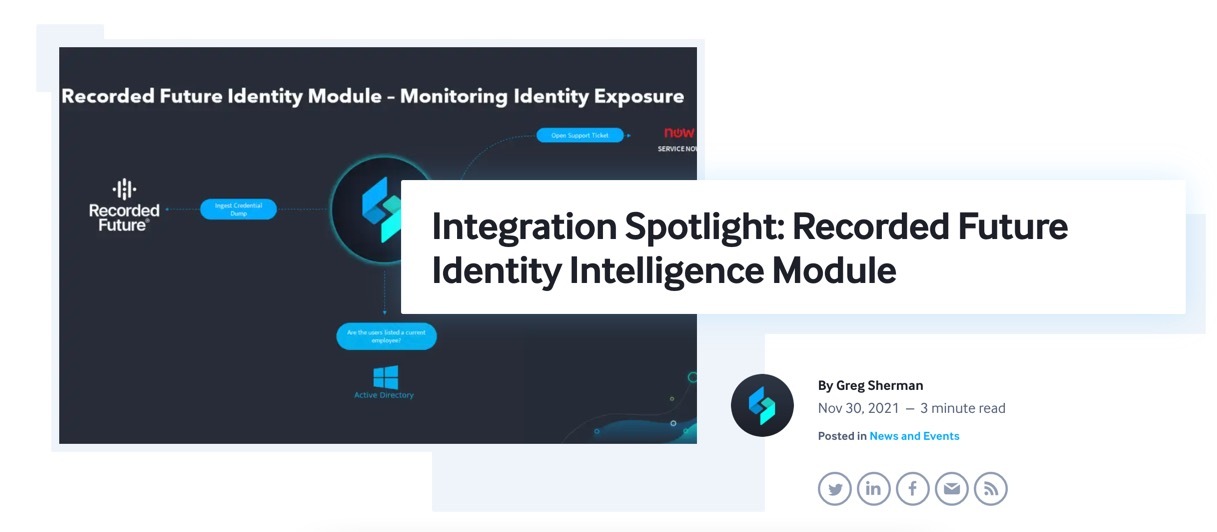

Swimlane und Recorded Future Demo

Das Swimlane- und Recorded Future-Demo Ein Video unseres Mitgründers und Chief Strategy Officer, Cody Cornell, und unseres Director of Solution Architecture, Bryon Page, zeigt in 5 einfachen Schritten, wie dieser Anwendungsfall funktioniert.

1. Domain abgerufen

Megabank Das API-Plugin von Recorded Future und die Low-Code-Sicherheit von Swimlane. Eine Automatisierungsplattform scannt gezielt Identitäten und Domänen, die überwacht werden müssen. Scans auf versuchte Zugriffsdiebstahl-Versuche erfolgen nun automatisch alle 24 Stunden. Die Ergebnisse werden anhand der gefundenen Identität in die Kategorien niedrig, mittel, hoch oder kritisch eingeteilt.

2. Identitätsprüfung

Swimlane erweitert Recorded Futures Bedrohungsanalyse zu kompromittierten Zugangsdaten unter anderem durch Abfragen des Personalmanagementsystems (HRMS) der Bank Mega. So lässt sich feststellen, ob die kompromittierten Zugangsdaten einem aktiven Benutzer oder einem ehemaligen Mitarbeiter gehören. Stellt Swimlane fest, dass ein aktiver Benutzer betroffen ist, fragt es den Anbieter für Identitäts- und Zugriffsmanagement (IAM) der Bank Mega ab, um zu ermitteln, auf welche Systeme oder Anwendungen der Benutzer Zugriff hat. Dies geschieht anhand der Benutzerrolle (Systemadministrator, Personalabteilung, Rechtsabteilung, Sachbearbeiter usw.). Diese Ergebnisse veranschaulichen, wie Swimlane die Kritikalität von Zugangsdatenkompromittierungen bewertet.

3. Passwort-Hash validiert

Parallel dazu führt Swimlane weitere Abfragen durch, um die Gültigkeit der kompromittierten Zugangsdaten zu überprüfen. Dazu werden die aus verschiedenen Quellen, wie dem Darknet oder Sammlungslisten, extrahierten Hashwerte analysiert, um deren Gültigkeit festzustellen.

4. Slack-Benachrichtigung gesendet

Wenn ein Mitarbeiter betroffen ist und die Zugangsdaten als gültig bestätigt wurden, möchte Bank Mega nicht auf die Bearbeitung durch den Analysten warten. Daher nutzt das Unternehmen Swimlane, um dem betroffenen Nutzer eine automatische Nachricht über Slack zu senden, in der er darüber informiert wird, dass seine Zugangsdaten in 30 Minuten zurückgesetzt werden. Automatische Nachrichten können auch über Systeme wie E-Mail oder SMS versendet werden.

5. Passwort zurücksetzen

Anschließend setzt Swimlane, wie die Slack-Benachrichtigung anzeigte, das Passwort in 30 Minuten zurück. Damit ist der Workflow abgeschlossen und die Kompromittierung der Zugangsdaten wirksam behoben.

Ergebnisse, die das Risiko für Dritte reduzieren

Das Demovideo verdeutlicht den Nutzen der Überwachung von Zugangsdaten für die eigenen Mitarbeiter der Bank Mega. Immer häufiger nutzen Kunden diesen Anwendungsfall auch zur Überwachung von Zugangsdaten externer Dienstleister oder Partner. Diese Partner haben in der Regel Zugriff auf Unternehmensumgebungen wie Lieferanten- und Partnerportale. Durch die Aufnahme von Partnern in die Überwachungsliste können Unternehmen das mit vernetzten Systemen verbundene Drittanbieterrisiko deutlich reduzieren.

Nehmen Sie hier Kontakt mit uns auf. Erfahren Sie mehr darüber, wie Swimlane und Recorded Future zusammenarbeiten, um Ihre Anwendungsfälle im Bereich Threat Intelligence zu automatisieren.

Integrationsschwerpunkt: Modul für aufgezeichnete zukünftige Identitätsinformationen

Überwachung, Auswertung und Reaktion auf Credential Dumps