Sicherheitsautomatisierung vs. Orchestrierung verstehen: Was ist der Unterschied?

Sicherheitsautomatisierung konzentriert sich darauf, einzelne Sicherheitsaufgaben selbstständig auszuführen, wie beispielsweise das automatische Blockieren bekannter schädlicher IP-Adressen. Sicherheitsorchestrierung hingegen verbindet und koordiniert mehrere automatisierte Aufgaben und Sicherheitstools, sodass sie in einem optimierten Workflow zusammenarbeiten, etwa bei der Reaktion auf einen mehrstufigen Cyberangriff. Man kann sich Automatisierung wie einen einzelnen Musiker vorstellen, der ein Instrument spielt, während Orchestrierung der Dirigent ist, der das gesamte Orchester leitet.

Im Sicherheitsbereich können Sekunden über Erfolg oder Misserfolg entscheiden. Sicherheitsteams stehen unter enormem Druck, mehr und schneller zu leisten. Hier kommt die Sicherheitsautomatisierung Und Sicherheitsorchestrierung. Doch was bedeuten sie wirklich? Obwohl sie miteinander verwandt sind und oft gemeinsam verwendet werden, repräsentieren sie unterschiedliche Konzepte, die für eine robuste Sicherheitsarchitektur unerlässlich sind. Das Verständnis ihrer Unterschiede und Synergien ist der Schlüssel zum Aufbau einer widerstandsfähigen und effektiven Sicherheitsarchitektur. Sicherheitsoperationszentrum (SOC).

Was ist Sicherheitsautomatisierung?

Sicherheitsautomatisierung bezeichnet den Einsatz von Technologie zur Ausführung spezifischer, oft wiederkehrender Sicherheitsaufgaben ohne menschliches Eingreifen. Man kann es sich so vorstellen, als würden einzelne Sicherheitsprozesse automatisiert ablaufen. Dies umfasst ein breites Spektrum an Aktivitäten, die darauf abzielen, die Erkennung, Analyse und Reaktion auf häufige Sicherheitsereignisse zu beschleunigen. Beispiele für Aufgaben, die sich gut für die Sicherheitsautomatisierung eignen, sind:

- Phishing-Triage: Automatische Analyse von Verdachtsfällen Phishing-Techniken, indem nach schädlichen Links oder Anhängen gesucht und diese gegebenenfalls unter Quarantäne gestellt werden.

- Malware-Scans: Bei Erkennung verdächtiger Dateien oder Endpunkte werden automatisch Scans durchgeführt.

- Reaktion auf Schwachstellen: Systeme und Anwendungen werden regelmäßig und automatisch auf bekannte Sicherheitslücken überprüft.

Was ist Sicherheitsorchestrierung?

Sicherheitsorchestrierung Die Automatisierung geht noch einen Schritt weiter. Es geht darum, mehrere automatisierte Aufgaben und Sicherheitstools systemübergreifend zu koordinieren und zu verwalten, um einen vollständigen, durchgängigen Sicherheitsworkflow oder -prozess auszuführen. Wenn die Automatisierung einzelne Instrumente steuert, dirigiert die Orchestrierung das gesamte System.

Orchestrierung verbindet unterschiedliche Sicherheitstools und stellt sicher, dass sie harmonisch zusammenarbeiten. Beispiele für Sicherheitsorchestrierung in der Praxis sind:

- Eskalation des Vorfalls: Automatische Eskalation bestätigter kritischer Vorfälle an die zuständigen Reaktionsteams, einschließlich der Erstellung von Tickets in einem IT-Servicemanagementsystem.

- Plattformübergreifendes Ticketing: Integration verschiedener Sicherheitstools (z. B., SIEM, EDR, Schwachstellenscanner) mit Ticketsystemen, um einen reibungslosen Informationsfluss und die Nachverfolgung von Vorfällen über verschiedene Plattformen hinweg zu gewährleisten.

- Integration mehrerer Tools für komplexe Reaktionen: Die Maßnahmen mehrerer Sicherheitstools werden koordiniert, um eine umfassende Reaktion zu gewährleisten. Beispielsweise kann die Orchestrierung nach der Erkennung eines kompromittierten Endpunkts den EDR-Dienst veranlassen, den Host zu isolieren, die Firewall, schädliche IP-Adressen zu blockieren, und das Identitätsmanagementsystem, das Benutzerkonto zu deaktivieren.

Orchestrierung benötigt ein Aufzeichnungssystem.

Eine effektive Sicherheitsorchestrierung basiert auf einer zentralen Plattform, die als zentrale Datenquelle und Kommandozentrale für alle Sicherheitsoperationen dient – ein System zur Datenerfassung. Dieses System automatisiert nicht nur einzelne Schritte, sondern setzt die gesamte Orchestrierungsstrategie um und bietet Transparenz, Kontrolle und einen umfassenden Prüfpfad für alle durchgeführten Aktionen.

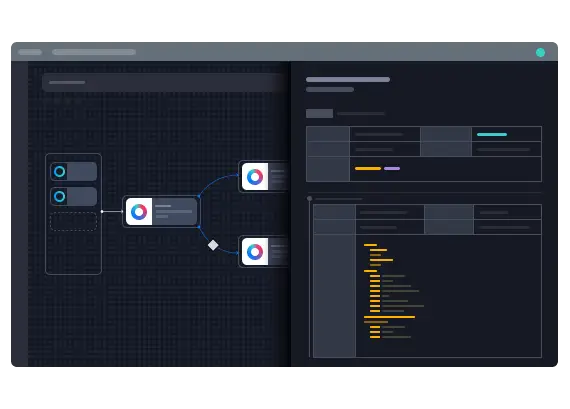

Swimlane-Turbine Turbine ist eine KI-Automatisierungsplattform, die als zentrales System für die Sicherheitssteuerung konzipiert wurde. Sie geht über die einfache Aufgabenautomatisierung hinaus und ermöglicht durch die Zusammenführung von Sicherheitstools, Teams und Telemetriedaten eine umfassende Sicherheitsorchestrierung. Turbine unterstützt Sicherheitsexperten beim Erstellen, Verwalten und Überwachen komplexer Sicherheitsworkflows und stellt sicher, dass alle Komponenten Ihrer Sicherheitsinfrastruktur optimal zusammenarbeiten, um die gewünschten Ergebnisse zu erzielen. Die Plattform operationalisiert die Orchestrierung durch ein robustes Framework zur Definition, Ausführung und Optimierung von Sicherheitsprozessen im gesamten Unternehmen.

3 Hauptunterschiede zwischen Automatisierung und Orchestrierung

Obwohl beide Ansätze die Verbesserung der Sicherheitsabläufe zum Ziel haben, unterscheiden sich Automatisierung und Orchestrierung hinsichtlich Umfang, Fokus und ihrem Beitrag zu einer mehrschichtigen Verteidigungsstrategie. Sie schließen sich jedoch nicht gegenseitig aus; tatsächlich basiert Orchestrierung häufig auf zugrunde liegenden automatisierten Aufgaben.

1. Aufgabe vs. Arbeitsablauf

- Automatisierung: Der Fokus liegt auf einzelnen, klar abgegrenzten Aufgaben. Zum Beispiel auf der automatisierten Zündung eines verdächtigen Anbauteils in einer Sandbox.

- Orchestrierung: Der Fokus liegt auf der Koordination einer Reihe automatisierter (und teilweise manueller) Aufgaben zur Abwicklung eines gesamten Workflows oder Prozesses. Beispielsweise die Orchestrierung des gesamten Phishing-Abwehrprozesses, von der ersten E-Mail-Analyse (Automatisierung) über die Ticket-Erstellung und Benutzerbenachrichtigung bis hin zur IoC-Blockierung mithilfe verschiedener Sicherheitstools (Orchestrierung).

2. Geschwindigkeit vs. Strategie

- Automatisierung: Es bietet in erster Linie Geschwindigkeit und Effizienz für bestimmte Aktionen. Ziel ist es, bekannte, sich wiederholende Aufgaben schneller und zuverlässiger auszuführen als ein Mensch.

- Orchestrierung: Der Fokus liegt auf der strategischen Koordination dieser automatisierten Aufgaben, um ein übergeordnetes Sicherheitsziel zu erreichen. Es geht darum sicherzustellen, dass die richtigen Maßnahmen in der richtigen Reihenfolge mit den richtigen Werkzeugen und Personen durchgeführt werden, um einen Vorfall oder Prozess von Anfang bis Ende effektiv zu managen.

3. Werkzeugspezifische vs. werkzeugunabhängige Koordination

- Automatisierung: Kann oft toolspezifisch sein, wie die Automatisierung einer Funktion innerhalb einer bestimmten EDR-Lösung oder Firewall.

- Orchestrierung: Ist von Natur aus werkzeugunabhängig und konzentriert sich auf die Koordination von Aktionen über Es gewährleistet die nahtlose Kommunikation und Zusammenarbeit Ihrer SIEM-, EDR-, Threat-Intelligence-Plattformen, Ticketsysteme und anderer Lösungen – oft in Form mehrerer, voneinander unabhängiger Sicherheitstools und -plattformen.

Warum Sie Sicherheitsautomatisierung und -orchestrierung in modernen Sicherheitsoperationen benötigen

Angesichts der täglich auftretenden, hochkomplexen und umfangreichen Cyberbedrohungen reichen manuelle Prozesse oder isolierte Automatisierung nicht mehr aus. Moderne Sicherheitsmaßnahmen erfordern sowohl die Effizienz der Automatisierung als auch die strategische Koordination der Abläufe, um eine widerstandsfähige und anpassungsfähige Verteidigung aufzubauen.

Die Synergie zwischen Automatisierung und Orchestrierung ist wirkungsvoll:

- Automatisierung treibt die Orchestrierung an: Einzelne automatisierte Aufgaben sind die Bausteine, die die Orchestrierung zur Erstellung umfassender Sicherheitsworkflows nutzt. Ohne eine robuste Automatisierung spezifischer Aktionen kann die Orchestrierung ihr volles Potenzial nicht entfalten.

- Orchestrierung sorgt für durchgängige Transparenz und Kontrolle: Orchestrierung liefert den Gesamtüberblick und verknüpft verschiedene automatisierte Aufgaben und Sicherheitstools. Dadurch erhalten Sicherheitsteams vollständige Transparenz über ihre Prozesse und können strategischere Entscheidungen treffen sowie die Reaktion auf Sicherheitsvorfälle und andere Sicherheitsmaßnahmen besser steuern.

- Mehrschichtiger Schutz: Zusammen ermöglichen sie eine mehrschichtige Verteidigungsstrategie, bei der automatisierte Aufgaben die ersten Reaktionen und Analysen übernehmen, während die Orchestrierung sicherstellt, dass diese Aktionen Teil einer koordinierten, auf mehreren Werkzeugen basierenden Verteidigung sind, die sich an komplexe Bedrohungen anpassen kann.

- Verbessert Mittlere Erkennungszeit (MTTD) und mittlere Reaktionszeit (MTTR): Die Automatisierung beschleunigt einzelne Schritte, und die Orchestrierung optimiert den gesamten Prozess, wodurch die Zeit für die Erkennung und Reaktion auf Vorfälle erheblich reduziert wird.

Wie Swimlane Turbine Automatisierung und Orchestrierung zusammenführt

Swimlane-Turbine ist eine KI-Automatisierungsplattform, die sorgfältig entwickelt wurde, um die Lücke zwischen Automatisierung und Orchestrierung zu schließen und eine einheitliche Lösung für moderne Sicherheitsoperationen zu bieten. Sie ermöglicht Sicherheitsteams, beide Funktionen durch mehrere Schlüsselfunktionen effektiv zu nutzen:

- Turbine Canvas

Der visuelle Low-Code-Builder von Swimlane Turbine ermöglicht es Analysten, Automatisierungs-Workflows einfach zu entwerfen und bereitzustellen. Turbine Canvas, Jeder im Team kann per Drag & Drop Logik verknüpfen, um Aufgaben zu automatisieren und Prozesse zu orchestrieren – aufwändige Programmierung ist nicht erforderlich. - Helden-KI

In die Plattform integriert, Helden-KI Hero AI optimiert die Entscheidungsfindung durch fortschrittliche, kontextbezogene Intelligenz. Von dynamischen Handlungsempfehlungen bis hin zu KI-gestützten Berichten – Hero AI unterstützt Analysten dabei, in stressigen Situationen schneller, intelligenter und effektiver zu arbeiten. - Autonome Integrationen

Turbine lässt sich mit jeder REST-API integrieren, um isolierte Tools zu verbinden und ein ökosystemunabhängiges Automatisierungsnetzwerk aufzubauen. Mit wiederverwendbaren Konnektoren können Sie die Geschäftslogik in Playbooks standardisieren und so konsistente Aktionen in Ihrer gesamten Sicherheitsarchitektur gewährleisten. - Business-Intelligence-Anwendungen

Gehen Sie über das SOC hinaus. Turbine bietet Transparenz in Prozessen in den Bereichen SecOps, Betrugsbekämpfung, OT, Cloud, Compliance, Audit und mehr. Dank integriertem Fallmanagement optimieren Sie Untersuchungen und sparen Zeit durch die individuelle Anpassung von Echtzeitberichten und Dashboards für alle Beteiligten. - Aktives Sensing-Gewebe

Das Herzstück der Swimlane Turbine bildet die Energiequelle. Aktives Sensing-Gewebe Das System verarbeitet täglich Millionen von Warnmeldungen und reichert jedes Ereignis individuell an. Dies gewährleistet eine leistungsstarke, skalierbare Automatisierung, die auf Ihrer spezifischen Geschäftslogik basiert – und nicht auf generischen Vorlagen.

Durch die Kombination dieser Funktionen bietet Swimlane Turbine KI-Automatisierung zur intelligenten Orchestrierung von Arbeitsabläufen und ermöglicht es Sicherheitsteams, schneller, effizienter und strategischer auf das gesamte Spektrum der Sicherheitsherausforderungen zu reagieren.

Demokratisierung der Automatisierung jenseits des SOC

Die Leistungsfähigkeit von Automatisierung und Orchestrierung, wie sie in Plattformen wie Swimlane Turbine zum Ausdruck kommt, reicht weit über das traditionelle SOC hinaus. Die Möglichkeit, Prozesse zu optimieren, Konsistenz zu gewährleisten und die Effizienz zu steigern, findet breite Anwendung in verschiedenen Geschäftsbereichen:

- Rechtliche Aufbewahrung: Die Identifizierung, Speicherung und Erfassung von Daten, die für Rechtsangelegenheiten relevant sind, wird automatisiert, wodurch die Einhaltung von Vorschriften sichergestellt und der manuelle Aufwand für Rechtsteams reduziert wird.

- Compliance-Management: Koordination von Aufgaben im Zusammenhang mit der Beweiserhebung, der Protokollierung von Audits und der Berichterstattung für verschiedene regulatorische Anforderungen (z. B., DSGVO, HIPAA, SOC 2), um die kontinuierliche Einhaltung der Vorschriften zu gewährleisten und das Risiko von Strafen zu verringern.

- Betrugsprävention: Die Erkennung verdächtiger Aktivitäten wird automatisiert, Warnmeldungen werden mit Kontextdaten angereichert und Reaktionsabläufe orchestriert, um potenziellen Betrug in Echtzeit zu untersuchen und zu mindern.

- Mitarbeiter-Onboarding/Offboarding: Die Koordination der zahlreichen IT- und Sicherheitsaufgaben, die mit dem Onboarding neuer Mitarbeiter (z. B. Kontoerstellung, Zugriffsbereitstellung) und dem Offboarding ausscheidender Mitarbeiter (z. B. Deaktivierung von Konten, Entzug von Zugriffsrechten, Datensicherung) verbunden sind, um Sicherheit und Effizienz zu gewährleisten.

- IT-Betrieb: Durch die Automatisierung routinemäßiger IT-Aufgaben wie Server-Patching, Systemdiagnose und Bearbeitung von Serviceanfragen wird das IT-Personal entlastet und kann sich komplexeren Problemen widmen.

Durch die Demokratisierung des Zugangs zu leistungsstarken Automatisierungs- und Orchestrierungsfunktionen ermöglichen Plattformen wie Swimlane Turbine Unternehmen, die Produktivität zu steigern, Risiken zu reduzieren und die operative Exzellenz in einer Vielzahl von Abteilungen zu verbessern. Anwendungsfälle.

Ich bin gespannt, wie Swimlane-Turbine kann Ihre Sicherheitsabläufe und darüber hinaus revolutionieren? Demo anfordern Erleben Sie noch heute die Leistungsfähigkeit von KI-Automatisierung und -Orchestrierung.

Kurz gesagt: Sicherheitsautomatisierung vs. Orchestrierung

Sicherheitsautomatisierung übernimmt automatisch einzelne, wiederkehrende Sicherheitsaufgaben (z. B. das Scannen von Dateien), während Sicherheitsorchestrierung mehrere automatisierte Aufgaben und Tools zu vollständigen Arbeitsabläufen koordiniert (z. B. eine umfassende Phishing-Abwehr). Die Automatisierung konzentriert sich auf die Geschwindigkeit der Aufgabenbearbeitung, die Orchestrierung hingegen auf strategische Arbeitsabläufe über verschiedene Tools hinweg. Moderne Sicherheit benötigt beides: Automatisierung für effiziente Einzelaktionen und Orchestrierung, um diese Aktionen zu einer kohärenten, strategischen Verteidigung zu verbinden und so die Erkennungs- und Reaktionszeiten insgesamt zu verbessern. Plattformen wie Swimlane Turbine bieten ein zentrales System zur Erstellung und Verwaltung sowohl von Automatisierungen als auch komplexer orchestrierter Arbeitsabläufe.

Swimlane-Turbinen-Demo

Erfahren Sie, wie Swimlane Turbine Ihnen und Ihrem SecOps-Team bei der Hyperautomatisierung helfen kann, indem Sie unten eine Demo anfordern.