Die alte Weisheit “Angriff ist die beste Verteidigung” gewinnt zunehmend an Bedeutung in Security Operations Centern (SOCs) und IT-Sicherheitsteams. Doch vielen erscheint die kontinuierliche Durchführung von Red Teaming und Penetrationstests als ein hochgestecktes Ziel, das angesichts der Flut an Warnmeldungen und Alarmen, mit denen sie konfrontiert werden, zweitrangig erscheint.

Sollten Ihnen Zeit und Ressourcen für die Entwicklung vollständig ausgearbeiteter simulierter Angriffe fehlen, können Sie jederzeit in die Offensive gehen, indem Sie versuchen, das Vorgehen eines Angreifers vorherzusagen und dieses Wissen gegen ihn zu verwenden. Die Wahrscheinlichkeit ist hoch, dass der Angreifer – unabhängig von seiner Identität – Daten exfiltrieren will.

Einschleusen von manipulierten Dateien

In diesem Beitrag untersuchen wir die Technik des Einschleusens von präparierten Dateien (d. h. Dateien mit eingebetteter Schadsoftware) in einem Netzwerk, um einen Angreifer beim Diebstahl wertvoller Informationen zu überführen. Eines unserer bevorzugten Werkzeuge ist ein Open-Source-Post-Exploitation-Tool., PowerShell Empire. Es verfügt über robuste Exploitation-Funktionen und eine praktische REST-API, die die Integration mit Swimlane zum Kinderspiel macht.

Eine Nutzlast einbetten

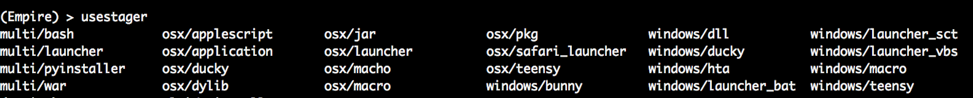

Zuerst müssen wir die Dateien erstellen, die wir in unserem Netzwerk verteilen möchten. Für diesen Beitrag gehen wir davon aus, dass Sie wissen, wie man Nutzdaten in verschiedene Medienformate einbettet. Falls nicht, Hier sind ein paar Grundlagen.

Der Schlüssel liegt darin, die Dateien vielversprechend, aber nicht zu vielversprechend aussehen zu lassen. Wir wollen, dass die Angreifer glauben, etwas Wertvolles entdeckt zu haben, das wir ihnen lieber vorenthalten würden. Die Dateien müssen zu den im Netzwerk vorhandenen Elementen passen, aber auffällig benannt sein. Empire bietet viele Optionen für Payloads – variieren Sie diese. Wenn Sie intern entwickeln, streuen Sie mehr als nur Word-Dokumente ein. ELF-Binärdateien eignen sich hervorragend zur Diversifizierung.

Wenn wir schon von der großflächigen Verbreitung dieser Dateien sprechen, benötigen wir zahlreiche Dateitypen an verschiedenen Orten, um das Interesse von Angreifern zu wecken. Benutzerendpunkte sind zwar gut geeignet, aber Dateiserver sind besonders anfällig für Datenexfiltration. Sofern ein Angreifer nicht unter Zeitdruck steht, wird er häufig Dateifreigaben als eines seiner Hauptziele anvisieren. Speichern Sie die Dateien außerdem nicht auf Honeypots (gefälschten Servern) in Ihrem System und glauben Sie nicht, Angreifer so von legitimen Servern dorthin zu lenken. Erwecken Sie den Eindruck, die manipulierten Dateien seien vielversprechend, indem Sie sie in Produktivsysteme einbinden.

Wir haben also eingebettete Dateien, die darauf warten, von einem Angreifer heruntergeladen und geöffnet zu werden. Doch was tun wir, sobald wir einen Rückruf erhalten? Warum überhaupt solche Dateien einfügen? Nun, erstens: Wenn sensible Daten gestohlen werden, sollten Sie dies unbedingt wissen. Noch wichtiger ist jedoch, dass es nur wenige Möglichkeiten gibt, solche Angreifer zu stoppen, und die Antwort lautet nicht, “zurückzuhacken”. Bei echten APTs (Advanced Persistent Threats) besteht die einzige Möglichkeit, sie in Schach zu halten, darin, ihre Werkzeuge (Exploits, Payloads usw.) offenzulegen. oder Ihre Infrastruktur offenzulegen, würde sie zwingen, Änderungen vorzunehmen, die oft kostspielig sind oder ihre Geschäftstätigkeit erheblich beeinträchtigen.

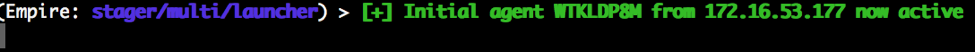

Oh, und schau mal. Wir haben gerade einen Callback abgefangen (normalerweise sehen wir das natürlich nicht, da wir über Swimlane automatisieren)…

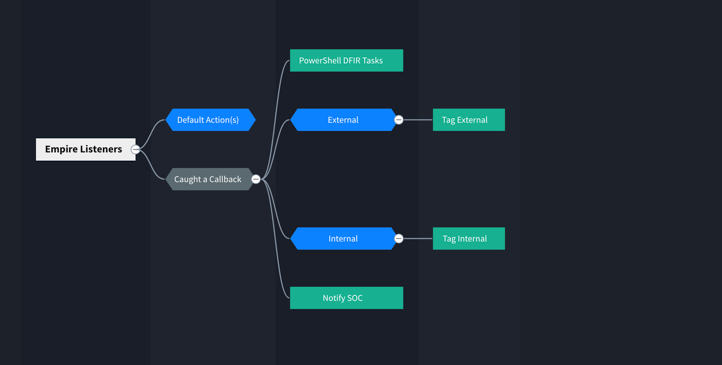

Wir behandeln die Datenaufnahme in Swimlane genauso wie die Datenaufnahme aus jeder anderen Quelle. Wir haben eine Integration mit Empire, die Folgendes bewirkt:

- Überprüft minütlich den Status unserer Empire-Hörer

- Prüft jede Minute, ob es Empire-Agenten gibt.

- Wenn eine Agentensitzung eingerichtet wird, führt Swimlane Workflow eine Reihe von Aktionen in Abhängigkeit von bestimmten Bedingungen aus.

Wir wissen, dass hier die Zeit drängt, da ein Angreifer möglicherweise gerade erst mit der Datenexfiltration beginnt. Oder er durchschaut unsere Bemühungen, und wir sollten so schnell wie möglich so viele Informationen wie möglich über ihn und seine Werkzeuge sammeln. Wir müssen so vorgehen, als hätten wir nur einen einzigen Blick auf den Rechner eines Angreifers.

Mithilfe des Workflows von Swimlane haben wir bereits definiert, welche Aktionen ausgeführt werden müssen, falls wir einen Rückruf von unseren “speziellen” Dateien erhalten.

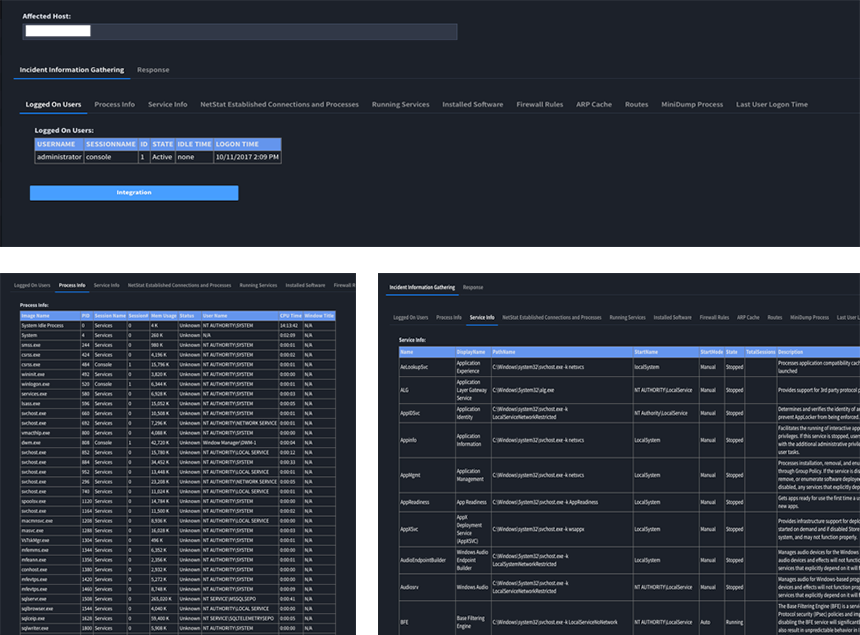

Unabhängig davon, ob es sich um eine interne oder externe IP-Adresse handelt (beide könnten ein potenzieller Angriffspunkt für Angreifer sein), führen wir einige unserer PowerShell DFIR-Befehle aus und versenden Benachrichtigungen. Zu diesen Aufgaben gehören das Abrufen des ARP-Caches, netstat, Prozesse, die Suche nach inaktiven Prozessen (und das Erstellen eines Speicherauszugs, falls wir welche finden), Screenshots, Laufwerksauflistung und mehr:

Bedenken Sie, dass bei einer externen IP-Adresse die Wahrscheinlichkeit höher ist, dass die vom Agenten im Rückruf ausgeführten Aktionen nicht ausgeführt werden. Das liegt daran, dass die meisten APTs die Kommunikation innerhalb und außerhalb ihres Netzwerks einschränken. Daher ist es ratsam, so viele Informationen wie möglich aus dem ersten Rückruf zu gewinnen. Glücklicherweise können Sie mit Empire die Payload vor der Base64-Kodierung und Einbettung modifizieren; probieren Sie also ruhig verschiedene Änderungen aus.

Zeit für eine detaillierte Untersuchung.

War's das schon? Natürlich nicht. Wir haben einige der Taktiken, Techniken und Verfahren (TTPs) der Angreifer identifiziert, die wahrscheinlich wiederverwendet werden, und sind bereit für eine detailliertere Untersuchung. Darauf gehen wir aber in einem separaten Beitrag ein. Fürs Erste freuen wir uns, dass wir mithilfe eines Open-Source-Tools und Automatisierung bösartige Akteure im Netzwerk aufspüren und zeitkritische Daten sammeln konnten.