Le vieil adage “ La meilleure défense, c'est l'attaque ” commence à faire son chemin auprès des centres opérationnels de sécurité (SOC) et des équipes de sécurité de l'information. Cependant, pour beaucoup, les exercices d'intrusion et les simulations d'attaques répétées peuvent sembler un objectif ambitieux, secondaire par rapport à l'analyse du flux incessant d'alertes et d'alarmes auquel ils sont confrontés.

Si vous n'avez pas le temps et les ressources nécessaires pour réaliser des simulations d'attaques complètes, vous pouvez toujours passer à l'offensive en essayant d'anticiper les actions d'un attaquant et de les retourner contre lui. Il y a de fortes chances que, quel que soit l'attaquant, son objectif soit d'exfiltrer des données.

Ensemencement de fichiers contaminés

Dans cet article, nous explorerons la technique de diffusion de fichiers “ contaminés ” (c’est-à-dire des fichiers contenant une charge utile) sur un réseau afin de surprendre un acteur malveillant en train de voler des informations sensibles. L’un des outils que nous avons choisis est un outil de post-exploitation open source., Empire PowerShell. Il possède des capacités d'exploitation robustes et une API REST pratique qui facilite grandement l'intégration avec Swimlane.

Intégrer une charge utile

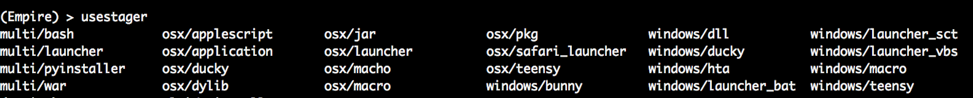

Tout d'abord, nous devrons créer les fichiers que nous souhaitons diffuser sur notre réseau. Dans le cadre de cet article, nous supposerons que vous savez comment intégrer une charge utile dans différents types de médias. Sinon, Voici quelques notions de base.

L'essentiel est de les rendre attrayants, sans trop les rendre attrayants. Nous voulons que les attaquants croient avoir découvert quelque chose de précieux que nous préférerions qu'ils ne possèdent pas. Les fichiers doivent être cohérents avec les éléments présents sur votre réseau, mais nommés de manière à attirer l'attention. Empire offre de nombreuses options pour les charges utiles ; variez-les. Si vous avez des développements en interne, intégrez plus que de simples documents Word. Les binaires ELF sont un excellent moyen de diversifier.

Puisqu'il est question de disséminer largement ces fichiers, pour maximiser les chances d'attirer l'attention d'un attaquant, il nous faut de nombreux types de fichiers répartis à différents emplacements. Les terminaux utilisateurs sont intéressants, mais les serveurs de fichiers constituent des emplacements privilégiés pour l'exfiltration de données. À moins d'être extrêmement pressé par le temps, un attaquant ciblera souvent les partages de fichiers. De plus, il est inutile de dissimuler les fichiers sur des leurres (faux serveurs) au sein de votre système en pensant détourner les attaquants vers ces serveurs plutôt que vers des serveurs légitimes. Rendez les fichiers infectés plus crédibles en les intégrant aux systèmes de production.

Nous avons donc maintenant des fichiers intégrés qui attendent qu'un attaquant les télécharge et les ouvre. Mais que faire une fois la notification reçue ? Pourquoi inclure ces fichiers dans le système ? Tout d'abord, si des données sensibles sont volées, il est essentiel d'en être informé. Plus important encore, il n'existe que quelques moyens de contrer ce type d'attaques, et la solution n'est pas de riposter par une attaque. Pour les véritables APT, le seul moyen de les contenir est de révéler leurs outils (exploits, payloads, etc.). ou Cela exposerait leur infrastructure. Rendre publics l'un ou l'autre de ces éléments les obligerait à apporter des modifications, souvent coûteuses ou ayant un impact considérable sur leurs opérations.

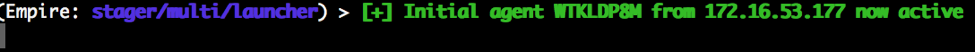

Oh, et regardez. Nous venons de recevoir un rappel (normalement, nous ne le verrions pas car l'automatisation se fait via Swimlane)…

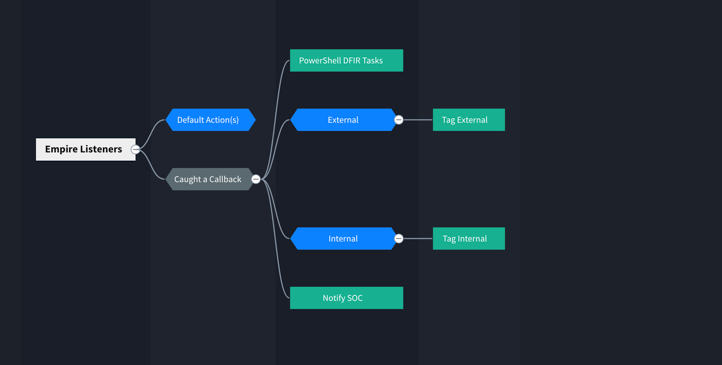

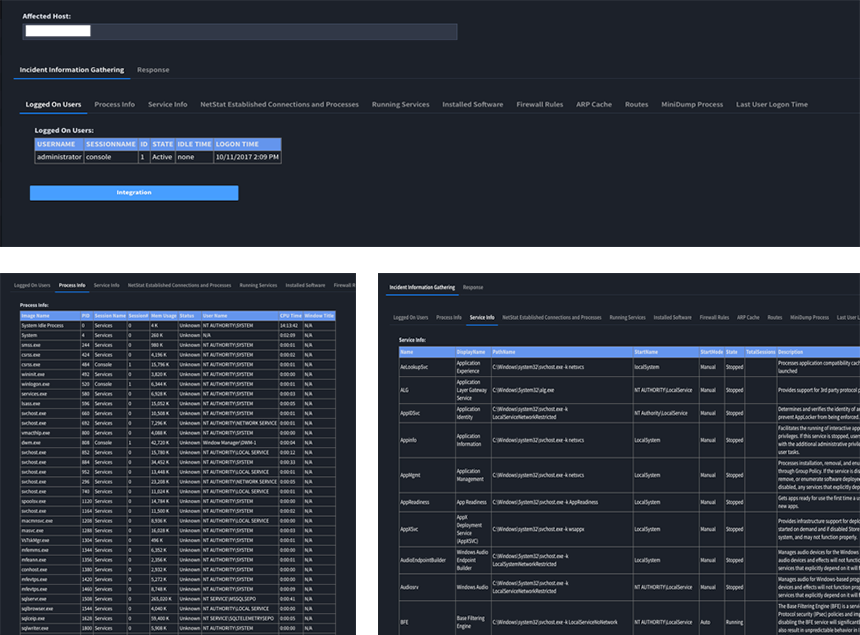

Nous traiterons l'ingestion dans Swimlane comme nous le ferions pour toute autre source. Nous avons une intégration avec Empire qui effectue les opérations suivantes :

- Vérifie chaque minute l'état de nos auditeurs Empire

- Vérifications toutes les minutes pour les agents de l'Empire

- Si une session d'agent est établie, Swimlane Workflow exécute une série d'actions en fonction de conditions spécifiques.

Nous savons que le temps est compté, car un attaquant pourrait tout juste commencer son exfiltration de données. Ou bien, il pourrait se méfier de nos manœuvres ; nous devons donc recueillir un maximum d'informations sur son identité et ses outils le plus rapidement possible. Nous devons considérer que nous n'avons qu'une seule chance d'observer la machine de l'attaquant.

Grâce au flux de travail de Swimlane, nous avons déjà défini les actions à entreprendre si nous recevons un rappel de nos fichiers “ spéciaux ”.

Qu’il s’agisse d’une adresse IP interne ou externe (les deux pouvant constituer un point d’entrée pour les attaquants), nous décidons d’exécuter certaines de nos commandes PowerShell DFIR et d’envoyer des notifications. Ces tâches comprennent la récupération du cache ARP, l’exécution de netstat, l’analyse des processus, la recherche de processus inactifs (et la récupération d’un dump mémoire le cas échéant), la capture d’écran, l’énumération des lecteurs, etc.

N'oubliez pas que si l'adresse IP est externe, il y a de fortes chances que la tâche assignée à l'agent lors du rappel ne soit pas exécutée. En effet, la plupart des APT restreignent les communications entrantes et sortantes de leur réseau. Il est donc recommandé d'exploiter au maximum le rappel initial. Heureusement, avec Empire, vous pouvez modifier la charge utile avant de la convertir en Base64 et de l'intégrer ; n'hésitez donc pas à la modifier à votre guise.

Il est temps de commencer une enquête approfondie.

Est-ce tout ? Bien sûr que non. Nous avons identifié certaines tactiques, techniques et procédures (TTP) des attaquants, qui sont probablement réutilisées, et nous sommes prêts à entamer une enquête plus approfondie. Mais nous y reviendrons dans un autre article. Pour l'instant, considérez comme une réussite le fait d'avoir pu utiliser un outil open source et l'automatisation pour traquer les acteurs malveillants au sein du réseau et recueillir des données urgentes.