Was ist SOC-Automatisierung? Vorteile, Anwendungsfälle und Architektur

Wenn Ihr Security Operations Center (SOC) ständig ausgelastet ist und dennoch mit der Arbeitsbelastung nicht Schritt halten kann, liegt das Problem selten an mangelndem Einsatz. Häufiger ist der Workflow selbst die Ursache. Warnmeldungen treffen von überall her ein, Kontextinformationen sind in zu vielen Systemen verteilt, Reaktionsschritte hängen von individuellen Gewohnheiten und dem Erinnerungsvermögen ab, und Übergaben dauern länger als nötig. Zudem wird die Dokumentation erst am Ende erstellt, wenn alle bereits mit dem nächsten Problem beschäftigt sind. Die Automatisierung Ihres SOC schafft hier Abhilfe.

Im Kern geht es bei der SOC-Automatisierung darum, wiederkehrende Sicherheitsaufgaben in eine konsistente Ausführung zu überführen. Anstatt dass Analysten manuell Kontextinformationen sammeln, Indikatoren zwischen Tools kopieren, Tickets erstellen, Stakeholder benachrichtigen und dieselben Prüfungen wiederholt durchführen, wird der Workflow einmal definiert und vom System ausgeführt. Bei erfolgreicher Umsetzung reduziert dies den Aufwand für die Reaktion, verbessert die Konsistenz und macht das SOC unter Druck berechenbarer.

TL;DR

- Die Automatisierung von SOC-Prozessen reduziert die manuelle Triage durch die Standardisierung wiederkehrender Arbeitsschritte. Beginnen Sie mit der Anreicherung, dem Routing und der Fallbearbeitung, bevor Sie die Eindämmung automatisieren.

- Die SOC-Automatisierung funktioniert am besten als vernetztes System. Datenerfassung, Integrationen, Playbooks, Fallmanagement, Governance und Reporting sollten nahtlos zusammenarbeiten.

- Workflows mit hohem Datenaufkommen liefern den schnellsten Mehrwert. Phishing, Alarm-Triage, Endpunkt-, Identitäts- und Cloud-Reaktion sind starke Ausgangspunkte, die von Swimlane Turbine im Unternehmensmaßstab unterstützt werden.

Was ist SOC-Automatisierung?

Die SOC-Automatisierung bezeichnet den Einsatz orchestrierter Arbeitsabläufe, Playbooks und KI-gestützter Aktionen zur Ausführung gängiger Sicherheitsoperationen mit minimalem manuellem Aufwand unter Beibehaltung der Governance und der Aufsicht durch Analysten.

Diese Definition ist wichtig, weil sie verdeutlicht, was SOC-Automatisierung nicht ist. Sie ist kein weiteres Erkennungstool und kein Ersatz für Ihr SIEM oder EDR. Sie ist die Betriebsschicht, die diese Tools verbindet, den relevanten Kontext erfasst, Aufgaben an die richtigen Personen weiterleitet, genehmigte Aktionen auslöst und den gesamten Ablauf protokolliert. Sie trägt dazu bei, dass Ihr SOC wie ein System und nicht wie eine Ansammlung von Bildschirmen funktioniert.

Ein gutes SOC-Automatisierungsprogramm konzentriert sich auf die täglich wiederkehrenden Aufgaben:

- Anreicherung der Warnmeldungen, damit Analysten schneller Entscheidungen treffen können.

- Triage und Priorisierung basierend auf dem Geschäftskontext

- Weiterleitung von Fällen mit klarer Zuständigkeit und SLAs

- Koordinierung der Eindämmungsmaßnahmen mit den Genehmigungen

- Erfassung von Beweismitteln für Audits und Nachbesprechungen von Vorfällen

- Erstellung von Berichten, die Führungskräfte tatsächlich nutzen können

Wenn Leute sagen “wir brauchen SOC-Automatisierung”, meinen sie in der Regel “wir brauchen weniger manuelle Arbeit und eine konsistentere Reaktion”.”

Die Arbeit in Security Operations Centern (SOCs) hat sich verändert. Die Erkennungsabdeckung hat sich erweitert, die Umgebungen sind hybrid geworden und das Verhalten von Angreifern ist schneller und koordinierter. Gleichzeitig wächst das SOC-Personal selten im gleichen Maße wie das Alarmvolumen. Das Ergebnis ist bekannt:

- Analysten verbringen mehr Zeit mit der Priorisierung als mit der Untersuchung.

- “Hoher Schweregrad” wird zu einer Kategorie, nicht zu einer Entscheidung.

- Die Eindämmung wird durch Übergaben und Genehmigungen verzögert.

- Führungskräfte haben keinen verlässlichen Überblick darüber, was sich verbessert und was nicht.

Die Automatisierung Ihres SOC ist wichtig, weil sie den operativen Engpass behebt, nicht die Erkennungsfähigkeit. Sie verbessert den Sicherheitsaspekt, der oft den Ausschlag gibt, d. h. wie schnell Sie erkennen können, was passiert, die richtige Maßnahme wählen, diese sicher ausführen und ordnungsgemäß dokumentieren können.

Vorteile der SOC-Automatisierung

Die Automatisierung von SOCs schafft Mehrwert auf mehreren Ebenen. Einige Vorteile sind sofort sichtbar, andere zeigen sich mit der Verbesserung der Prozessqualität.

Schnellere Triage und Reaktion

Wenn Anreicherung, Korrelation und erste Weiterleitung automatisch erfolgen, beginnen Analysten ihre Untersuchungen mit bereits vorhandenem Kontext. Reaktionsschritte werden schneller ausgeführt, und weniger Vorfälle geraten in Warteschlangen ins Stocken.

Konsequente Ausführung und weniger Fehler

Wenn die Reaktion auf einem festgelegten Ablaufplan basiert, ist das SOC weniger auf Erfahrungswissen angewiesen. Standardisierte Beweissicherung, standardisierte Vorgehensweise und standardisierte Eindämmungssequenzen werden gewährleistet. Dies ist besonders wichtig bei Krisensituationen, in denen Menschen eher dazu neigen, Schritte zu überspringen.

Höhere Analystenproduktivität und geringere Ermüdung

Analysten sind nicht dem SOC beigetreten, um Indikatoren zwischen Registerkarten zu kopieren. Sie sind dort, um Sachverhalte zu untersuchen und Entscheidungen zu treffen. Die Automatisierung des SOC beseitigt repetitive Aufgaben und überlässt den Analysten Tätigkeiten, die Urteilsvermögen erfordern. Das verbessert den Durchsatz und macht die Rollen nachhaltiger.

Stärkere Auditbereitschaft

Die Automatisierung macht die Erfassung von Beweismitteln und die Protokollierung von Maßnahmen zu einem natürlichen Bestandteil des Prozesses, nicht zu einem nachträglichen Gedankengang. Wenn Arbeitsabläufe automatisch erfassen, wer was wann und warum getan hat, werden Audits weniger aufwendig und die Berichterstattung an die Führungsebene glaubwürdiger.

Klarere operative Transparenz

Wenn Workflows über eine zentrale Automatisierungsebene laufen, lässt sich das SOC wie ein operativer Betrieb messen. Sie können Engpässe identifizieren, erkennen, wo Genehmigungen die Reaktionszeit verzögern, das Volumen nach Kategorie verfolgen und Verbesserungen im Zeitverlauf aufzeigen.

Profi-Tipp: Beginnen Sie mit einem Workflow mit hohem Datenaufkommen (z. B. Phishing- oder Alarm-Triage) und erfassen Sie zwei Kennzahlen vor und nach der Implementierung, etwa die Bearbeitungszeit und die Anzahl der pro Analyst abgeschlossenen Fälle. Sobald Sie einen deutlichen Nutzen nachweisen können, übertragen Sie dieses Vorgehen auf den nächsten Anwendungsfall.

Was sollten Sie zuerst automatisieren?

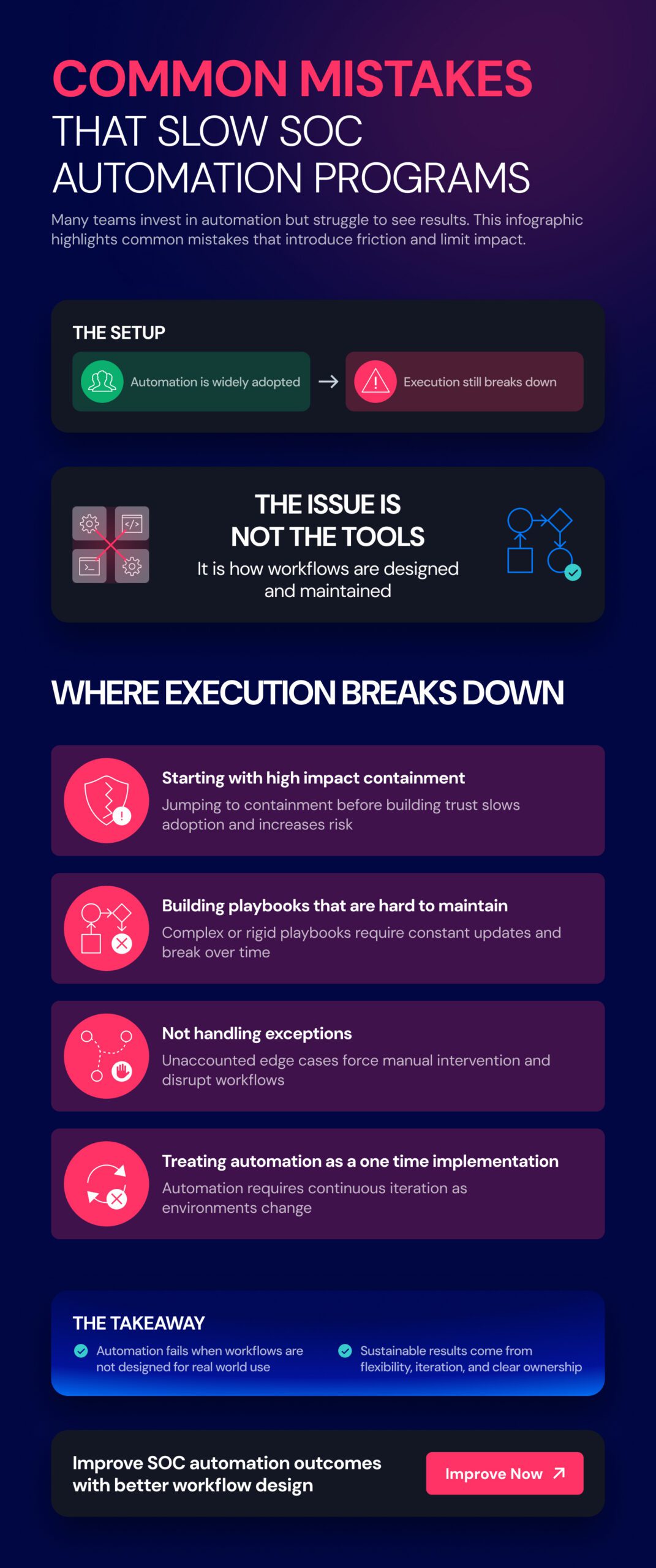

Ein häufiger Fehler ist die Annahme, Automatisierung beginne mit Eindämmungsmaßnahmen. Schnelle Erfolge ergeben sich in den meisten Fällen aus der Verbesserung der Triage und Fallbearbeitung.

Eine praktische Methode, um auszuwählen, was automatisiert werden soll, besteht darin, Aufgaben nach Risiko und Wiederholbarkeit zu trennen.

Vollständige Automatisierung von Arbeiten mit geringem Risiko und hoher Wiederholbarkeit

Dies sind Schritte, die konsequent sind und selten Kontroversen auslösen.

Beispiele:

- Abrufen von Anlagendetails, Eigentumsverhältnissen und Kritikalität

- Überprüfung der Indikatoren anhand von Bedrohungsanalysequellen

- Anreicherung von Benachrichtigungen mit aktuellen Aktivitäten und zugehörigen Ereignissen

- Erstellen eines Falls mit standardisierten Feldern

- Weiterleitung basierend auf Schweregrad, Umgebung oder Geschäftseinheit

Automatisieren Sie Aktionen mit mittleren Risiken mithilfe von Leitplanken.

Dies sind Aktionen, die automatisiert werden können, aber Bedingungen, Genehmigungen oder Schwellenwerte beinhalten sollten.

Beispiele:

- Die Deaktivierung eines Benutzerkontos bei hohem Vertrauen und wenn die Richtlinie dies zulässt

- Isolierung eines Endpunkts nach spezifischen Validierungsschritten

- Nachrichten nach Prüfung unter Quarantäne stellen und Absender blockieren

- Zurücksetzen der Anmeldeinformationen nach Identitätsrisikoprüfungen

Entscheidungen weiterhin von Menschen treffen, Unterstützung automatisieren

Einige Arbeiten sollten weiterhin von Analysten durchgeführt werden, aber die Automatisierung kann dennoch Beweise sammeln und die nächsten Schritte vorbereiten.

Beispiele:

- Feststellen, ob eine Warnung einen tatsächlichen Vorfall darstellt.

- Koordinierung der Reaktion auf hochsensible oder geschäftskritische Systeme

- Ursachenanalyse und gewonnene Erkenntnisse

- Umgang mit Vorfällen, die Personal-, Rechts- oder Führungsrisiken betreffen

Der Erfolg liegt darin, dort anzufangen, wo das Vertrauen hoch ist, und die Expansion auf der Grundlage messbarer Erfolge vorzunehmen.

Häufige Anwendungsfälle für die SOC-Automatisierung

Die meisten SOC-Automatisierungsprogramme konzentrieren sich auf einen Kernsatz von Anwendungsfällen, da diese wiederholbar und bei manueller Bearbeitung kostspielig sind.

Alarmanreicherung und Triage

Durch die Anreicherung von Daten gewinnt die Automatisierung schnell Vertrauen. Anstatt Analysten mit der Suche nach grundlegenden Kontextinformationen zu beauftragen, kann die Automatisierung diese von Anfang an bereitstellen.

Dies verändert die Arbeitsweise der Analysten. Anstatt mit der Frage “Was ist das?” zu beginnen, fragen sie sich nun: “Was bedeutet das und was sollten wir als Nächstes tun?”

Phishing-Abwehr-Workflows

Phishing-Angriffe sind ohne Automatisierung weiterhin mit hohem Aufkommen und erheblichem operativem Aufwand verbunden. Ein effizienter Workflow umfasst typischerweise Folgendes:

- Extrahieren von URLs, Domains und Anhängen

- Analyseschritte durchführen und Ergebnisse anhängen

- Suche nach ähnlichen Nachrichten in allen Postfächern

- Nachrichten unter genehmigten Bedingungen in Quarantäne stellen oder entfernen

- Blockierung bekannter schädlicher Absender oder Domains durch Governance

- Benachrichtigung betroffener Nutzer und Nachverfolgung von Abhilfemaßnahmen

- Erstellung eines Falldatensatzes mit übersichtlicher Zeitleiste

Bei der Phishing-Automatisierung geht es nicht nur um Geschwindigkeit. Es geht auch um Konsistenz und darum, die Anzahl von Phishing-Angriffen zu reduzieren, die sich unbemerkt zu größeren Vorfällen ausweiten.

Vorfallmanagement und Zusammenarbeit

Selbst Teams mit hoher Erkennungsleistung können bei der Koordination versagen. Fallmanagement wird daher zu einem wichtigen Ziel für die Automatisierung, da es die Reaktionsschritte zwischen Personen und Teams miteinander verbindet.

Wenn das Fallmanagement automatisiert ist, lassen sich Vorfälle leichter zwischen Schichten übertragen, überprüfen und darüber berichten.

Endpunkt-Reaktionskoordination

EDR-Erkennungen erfordern oft eine schnelle Überprüfung und kontrollierte Eindämmung. Die Automatisierung hilft dabei, den Host-Kontext zu erfassen, zugehörige Signale zu validieren und genehmigte Maßnahmen zu koordinieren.

Ein praktischer Arbeitsablauf kann:

- Geräteidentität, Eigentümer und Kritikalität abrufen

- Erfassen Sie, sofern verfügbar, die jüngsten Prozess- und Netzwerkaktivitäten.

- Prüfen Sie, ob in der gesamten Flotte ähnliche Erkennungen vorliegen.

- Empfehlen oder veranlassen Sie Eindämmungsmaßnahmen mit Genehmigungen

- Folgeaufgaben für Sanierung und Wiederherstellung erstellen

- Führen Sie ein lückenloses Protokoll der durchgeführten Aktionen.

Workflows zur Identitätsreaktion

Identitätsereignisse bilden die Schnittstelle zwischen Sicherheit und IT-Betrieb. Die Automatisierung von Workflows zur Reaktion auf Identitätsvorfälle reduziert Reibungsverluste, indem Identitätssignale in strukturierte Aktionen umgewandelt werden. Governance ist bei der Reaktion auf Identitätsvorfälle von entscheidender Bedeutung. Automatisierung verbessert sowohl Geschwindigkeit als auch Rechtssicherheit, wenn sie mit klaren Schwellenwerten und Genehmigungsmechanismen implementiert wird.

Workflows zur Reaktion auf Cloud-Sicherheitsvorfälle

Cloud-Warnmeldungen können unübersichtlich sein und sich schwer einordnen lassen. Automatisierung hilft Teams, schneller von “Warnmeldung erhalten” zu “Verantwortung übernehmen und Maßnahmen ergreifen” zu gelangen, indem sie:

- Abrufen von Cloud-Kontoinhaberschaft und Umgebungskennzeichnung

- Bestätigung, ob das Verhalten bekannten Infrastrukturmustern entspricht

- Koordinierung von Aktionen über Cloud-, Identitäts- und Ticketsysteme hinweg

- Protokollierung von Aktionen in allen Umgebungen

Erläuterung der SOC-Automatisierungsarchitektur

Die Automatisierung von SOCs ist keine einzelne Funktion. Sie ist eine Architektur, die Signale, Tools, Workflows, Menschen und Governance miteinander verbindet.

Eine leistungsstarke SOC-Automatisierungsarchitektur umfasst sechs Schichten.

Signalaufnahmeschicht

So gelangen Warnmeldungen und Ereignisse in Ihre Automatisierungs-Workflows. Zu den typischen Quellen gehören SIEM, EDR/XDR, E-Mail-Sicherheit, Cloud-Sicherheit, IAM, Bedrohungsdaten und von Benutzern gemeldete Ereignisse.

Die wichtigste Voraussetzung ist die Normalisierung. Selbst wenn Warnmeldungen aus verschiedenen Systemen stammen, benötigt die Automatisierungsschicht einheitliche Felder wie Schweregrad, Entität, Umgebung, Kategorie und Zuverlässigkeit. Andernfalls werden Workflows fehleranfällig und schwer zu warten.

Integrations- und Orchestrierungsschicht

Die Integrations- und Orchestrierungsschicht verbindet sich mit Ihren Tools, um Kontext zu erfassen und Maßnahmen zu ergreifen. Orchestrierung ist wichtig, da die Arbeit im Security Operations Center (SOC) selten auf ein einzelnes Tool beschränkt ist. Die meisten Reaktionssequenzen erstrecken sich über mehrere Systeme.

Sind die Integrationen schwach, wird die Automatisierung zu einem Flickenteppich aus Skripten. Ist die Orchestrierung stark, wird die Automatisierung zu einem Betriebsmodell.

Workflow- und Playbook-Ebene

Hier befindet sich Ihre SOC-Logik. Playbooks definieren, was bei Auftreten eines bestimmten Signals geschehen soll.

Swimlane Turbine hilft Teams dabei, Tools zu verbinden, Workflows auszuführen und die SOC-Arbeit schneller und kontrollierter voranzutreiben.

Fallmanagementebene

Auch bei Verwendung eines externen Ticketsystems benötigt das SOC eine strukturierte Fallkoordination. Fallmanagement sorgt dafür, dass Vorfälle zu einem nachvollziehbaren Arbeitsschritt werden und nicht mehr ad hoc erfolgen.

Diese Schicht sollte Folgendes unterstützen:

- Verantwortung, Eskalation und Zusammenarbeit

- SLAs und Fälligkeitstermine

- Anhänge zu Beweismitteln und strukturierte Felder

Aktionsprotokollierung und Rekonstruktion der Zeitleiste

Governance- und Kontrollschicht

Automatisierung ohne Governance ist riskant. Governance ohne Automatisierung ist langsam. Diese Ebene gewährleistet sichere, nachvollziehbare und konsistente Reaktionen.

Governance umfasst:

- Rollenbasierte Zugriffsrechte und Genehmigungen

- Änderungskontrolle für Spielbücher

- Funktionstrennung bei sensiblen Aufgaben

- Protokollierung und Prüfprotokolle

- Test- und Rollback-Verfahren

Mess- und Berichtsebene

Messung und Berichterstattung sind der Punkt, an dem Automatisierung messbar und verbesserungsfähig wird. Gute Berichterstattung fördert die Transparenz für das Management, indem sie die Arbeit des Security Operations Center (SOC) mit operativer Resilienz, Risikomanagement und Kostenkontrolle verknüpft.

Die Rolle von agentenbasierter KI in der SOC-Automatisierung

Die traditionelle SOC-Automatisierung basiert auf Regeln und vordefinierten Abläufen. Diese bilden nach wie vor das Fundament für eine zuverlässige Ausführung. Agentenbasierte KI schafft Mehrwert, indem sie routinemäßige, mehrstufige Aufgaben innerhalb definierter Rahmenbedingungen unterstützt.

Agentenbasierte KI im Sicherheitsbetrieb hilft typischerweise bei:

- Ereignisse in klaren Darstellungen für Analysten und Führungskräfte zusammenfassen

- Vorschläge für nächste Schritte auf Grundlage der bereits gesammelten Erkenntnisse

- Standardisierte Untersuchungssequenzen über verschiedene Tools hinweg ausführen

- Reduzierung des Dokumentationsaufwands durch die Erstellung strukturierter Fallnotizen

Der richtige Ansatz lautet nicht “KI entscheidet”. Der richtige Ansatz lautet vielmehr: “KI unterstützt Ausführung und Dokumentation innerhalb vorgegebener Arbeitsabläufe.” So steigern Sie die Geschwindigkeit, ohne die Kontrolle zu verlieren.

Profi-Tipp: Als ersten Schritt einer umfassenderen Einführung sollten Sie die agentenbasierte KI zunächst für Ermittlung, Triage, Dokumentation und Fallzusammenfassungen einsetzen, bevor Sie sie in die Reaktion einbeziehen. Dies schafft Vertrauen bei den Analysten, verbessert die Berichtsqualität und gewährleistet, dass kritische Entscheidungen weiterhin in menschlicher Hand bleiben, während Sie die Leitlinien optimieren.

Wie Swimlanes in die SOC-Automatisierung im großen Maßstab passen

Viele SOCs beginnen die Automatisierung mit Skripten, kleinen Workflow-Automatisierungen oder toolspezifischen Playbooks. Das kann anfangs funktionieren. Schwieriger wird es jedoch, wenn das SOC skalieren, weitere Tools integrieren, mehr Anwendungsfälle unterstützen und die Governance aufrechterhalten muss.

Swimlane bietet mit Swimlane Turbine einen KI-gestützten Ansatz für Sicherheitsautomatisierung und -orchestrierung, der speziell für die SOC-Automatisierung im Unternehmensmaßstab entwickelt wurde. Damit können Sie Workflows in Ihrer gesamten Tool-Umgebung orchestrieren, Low-Code-Playbooks erstellen und weiterentwickeln sowie agentenbasierte KI einsetzen, um die Ausführung und Dokumentation zu verbessern.

All dies unter Einhaltung der betrieblichen Rahmenbedingungen.

Wie das in einem realen SOC aussieht, ist kein einzelner, magischer Workflow. Es ist ein stetiger Wandel:

- Analysten verbringen weniger Zeit mit dem Sammeln von Kontextinformationen und mehr Zeit mit deren Interpretation.

- Playbooks gewährleisten einheitliche Triage- und Reaktionsschritte über alle Schichten hinweg.

- Genehmigungen sind in Arbeitsabläufe integriert, anstatt in Chatnachrichten gespeichert zu werden.

- Die Erfassung von Beweismitteln erfolgt automatisch, wodurch Audits weniger störend sind.

Die Berichterstattung spiegelt die tatsächliche Arbeit und die tatsächlichen Ergebnisse wider, nicht manuelle Zusammenfassungen.

Ein Security Operations Center (SOC) aufbauen, das in großem Umfang konsistent reagiert.

Die Automatisierung des SOC (State Operations Center) ermöglicht es, auch unter Druck zuverlässig zu agieren. Sie reduziert manuelle Arbeitsschritte, standardisiert die Reaktionszeiten und sorgt dafür, dass Erkennungssignale über alle Tools und Teams hinweg in einheitliche Maßnahmen umgesetzt werden. Der Vorteil liegt nicht nur in einer schnelleren Reaktionszeit, sondern auch in einer höheren Prozessqualität, einer besseren Auditvorbereitung, einem transparenteren Reporting und einem SOC, das skalierbar ist, ohne die Mitarbeiter zu überlasten.

Wenn Ihr SOC über isolierte Automatisierungen hinausgewachsen ist, hilft Ihnen Swimlane dabei, Tools zu verbinden, Workflows besser zu steuern und die Reaktionszeiten auch bei wachsenden Umgebungen konstant zu halten. Swimlane Turbine reduziert manuelle Übergaben und bietet Teams eine effizientere Möglichkeit, die Automatisierung im gesamten SOC zu verwalten.

Entdecken Sie, wie Swimlane-Turbine unterstützt SOC-Automatisierung und agentenbasierte KI-gestützte Ausführung im Unternehmensmaßstab.

Häufig gestellte Fragen

Was ist SOC-Automatisierung?

Die SOC-Automatisierung nutzt Workflows und Playbooks, um wiederkehrende SOC-Aufgaben wie Anreicherung, Priorisierung, Weiterleitung, Eindämmungsmaßnahmen mit Genehmigungen und Dokumentation automatisch zu erledigen. Sie reduziert den manuellen Aufwand und ermöglicht es den Analysten gleichzeitig, wichtige Entscheidungen zu treffen.

Was sollte ein SOC zuerst automatisieren?

Die meisten SOCs beginnen mit der Anreicherung von Warnmeldungen, der Fallerstellung und dem Routing, da diese Aufgaben ein hohes Volumen aufweisen und ein geringes Risiko bergen. Sobald diese Prozesse stabil laufen, erweitern die Teams ihre Aufgaben auf Reaktionsmaßnahmen mit entsprechenden Richtlinien und Genehmigungen.

Welchen Stellenwert hat agentenbasierte KI in der SOC-Automatisierung?

Agentische KI kann routinemäßige, mehrstufige SOC-Aufgaben innerhalb definierter Rahmenbedingungen unterstützen, wie z. B. die Zusammenfassung von Vorfällen, das Vorschlagen von Folgemaßnahmen, das Ausführen standardisierter Untersuchungssequenzen und die Unterstützung bei der Dokumentation. Menschliche Aufsicht bleibt für weitreichende Entscheidungen unerlässlich.

Wie unterstützt Swimlane die KI-gestützte SOC-Automatisierung?

Swimlane nutzt Turbine, um Tools zu verbinden, Workflows auszuführen und SOC-Teams bei der Bewältigung von Routinearbeiten mit KI innerhalb klarer Leitplanken zu unterstützen.

Ein Security Operations Center (SOC) aufbauen, das in großem Umfang konsistent reagiert.

Schluss mit der manuellen Klebearbeit! Mit Swimlane Turbine wandeln Sie wiederholbare Sicherheitsaufgaben in eine konsistente Ausführung um.