Présentation des plans de lutte contre la cybercriminalité et de réponse aux incidents, et de la manière d'utiliser l'automatisation pour une meilleure réactivité.

Qu'est-ce que le DFIR ?

A Analyse forensique numérique et réponse aux incidents (DFIR) Un plan DFIR (Defense, Defense, Response, Incident) est une méthode systématique et documentée permettant d'aborder et de gérer les situations résultant d'incidents ou de violations de sécurité informatique, ainsi que de recueillir les preuves liées à l'incident ou à la violation de données. Les plans DFIR sont utilisés dans les environnements et installations informatiques d'entreprise pour identifier, contrer, limiter et neutraliser les incidents de sécurité dès leur apparition.

Criminalistique numérique Il s'agit du processus d'utilisation de techniques et d'outils scientifiques pour identifier, préserver et analyser les données système en cas d'attaque potentielle. Ce processus implique l'analyse des appareils numériques, tels que les ordinateurs, les appareils mobiles et autres terminaux, afin d'identifier et d'extraire des preuves permettant de déterminer “ qui ” et “ quoi ” est impliqué dans l'incident.

Intervention en cas d'incident Le terme « gestion des incidents de sécurité » désigne l'ensemble du processus qui consiste à se préparer à un incident de sécurité, à l'identifier, à y répondre et à en atténuer les effets. Il implique d'identifier la source de l'incident, de déterminer l'étendue des dommages et de prendre des mesures pour prévenir tout dommage supplémentaire.

La valeur du DFIR

La meilleure façon de gérer un incident est d'être préparé et d'avoir déjà pris les mesures proactives nécessaires. Cela implique un processus spécifique :

- Identifiez un groupe de personnes pour constituer l'équipe d'intervention en cas d'incident.

- Assurez-vous qu'ils soient bien formés pour toutes les procédures qu'ils pourraient avoir à exécuter.

- Créez un document détaillé intitulé plan de réponse aux incidents

- Mettez régulièrement en pratique et à jour le plan de réponse aux incidents

Le plan DFIR doit comporter des étapes détaillées pour chaque type d'incident, précisant les actions à entreprendre, leur ordre d'exécution et les membres de l'équipe impliqués. La question n'est pas de savoir si vous avez besoin d'un processus et d'un plan pour l'analyse forensique numérique et la réponse aux incidents, mais plutôt quand vous les utiliserez.

Aperçu du plan DFIR

L'analyse forensique numérique traditionnelle et réponse aux incidents Elle dépend des systèmes physiques et de l'accès physique. Or, la plupart des organisations exécutent désormais un ou plusieurs de leurs services dans le cloud. Pour prendre en charge les infrastructures hybrides modernes, votre plan de lutte contre la cybercriminalité et de réponse aux incidents doit intégrer les systèmes virtuels situés hors de vos locaux.

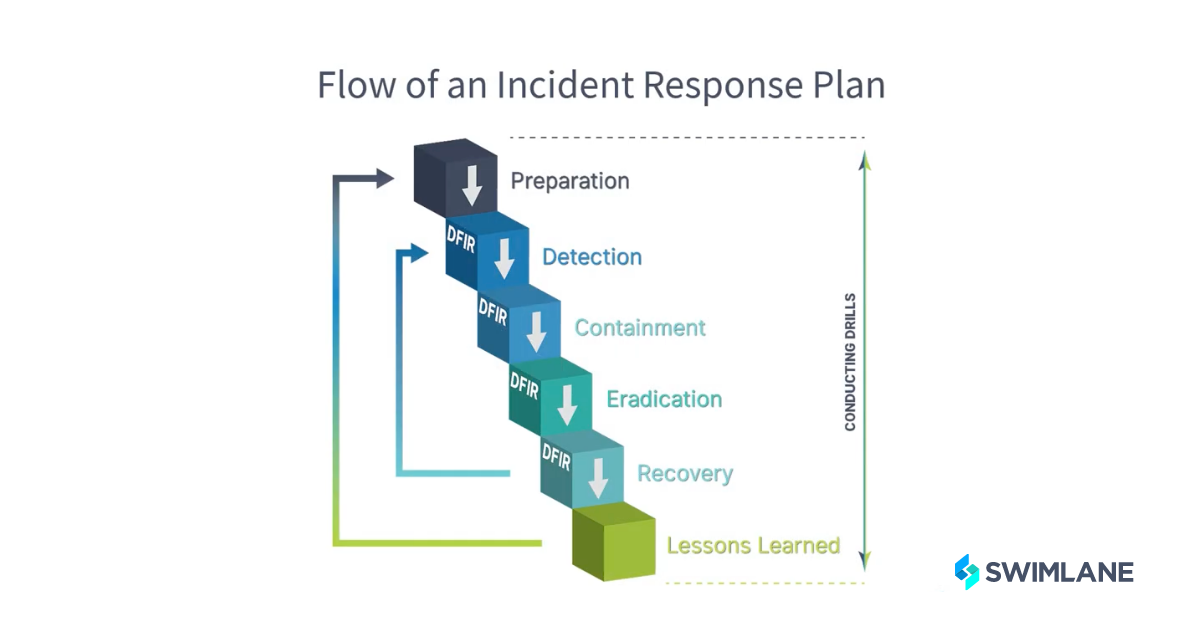

Quelles sont les étapes du processus DFIR ?

La liste suivante propose des vidéos qui examinent chaque phase du plan DFIR et les différences importantes lors de la mise en œuvre de votre plan avec des ressources cloud :

Préparation: La préparation garantit que le DFIR est prêt à intervenir en cas de besoin. Elle assure également la formation du personnel et la mise en place d'infrastructures et de logiciels adaptés en amont.

DétectionLa détection assure l'identification et le triage initiaux d'un incident et établit une chaîne de commandement pour la réponse à l'incident par le biais d'enquêtes et de documentations. Il s'agit d'une solution low-code. Plateforme d'orchestration, d'automatisation et de réponse en matière de sécurité (SOAR) peut automatiser l'ingestion des alertes ou des événements provenant d'un nombre quelconque de dispositifs de sécurité et de réseau de votre réseau, ainsi que la surveillance des boîtes de réception de messagerie.

EndiguementLe confinement empêche l'incident de s'aggraver ou de s'étendre. Il protège l'organisation. Une plateforme SOAR peut orchestrer divers outils de sécurité et de réseau pour recueillir des preuves à partir d'un système, bloquer l'accès réseau à ce système, mettre hors tension les systèmes et corréler les alertes et les incidents afin d'identifier les compromissions qui se propagent.

ÉradicationL'éradication élimine la cause première d'un incident afin de sécuriser les actifs affectés et d'empêcher toute nouvelle intrusion. Une plateforme SOAR low-code peut automatiser la collecte des données de sauvegarde d'un système, sa reconstruction, le redéploiement des conteneurs et l'exécution d'analyses ou de scripts antivirus sur le système.

Récupération: La récupération permet de rétablir le fonctionnement des systèmes affectés tel qu'il était avant l'incident. Une plateforme SOAR peut utiliser des scripts ou des outils fournisseurs pour déployer des images standard sur les systèmes, restaurer les données sauvegardées afin de faciliter le processus de récupération et vérifier si l'accès et le comportement attendus ont été rétablis.

Activités post-incident : Un exercice de “ retour d'expérience ” est une analyse rétrospective visant à améliorer les processus et les procédures. Un rapport d'incident, basé sur la chronologie des événements, est rédigé et validé. Ce rapport doit identifier les dates et heures des faits et s'assurer que tous les acteurs concernés s'accordent sur les détails. La phase de retour d'expérience est souvent négligée, voire ignorée, or elle est essentielle car elle permet d'analyser l'incident et d'identifier des pistes d'amélioration pour le plan de réponse aux incidents et la sécurité globale.

Visionnez notre série de vidéos approfondies sur le processus DFIR.

Avantages de l'automatisation du processus DFIR

L’automatisation des processus d’analyse forensique numérique et de réponse aux incidents peut apporter des avantages considérables, tels que :

- Une meilleure cohérence et une plus grande précision des actions

- Amélioration de la vitesse et de la précision

- Un meilleur suivi de ce qui se passe

- Écart réduit par rapport au plan lui-même

Le processus de collecte de toutes les données relatives à une affaire, provenant de multiples outils, environnements et sources, peut être automatisé grâce à une approche low-code. automatisation de la sécurité La plupart des solutions SOAR permettent d'exporter ou de générer des rapports à partir de données dans différents formats.

Calculez votre retour sur investissement avec Swimlane Turbine

Pour aider les entreprises à évaluer l'impact financier potentiel de cet investissement, TAG Cyber a mené une étude approfondie sur la solution d'automatisation de la sécurité Swimlane.