La gestion des alertes de sécurité représente un défi. Les grandes organisations gèrent entre Entre 10 000 et 150 000 alertes de sécurité par jour et n'ont tout simplement pas les ressources nécessaires pour gérer ce nombre considérable de menaces. Malheureusement, le fait de ne pas enquêter sur ces alertes expose de nombreuses organisations au risque d'une cyberattaque grave.

Les grandes organisations traitent entre 10 000 et 150 000 alertes de sécurité par jour.

Le défi

Le triage des alertes ne suffit pas…

Face à un nombre alarmant d'alertes de sécurité, de nombreuses organisations s'appuient sur le tri des alarmes pour déterminer lesquelles méritent une enquête plus approfondie. Bien que cette solution aide les organisations sentir Bien qu'ils maîtrisent parfaitement la sécurité, la réalité est que le tri des alarmes conduit inévitablement à des pertes de signal. réel attaques. Il est tout simplement impossible d'ignorer un grand nombre d'alertes. et Restez vigilant face à toutes les menaces réelles.

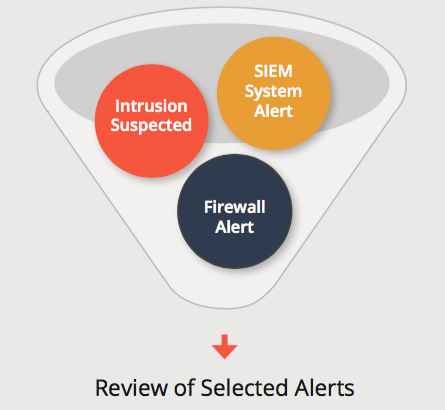

Le triage des alarmes permet aux équipes de cybersécurité d'examiner les alertes en fonction de critères sélectionnés et de déterminer la gravité de la menace.

…et il existe des problèmes avec les processus de gestion des alertes de sécurité existants.

Une gestion sous-optimale des alertes de sécurité entraîne inévitablement une surcharge de travail du personnel et une organisation toujours vulnérable à diverses menaces de sécurité. Plusieurs facteurs contribuent à ce problème :

- Réponses incohérentesLes menaces de sécurité évoluent constamment, ce qui rend difficile leur détection par les processus de réponse aux incidents actuels.

- Échec de l'intégration de tous les outils disponiblesEntre les personnes, les processus et la technologie, de nombreux éléments doivent converger pour une gestion efficace des alertes de sécurité. Même les outils conçus pour faciliter cette gestion, comme les plateformes SIEM (gestion des informations et des événements de sécurité), nécessitent des recherches manuelles, ce qui ralentit encore davantage les délais de réponse aux incidents.

- roulement du personnelLes employés en cybersécurité travaillent en s'appuyant sur les connaissances informelles qu'ils ont acquises au fil de leur expérience au sein de l'entreprise. Lorsqu'ils la quittent, ces connaissances se perdent et la formation d'un nouvel employé peut représenter un investissement considérable.

- Conformité et réglementationLes règles et réglementations évoluent constamment, il peut donc être difficile de se tenir au courant des procédures requises.

La solution : Automatisation de la sécurité

En utilisant l'automatisation, vous pouvez répondre à chaque alerte et veillez à ce que votre organisation soit toujours protégés. Dans la plupart des cas, les tâches d'opérations de sécurité (80-90%) peuvent être automatisées dans une certaine mesure.

Centraliser

En consolidant les données provenant de tous Grâce à vos alertes de sécurité, votre équipe de cybersécurité bénéficie d'une vision plus globale de la situation au sein de votre organisation. Ces données peuvent ensuite être utilisées pour optimiser la gestion des alertes. Les tableaux de bord vous permettent de surveiller la boîte mail d'hameçonnage, le système de détection d'intrusion (IDS) et les données issues de votre système SIEM. Centralisez vos opérations de sécurité dans des tableaux de bord intuitifs pour une vision claire de l'état de la cybersécurité au sein de votre organisation.

Automatiser

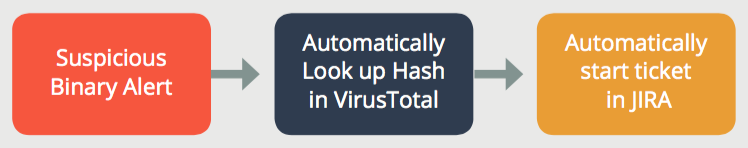

L'automatisation de nombreuses tâches chronophages de votre équipe de cybersécurité améliore la gestion des alertes de sécurité en renforçant sa réactivité. En automatisant tout ou partie des étapes d'une investigation, vous gagnerez de précieuses minutes par alerte et augmenterez considérablement la productivité. Votre équipe pourra ainsi se concentrer sur les alertes présentant de réels risques de sécurité.

Exemple de la manière dont les tâches manuelles peuvent être automatisées pour accélérer la réponse aux incidents.

L'automatisation permet de gagner quelques minutes pour chaque Il améliore la gestion des alertes de sécurité en renforçant la capacité de votre organisation à réagir aux incidents.

Comment Swimlane peut vous aider

Swimlane améliore la gestion des réponses aux incidents en remplaçant vos processus d'enquête manuels par un cadre de flux de travail centralisé et automatisé.

En centralisant les données d'événements et en automatisant les tâches manuelles, votre équipe de cybersécurité peut gérer plus Les menaces peuvent ainsi être traitées dans le même laps de temps. L'utilisation de tableaux de bord centralisés offre à votre équipe une vue d'ensemble de l'état actuel de la sécurité de l'organisation. Ces outils permettent à votre équipe de cybersécurité de se concentrer sur les menaces réelles et d'anticiper les besoins futurs en matière de sécurité.

Swimlane automatisation et orchestration de la sécurité La plateforme aide votre équipe de cybersécurité :

- Centraliser les opérations de sécurité

- Automatisez les tâches chronophages

- Standardiser et mettre à l'échelle les processus

- Résolvez les incidents plus rapidement

- Fournir des indicateurs de sécurité pertinents

Vous souhaitez en savoir plus sur la façon dont la gestion des alertes de sécurité peut être améliorée grâce à l'automatisation ? Téléchargez notre e-book de 20 pages pour plus d'informations.

Guide de sécurité pour TDIR : Détection des menaces et réponse aux incidents

La détection des menaces et la réponse aux incidents (TDIR) gagnent en popularité auprès des équipes de sécurité, des analystes et des fournisseurs. Cette méthodologie axée sur les résultats combine les outils SOC et le renseignement sur les menaces afin d'améliorer les capacités de détection et de réponse des équipes de sécurité. Cependant, la TDIR reste encore largement méconnue et en cours de définition. Découvrez en détail ce qu'est la TDIR et comment les solutions de sécurité courantes s'alignent sur cette nouvelle méthodologie.