Assurer la protection de votre organisation contre les cyberattaques qui menacent les entreprises peut s'avérer complexe. C'est pourquoi de nombreuses entreprises mettent en œuvre un ensemble de solutions de sécurité pour se protéger de tous les côtés. Chacune de ces solutions génère ses propres alertes de sécurité, qui nécessitent une investigation par les équipes de sécurité opérationnelle (SecOps). Ces dernières se retrouvent alors submergées d'alertes, ce qui peut entraîner épuisement professionnel, roulement de personnel et, en fin de compte, une organisation vulnérable aux menaces.

L’utilisation d’une solution complète d’automatisation et d’orchestration de la sécurité pour améliorer votre processus de gestion des alertes d’incidents est la meilleure façon de garantir la protection de votre organisation et de fidéliser vos précieux employés en matière de sécurité opérationnelle.

Le problème : il y a trop d’alertes…

On ne saurait trop insister sur l'importance de mettre en place des solutions de sécurité pour protéger votre organisation. Rien qu'en 2017, on a dénombré… de nombreuses cyberattaques qui ont interrompu les activités commerciales et entreprises touchées dans plus de 100 pays. Pour prévenir ce type d'attaques, les systèmes de sécurité doivent envoyer des alertes à l'équipe SecOps afin d'attirer son attention sur les activités potentiellement suspectes et de permettre une enquête plus approfondie.

Malheureusement, le nombre d'alertes de sécurité générées par de nombreuses solutions a placé les organisations dans une situation de panique. Les grandes entreprises reçoivent entre 10 000 et 150 000 alertes de sécurité. par jour, ce qui rend impossible l'investigation manuelle de chaque alerte, en particulier lorsque les organisations manquent de personnel et de ressources pour ce faire. Par conséquent, jusqu'à 70 % des alertes sont ignorées et toutes les alertes sont ignorées. pourrait mener à une brèche.

…Et le triage des alertes est une solution populaire mais imparfaite.

De nombreuses organisations s'appuient sur le tri des alertes pour la gestion des incidents. Ce tri permet aux équipes de sécurité d'analyser les alertes selon des critères spécifiques, d'évaluer rapidement la gravité probable de la menace et de prioriser les investigations en conséquence. Bien que cette solution semble viable, elle peut facilement conduire à passer à côté d'une véritable attaque. Il est tout simplement impossible d'ignorer un grand nombre d'alertes et de garantir une protection optimale de l'organisation.

Processus actuels de gestion des alertes d'incidents :

- Incapables de suivre l'évolution des menaces : Les cybermenaces évoluent constamment, et les processus d'évaluation des alertes doivent donc évoluer en conséquence. Or, de nombreuses organisations utilisent les mêmes critères de tri des alertes pendant des années, sans pouvoir (ou sans vouloir) les modifier face à l'apparition de nouvelles attaques ou techniques. De ce fait, elles sont incapables de détecter les menaces les plus récentes et les plus dangereuses.

- Présentent des complications d'intégration : Tous vos outils de sécurité doivent s'intégrer les uns aux autres. et Vos processus personnalisés. De nombreux outils conçus pour intégrer des solutions de sécurité disparates exigent encore que les équipes SecOps effectuent des recherches et des investigations manuelles, ce qui ralentit considérablement les temps de réponse.

- S'appuyer sur le savoir tribal : Les professionnels de la cybersécurité développent un bagage de connaissances informel qui les aide à accomplir leurs tâches. Compte tenu de la nature répétitive de ce travail, le roulement du personnel est fréquent. Lorsque des employés quittent leurs fonctions, ce bagage de connaissances informel disparaît et chaque nouvel employé doit démarrer avec des informations incomplètes et disparates.

- Vous ne fournissez pas suffisamment de contexte : De nombreuses solutions génèrent des alertes, mais ne fournissent pas suffisamment d'informations pour que le personnel comprenne pleinement le problème, ce qui l'oblige à effectuer des investigations manuelles et le ralentit encore davantage.

- Se déroulent sur un trop grand nombre d'écrans et d'applications disparates : Si les équipes SecOps utilisent plusieurs solutions, il est probable que chaque outil génère des alertes distinctes. Sans centralisation de ces alertes, il est long et difficile d'avoir une vision globale de la sécurité.

Automatisation et orchestration de la sécurité est la réponse

L'automatisation et l'orchestration de la sécurité sont courantes dans le domaine de la cybersécurité et souvent proposées comme solution à divers problèmes de gestion de la sécurité. Ces termes sont définis individuellement comme suit :

- Automatisation de la sécurité Il s'agit de l'utilisation de systèmes automatisés pour détecter et prévenir les cybermenaces, tout en contribuant au renseignement global sur les menaces d'une organisation afin de mieux se préparer et de se défendre contre les futures attaques.

- Orchestration de la sécurité Il s'agit du processus consistant à rassembler de nombreux outils et ressources pour qu'ils fonctionnent ensemble harmonieusement afin d'améliorer les opérations de sécurité d'une organisation.

L'automatisation et l'orchestration de la sécurité, en travaillant de concert, améliorent les flux de travail, les processus et la gestion globale des alertes de sécurité en éliminant les interventions manuelles lentes et en les remplaçant par une prise de décision et une réponse à la vitesse de la machine. Elles s'intègrent à votre infrastructure de sécurité pour y intégrer les outils que vous utilisez. déjà vous devez mieux servir votre organisation.

Comment Swimlane peut vous aider

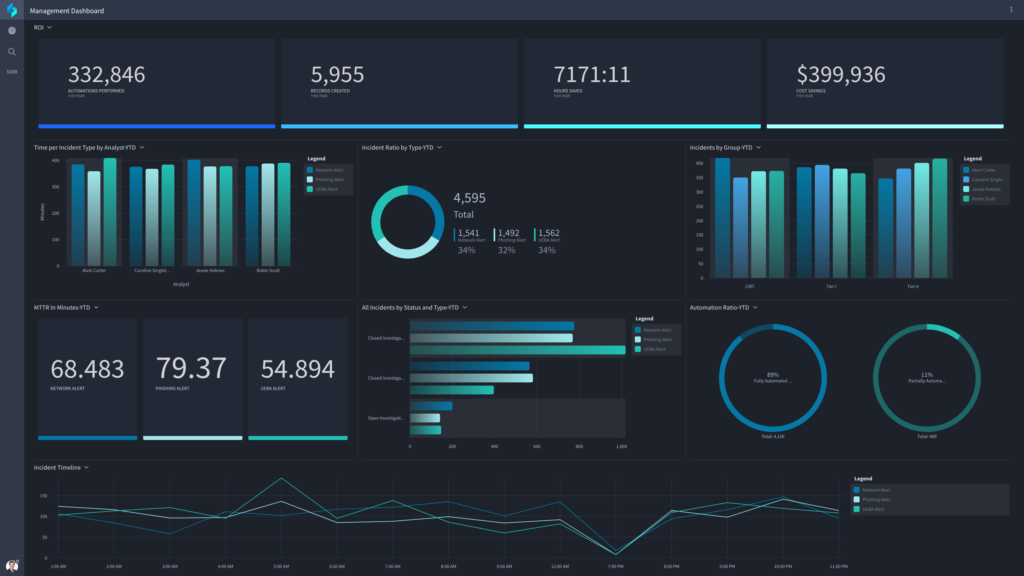

Swimlane utilise l'automatisation et l'orchestration de la sécurité pour vous aider à améliorer votre processus de gestion des alertes d'incidents. Il permet à votre organisation de :

- Centraliser les opérations de sécuritéLes tableaux de bord centralisés intègrent les données de toutes vos solutions existantes grâce à une architecture basée sur les API. Votre équipe SecOps bénéficie ainsi d'un contexte plus riche concernant les alertes et d'une vision plus complète de l'état de la sécurité au sein de votre organisation.

- Automatisez les tâches fastidieuses : Entre 80 et 90 % des tâches de sécurité peuvent être automatisées dans une certaine mesure. L'automatisation permet aux équipes SecOps de gérer plus alertes, dans le même durée d'utilisation de votre existant personnel.

- Réduire la complexité de la gestion : Aujourd'hui, les organisations font appel à de multiples solutions, fournisseurs et équipes pour sécuriser leurs systèmes et données critiques, ce qui peut transformer la gestion de la sécurité en un véritable casse-tête. L'automatisation et l'orchestration de la sécurité vous aident à coordonner vos fournisseurs et vos outils et vous permettent de mieux exploiter leurs capacités.

L'automatisation et l'orchestration de la sécurité offrent tous les avantages nécessaires pour réduire le délai moyen de résolution (MTTR) et améliorer considérablement la protection de votre organisation. Utiliser Swimlane est la solution pour optimiser votre processus de gestion des alertes d'incidents et vous permettre ainsi de… Répondre à chaque alerte et protégez votre organisation contre toutes les cybermenaces.

Vous souhaitez savoir comment l'automatisation et l'orchestration de la sécurité sont utilisées concrètement ? Téléchargez notre e-book : 8 cas d'utilisation concrets pour l'automatisation et l'orchestration de la sécurité.

Vous souhaitez en savoir plus sur Swimlane ? Contactez-nous ou planifier une démonstration.