Guide pour orchestrer des enquêtes de bout en bout avec l'IA

Ce billet de blog est le troisième d'une série de quatre consacrée à la flotte d'agents d'IA experts de Swimlane et se concentre sur l'agent d'investigation Hero AI. Cet agent élimine le problème coûteux des changements de contexte, qui mobilisent un temps précieux pour les analystes contraints de jongler entre plusieurs outils pour recueillir des informations. Véritable “ cerveau ” du SOC IA, l'agent d'investigation synthétise des renseignements de haute précision provenant d'autres agents et les évalue au regard des procédures opérationnelles définies par le client et des connaissances institutionnelles afin de produire un plan de réponse complet, priorisé et conforme aux normes NIST, en quatre phases.

Si vous avez suivi cette série, nous avons déjà présenté deux agents dans Swimlane. Héros IA flotte à ce jour : la Agent MITRE ATT&CK et D3FEND qui normalise la façon dont vous décrivez les attaques et les défenses, et le Agent de renseignement sur les menaces qui synthétise des renseignements provenant de sources multiples en une évaluation unique et explicable.

Ces deux agents résolvent des problèmes concrets, mais ils ne sont que des intrants. Ils produisent du contexte. C'est ce qui se passe ensuite, compte tenu de ce contexte, qui détermine le succès ou l'échec des enquêtes.

C'est là que le Agent d'enquête Et puis il y a ce sujet, et honnêtement, c'est celui que j'ai le plus hâte d'explorer, car c'est là que le concept de flotte cesse d'être théorique et commence à produire des résultats concrets.

C'est aussi là que la confiance progressive prend tout son sens. Lorsqu'un agent enrichit des indicateurs ou cartographie les techniques d'ATT&CK, l'impact d'une erreur est limité. En revanche, lorsqu'il élabore un plan d'enquête, établit une chronologie et recommande des mesures de confinement, la situation est tout autre.

La barre est plus haute, les enjeux sont plus importants et la confiance doit être gagnée différemment.

Mais voilà le point essentiel : c’est aussi l’agent qui permet d’obtenir le résultat que chaque responsable SOC souhaite réellement, en résolvant automatiquement et en toute confiance les problèmes évidents afin que votre équipe puisse se concentrer sur ce qui compte vraiment.

La taxe sur le changement de contexte

Avant d'aborder la question de savoir comment Héros IA L'outil Investigation Agent fonctionne, parlons du problème qu'il résout, car je pense qu'il s'agit d'un des facteurs de perte de productivité les plus sous-estimés dans les opérations de sécurité.

Lorsqu'une alerte est déclenchée et qu'un analyste commence à enquêter, il ne se contente pas de faire une seule chose.

- Ils extraient le contexte des alertes du SIEM. Ils vérifient la réputation des indicateurs sur la plateforme de renseignement sur les menaces (TI).

- Ils consultent l'historique des tickets pour voir si cet hôte ou cet utilisateur est déjà apparu.

- Ils recoupent leurs connaissances avec celles du cadre MITRE afin de comprendre le schéma d'attaque.

- Ils consultent le manuel d'intervention pour voir à quoi ressemble la procédure de réponse documentée.

- Ils prennent des notes au fur et à mesure. Puis, en fonction de tout ce travail, ils formulent une recommandation, décident d'intensifier les efforts, de contenir ou de clore le dossier.

Chacune de ces étapes s'effectue dans un outil, un onglet ou un flux de travail différent. L'analyste assure l'intégration, et cette intégration a pour coût le changement constant de contexte. À chaque fois qu'il passe d'un outil à l'autre, il perd son élan. Il doit se réorienter, relire et recontextualiser.

Les changements peuvent consommer 20 à 40% de temps productif, et d'après mon expérience de gestion d'équipes SOC, c'est une estimation prudente pour le travail d'enquête.

L'agent d'enquête élimine cette charge en faisant ce que fait un analyste senior, mais à partir d'une interface unique, sans la surcharge cognitive liée au changement d'outil.

Comment fonctionne un agent d'enquête

L'agent d'enquête agit comme le “ cerveau ” de l'équipe. IA SOC, Et cette approche prend tout son sens lorsqu'on comprend son fonctionnement. Elle ne fonctionne pas de manière isolée ; elle intègre les données de haute qualité fournies par les trois autres agents de la flotte et les synthétise pour constituer une enquête complète.

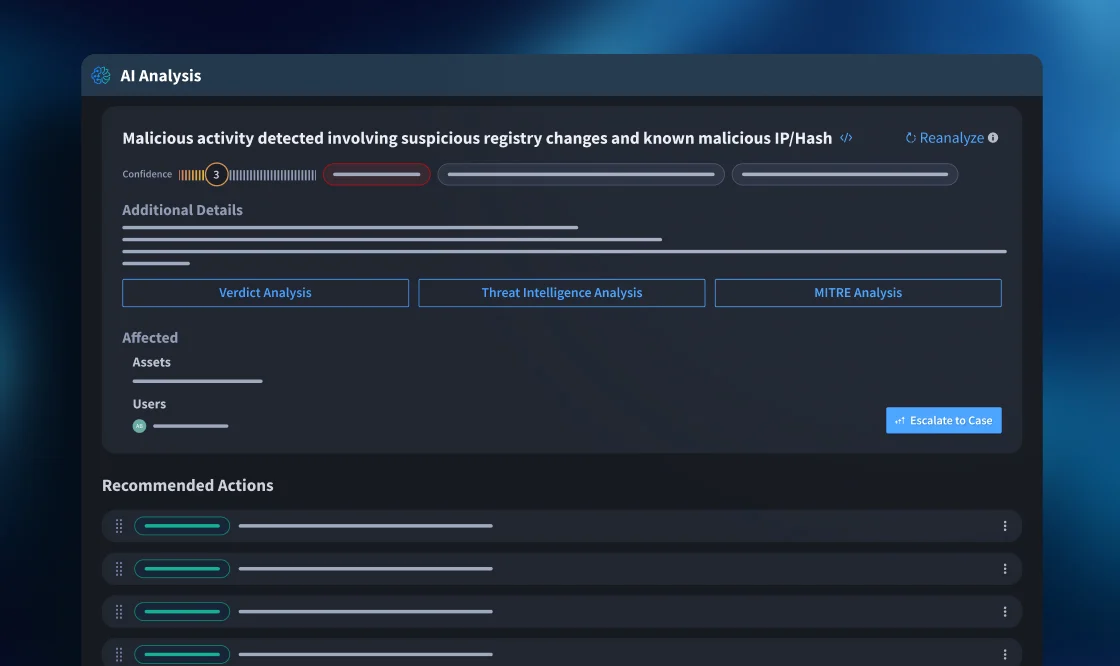

Flux de travail des agents d'enquête et d'intervention

L'agent commence par collecter toutes les données d'entrée disponibles, y compris les données brutes d'alerte, les données enrichies et le contexte. Il intègre ensuite l'analyse inter-sources unifiée de l'agent TI, les cartographies des techniques et contre-mesures de l'agent MITRE, ainsi que l'évaluation préliminaire de l'agent de verdict.

Voilà les fondements du renseignement.

Ensuite, il fait quelque chose que la plupart des outils d'automatisation ne font pas : il évalue tout cela par rapport à vos manuels d'exploitation et articles de base de connaissances définis par le client. C'est là que votre savoir-faire interne entre en jeu : les procédures documentées, les enseignements tirés des incidents passés et les connaissances tacites que votre équipe a (normalement) accumulées au fil du temps.

L'agent utilise le cadre de réponse aux incidents du NIST comme base, fournissant ainsi une sortie structurée et universellement comprise par les équipes de sécurité.

Résultats de l'enquête : Plan d'intervention en quatre phases

Il en résulte un plan d'intervention priorisé, organisé en quatre phases :

- Endiguement: Empêcher la propagation de la menace.

- Éradication: supprimer la cause profonde

- Récupération: rétablir le fonctionnement normal

- Durcissement : prévenir la récidive

Chaque recommandation est concrète et exploitable, et non un vague “ approfondir la question ”, mais des étapes précises qu'un analyste peut exécuter ou, lorsque la confiance est établie, que la plateforme peut exécuter de manière autonome.

Tout au long du processus, l'agent génère des synthèses d'enquête, des chronologies et des recommandations d'actions via une interface unique. Plus besoin de jongler entre les onglets, de corréler manuellement les données ni de reconstituer le contexte à chaque changement d'outil. L'analyste obtient ainsi une vue d'ensemble complète et un plan d'action clair.

C’est là que l’évaluation comparative des SoC IA devient concrète.

Bon, c'est la partie sur laquelle je veux vraiment m'attarder, car c'est le concept le plus important de toute la série, et c'est avec l'agent d'enquête que cela devient concret.

Comme je l'ai répété dans mes précédents articles, l'IA au sein d'un SOC n'a pas besoin d'être parfaite pour être utile. Elle doit atteindre des résultats équivalents, voire supérieurs, à ceux d'un humain, avec une explication suffisante pour qu'un analyste puisse valider le raisonnement. La preuve de cela ne réside pas dans les démonstrations des fournisseurs ni dans les arguments marketing, mais dans une analyse comparative avec vos propres analystes, sur vos propres données.

Swimlane a procédé de la sorte avec son SOC interne. L'entreprise a analysé près de 35 000 enquêtes humaines, cas réels, décisions réelles et notes d'analystes authentiques afin d'évaluer, de vérifier et d'optimiser les résultats des agents. Il ne s'agit pas d'un exercice de laboratoire, mais d'une comparaison à grande échelle, au cas par cas, des recommandations de l'IA avec les décisions prises par des analystes expérimentés.

Conseils pour les équipes SOC IA

Voici la méthodologie que je préconise systématiquement lorsque je travaille avec une équipe sur l'adoption de l'IA.

Commencez par vos données brutes. Il vous faut les tickets historiques et les notes des analystes qui les consignent. pourquoi Une situation a été classée sans suite, aggravée ou jugée bénigne. Le “ pourquoi ” est essentiel, non seulement la décision prise, mais aussi le raisonnement qui l'accompagne.

Si vos analystes clôturent les tickets avec des notes d'un seul mot, vous avez un problème de documentation à résoudre avant même d'avoir un problème d'IA à régler. Si vous disposez déjà de bases de connaissances et de procédures opérationnelles, c'est parfait : l'agent d'investigation peut évaluer les cas en s'y référant. Sinon, vous pouvez utiliser l'IA pour les générer à partir d'anciens cas.

J'ai obtenu de bons résultats avec Claude Sonnet : il suffit de lui fournir un ensemble de tickets historiques accompagnés de notes d'analystes, et il extrait les tendances, les critères de décision et les procédures de réponse pour les organiser en articles de base de connaissances structurés. Considérez cette base comme votre point de départ et affinez-la ensuite.

Ensuite, procédez par itérations. Exécutez l'outil d'investigation en parallèle avec vos analystes. Comparez ses plans d'investigation, ses échéanciers et ses recommandations avec les résultats produits par votre équipe. Identifiez les points de convergence et de divergence, et analysez-en les raisons.

Recherchez les tendances. L'agent est-il systématiquement plus rigoureux dans l'enrichissement des données, mais manque-t-il parfois des éléments de contexte qu'un analyste expérimenté repérerait ? Recommande-t-il des mesures de confinement que votre équipe approuve systématiquement ?

C’est grâce à ce processus d’évaluation que l’agent acquiert le droit à une plus grande autonomie. Ce n’est pas un changement instantané, mais une confiance progressive.

Construire les fondements de vos connaissances en IA

Je voudrais conclure sur une note pratique, car c'est là que je constate que la plupart des organisations stagnent. Elles recherchent un résultat automatique, mais négligent les connaissances fondamentales qui le rendent possible.

L'efficacité de l'agent d'investigation dépend entièrement des procédures et articles de la base de connaissances qu'il utilise pour évaluer les cas. Si le savoir institutionnel se limite aux analystes les plus expérimentés (et soyons honnêtes, c'est souvent le cas dans la plupart des SOC), l'agent ne dispose pas du contexte nécessaire pour formuler des recommandations pertinentes.

Vous recevrez des plans d'enquête génériques au lieu de plans adaptés à la manière dont votre équipe traite réellement les différents types de cas.

La solution est plus simple qu'on ne le pense. Récupérez vos tickets clôturés des 6 à 12 derniers mois. Concentrez-vous sur ceux qui comportent des notes d'analystes pertinentes (même si elles sont parfois incohérentes, c'est normal). Utilisez l'IA pour extraire les tendances communes : les types d'alertes à l'origine de ces incidents, les étapes d'enrichissement effectuées, les critères de décision habituels et les actions recommandées.

Structurez ces informations sous forme d'articles de base de connaissances et de manuels d'exploitation. L'important n'est pas la perfection, mais un point de départ que les agents pourront consulter et que votre équipe pourra affiner au fil du temps.

J'ai testé cette méthode dans différents environnements, et les résultats sont remarquablement constants. Quelques semaines après avoir initialisé la base de connaissances et lancé le parc d'agents en mode veille, on constate que ces derniers produisent des plans d'investigation identiques à ceux qu'auraient élaborés vos analystes.

Après quelques mois d'analyse comparative, vous identifiez vos premiers dossiers candidats à la clôture automatique. En un trimestre, vous clôturez avec assurance un pourcentage significatif de dossiers de niveau 1 de manière autonome et vos analystes consacrent leur temps aux enquêtes qui nécessitent réellement une intervention humaine.

Voilà ce qu'est un SOC IA. Pas un modèle miracle qui remplace votre équipe du jour au lendemain. Une flotte d'agents spécialisés, chacun expert dans un domaine précis, qui se complètent et qui, collectivement, acquièrent progressivement des responsabilités accrues. L'agent d'investigation est le point de convergence de tous ces éléments, et c'est là que le retour sur investissement devient concret.

Dans ce dernier article de la série, je parlerai de l'agent de verdict, celui qui prend la décision finale. Si l'agent d'enquête est le cerveau, l'agent de verdict est le décideur. À suivre.

Prêt à comparer les performances de votre SoC à celles de l'IA ?

Vos analystes ne devraient pas servir d'interface entre six outils pour chaque enquête. L'agent d'enquête IA Hero de Swimlane élabore des plans d'enquête complets et conformes aux normes NIST à partir d'une interface unique, puis vous aide à établir des points de référence, à instaurer la confiance et à automatiser la clôture des dossiers ne nécessitant pas d'intervention humaine.

En bref : L’agent d’enquête IA héroïque

Cet agent fait office de cerveau du SOC IA, mais son efficacité repose entièrement sur votre socle de connaissances existant. Les responsables de la sécurité doivent cesser de laisser le savoir institutionnel aux seuls analystes seniors, car c'est la principale raison pour laquelle les organisations tardent à mettre en œuvre la fermeture automatique.

Pour remédier à cela :

- Mandat d'extraction des tickets clôturés des 6 à 12 derniers mois, y compris les notes des analystes.

- Utiliser l'IA pour identifier et extraire les schémas communs :

- Types d'alerte

- Critères de décision

- Actions recommandées

- Structurez ces informations en une base de connaissances fondamentales requise par l'agent.

- Appliquer un cadre de confiance progressif pour opérationnaliser ces connaissances.

- En l'espace d'un trimestre, permettez la clôture automatique et fiable d'un pourcentage significatif de dossiers de niveau 1, de manière autonome, rendant ainsi tangible le retour sur investissement de l'agent d'enquête et libérant votre équipe pour qu'elle se concentre sur un travail complexe nécessitant un jugement humain.