Guía para orquestar investigaciones integrales con IA

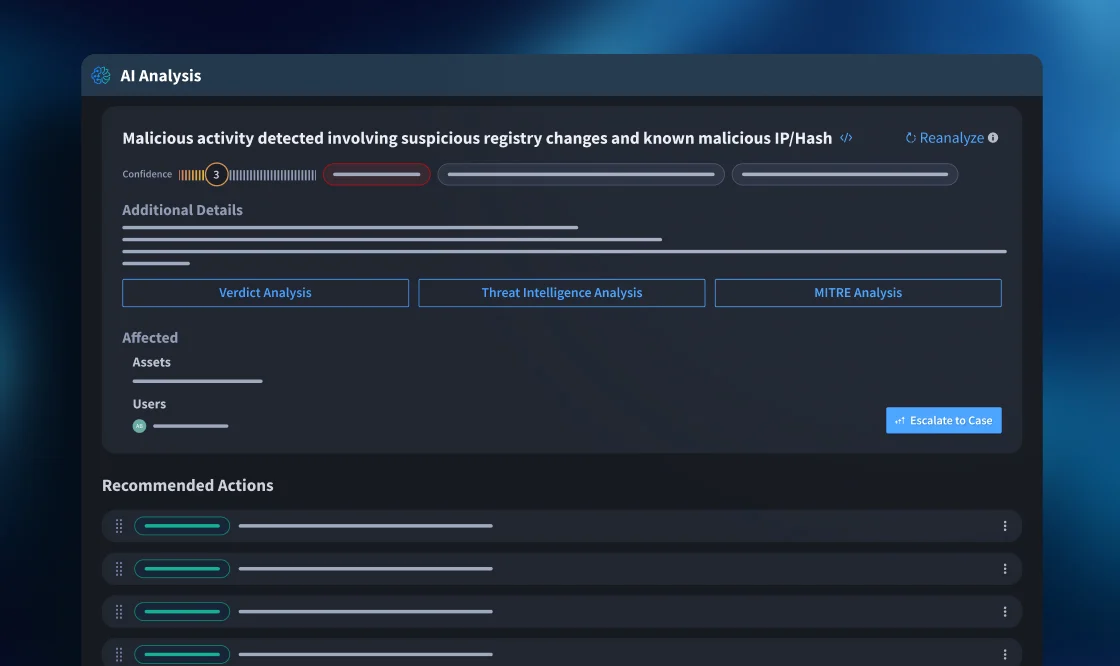

Esta entrada de blog es la tercera de una serie de cuatro partes sobre la flota de agentes de IA expertos de Swimlane y se centra en el Agente de Investigación Hero AI. Este agente elimina el costoso problema del cambio de contexto, que consume mucho tiempo de los analistas al tener que alternar entre múltiples herramientas para recopilar información. Actuando como el "cerebro" del SOC de IA, el Agente de Investigación sintetiza información de alta fidelidad de otros agentes y la evalúa comparándola con los manuales de procedimientos definidos por el cliente y el conocimiento institucional para producir un plan de respuesta completo, priorizado y alineado con el NIST, dividido en cuatro fases.

Si has estado siguiendo esta serie, hemos cubierto a dos agentes en Swimlane's Héroe IA flota hasta ahora: la Agente de MITRE ATT&CK y D3FEND que estandariza la forma en que se describen los ataques y las defensas, y el Agente de inteligencia de amenazas que sintetiza información de múltiples fuentes en una única evaluación explicable.

Ambos agentes resuelven problemas reales, pero son insumos. Generan contexto. Lo que sucede a continuación, dado ese contexto, es donde las investigaciones prosperan o fracasan.

Aquí es donde el Agente de investigación Llega un punto en el que, sinceramente, tengo muchas ganas de profundizar, porque es donde el concepto de flota deja de ser teórico y empieza a producir resultados integrales.

Aquí es donde la confianza progresiva se vuelve real. Cuando un agente está mejorando los indicadores o mapeando las técnicas ATT&CK, el impacto de un error es mínimo. Cuando un agente está elaborando un plan de investigación, generando un cronograma y recomendando acciones de contención, la situación cambia por completo.

El listón está más alto, hay más en juego y la confianza debe ganarse de otra manera.

Pero aquí está la clave: este es también el agente que desbloquea el resultado que todo líder de SOC realmente desea, ya que cierra automáticamente y con confianza los asuntos obvios para que su equipo pueda centrarse en lo que realmente importa.

El impuesto al cambio de contexto

Antes de entrar en cómo el Héroe IA El Agente de Investigación funciona, hablemos del problema que resuelve, porque creo que es uno de los factores que más merman la productividad en las operaciones de seguridad, aunque a menudo se subestima.

Cuando se activa una alerta y un analista comienza a investigar, no se limita a hacer una sola cosa.

- Están extrayendo el contexto de las alertas del SIEM. Están comprobando la reputación de los indicadores en la plataforma de inteligencia de amenazas (TI).

- Están revisando los tickets históricos para ver si este anfitrión o usuario ha aparecido anteriormente.

- Están cotejando la información con el marco de trabajo MITRE para comprender el patrón de ataque.

- Están consultando el manual de procedimientos para ver cómo es el procedimiento de respuesta documentado.

- Van tomando notas a medida que avanzan. Y luego hacen una recomendación, escalan el problema, lo contienen, lo cierran, basándose en todo ese trabajo.

Cada uno de esos pasos reside en una herramienta, pestaña o flujo de trabajo diferente. El analista es la capa de integración, y el costo de esa integración radica en el cambio de contexto. Cada vez que cambian de herramienta, pierden impulso. Tienen que reorientarse, releer y recontextualizar.

El cambio de sistema puede consumir entre 20 y 401 TP3T de tiempo productivo, y según mi experiencia dirigiendo equipos SOC, esa cifra es conservadora para el trabajo de investigación.

El Agente de Investigación elimina ese coste haciendo lo que hace un analista sénior, pero desde una única interfaz, sin la carga cognitiva que supone cambiar constantemente de herramienta.

Cómo trabaja el agente de investigación

El agente de investigación actúa como el “cerebro” del SOC de IA, Y ese planteamiento cobra sentido cuando se observa su funcionamiento. No funciona de forma aislada; procesa los datos de alta fidelidad de los otros tres agentes de la flota y los sintetiza para crear una investigación completa.

Flujo de trabajo del agente de investigación y respuesta

El agente comienza recopilando todos los datos disponibles del caso, incluidos los datos brutos de alerta, el enriquecimiento y el contexto. A continuación, incorpora el análisis unificado de múltiples fuentes del Agente TI, las asignaciones de técnicas y contramedidas del Agente MITRE y la evaluación preliminar del Agente Verdict.

Esa es la base de la inteligencia.

Luego, hace algo que la mayoría de las herramientas de automatización no hacen: evalúa todo eso comparándolo con los manuales de procedimientos y los artículos de la base de conocimientos definidos por el cliente. Aquí es donde entra en juego el conocimiento institucional: los procedimientos documentados, las lecciones aprendidas de incidentes anteriores y el conocimiento tácito que su equipo (con suerte) ha recopilado con el tiempo.

El agente utiliza el Marco de Respuesta a Incidentes del NIST como base, lo que proporciona una estructura de salida universalmente comprendida por todos los equipos de seguridad.

Resultados de la investigación: Plan de respuesta en cuatro fases

El resultado es un plan de respuesta priorizado organizado en cuatro fases:

- Contención: detener la propagación de la amenaza.

- Erradicación: eliminar la causa raíz

- Recuperación: restablecer el funcionamiento normal

- Endurecimiento: prevenir la recurrencia

Cada recomendación es práctica, no un vago "considere investigar más a fondo", sino pasos concretos que un analista puede ejecutar o, una vez que se haya ganado la confianza, que la plataforma puede ejecutar de forma autónoma.

Durante el proceso, el agente genera resúmenes de investigación, cronogramas y acciones recomendadas a través de una interfaz unificada. Sin necesidad de cambiar de pestaña, correlaciones manuales ni reconstruir el contexto cada vez que se cambia de herramienta. El analista obtiene una visión completa y un plan claro.

Aquí es donde la evaluación comparativa de SOC de IA se vuelve real.

Bien, esta es la parte en la que realmente quiero dedicar tiempo, porque es el concepto más importante de toda esta serie, y el Agente de Investigación es donde se vuelve tangible.

Como he mencionado en estas publicaciones, la IA en el SOC no necesita ser perfecta para ser útil. Necesita lograr resultados a nivel humano o incluso mejores, con suficiente capacidad de explicación para que un analista pueda validar el razonamiento. La forma de demostrarlo no es con demostraciones de proveedores ni afirmaciones de marketing, sino mediante comparaciones con tus propios analistas y tus propios datos.

Swimlane hizo precisamente esto con su SOC interno. Tomaron aproximadamente 35 000 investigaciones humanas, casos reales, decisiones reales y notas de analistas reales, y utilizaron ese conjunto de datos para evaluar, verificar y ajustar los resultados de los agentes. Esto no es un ejercicio de laboratorio. Se trata de comparar lo que la IA habría recomendado con lo que hicieron realmente los analistas experimentados, caso por caso y a gran escala.

Consejos para equipos SOC de IA

Esta es la metodología que promuevo cada vez que trabajo con un equipo en la adopción de la IA.

Empiece con su materia prima. Necesita boletos históricos y las notas de los analistas que los capturen. por qué Algo se cerró, se intensificó o se consideró inofensivo. El "por qué" es fundamental, no solo la decisión, sino también el razonamiento subyacente.

Si tus analistas cierran incidencias con notas de una sola palabra, tienes un problema de documentación que resolver antes que un problema de IA. Si ya tienes bases de conocimiento y manuales de procedimientos, perfecto, el agente de investigación puede evaluar los casos con ellos. Si no, puedes usar IA para generarlos a partir de casos antiguos.

He obtenido buenos resultados usando Claude Sonnet para esto: le introduzco un conjunto de tickets históricos con notas de analistas y le pido que extraiga los patrones, los criterios de decisión y los procedimientos de respuesta en artículos de la base de conocimientos estructurados. Considere esto como su base de conocimientos inicial y perfeccione a partir de ahí.

Luego, itera. Ejecuta el Agente de Investigación junto con tus analistas. Compara sus planes de investigación, cronogramas y acciones recomendadas con lo que tu equipo produce de forma independiente. Registra dónde coincide, dónde difiere y por qué.

Busque patrones. ¿El agente es consistentemente más exhaustivo en el enriquecimiento, pero ocasionalmente omite contexto que un analista experimentado detectaría? ¿Recomienda acciones de contención con las que su equipo está de acuerdo el 951% de las veces?

Ese proceso de evaluación comparativa es la forma en que el agente se gana el derecho a una mayor autonomía. No es algo que se consiga de la noche a la mañana. Es un proceso de confianza progresivo.

Construyendo la base de su conocimiento en IA

Quiero concluir con algo práctico, porque es aquí donde veo que la mayoría de las organizaciones se estancan. Buscan un resultado automático, pero omiten la base de conocimientos que lo hace posible.

El agente de investigación es tan bueno como los manuales de procedimientos y los artículos de la base de conocimientos que utiliza para evaluar los casos. Si el conocimiento institucional reside exclusivamente en la mente de los analistas sénior (y, seamos sinceros, en la mayoría de los centros de operaciones especiales es así), entonces el agente no dispone del contexto necesario para formular recomendaciones acertadas.

Recibirás planes de investigación genéricos en lugar de planes adaptados a la forma en que tu equipo maneja realmente los diferentes tipos de casos.

La solución es más sencilla de lo que muchos piensan. Revisa los tickets cerrados de los últimos 6 a 12 meses. Céntrate en aquellos con notas de analista decentes (aunque sean inconsistentes, es normal). Usa IA para extraer patrones comunes: qué tipos de alertas generaron estos casos, qué pasos de enriquecimiento se llevaron a cabo, cuáles fueron los criterios de decisión típicos y qué acciones se recomendaron.

Estructúralo en artículos de la base de conocimientos y manuales de procedimientos. No necesitas la perfección; necesitas un punto de partida al que los agentes puedan recurrir y que tu equipo pueda perfeccionar con el tiempo.

Lo he probado en diversos entornos y los resultados son sorprendentemente consistentes. A las pocas semanas de configurar la base de conocimientos y ejecutar la flota en modo de espera, se empieza a observar que los agentes generan planes de investigación que coinciden con los que habrían elaborado los analistas.

Tras un par de meses de análisis comparativo, identificarás tus primeros candidatos para el cierre automático de casos. En un trimestre, cerrarás con confianza un porcentaje significativo de casos de Nivel 1 de forma autónoma, y tus analistas dedicarán su tiempo a las investigaciones que realmente requieren criterio humano.

Eso es el SOC de IA. No es un modelo mágico que reemplaza a tu equipo desde el primer día. Es un conjunto de agentes especializados, cada uno con una función específica, que se complementan entre sí y, en conjunto, adquieren mayor responsabilidad con el tiempo. El Agente de Investigación es donde todo esto se integra y donde el retorno de la inversión se vuelve real.

En la última publicación de esta serie, hablaré del Agente del Veredicto, quien toma la decisión final. Si el Agente de Investigación es el cerebro, el Agente del Veredicto es quien toma las decisiones. No se lo pierdan.

¿Listo para comparar tu SOC con la IA?

En cada investigación, sus analistas no deberían ser el nexo de unión entre seis herramientas. El agente de investigación Hero AI de Swimlane crea planes de investigación completos y alineados con las normas NIST desde una única interfaz, y luego le ayuda a establecer puntos de referencia, generar confianza y comenzar a cerrar automáticamente los casos que no requieren intervención humana.

TL;DR: El agente de investigación de IA héroe

Este agente actúa como el cerebro del SOC de IA, pero su eficacia depende por completo de la base de conocimientos existente. Los responsables de seguridad deben dejar de permitir que el conocimiento institucional resida exclusivamente en manos de los analistas sénior, ya que esta es la principal razón por la que las organizaciones se estancan en el cierre automático de incidencias.

Para solucionar esto:

- Obligación de extraer los tickets cerrados de los últimos 6 a 12 meses, incluidas las notas de los analistas.

- Utilice la IA para identificar y extraer patrones comunes:

- Tipos de alerta

- Criterios de decisión

- Acciones recomendadas

- Estructure estas ideas en una base de conocimientos fundamentales que el agente necesite.

- Aplicar un marco de confianza progresivo para poner en práctica este conocimiento.

- En el plazo de un trimestre, permita el cierre automático y seguro de un porcentaje significativo de casos de Nivel 1, de forma autónoma, lo que hará que el retorno de la inversión del agente de investigación sea tangible y liberará a su equipo para que se centre en el trabajo complejo que requiere criterio humano.