Guide SOAR pour optimiser la réponse aux incidents

Un playbook SOAR est une séquence prédéfinie et automatisée d'actions pilotées par machine, conçue pour exécuter une opération de sécurité spécifique en réponse à un événement, tel qu'une alerte SIEM ou un signalement de phishing. Il agit comme un flux de travail numérique qui standardise et accélère les tâches courantes de réponse aux incidents, notamment l'enrichissement des données, l'investigation et le confinement. L'objectif principal d'un playbook SOAR est d'assurer une gestion des incidents rapide et cohérente, permettant ainsi aux analystes de se concentrer sur les menaces complexes et critiques.

Qu'est-ce qu'un plan d'action SOAR ?

Un playbook SOAR est une séquence prédéfinie d'actions automatisées conçues pour exécuter une opération de sécurité spécifique, le plus souvent en réponse à un événement ou un incident de sécurité. Les playbooks traduisent les instructions manuelles. analyste SOC passe à un flux de travail automatisé.

Un scénario commence par un déclencheur, tel qu'une alerte SIEM ou un signalement. courriel d'hameçonnage, puis exécute automatiquement une série d'étapes, notamment l'enrichissement, l'investigation, le confinement et, dans certains cas, assainissement.

Playbooks d'IA agentique vs. Playbooks SOAR

Aujourd'hui, les playbooks d'automatisation basés sur l'IA agentique réinventent les playbooks SOAR. Ils offrent une expérience de création plus flexible et conviviale, permettant aux analystes de concevoir, personnaliser et adapter rapidement les flux de travail tout en intégrant des agents ou des actions d'IA directement dans le playbook. Les playbooks d'automatisation basés sur l'IA agentique partagent un objectif commun avec les playbooks SOAR, tout en permettant une prise de décision plus intelligente, des réponses dynamiques et un apprentissage continu face à l'évolution des menaces.

6 exemples de playbooks SOAR pour améliorer la réponse aux incidents

Les playbooks SOAR et l'automatisation par IA agentique partagent les mêmes objectifs : réduire les efforts manuels et accélérer le délai moyen de résolution (MTTR). renforcer la réponse aux incidents. Quelle que soit la technologie utilisée, les principaux cas d'utilisation restent les mêmes.

Voici six exemples de la manière dont les playbooks SOAR améliorent la réponse aux incidents et comment l'automatisation par IA agentique peut aller encore plus loin :

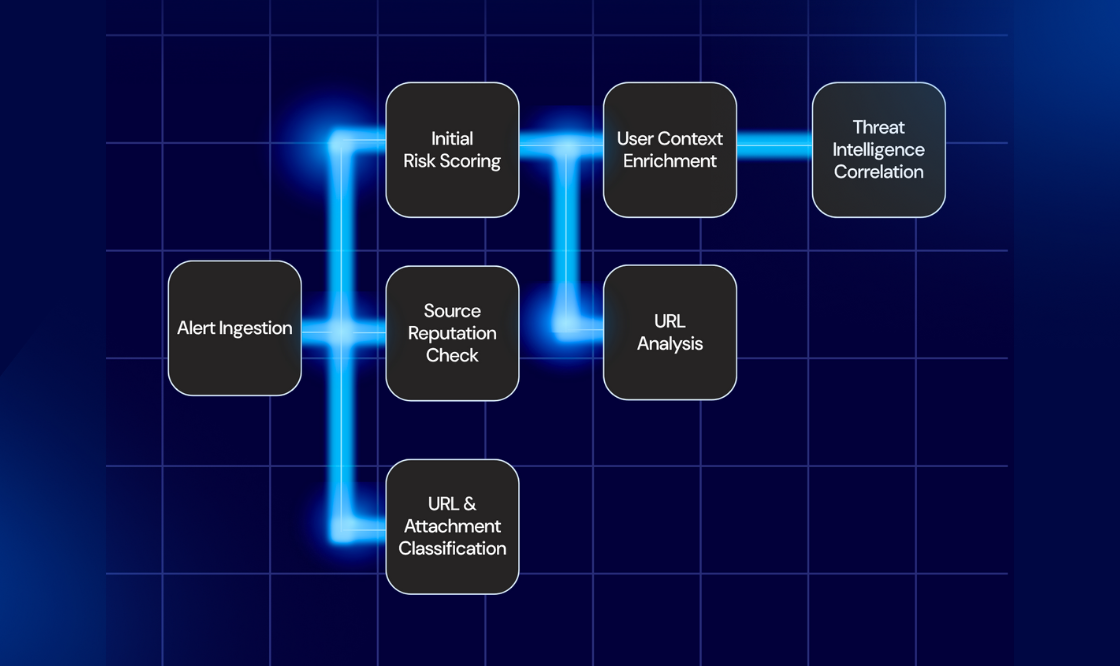

1. Tri et correction des courriels d'hameçonnage

Ce scénario se déclenche lorsqu'un utilisateur signale un courriel suspect. Il extrait automatiquement les URL et les pièces jointes, les compare à diverses sources de renseignements sur les menaces afin d'établir un score de risque, puis interroge la passerelle de messagerie pour vérifier si le message a été envoyé à d'autres utilisateurs. Si le contenu est confirmé comme malveillant, le scénario met automatiquement le courriel en quarantaine dans toutes les boîtes de réception de l'organisation, réduisant ainsi considérablement le temps nécessaire à une attaque réussie. cyberattaque.

Passez à la vitesse supérieure grâce à l'automatisation par IA agentique : Évaluez intelligemment les menaces de phishing au-delà des simples indicateurs statiques. Cette solution peut automatiquement corréler les e-mails signalés avec les campagnes en cours, analyser les tendances issues des incidents de phishing passés, ajuster dynamiquement le score de risque en fonction du contexte et orchestrer un confinement multi-étapes à travers les systèmes de messagerie, les terminaux et les contrôles réseau, le tout sans intervention manuelle. Les analystes bénéficient ainsi d'informations enrichies instantanément, ce qui leur permet de prendre des décisions plus rapidement et de mettre en place des défenses plus proactives.

2. Confinement et éradication des logiciels malveillants

Déclenché par une alerte provenant d'un Détection et réponse aux points de terminaison (EDR) Lorsque le système signale un fichier malveillant connu, ce playbook isole immédiatement le point de terminaison infecté du réseau pour empêcher les déplacements latéraux, extrait des données médico-légales pour une analyse plus approfondie, met automatiquement à jour les règles du pare-feu pour bloquer l'adresse IP de commande et de contrôle (C2) malveillante et notifie l'équipe de sécurité et l'utilisateur affecté des mesures de confinement prises.

Passez à la vitesse supérieure grâce à l'automatisation par IA agentique : Surveillez en continu les comportements anormaux associés aux logiciels malveillants, adaptez automatiquement les mesures de confinement en fonction de la gravité de la menace et coordonnez en temps réel les réponses inter-outils, telles que la mise à jour des pare-feu, des contrôles des terminaux et des règles de corrélation SIEM. Des scénarios avancés peuvent également identifier des schémas récurrents entre les incidents, aidant ainsi les analystes à prédire et à contrer les campagnes de logiciels malveillants avant leur propagation.

3. Priorisation de la gestion des vulnérabilités

Lorsqu'un scanner de vulnérabilités identifie une nouvelle vulnérabilité critique, ce scénario intervient pour appliquer le contexte métier et la priorité, de manière efficace. automatisation de la gestion des vulnérabilités; il enrichit automatiquement les données de vulnérabilité avec des renseignements sur les menaces externes pour voir si elles sont activement exploitées, détermine si l'actif affecté est critique pour l'entreprise, puis crée automatiquement un ticket prioritaire dans un système de gestion des tickets (comme Jira ou ServiceNow) pour l'équipe de correction, garantissant ainsi que les failles les plus dangereuses sont corrigées en premier.

Passez à la vitesse supérieure grâce à l'automatisation par IA agentique : Évaluez automatiquement les vulnérabilités dans leur contexte, en tenant compte des renseignements sur les menaces provenant de sources multiples, de la criticité des actifs et de l'impact sur l'activité. L'automatisation par IA peut redéfinir dynamiquement les priorités des actions correctives à mesure que de nouvelles failles apparaissent, générer automatiquement des tickets enrichis contenant des informations exploitables pour les équipes de déploiement et suivre la progression des correctifs à travers les différents outils et équipes, transformant ainsi la gestion des vulnérabilités d'une tâche réactive en un processus continu et piloté par l'intelligence artificielle.

4. Enrichissement des alertes de gestion des informations et des événements de sécurité (SIEM)

Ce plan d'action essentiel est déclenché par toute alerte à volume élevé ou nouvelle générée dans le SIEM; sa fonction principale est d'extraire le contexte critique de sources multiples, telles que l'identité de l'utilisateur à partir d'Active Directory, le propriétaire de l'actif et l'historique de connexion récent des systèmes RH/IDP, les données de géolocalisation et les détails de configuration de l'appareil, en joignant toutes ces informations directement à l'alerte SIEM avant qu'elle n'atteigne un analyste, réduisant ainsi le temps d'investigation manuelle en fournissant immédiatement une image complète.

Passez à la vitesse supérieure grâce à l'automatisation par IA agentique : Collectez et corrélez automatiquement les données provenant de sources multiples, tirez des enseignements des alertes passées et enrichissez les événements SIEM avec des analyses prédictives. Grâce à l'IA agentielle, les analystes en automatisation reçoivent des alertes pré-contextualisées avec des suggestions d'actions à entreprendre, ce qui réduit leur charge cognitive et le temps d'investigation. Au fil du temps, le système s'adapte, ajustant automatiquement les seuils d'alerte et les flux de travail d'enrichissement pour une gestion des incidents plus précise et exploitable.

5. Réponse aux attaques par force brute

Pour atténuer les tentatives de prise de contrôle de compte, ce scénario est déclenché par plusieurs tentatives de connexion infructueuses d'un même utilisateur sur une courte période ; il suspend immédiatement le compte de l'utilisateur compromis via le fournisseur d'identité (IdP), force une réinitialisation du mot de passe pour l'utilisateur lors de sa prochaine tentative de connexion et alerte l'équipe de sécurité pour une confirmation et une analyse manuelles de la source de l'attaque, stoppant ainsi efficacement l'attaque avant qu'elle ne réussisse.

Passez à la vitesse supérieure grâce à l'automatisation par IA agentique : Détectez dynamiquement les schémas révélateurs d'attaques par usurpation d'identité sur plusieurs systèmes, ajustez automatiquement les seuils de réponse et mettez en œuvre une remédiation multicouche (suspension de compte, application de l'authentification multifacteur basée sur les risques et surveillance des terminaux) sans intervention manuelle. De plus, l'automatisation par IA peut suivre les tendances des incidents pour identifier les menaces émergentes et recommander un renforcement proactif de la sécurité.

6. Application des politiques de sécurité du cloud

Déclenché lorsqu'une erreur de configuration est détectée dans un environnement cloud, ce playbook a pour action cruciale de rétablir automatiquement la configuration à la base de référence sécurisée de l'organisation, de restaurer le niveau de sécurité correct (par exemple, en rendant le compartiment S3 privé), d'enregistrer la violation à des fins d'audit et d'informer l'équipe DevOps responsable de la dérive de la politique.

Passez à la vitesse supérieure grâce à l'automatisation par IA agentique : Surveillez en continu les environnements cloud pour détecter les erreurs de configuration, corrigez automatiquement les violations de politiques sur plusieurs plateformes cloud et maintenez un registre de conformité à jour. En corrélant les modifications avec les pipelines de déploiement et les données de risque, un système d'automatisation basé sur l'IA peut prioriser les alertes, guider les équipes DevOps avec des recommandations et garantir que la sécurité du cloud reste conforme aux normes de l'organisation, éliminant ainsi le besoin d'intervention manuelle.

Quelle est la différence entre un playbook SOAR et un runbook SOAR ?

Bien que ces termes soient souvent confondus, leur distinction est cruciale dans un centre d'opérations de sécurité (SOC) :

| Fonctionnalité | Manuel SOAR | Manuel d'exploitation SOAR |

| Nature | Code et logique automatisés. | Documentation manuelle. |

| Exécution | Exécuté par la plateforme SOAR. | Exécuté par un analyste humain. |

| Format | Diagrammes de flux, définitions YAML/JSON, intégrations. | Texte étape par étape, listes de contrôle, diagrammes. |

| But | Automatisation et vitesse des machines. | Orientation et normalisation humaine. |

| Utilisation typique | Tâches répétitives, enrichissement des données, confinement. | Incidents complexes, inédits ou nécessitant un jugement élevé. |

En résumé : un playbook décrit les actions à entreprendre ; un runbook indique à un humain comment les réaliser. Un runbook peut contenir des instructions pour les cas où un playbook échoue ou lorsqu’une décision humaine est requise. Avec la présence croissante des agents d’IA dans les environnements SOC de production, la définition d’un playbook est vouée à évoluer. Cette évolution est déjà une réalité dans les plateformes d’automatisation par IA agentique, où les actions sont exécutées par des agents d’IA plutôt que par les mécanismes traditionnels des plateformes SOAR.

Le rôle de SOAR dans la réponse aux incidents

SOAR (Orchestration, automatisation et réponse en matière de sécurité) Le rôle de SOAR dans la gestion des incidents a longtemps consisté à centraliser les opérations de sécurité, en assurant la liaison entre la génération d'alertes et leur résolution finale. Grâce au déploiement de playbooks, SOAR garantit un processus de réponse aux incidents cohérent, rapide et mesurable.

- Vitesse: SOAR exécute en quelques secondes des actions qui prendraient des minutes, voire des heures, à un analyste, ce qui est crucial pour les événements urgents tels que l'exfiltration de données ou les campagnes de logiciels malveillants actives.

- Échelle: Cela permet à une petite équipe SOC de gérer un volume massif d'alertes quotidiennes sans être submergée par le bruit, répondant ainsi aux besoins de la communauté. fatigue d'alerte.

- Cohérence: Chaque incident du même type est traité selon une procédure codifiée précise, ce qui réduit les erreurs humaines et garantit la conformité.

- Se concentrer: En automatisant les tâches de niveau 1 et de niveau 2 (telles que l'enrichissement des données, les contrôles système et le confinement initial), SOAR permet aux analystes de se concentrer sur la chasse aux menaces complexes et les stratégies initiatives en matière de cybersécurité.

La transition vers une réponse aux incidents basée sur l'IA proactive est désormais une réalité.

L'automatisation par IA agentique pousse la réponse aux incidents encore plus loin. Des plateformes comme Turbine de couloir de nage L'association de scénarios déterministes et d'une IA agentielle transforme la manière dont ces scénarios analysent le contexte et interviennent dans les opérations de sécurité. À la croisée de l'automatisation traditionnelle et des agents d'IA, une solution optimale se présente : la logique conditionnelle déterministe sert de garde-fou aux agents d'IA, leur permettant de raisonner et d'agir de manière autonome sur des tâches approuvées.

Prêt à transformer vos scénarios de réponse aux incidents basés sur SOAR en une approche d'automatisation par IA agentielle ?

TL;DR Guide SOAR

Un playbook SOAR est un flux de travail automatisé, piloté par machine, qui rationalise la réponse aux incidents en éliminant les tâches répétitives et chronophages telles que l'enrichissement, le confinement et la remédiation. Son objectif est de standardiser les opérations de sécurité, d'atteindre des temps de réponse ultrarapides et de permettre aux analystes de se concentrer sur les menaces complexes. L'article de blog présente six exemples (tri des attaques de phishing, confinement des logiciels malveillants, priorisation des vulnérabilités, enrichissement des alertes SIEM, réponse aux attaques par force brute et application des politiques cloud) et met en lumière l'évolution vers une automatisation par IA agentique, qui offre des playbooks plus flexibles, intelligents et dynamiques, s'appuyant sur les principaux avantages du SOAR.

Dépasser les limites de SOAR

Les plateformes SOAR traditionnelles promettent des solutions, mais souvent elles déçoivent, notamment en raison de leurs exigences de maintenance élevées, de leurs intégrations limitées et de leurs processus rigides. Découvrez ce qui rend l'automatisation par l'IA différente.