Nous savons tous que les équipes de sécurité opérationnelle (SecOps) sont submergées par le nombre considérable d'alertes qu'elles reçoivent quotidiennement. Les organisations sont attaquées de toutes parts, qu'elles en soient conscientes ou non. Ces attaques peuvent prendre diverses formes : ingénierie sociale, courriels malveillants, services et applications vulnérables, erreurs de configuration (dues à la fatigue professionnelle), etc.

Traditionnellement dans un centre des opérations de sécurité (SOC), L’analyse des logiciels malveillants, et plus précisément la rétro-ingénierie, est effectuée par un membre hautement qualifié de l’équipe de sécurité. Selon la taille de votre équipe, cela peut concerner plusieurs personnes. Un SOC peut recevoir des centaines, voire des milliers, d'alertes concernant des fichiers potentiellement malveillants, provenant d'utilisateurs signalant des messages malveillants aux systèmes EDR et aux postes de travail. et les journaux d'événements du serveur.

Face à l'afflux massif d'alertes, les analystes de logiciels malveillants (ou les ingénieurs en rétro-ingénierie) ne reçoivent qu'un faible pourcentage des fichiers binaires potentiellement malveillants d'une organisation. À mesure que les auteurs de logiciels malveillants évoluent et que l'utilisation de techniques plus sophistiquées se généralise, les équipes de sécurité doivent traiter chaque alerte, et non plus seulement ce faible pourcentage, en automatisant leur analyse.

Qu'est-ce que l'analyse des logiciels malveillants ?

L'analyse des logiciels malveillants est le processus qui consiste à disséquer et à comprendre un logiciel malveillant afin d'identifier son comportement, ses fonctionnalités et son impact potentiel sur un système ou un réseau. L'objectif de cette analyse est de comprendre le fonctionnement interne du logiciel malveillant, notamment sa finalité, ses capacités et ses vecteurs d'attaque.

Avantages de l'automatisation de l'analyse des logiciels malveillants grâce à l'automatisation de la sécurité low-code

Automatisation de l'analyse des logiciels malveillants à l'aide d'un plateforme d'automatisation de la sécurité à faible code peut offrir plusieurs avantages, notamment :

Vitesse et efficacité accrues : L'analyse manuelle des logiciels malveillants peut être chronophage et nécessite d'importantes ressources humaines. En automatisant le processus, les équipes de sécurité peuvent analyser rapidement et efficacement de grands volumes d'échantillons de logiciels malveillants, ce qui leur permet d'identifier les menaces et d'y répondre. plus rapide.

Cohérence et précisionL'automatisation de l'analyse des logiciels malveillants permet d'éliminer les erreurs humaines et de fournir des résultats cohérents et précis. Les outils automatisés appliquent le même processus à chaque échantillon, ce qui réduit les risques d'erreurs ou d'omissions.

Meilleure allocation des ressourcesL'automatisation de l'analyse des logiciels malveillants peut permettre aux professionnels de la sécurité de se concentrer sur des tâches de plus haut niveau, telles que le développement de nouvelles contre-mesures et l'amélioration de la posture de sécurité globale de l'organisation.

Économies de coûtsL'analyse manuelle des logiciels malveillants peut s'avérer coûteuse et exige un investissement important en temps et en ressources. L'automatisation de ce processus permet aux organisations de réduire leurs coûts et d'améliorer l'efficacité globale de leurs opérations de sécurité.

Automatisation de l'analyse des logiciels malveillants dans les fichiers malveillants

En exploitant les alertes que vous recevez déjà, l'automatisation de la sécurité low-code peut automatiser le processus d'analyse des logiciels malveillants afin de déterminer si des mesures supplémentaires sont nécessaires. Découvrez ci-dessous l'analyse automatisée des logiciels malveillants en action.

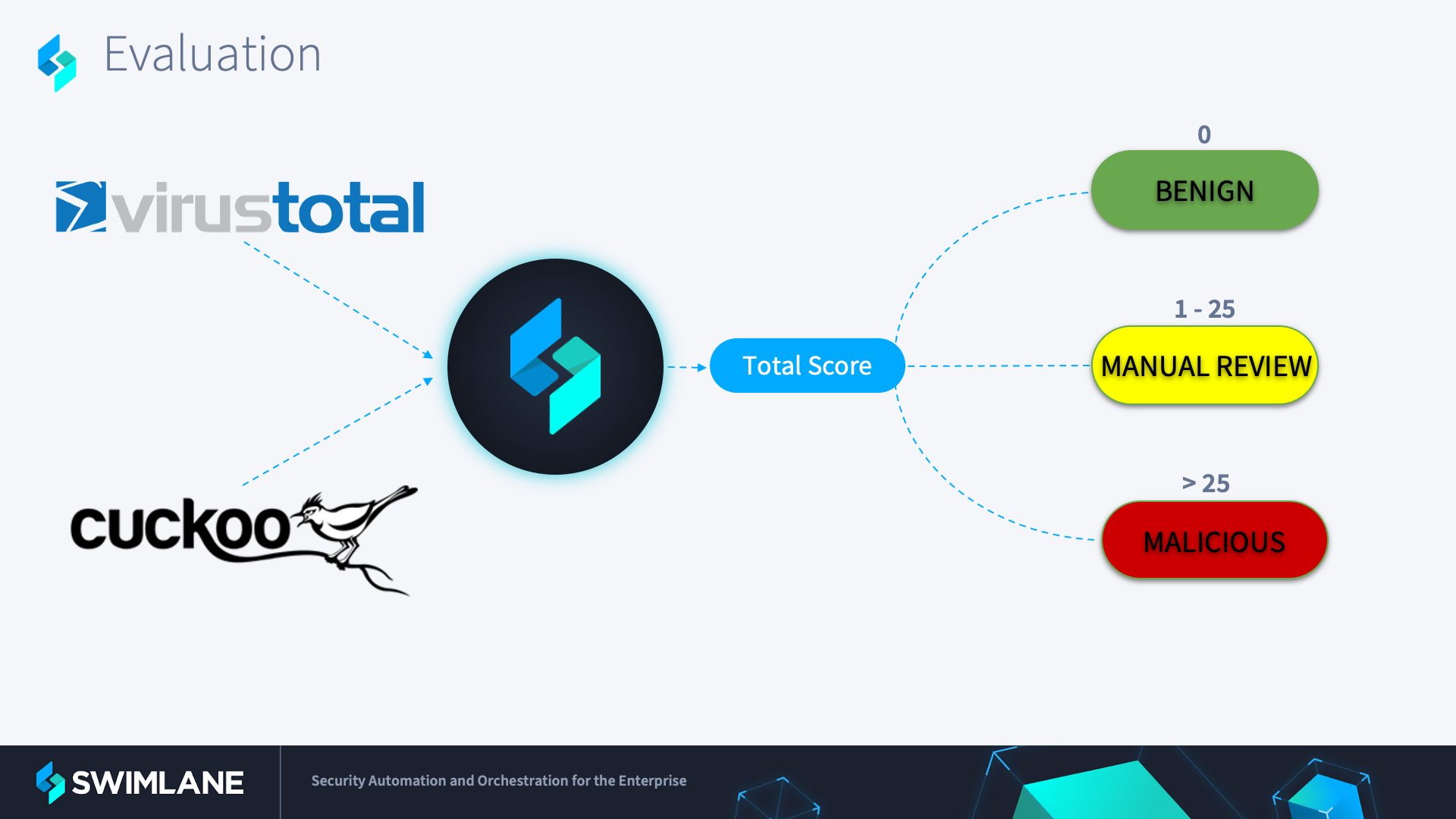

Les plateformes d'automatisation de la sécurité comme Turbine de couloir de nage Améliorez vos flux de travail d'analyse de logiciels malveillants grâce à une interface utilisateur personnalisable pour une automatisation plus intuitive. Une fois intégrée à vos services existants, cette solution vous permet d'utiliser des processus d'analyse/sandbox internes (Cuckoo Sandbox, par exemple) ou externes (Hybrid-Analysis, SNDBOX, Joe Sandbox, McAfee Advanced Threat Defense, etc.) pour automatiser le tri des alertes relatives aux fichiers et URL potentiellement malveillants.

Comment ça marche :

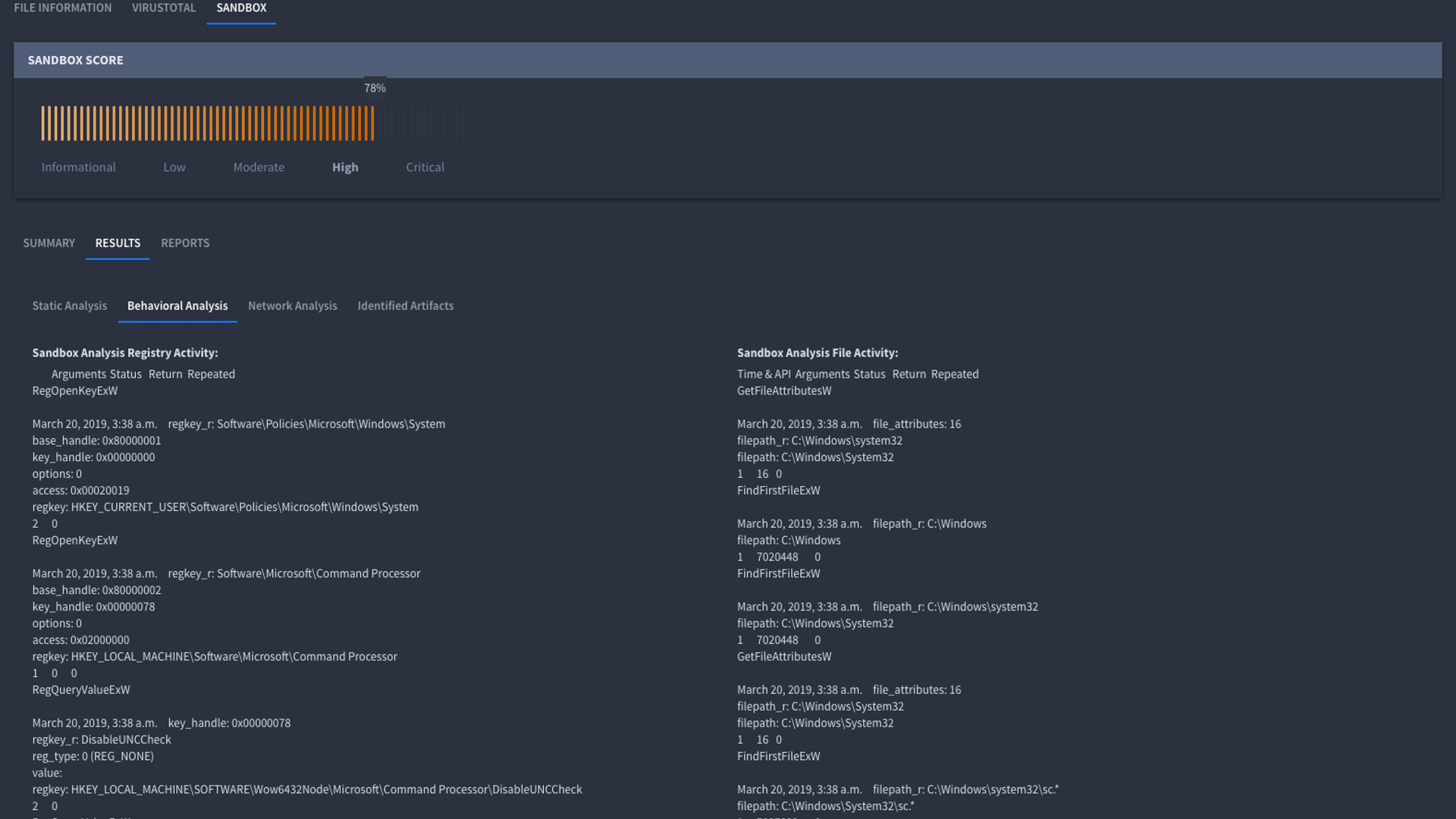

Lorsque vous téléchargez un fichier malveillant, la plateforme d'automatisation de la sécurité peut vous fournir des informations de base (hachage, nom, type, etc.) et lancer une analyse antivirus en arrière-plan. Vous pouvez automatiser l'envoi des fichiers potentiellement malveillants à des services de sandbox internes et externes (par exemple, Cuckoo Sandbox, Hybrid-Analysis, etc.). De plus, vous pouvez analyser le fichier avec notre suite VirusTotal.

Une fois l'analyse terminée, les intégrations sandbox et VirusTotal renverront leurs résultats respectifs. À partir de ces valeurs, nous calculerons les scores de chaque intégration, ainsi qu'un score de menace global basé sur l'analyse effectuée.

L'automatisation de l'analyse initiale des logiciels malveillants dans les alertes entrantes permet à votre équipe SecOps de se concentrer sur des actions proactives plutôt que réactives, au lieu de se contenter de recherches sur VirusTotal et d'analyses manuelles. Et ce n'est que le début. Découvrez-en plus. cas d'utilisation pour l'automatisation de la sécurité à faible code.

Webinaire sur les cas d'utilisation de SOAR : Analyse automatisée des logiciels malveillants

Pour en savoir plus sur l'analyse automatisée des logiciels malveillants, visionnez le webinaire à la demande où Rickard et Jay Spann, expert en automatisation, approfondissent la question de l'automatisation du processus d'analyse des logiciels malveillants grâce à l'automatisation de la sécurité low-code.