alertes par jour

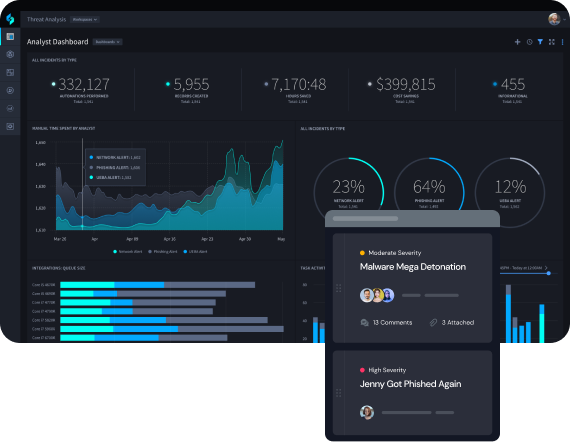

Les analystes de sécurité travaillant dans les grandes entreprises traitent plus de 10 000 alertes par jour, sans aucune marge d’erreur.

Postes vacants dans le secteur de la sécurité

Million

D’ici 2025, le secteur de la sécurité mondial devrait accuser un déficit de 3,5 millions de travailleurs par rapport aux postes disponibles à l’échelle mondiale.

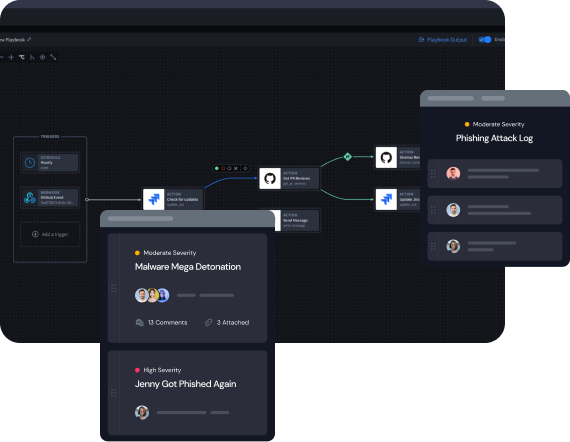

Pourquoi l'automatisation de la sécurité low-code

L'automatisation est indispensable aux équipes SOC modernes pour rester compétitives. paysage de menaces croissant. Mais beaucoup de choses ont changé depuis la création de SOAR il y a plus de dix ans. L'automatisation de la sécurité low-code offre une solution idéale : suffisamment puissante pour automatiser n'importe quelle tâche, elle est aussi suffisamment flexible pour être utilisée par tous.

CARACTÉRISTIQUES

Solutions de bout en bout pour tout processus SecOps

Les plateformes d'automatisation de la sécurité offrent des solutions qui facilitent la mise en œuvre rapide des meilleures pratiques de sécurité. Swimlane Turbine s'adapte à votre organisation. Des exigences de sécurité et des processus opérationnels uniques pour automatiser les tâches qui nécessitent généralement de passer d'un système tiers à un autre.

CARACTÉRISTIQUES

Prêt à commencer ?