A segurança da Tecnologia Operacional (TO) ganhou destaque na maioria dos setores empresariais. Equipamentos inicialmente projetados exclusivamente para a fabricação de um produto agora precisam ser dispositivos conectados, fazendo parte da Internet das Coisas (IoT). Essa conectividade e as potenciais vulnerabilidades que ela introduz representam um desafio para a TO tradicional. Esses ambientes de infraestrutura crítica dependem fortemente de equipamentos, dispositivos e ambientes físicos para manter o tempo de atividade 100%.

A União Europeia (UE) introduziu nova legislação, NIS2, Para sublinhar a importância da segurança dos ambientes de Tecnologia Operacional (TO), a NIS2 visa reforçar a resiliência cibernética e as capacidades de resposta a incidentes de entidades públicas e privadas, autoridades competentes e da UE como um todo. O sucesso da NIS2 dependerá da colaboração fundamental entre os Estados-Membros.

Continue lendo para saber mais sobre quem é afetado pela NIS2, os requisitos necessários para a diretiva e como ela funciona. Automação de segurança de baixo código habilitada por IA é fundamental para garantir a conformidade total até outubro de 2024.

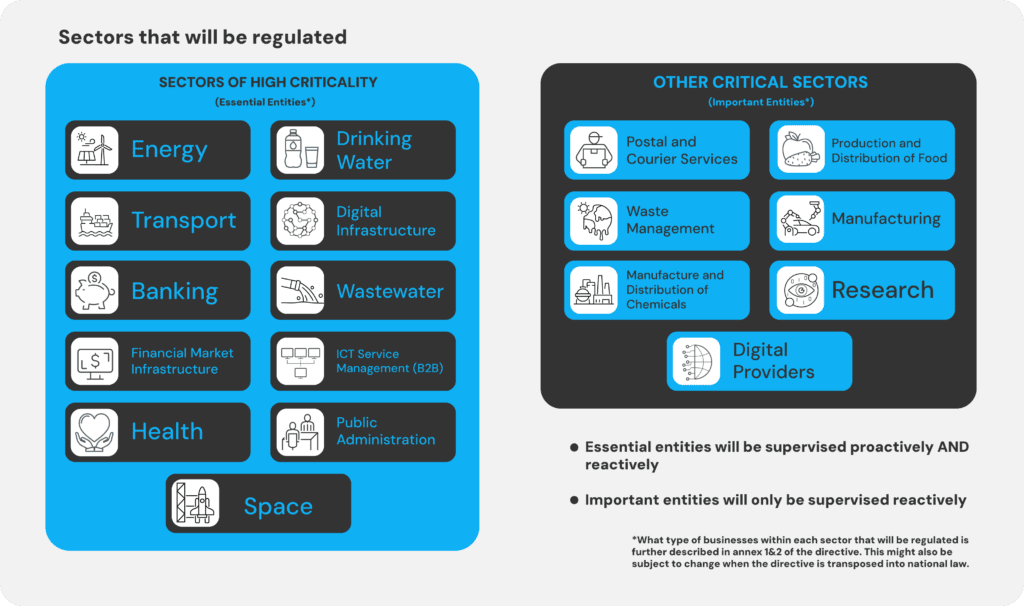

A quem se aplica o NIS2?

A regulamentação NIS2 na Europa aplica-se a uma ampla gama de setores e indústrias. Visando principalmente os operadores de serviços essenciais (OSE) e os provedores de serviços digitais (PSD), a NIS2 abrange setores críticos como energia, transporte, saúde, finanças e infraestruturas digitais. Os OSE e os PSD nesses domínios são obrigados a implementar medidas robustas de cibersegurança para garantir a resiliência e a segurança de suas redes e sistemas de informação. Veja abaixo:

A importância da segurança de infraestruturas críticas e aplicações.

Em meio ao atual cenário geopolítico, esta diretiva visa combater a crescente ameaça de ataques cibernéticos a empresas que prestam serviços essenciais. Isso impacta diversas facetas da infraestrutura de segurança, com ênfase em segurança de rede, práticas de desenvolvimento seguro e gestão de identidade. A diretiva exige a adoção de políticas relacionadas à criptografia, garantindo maior segurança para comunicações e informações críticas. A NIS2 obriga as empresas a fortalecerem a segurança de seus recursos humanos, implementando medidas para armazenamento de dados, integração e desligamento de funcionários, e enfatizando a cibersegurança nas operações de RH e na gestão de ativos. A autenticação multifator (MFA) também é um componente fundamental da diretiva.

Por que a conformidade com a NIS2 é importante

O não cumprimento da diretiva poderá resultar em:

- Multas de até 10 milhões de euros ou 21 TP3T do seu volume de negócios anual global.

- A administração será responsável por quaisquer violações da diretiva.

- A alta administração poderá estar sujeita a suspensões temporárias.

- Os serviços poderão ser temporariamente suspensos em consequência do não cumprimento das normas.

Dá-se maior ênfase à compreensão da gestão sobre a prevenção e o tratamento de alertas e incidentes cibernéticos. De acordo com uma pesquisa da BlueVoyant Uma pesquisa que entrevistou 1.200 CIOs, CISOs e Diretores de Compras sobre questões de segurança cibernética revelou que 971 mil empresas foram "impactadas negativamente" por um incidente cibernético.

Como adotar a estrutura do NIST para uma governança robusta e gestão de riscos.

A NIS2 define cibersegurança como uma estratégia coerente que ajudará a estabelecer objetivos e prioridades em cibersegurança e governança. Isso inclui:

- Estruturas de cibersegurança

- Conscientização e treinamento

- Gestão e conformidade de riscos cibernéticos

Estrutura do Instituto Nacional de Padrões e Tecnologia (NIST) É amplamente reconhecido como um dos frameworks de cibersegurança mais adotados por organizações, abrangendo tanto a segurança de TI quanto a de TO (Tecnologia Operacional). O NIST Framework é uma abordagem estruturada para auxiliar as organizações a gerenciar e aprimorar suas práticas de cibersegurança. O framework engloba cinco áreas principais:

- Identificar:

- Compreender e priorizar ativos, dados e sistemas.

- Avaliar e gerir os riscos para a organização.

- Proteger:

- Desenvolver e implementar medidas de segurança para garantir a prestação de serviços essenciais.

- Gerencie os controles de acesso e proteja os dados.

- Detectar:

- Implemente medidas para identificar e detectar incidentes de segurança cibernética prontamente.

- Estabelecer monitoramento contínuo para potenciais incidentes de segurança.

- Responder:

- Desenvolver e implementar um plano de resposta eficaz para lidar com um incidente de cibersegurança.

- Mitigar o impacto dos incidentes e aprender com eles para melhorar as respostas futuras.

- Recuperar:

- Elaborar e implementar planos para restaurar as funcionalidades afetadas durante um incidente de cibersegurança.

- Melhore a resiliência e recupere-se rapidamente de interrupções.

As organizações podem usar a estrutura do NIST como um guia para avaliar e aprimorar sua postura de cibersegurança. É uma ferramenta flexível e adaptável, projetada para ser aplicada a uma ampla gama de setores e portes de empresas.

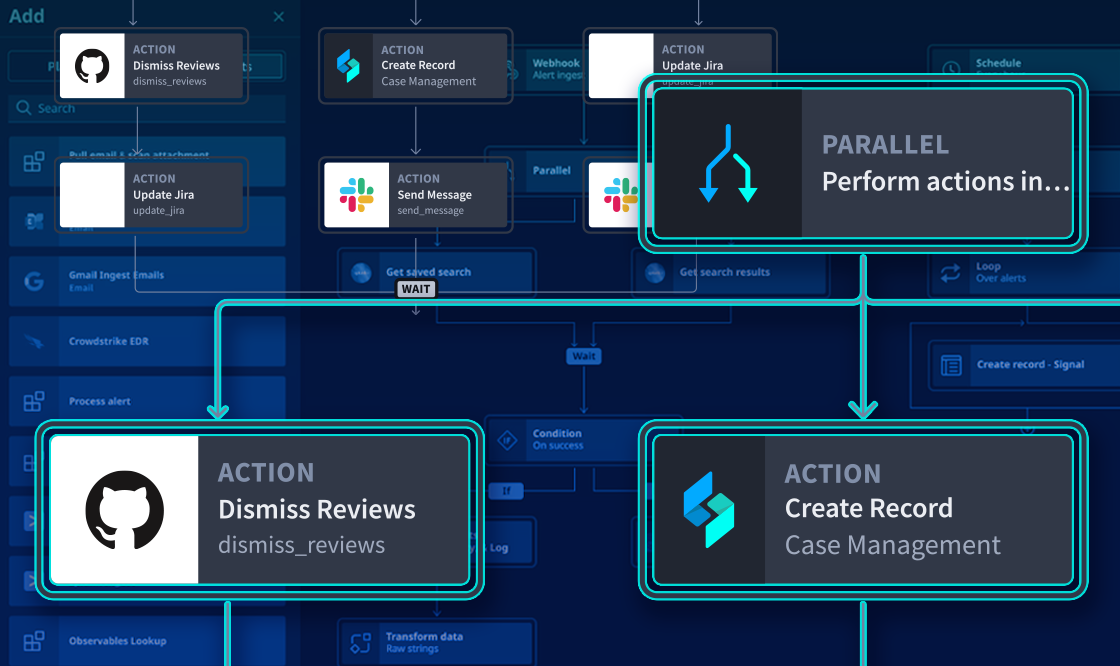

Automatizar a detecção e resposta do NIST

A estrutura do NIST enfatiza a detecção e a resposta, com elementos-chave que incluem pessoas, processos e tecnologia, relatórios de incidentes e continuidade de negócios. A resiliência cibernética depende da combinação eficaz desses fatores. Para lidar com a escassez de profissionais de segurança cibernética, muitas empresas terceirizam operações, sacrificando o controle. A estratégia vencedora é simplesmente definir seu processo e mapeá-lo com automação de segurança para uma abordagem estruturada.

A NIS2 enfatiza a colaboração e o reporte de incidentes, com três etapas: 'alerta antecipado', 'notificação de incidente' e 'relatório final'. Visibilidade em tempo real e redução do tempo de permanência são vitais, duas áreas em que uma plataforma de automação se destaca. A NIS2 também ressalta a importância de uma estratégia para manter a disponibilidade do sistema durante um incidente cibernético grave, incentivando soluções de backup em nuvem.

Mandatos de segurança: urgências semelhantes na Europa e nos Estados Unidos

Embora a NIS2 não se aplique aos Estados Unidos, diretrizes semelhantes, focadas em segurança, se aplicam às agências do governo federal americano e ao setor público. No início de 2022, o governo Biden emitiu M-22-09 e M-21-31 que exigia que todas as agências federais nos Estados Unidos cumprissem com Confiança Zero padrões até o final do ano fiscal de 2024. Essa urgência semelhante ressoa por toda a Europa com as regulamentações NIS2. O que ambas têm em comum? Ambas exigem medidas de segurança robustas. Uma plataforma de automação de segurança como Turbina Swimlane, um Automação de baixo código habilitada por IA A plataforma serve como um facilitador vital, aprimorando a flexibilidade operacional e eliminando as barreiras entre as equipes de segurança, aumentando a transparência e a visibilidade e, em última análise, impulsionando a eficiência e a eficácia.

Embora a conscientização e o treinamento em cibersegurança sejam imprescindíveis para proteger as organizações, a automação da segurança também é fundamental. O cofundador e diretor de estratégia da Swimlane afirmou: "Tenho plena convicção de que a automação da segurança é necessária para operações de segurança eficazes. Os recursos de automação da segurança são considerados uma 'necessidade prática' para aprimorar a eficácia geral da cibersegurança."“

SecOps: O primeiro framework centrado em automação

Embora a cibersegurança conte com diversas estruturas como a do NIST, havia uma lacuna notável em relação a um padrão universalmente adaptado para automação. É aí que entra o Swimlane. Estrutura de Preparação e Maturidade para Automação de Recursos Orquestrados (ARMOR). Essa abordagem reflete as melhores práticas do setor observadas no NIST, fornecendo uma estrutura robusta para a integração perfeita da automação. A estrutura ARMOR apresenta um matriz de maturidade que capacita os profissionais de segurança a estabelecerem a linha de base de maturidade de sua organização e a avaliarem as operações de segurança (SecOps) capacidades em uma escala de cinco níveis e determinar as próximas etapas no processo de prontidão para automação.

Automação de baixo código habilitada por IA para conformidade contínua

A automação é um fator importante para que as organizações aprimorem sua conformidade. Ao automatizar GRC (Governança, Risco e Conformidade), detecção e resposta, infraestrutura e segurança de aplicativos, as equipes atenderão a níveis de conformidade rigorosos, tornar-se-ão proativas e liberarão tempo para os analistas. Para alcançar proteção e defesa eficazes, uma organização precisa de uma combinação criteriosa de julgamento humano e estratégias de automação de ponta. Tela da Turbina, o primeiro ultrassimples do setor automação de baixo código O Studio foi projetado para facilitar a criação descomplicada de roteiros concisos e lógicos. Saiba mais sobre o Turbine Canvas hoje mesmo e garanta a conformidade até outubro de 2024.

Solicite uma demonstração

Se você ainda não teve a oportunidade de explorar o Swimlane Turbine, solicite uma demonstração.